Com a neutralidade da rede sob ataque, é importante aprender a garantir suas próprias liberdades. Hoje, mostraremos como configurar o encapsulamento SSH em seu dispositivo, que junto com uma VPN, e ser usado para desbloquear conexões de Internet até mesmo nos países mais repressivos.

A questão da neutralidade da rede tornou-se lentamente uma preocupação mundial. Com grandes empresas e ISPs lutando para controlar a internet, mais e mais pessoas estão recorrendo a métodos alternativos para manter a web aberta e gratuita. Para cada medida há uma contra medida, no entanto, o que significa que essa luta pode continuar por muito tempo.

O bloqueio de VPN derrubou você? Mude para um dos provedores para restaurar o acesso à Internet aberta:

NordVPN – Melhor alternativa SSH – NordVPN é o MacGuyver do mundo da segurança cibernética, capaz de superar as restrições mais severas da Internet. Sempre um passo à frente das proibições de VPN em todo o mundo.

Surfshark – Uma VPN modernizada com todos os protocolos de criptografia mais recentes e uma rede somente RAM para anonimato. Supera a maioria dos bloqueios de VPN.

ExpressVPN – Campeão testado e comprovado de direitos digitais em todo o mundo. Velocidades de conexão excepcionais.

Uma das ferramentas mais populares usadas para preservar o anonimato online são as redes privadas virtuais. As VPNs criptografam os dados antes que eles saiam do seu dispositivo, mantendo-os protegidos de olhares indiscretos e roteando-os por meio de uma rede externa de servidores para adicionar uma medida de anonimato. As VPNs podem ajudar a combater as leis revogadas de neutralidade da rede e vias rápidas da Internet, mas não são soluções perfeitas. Na verdade, os ISPs podem anular completamente as VPNs colocando na lista negra os endereços IP compartilhados que a maioria dos provedores oferece a seus usuários. No entanto, ainda existem maneiras de acessar a Internet gratuita e aberta, incluindo o encapsulamento SSH e até alguns outros recursos oferecidos por alguns provedores de VPN selecionados.

Garantia de devolução do dinheiro em 30 dias

últimas postagens

VPNs e neutralidade de rede

As redes privadas virtuais restauram muitas liberdades online para usuários regulares da Internet. Eles adicionam criptografia e anonimato, rompem as barreiras da censura e até facilitam o bloqueio geográfico. Em áreas onde a neutralidade da rede foi revogada, as VPNs também ajudam a restaurar o acesso imparcial à web. Às vezes, eles podem até derrotar pacotes em camadas ou até vias rápidas da Internet!

A desvantagem das VPNs é que os ISPs podem bloqueá-las sem muitos problemas. Nesse caso, você precisará procurar métodos alternativos de criptografia para romper as barreiras antineutralidade. Existem muitos protocolos por aí que podem ajudá-lo a fazer isso, mas o encapsulamento SSH é um dos mais populares.

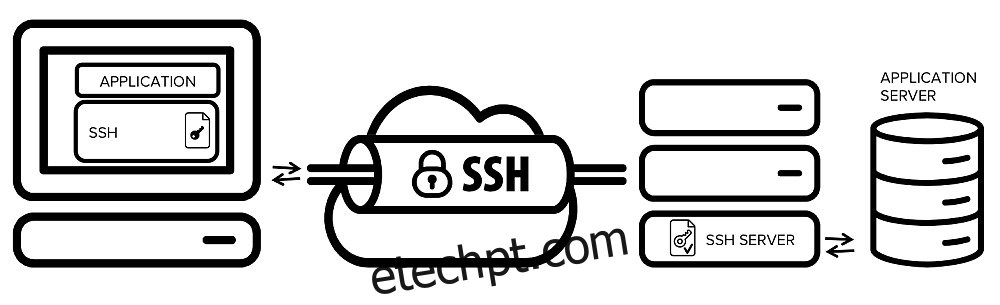

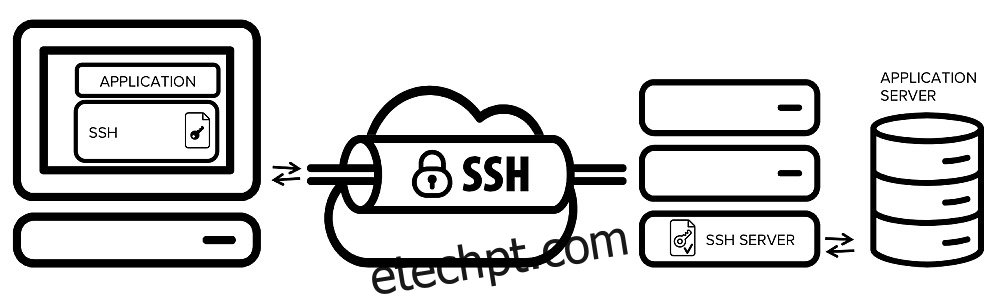

Noções básicas de tunelamento SSH

O encapsulamento SSH, ou encapsulamento de shell seguro, é mais comum do que você imagina. O protocolo foi desenvolvido em 1995 e está em uso constante desde então, começando com SSH1, evoluindo para SSH2 e eventualmente se transformando em OpenSSH. O SSH é usado para transferir tráfego não criptografado em uma rede por meio de um canal criptografado, essencialmente construindo um túnel que pode transportar qualquer tipo de pacote. O SSH é usado principalmente para pequenas transferências de arquivos e uploads de servidores remotos, embora tenha vários usos além da janela do terminal.

Benefícios dos túneis SSH

A simplicidade da criptografia SSH o torna um protocolo surpreendentemente útil, especialmente porque não foi projetado para romper firewalls, apenas para transferir arquivos com segurança. Se você mora em um lugar como China, Rússia ou Turquia, no entanto, o tunelamento SSH pode ajudá-lo a acessar o conteúdo bloqueado, já que o próprio SSH não é monitorado. Você também pode usar esses túneis para derrotar a limitação do ISP, pois eles viajam por portas exclusivas.

Um dos usos modernos mais difundidos do SSH é acessar sites com segurança que bloqueiam VPNs. Se o seu serviço de rede privada virtual estiver bloqueado, basta alternar para a opção de encapsulamento SSH, pressionar o botão de recarregar e o conteúdo será exibido imediatamente.

Desvantagens do túnel SSH

Embora tenha sido mantido consistentemente por décadas, o SSH é um protocolo no estilo da velha escola, construído quando a Internet era muito menor do que é hoje. Baixar filmes gigabyte ou streaming de conteúdo de vídeo HD simplesmente não fazia parte da web naquela época. Por esse motivo, a maioria dos usuários modernos verá o SSH como um método de criptografia incrivelmente lento, pouco adequado para qualquer coisa além de visualizar sites ou enviar e-mail.

Devido à natureza do tráfego do túnel SSH, você precisará usá-lo com uma VPN que suporte nativamente o protocolo. A maioria dos serviços públicos de VPN não permite SSH, infelizmente, o que significa que você terá que criar sua própria VPN auto-hospedada ou encontrar um produto público com bom suporte a SSH.

Outra desvantagem da experiência do túnel SSH é que o protocolo pode ser bloqueado. O tráfego SSH é detectável, assim como o tráfego VPN. É um pouco mais difícil de farejar, mas certamente não é impossível. Como o SSH tem muitos usos legítimos, é raro vê-lo bloqueado por ISPs ou censores do governo. A remoção completa do SSH destruiria os usos legítimos do protocolo, portanto, geralmente é deixado em paz.

Como criar um túnel SSH

Criar um túnel SSH não é tão difícil quanto você imagina. No entanto, também não é um processo de um clique, portanto, você precisará gastar algum tempo se familiarizando com alguns softwares básicos. Você precisará ter uma VPN ativa à qual possa se conectar para rotear o tráfego do túnel. Siga nosso guia sobre como criar sua própria VPN auto-hospedada para começar e depois volte aqui para colocar o túnel SSH em funcionamento.

Método mais fácil – Use uma VPN com suporte SSH

Existem apenas alguns serviços VPN importantes que oferecem suporte nativo para SSH. Se sua VPN já oferece túneis SSH, tudo o que você precisa fazer para aproveitá-los é encontrar a opção em seu software local e ativá-la. Nenhuma configuração PuTTY ou trabalho de terminal, apenas uma alternância de configurações rápida e fácil.

Túneis SSH no Windows

Configurar um túnel SSH para usar no Windows não é muito complicado. Depois de colocar sua VPN personalizada em funcionamento, tudo o que você precisa fazer é baixar o PuTTY e configurá-lo para encapsulamento SSH. Siga os passos abaixo e você estará pronto!

Baixar PuTTY e abra o programa.

Na caixa “Nome do host”, digite o endereço da sua VPN.

Na árvore do menu à esquerda, desdobre “SSH” e clique em “Tunnels”

Digite 8080 como a porta. Certifique-se de que “Automático” e “Dinâmico” estejam selecionados e clique em “Adicionar”

Clique em “Sessão” no menu esquerdo para voltar à tela principal.

Digite um nome na caixa superior abaixo de “Sessões salvas” e clique em “Salvar”

Clique em “Abrir” para se conectar ao servidor.

Uma janela de alerta de segurança PuTTY será aberta. Clique em “Sim”

Digite seu nome de usuário e senha do servidor e pressione ENTER.

Cada vez que você iniciar seu computador, você precisará executar o PuTTY e iniciar o túnel SSH. Como criamos uma sessão salva, você não precisará inserir todas as informações novamente, basta escolher a opção e ela se conectará automaticamente.

Túneis SSH no Mac e Linux

Os ambientes Mac e Linux mais amigáveis ao terminal tornam os túneis SSH muito fáceis. Não são necessários downloads ou instalações externas, apenas certifique-se de que sua VPN esteja em execução, abra uma janela de terminal e digite o seguinte comando usando seus detalhes personalizados.

ssh -ND 8080 [email protected]

Configurando seu navegador para usar o túnel SSH

A configuração de um túnel SSH não roteia automaticamente seu tráfego por ele. Você precisa definir cada aplicativo acessível pela Web para usar especificamente a criptografia do túnel. Como estamos preocupados com o acesso aberto à Internet, configuraremos nossos navegadores para usar SSH alternando os detalhes do proxy. Siga os guias abaixo e você estará pronto para ir.

Use SSH com Firefox:

Crie e execute seu túnel SSH.

No Firefox, vá para o menu Configurações e selecione Configuração manual de proxy

Ao lado de “SOCKS Host” digite “localhost” sem as aspas seguido por 8080 como a porta.

Selecione SOCKS v5 abaixo.

Salve as configurações.

Use SSH com o Chrome:

Crie e execute seu túnel SSH.

No Chrome, vá para Preferências e selecione “Under the Hood”

Ao lado de Rede, clique em “Alterar configurações de proxy”

Selecione “Configuração de proxy manual”

Ao lado de “SOCKS Host” digite “localhost” sem as aspas seguido por 8080 como a porta.

Salve as configurações.

Se você precisar de proteção de túnel SSH fora do navegador, verifique cada parte do software que você usa para configurações de proxy personalizadas e insira os mesmos detalhes acima.

Outros métodos de desbloquear a Internet

A criptografia não é restrita a VPNs ou túneis SSH. Existem vários outros métodos populares usados para romper firewalls de censura ou derrotar medidas antineutralidade implementadas por ISPs.

Shadowsocks (proxy SOCKS5)

Meias Sombrias foi feito para restaurar o acesso aberto à internet em lugares como a China. Ele usa o protocolo SOCKS5 (Socket Secure 5) que transfere pacotes de dados criptografados entre clientes e servidores usando um servidor proxy, mascarando os detalhes da origem e destino no processo. O SOCKS também fornece uma camada de autenticação para garantir que apenas as partes pretendidas possam acessar as informações, tornando ainda mais difícil para os ISPs bisbilhotar seus dados.

Shadowsocks é um pouco mais fácil de usar do que outros métodos, mas requer algumas etapas extras. Para começar, você precisará de acesso a um servidor shadowsocks que requer a implantação do seu próprio servidor ou o aluguel de um serviço externo. É multiplataforma, totalmente de código aberto e fácil de usar quando você começa, no entanto, tornando-se uma alternativa viável se a neutralidade da rede for destruída.

Túnel SSL/TLS

Os túneis SSL (Secure Socket Layer) são usados todos os dias pela maioria das pessoas na Internet. Você já viu aquele pequeno ícone verde na janela do seu navegador que aparece ao se conectar a um site HTTPS? Isso é SSL fazendo sua coisa. O tráfego SSL é comum, surpreendentemente rápido e moderadamente seguro. Isso o torna uma alternativa incrível para VPNs e outros túneis em áreas forjadas com censura ou políticas antineutralidade.

Os túneis SSL envolvem o tráfego em seu próprio estilo de criptografia e o enviam por uma porta de tráfego não padrão. Como os sites geralmente usam esses métodos para transmitir dados, os ISPs ou firewalls de censura não notam nada incomum. Para usar um túnel SSL, você precisará baixar o túnel software, que é um pouco difícil de instalar e usar. Depois de aprender os meandros do aplicativo, você poderá aproveitar a Internet aberta novamente.

Tor e Cebola

Você provavelmente já ouviu falar do Tor Browser e seus poderosos recursos de anonimização. O software aproveita a rede Tor, que usa uma série de computadores distribuídos e descentralizados para passar dados de um nó para outro. Ele faz isso usando o roteamento onion, um processo de encapsulamento de pacotes de dados em várias camadas de criptografia. Cada nó remove uma única camada de criptografia antes de enviá-la para o próximo computador na rede. Ao final, o pacote é processado normalmente e, em seguida, enviado de volta à origem pela mesma rede.

O Tor é realmente uma ferramenta incrível para adicionar anonimato às atividades diárias da Internet. No entanto, sua natureza incrivelmente lenta o torna uma má escolha para downloads de arquivos grandes e fluxos de vídeo. O Tor também é muito fácil de bloquear e provavelmente será uma das primeiras ferramentas a desaparecer se a neutralidade da rede for eliminada.

LEITURA RELACIONADA: Como usar o Tor com uma VPN

Obfsproxy

Obfsproxy, que é a abreviação de proxy de ofuscação, é uma ferramenta que ajuda a contornar a censura e os métodos de controle da Internet, ocultando o tráfego OpenVPN ou SSH sob um envelope adicional de criptografia. O processo é extremamente complexo e difícil de executar para usuários casuais, no entanto, tornando-se uma má escolha para ações básicas de desbloqueio.

Melhores VPNs para desbloquear a Internet

Derrotar pacotes de internet em camadas e firewalls de censura nunca é uma tarefa fácil. Os túneis SSH fazem avanços incríveis nessa direção, mas não são perfeitos. As VPNs preenchem a maioria das lacunas deixadas pelos túneis SSH e são superiores em praticamente todos os aspectos. Ao escolher a VPN certa, você pode preservar muitas de suas liberdades online sem passar por configurações complicadas.

Escolher uma boa VPN com suporte de criptografia adicional não é um processo simples. Na verdade, a maioria das VPNs convencionais não oferece nada além do protocolo OpenVPN padrão. No entanto, existem alguns que vão além da norma, e é por isso que os recomendamos a qualquer pessoa interessada em manter seus dados privados e suas conexões de Internet sem monitoramento.

1. NordVPN

NordVPN é o melhor provedor de VPN completo. A enorme rede do serviço de mais de 5.100 servidores em cerca de 60 países diferentes é um de seus maiores pontos de venda, mas também vale a pena mencionar a política completa de registro zero que abrange tudo, desde tráfego a largura de banda, endereços IP e até carimbos de hora. Os usuários também desfrutam de recursos como proteção contra vazamento de DNS, kill switch automático e criptografia AES de 256 bits em todas as conexões em todos os dispositivos.

O NordVPN não oferece suporte ao túnel SSH, mas fornece túneis obfsproxy e SSL por meio de seus principais aplicativos. Ambos os métodos ajudam a proteger sua conexão usando medidas de criptografia adicionais e são ótimas opções para ter como backups caso a neutralidade da rede saia pela janela.

Leia nossa análise completa do NordVPN.

Prós

Velocidades muito rápidas tornam esta uma escolha forte para streaming 4K

Mais de 5.400 servidores em 61 países

Recursos de segurança fortes

Com sede no Panamá

Política de garantia de devolução do dinheiro.

Contras

Às vezes, os aplicativos podem demorar para se conectar.

2. Surfshark

Embora os túneis SSH tenham sido usados por anos para vencer bloqueios de sites, agora existem muitas alternativas modernizadas. O Surfshark é um dos rostos mais recentes na sala de VPNs de primeira linha, mas já se estabeleceu entre os melhores do setor. Ele traz consigo uma infinidade de atualizações tecnológicas e de qualidade de vida que estão rapidamente se tornando indispensáveis, e não extras.

Por um lado, o Surfshark atualizou sua cifra de criptografia para a mesma usada pela NSA: 256-AES-GCM. Em termos práticos, isso é inquebrável, mesmo com poder computacional teórico. Além disso, eles eliminaram protocolos de encapsulamento desatualizados, favorecendo OpenVPN, IKEv2/IPSec, WireGuard e Shadowsocks (somente Windows). Isso não apenas melhora a segurança, mas também o desempenho.

E, em vez de restringir recursos avançados, como ofuscação, a alguns servidores especializados, cada um de seus mais de 800 nós é capaz de superar o DPI e passar por bloqueios de VPN. Juntamente com uma política de não registro notável e verificada de forma independente, é fácil ver por que o Surfshark teve um sucesso tão meteórico.

Prós

Todos os servidores otimizados para desbloquear Netflix, BBC iPlayer, Hulu e muito mais

Cada servidor é um servidor especializado

Sem perguntas garantia de devolução do dinheiro

Com sede nas Ilhas Virgens Britânicas, onde não há leis de retenção de dados

Suporte ao cliente responsivo disponível 24 horas por dia, 7 dias por semana.

Contras

A rede em crescimento não tem a mesma cobertura que VPNs mais maduras

O status de novato no quarteirão pode não incutir a mesma confiança que os provedores maiores.

Leia nossa análise completa do Surfshark.

3. ExpressVPN

ExpressVPN é uma das VPNs mais rápidas do mercado. A grande rede de servidores da empresa abrange a maior parte do globo para fornecer conexões rápidas, não importa onde você more, trabalhe ou viaje. A criptografia AES padrão de 256 bits bloqueia seus dados de forma agradável e segura, enquanto uma política de registro zero no tráfego, proteção contra vazamento de DNS e um interruptor automático de interrupção mantêm você seguro acima e além da norma. Os aplicativos da ExpressVPN também são incrivelmente fáceis de usar. Quer ficar seguro online? Basta iniciar o software e clicar em um botão, é isso!

A ExpressVPN não oferece suporte a túneis SSH por padrão. Ele permite túneis SSL em seus principais aplicativos, o que fornece ofuscação semelhante que ajudará a derrotar bloqueios e censura de sites com a mesma eficácia.

Leia nossa análise completa da ExpressVPN.

Prós

OFERTA ESPECIAL: 3 meses grátis (49% de desconto – link abaixo)

Mais de 3.000 servidores super rápidos

Nenhum vazamento de DNS/IP encontrado

Nenhuma política de registro bem aplicada

Ótimo suporte (chat 24 horas por dia, 7 dias por semana).

Contras

Opções de configuração de usuários avançados.

Conclusão

A perda da neutralidade da rede significa uma paralisação das liberdades online de todos. As pequenas empresas sofrerão, a inovação sofrerá uma queda acentuada e o uso diário da Internet será um assunto notavelmente diferente. As VPNs podem percorrer um longo caminho para restaurar a Internet normal, mas até elas têm suas desvantagens. Métodos de criptografia exclusivos, como o encapsulamento SSH, exigem um pouco de configuração e conhecimento técnico, mas são perfeitos para derrotar bloqueios difíceis impostos por ISPs. Tem alguma dica sobre como desbloquear a internet aberta? Compartilhe seu conhecimento nos comentários abaixo!