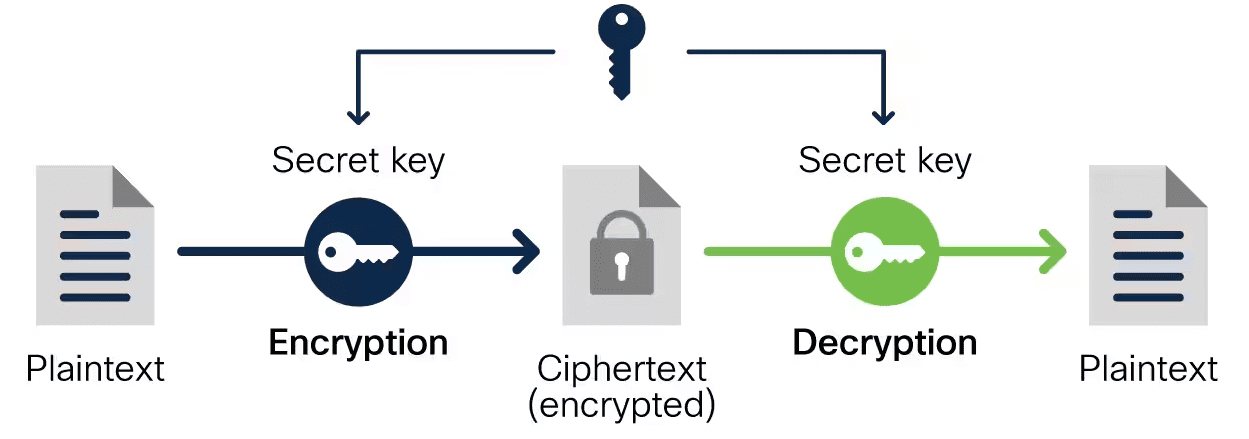

A criptografia simétrica é um tipo de criptografia rápido e seguro que usa uma única chave para criptografar e descriptografar.

Criptografia é o processo de conversão de informações legíveis por humanos em um formato embaralhado e ilegível chamado texto cifrado. Isso é feito para impedir o acesso a informações confidenciais por pessoas não autorizadas.

Para criptografar dados, sequências aleatórias de bits são usadas por algoritmos de criptografia para embaralhar os dados em um formato que não pode ser compreendido. As sequências aleatórias de bits usadas para criptografar dados são chamadas de chaves de criptografia.

Em fevereiro de 2009, Dave Crouse notou transações suspeitas em sua conta bancária. Primeiro, pequenas transações de menos de US$ 40 levantaram suspeitas, mas não o alarmaram. No entanto, seis meses depois, as coisas ficaram terríveis. As transações cresceram para US$ 500, US$ 600 e, às vezes, um total entre US$ 2.800 e US$ 3.200 em um único dia.

Em menos de seis meses, Crouse perdeu US$ 900.000 para invasores mal-intencionados e US$ 100.00 adicionais tentando resolver a confusão em que havia se metido.

Pior ainda, seu CPF, endereço e número de telefone continuaram sendo usados para abrir contas bancárias. Tudo isso porque seus dados pessoais foram roubados por meio de um malware que infectou seu computador.

O caso de Crouse não é único. Muitas pessoas e organizações sofreram violações de dados dispendiosas que não apenas levaram à perda de dados críticos e à interrupção do serviço, mas também a imensas perdas financeiras.

Portanto, é importante garantir que informações confidenciais sejam protegidas de invasores mal-intencionados. Uma excelente maneira de fazer isso é por meio da criptografia simétrica.

últimas postagens

Criptografia Simétrica

A criptografia garante que, mesmo quando informações confidenciais caírem em mãos erradas, elas não possam ser compreendidas por pessoas não autorizadas. Existem dois tipos de criptografia: criptografia assimétrica e simétrica.

A diferença entre esses dois está nas chaves usadas para criptografar e descriptografar. Na criptografia assimétrica, também conhecida como criptografia de chave pública, existem duas chaves, uma usada para criptografar e outra para descriptografar.

Na criptografia simétrica, uma chave é usada para criptografar e descriptografar os dados criptografados. Quando duas partes estão se comunicando e usando criptografia simétrica para criptografar seus dados, ambas usarão a mesma chave para criptografia e descriptografia. É por isso que a criptografia simétrica também é conhecida como criptografia de chave compartilhada.

Qualquer pessoa com a chave pode criptografar os dados ou descriptografá-los de volta à sua forma original. Portanto, é importante que esta chave seja mantida em segredo de pessoas não autorizadas. Esta é também a razão pela qual a criptografia simétrica também é chamada de criptografia de chave secreta. A segurança da criptografia simétrica reside na chave permanecer secreta.

Como funciona a criptografia simétrica

Existem dois modos de criptografia simétrica. Estes são os modos de fluxo e bloco. No modo de fluxo, cada bit de dados é criptografado de forma independente e transmitido como um fluxo contínuo. No modo de bloco, os dados a serem criptografados são primeiro divididos em blocos de 56, 128, 192 ou 256 bits. Esses blocos são então criptografados e transmitidos.

Fonte da imagem: Cisco

Fonte da imagem: Cisco

Quando duas partes usam criptografia simétrica, uma chave simétrica é gerada usando um algoritmo de criptografia simétrica, como Advanced Encryption Standard (AES). Essa chave é então compartilhada entre as partes que se comunicam.

Isso pode ser feito por meio de um protocolo de acordo de chave, como o Elliptic Curve Diffie-Hellman Ephemeral (ECDH) ou um mecanismo de encapsulamento de chave em que uma chave simétrica é criptografada por uma chave pública fornecida e transmitida.

Outra maneira de compartilhar uma chave simétrica é por meio de meios de comunicação alternativos, como e-mails, telefones ou reuniões individuais.

Assim que a chave for recebida pelas partes autorizadas, os dados podem ser transmitidos com segurança. O remetente primeiro decide sobre seu modo de criptografia preferido, fluxo ou bloco, e criptografa os dados em texto cifrado ilegível. A criptografia de modo de bloco, no entanto, é a escolha mais moderna e popular de criptografia simétrica.

Os dados criptografados são então transmitidos ao destinatário pretendido. Ao receber os dados compartilhados em texto cifrado, o receptor usa a chave acordada para converter o texto cifrado de volta em formato legível. Isso é chamado de descriptografia.

Algoritmos de Criptografia Simétrica

Alguns dos algoritmos de criptografia simétrica comuns incluem:

#1. Padrão de criptografia de dados (DES)

O DES foi desenvolvido pela IBM no início da década de 1970 para fornecer uma maneira segura de criptografar dados que seja fácil de usar e implementar.

O DES divide os dados em blocos de bits de 64 bits e usa uma chave de 56 bits para criptografar os dados. O DES é, no entanto, considerado menos seguro e o NIST o retirou como um padrão de criptografia.

Tendo sido criado na década de 1970, quando o poder de processamento era limitado, um comprimento de chave de 56 bits não era um problema. No entanto, os computadores modernos podem usar força bruta em uma chave de 56 bits. É por isso que seu uso não é recomendado pelo Instituto Nacional de Padrões e Tecnologia (NIST).

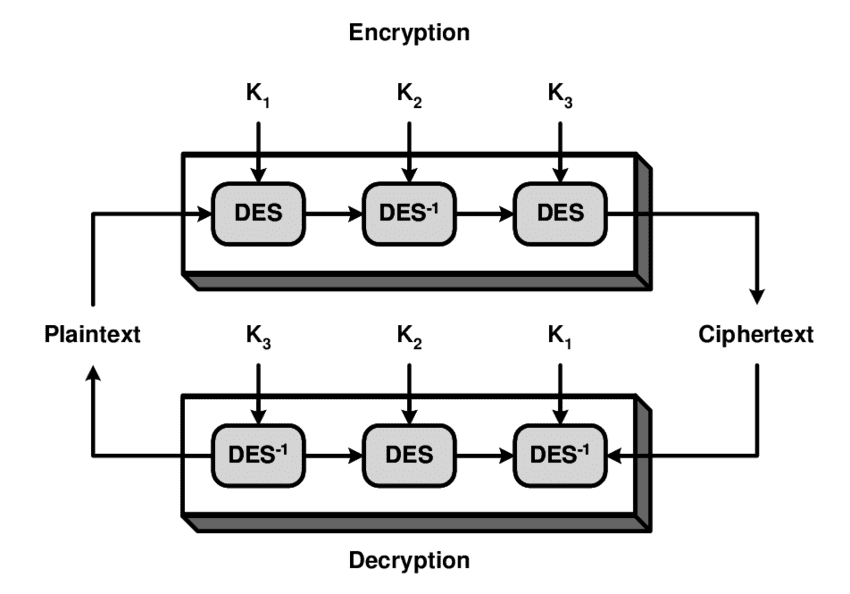

#2. Padrão triplo de criptografia de dados (3DES, TDES)

Crédito da imagem: Philip Leong

Crédito da imagem: Philip Leong

O TDES é baseado no DES. Ele foi desenvolvido para abordar a principal fraqueza do DES, que é ter um tamanho de chave curto. O TDES resolve esse problema dividindo os dados em blocos de informações de 64 bits e aplicando o DES nos blocos três vezes. Isso triplica a chave de 56 bits usada pelo DES em uma chave de 168 bits mais segura.

Embora esse algoritmo ainda esteja sendo usado, o NIST proibiu seu uso após 31 de dezembro de 2023, devido a questões de segurança, pois o TDES é vulnerável à força bruta.

#3. Padrão Avançado de Criptografia (AES)

Este é o algoritmo simétrico mais popular usado na Internet. É mais seguro do que outros algoritmos de criptografia simétrica. O AES foi desenvolvido como um substituto e uma solução para o DES.

O AES é baseado na rede de substituição-permutação e usa um modo de criptografia em bloco. Os dados são divididos em blocos de 128 bits, que são criptografados um bloco por vez.

AES usa um comprimento de chave de 128, 192 ou 256 bits. O AES é tão seguro que é usado para proteger informações muito confidenciais de agências militares, bancos, hospitais e governos.

Em 2001, o NIST anunciou o AES como o novo padrão para uso do governo dos Estados Unidos. Desde então, o AES se tornou o algoritmo simétrico mais popular e mais usado.

Criptografia Simétrica: Considerações

Ao usar criptografia simétrica, há várias coisas que você precisa considerar. Esses são:

Gerenciamento de chaves

Um ponto fraco da criptografia simétrica está em como sua chave é gerada, distribuída para partes autorizadas e armazenada com segurança. Portanto, ao usar criptografia simétrica, você deve ter estratégias eficazes de gerenciamento de chaves para garantir que as chaves sejam gerenciadas com segurança, alteradas regularmente e não usadas em excesso.

Conformidade regulatória

O algoritmo simétrico usado precisa estar em conformidade com os regulamentos. Por exemplo, enquanto o TDES ainda estiver em uso, sua aplicação após 31 de dezembro de 2023 não atenderá ao regulamento. Por outro lado, usar um algoritmo como o DES é uma violação completa dos regulamentos. AES é, no entanto, compatível.

Comprimento da chave

A segurança da criptografia simétrica está diretamente relacionada ao comprimento da chave utilizada. Escolher uma chave de criptografia com um comprimento curto pode ser vulnerável a ataques de força bruta que levam a violações de dados.

Tipo de algoritmo usado

Cada algoritmo simétrico tem seus pontos fortes, fracos e dispositivos pretendidos. Ao usar criptografia simétrica, é importante levar em consideração o algoritmo usado para garantir que ele forneça a mais alta segurança aos dados criptografados.

Considerando todas essas considerações, um usuário pode fazer a escolha certa de algoritmos e práticas de gerenciamento de chaves para garantir que a criptografia simétrica atenda às suas necessidades de segurança.

Criptografia simétrica x assimétrica

As diferenças entre os dois incluem:

Criptografia simétrica Criptografia assimétrica Usa a mesma chave para criptografar e descriptografar Usa duas chaves diferentes, uma chave pública para criptografar e uma chave privada para descriptografar É rápido e requer poucos recursos computacionais Muito mais lento e consome muitos recursos A chave de criptografia deve ser trocada com segurança entre as partes antes da comunicação A chave pública pode ser compartilhado abertamente sem comprometer a segurançaMenos seguro, pois usa uma única chave para criptografar e descriptografarMais seguro, pois usa duas chaves diferentes para criptografar e criptografarUsado para transmitir grandes quantidades de dadosIdeal para a transmissão de pequenos volumes de dados

A criptografia simétrica e assimétrica é usada em dispositivos modernos, pois eles têm instâncias em que uma é uma opção melhor que a outra.

Criptografia Simétrica: Benefícios

O uso de criptografia simétrica tem várias vantagens. Isso inclui:

Segurança

A criptografia simétrica é muito segura. Por exemplo, ao implementar o algoritmo de criptografia simétrica AES recomendado pelo NIST, mesmo com computadores modernos, levaria bilhões de anos para quebrar a chave usando força bruta. Isso significa que, quando usado corretamente, a criptografia simétrica é muito segura.

Velocidade

algoritmos de criptografia simétrica não são computacionalmente intensivos e são fáceis de usar. Isso tem a vantagem de tornar a criptografia simétrica muito rápida, tornando-a ideal para proteger grandes quantidades de dados.

Conformidade regulatória

Sendo a segurança um aspecto importante de qualquer negócio, é importante cumprir os regulamentos existentes para evitar penalidades e violações. Algoritmos de criptografia simétrica, como o AES, são aceitos por órgãos padrão, como o NIST, o que permite que as organizações que usam criptografia simétrica com o algoritmo AES estejam em conformidade com os regulamentos de segurança.

Menor requisito computacional

a criptografia simétrica não requer muitos recursos computacionais e, portanto, pode ser usada mesmo com recursos de processamento limitados.

Se você considera velocidade, segurança, conformidade regulamentar e baixo processamento importantes ao escolher um método de criptografia, a criptografia simétrica será uma excelente escolha.

Criptografia Simétrica: Desvantagens

Uma desvantagem importante da criptografia simétrica é o compartilhamento de chaves de criptografia, o que deve ser feito com segurança. A segurança da criptografia simétrica está vinculada à capacidade dos usuários de compartilhar a chave de criptografia com segurança. Mesmo que apenas uma parte da chave vaze, é possível que os invasores possam reconstruir a chave inteira

Se a chave de criptografia cair em mãos erradas, os resultados podem ser catastróficos, pois agentes mal-intencionados podem acessar todos os dados que foram criptografados usando essa chave. Isso configura os usuários para mais danos se sua chave for comprometida.

Deixando de lado suas desvantagens, a criptografia simétrica ainda é uma boa maneira de proteger os dados, especialmente se você deseja protegê-los em repouso.

Criptografia: recursos de aprendizagem

Para saber mais sobre criptografia simétrica, consulte os seguintes recursos:

#1. Criptografia Simétrica – Algoritmo, Análise e Aplicações

Este livro, destinado a estudantes de pós-graduação, pesquisadores e profissionais praticantes, prescreve diferentes técnicas de criptografia simétrica que têm muita relevância para a segurança de dados e sistemas de computador.

O livro se desenrola com definições introdutórias que os leitores encontrarão em criptografia simétrica antes de abordar e analisar várias técnicas de criptografia simétrica e seu uso.

O livro, que apresenta muitos exemplos que ajudam a quebrar e ilustrar conceitos complexos, é uma boa leitura para qualquer pessoa interessada em levar seu conhecimento de criptografia simétrica para o próximo nível.

#2. Algoritmos de chave simétrica

Este livro é uma excelente leitura para iniciantes interessados em um stop shop para aprender sobre vários algoritmos de criptografia simétrica de uma maneira fácil de entender.

O livro cobre todo o vocabulário usado em criptografia e fornece exemplos para aumentar as explicações dos conceitos. Em seguida, avança para quebrar os blocos de construção para criptografia simétrica, fornecendo ilustrações e explicações concisas e fáceis de entender.

Este livro é altamente recomendado para leitores interessados em aprender amplamente sobre criptografia e criptografia sem se aprofundar em conceitos difíceis do assunto.

#3. Criptografia: aprenda todos os algoritmos de criptografia

Este curso da Udemy é uma boa escolha para qualquer pessoa interessada em aprender sobre criptografia, particularmente criptografia simétrica e assimétrica. O curso oferece uma breve introdução à criptografia e familiariza os alunos com todos os termos que podem encontrar ao aprender criptografia.

Em seguida, ele explora os diferentes tipos de ataques montados contra dados criptografados e aborda as técnicas de criptografia que podem ser aplicadas para impedir a ocorrência de ataques. Com isso coberto, o instrutor oferece um estudo aprofundado sobre cifras e aborda os diferentes tipos de cifras usadas para criptografia.

#4. Criptografia e criptografia para profissionais

Para qualquer pessoa interessada em mergulhar em criptografia e criptografia, este curso da Udemy é o melhor investimento para seu dinheiro. O curso assume que os alunos são completamente novos em criptografia e criptografia e, portanto, começa com uma introdução à criptografia, teoria da informação e os blocos de construção da criptografia.

Em seguida, progride para tópicos intermediários e abrange algoritmos de criptografia simétricos e assimétricos e funções de hash e algoritmos. Ele também inclui conceitos mais avançados, como criptografia pós-quântica, assinaturas de anel, computação multipartidária segura e provas de conhecimento zero.

Conclusão

A criptografia simétrica é muito útil para proteger dados em trânsito e em repouso. Para se proteger de violações de dados dispendiosas, considere criptografar seus dados usando criptografia simétrica, que não interferirá na velocidade do dispositivo de armazenamento nem aumentará a demanda de poder de processamento. Para saber mais sobre criptografia simétrica, leia os livros recomendados ou faça os cursos sugeridos.

Você também pode explorar a criptografia em nuvem, seus tipos e a implantação do Google Cloud.