As ameaças à segurança cibernética multiplicaram-se hoje. Trabalho remoto, dispositivos IoT, redes virtuais e computação de ponta apresentam vários desafios de segurança. E sua arquitetura de segurança atual pode não resolver esses problemas com sucesso. Entra em cena a Cybersecurity Mesh Architecture, uma nova abordagem para fortalecer a postura de segurança da sua organização.

O que é Cybersecurity Mesh Architecture, quais benefícios ela oferece e como você pode implementá-la? Vamos descobrir.

últimas postagens

Arquitetura de malha de segurança cibernética

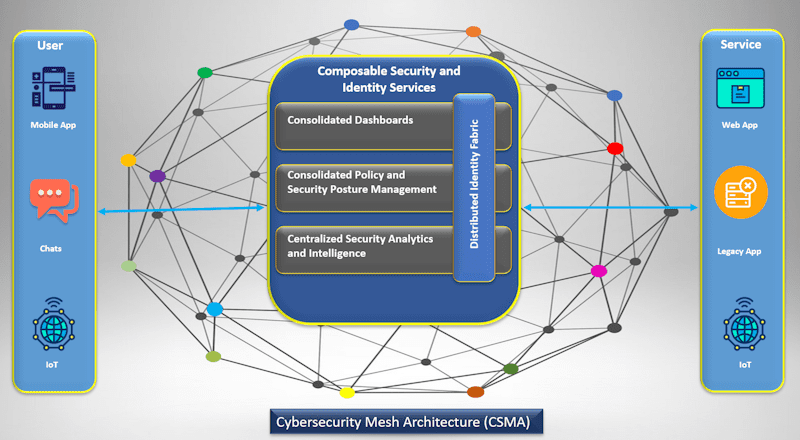

Cybersecurity Mesh Architecture (CSMA) é uma estrutura de segurança proposta pelo Gartner para ajudar as organizações a adotar uma abordagem combinável, flexível e escalável para proteger suas infraestruturas de TI contra malfeitores.

Fonte da imagem: Texto aberto

Fonte da imagem: Texto aberto

A arquitetura mesh de segurança cibernética funciona adotando controles de segurança distribuídos e combináveis, centralizando dados e controle para obter mais colaboração entre as ferramentas de segurança que você implementa.

Consequentemente, as organizações aumentam as suas capacidades para detectar incidentes de segurança, melhorar as suas respostas às ameaças e ter uma política, postura e gestão de manuais consistentes.

Além disso, o CSMA permite que as empresas tenham controle de acesso adaptativo e granular para proteger melhor seus ativos de TI.

Camadas Fundacionais do CSMA

A Cybersecurity Mesh Architecture (CSMA) oferece uma estrutura de segurança escalável, interoperável e combinável, permitindo que diversos controles e ferramentas de segurança funcionem juntos perfeitamente.

As quatro camadas fundamentais da arquitetura mesh de segurança cibernética definem os principais objetivos e funções de segurança.

#1. Análise e inteligência de segurança

A primeira camada da arquitetura mesh de segurança cibernética, análise e inteligência de segurança, coleta e analisa dados de diferentes soluções de segurança em uma organização.

O CSMA possui administração centralizada, para que as organizações possam coletar, agregar e analisar vastos dados a partir de um local central.

O gerenciamento de eventos e informações de segurança (SIEM) das empresas pode analisar esses dados e desencadear respostas apropriadas para mitigar ameaças.

#2. Estrutura de identidade distribuída

A camada de estrutura de identidade distribuída funciona no gerenciamento descentralizado de identidades, serviços de diretório, acesso adaptativo, prova de identidade e gerenciamento de direitos.

Essas ferramentas informam quem pode acessar os dados e onde os dados devem ser usados e modificados, ao mesmo tempo que ajudam suas equipes de segurança a diferenciar entre atores mal-intencionados e usuários genuínos.

Resumindo, esta camada se concentra em fornecer gerenciamento de identidade e acesso crucial para a segurança de confiança zero.

#3. Gestão Consolidada de Políticas e Posturas

Se você precisar impor sua política de segurança central em diferentes ambientes, deverá traduzir sua política em configurações e regras para cada ambiente ou ferramenta de segurança.

A camada consolidada de gerenciamento de política e postura divide sua política em regras e definições de configuração necessárias para uma ferramenta ou ambiente de segurança específico. Além disso, pode oferecer serviços de autorização de tempo de execução dinâmico.

#4. Painéis Consolidados

Você deverá alternar entre diferentes painéis se sua organização tiver implementado soluções de segurança desconectadas. Isso pode impedir as operações de segurança.

Essa camada oferece um painel único para visualizar e gerenciar o ecossistema de segurança da sua organização.

Consequentemente, sua equipe de segurança pode detectar, investigar e resolver incidentes de segurança de forma mais eficaz.

Por que as organizações precisam do CSMA

98% das grandes empresas usam ou planejam usar pelo menos duas infraestruturas em nuvem e 31% já usam quatro ou mais infraestruturas em nuvem.

Dito isto, as organizações hoje não podem funcionar adequadamente sem ter recursos fora das suas instalações bem protegidas.

Os dispositivos que utilizam, desde ferramentas IoT até WAN, operam dentro e fora de suas instalações físicas.

Consequentemente, as organizações devem encontrar formas de alargar os controlos de segurança a dispositivos e ferramentas para além das suas localizações físicas. Isso é necessário para proteger as redes e dispositivos das organizações contra diferentes tipos de ataques de ransomware, ataques distribuídos de negação de serviço (DDoS), ataques de phishing e várias outras ameaças à segurança.

A malha de segurança cibernética pode ajudar sua organização a enfrentar uma série de ataques. Ele permite que sua equipe de segurança gerencie ameaças visíveis e ocultas na nuvem. Este método é ideal para proteger ativos digitais de TI dispersos que residem na nuvem e nas instalações.

A implementação da arquitetura mesh de segurança cibernética garante que as políticas e práticas de segurança sejam aplicadas para cada ferramenta e ambiente de segurança que sua empresa usa.

Todas as soluções de segurança da sua organização cooperarão entre si para fornecer à sua organização inteligência superior contra ameaças e tecnologia de resposta.

Com um único painel, seus profissionais de segurança cibernética podem visualizar todo o ecossistema de segurança da sua organização.

Principais recursos da malha de segurança cibernética

A seguir estão os principais recursos da malha de segurança cibernética:

- Ao implementar o CSMA, os controles de segurança estendem a proteção além da sua localização física.

- A CSMA trabalha para proteger dispositivos e identidades individuais, em vez de proteger apenas a rede corporativa. Essa abordagem minimiza ameaças de acesso não autorizado a dispositivos de trabalho e credenciais comprometidas.

- A arquitetura mesh de segurança cibernética oferece segurança dinâmica e adaptativa. À medida que o cenário de segurança muda, a CSMA ajustará as ferramentas de segurança com base em informações contextuais e na avaliação de riscos para mitigar as crescentes ameaças à segurança.

- O CSMA oferece uma abordagem escalável e flexível para a segurança cibernética. Com o CSMA implementado, você pode dimensionar rapidamente implantações e integrações de ferramentas de segurança para fornecer à sua empresa uma postura de segurança mais forte para enfrentar os desafios de segurança do ambiente digital em constante mudança.

- A arquitetura mesh de segurança cibernética promove a interoperabilidade entre diferentes ferramentas e serviços de segurança individuais. Isso garante colaboração e comunicação perfeitas entre ferramentas de segurança para oferecer melhor segurança.

As organizações podem aprimorar a segurança com uma arquitetura mesh de segurança cibernética, enfrentando desafios de sistemas distribuídos, serviços em nuvem, IoT e ameaças cibernéticas.

Vantagens do CSMA

A seguir estão os benefícios prometidos da implementação da arquitetura mesh de segurança cibernética.

Segurança Abrangente

A arquitetura mesh de segurança cibernética (CSMA) é uma abordagem de segurança versátil que atende às necessidades dos ambientes de TI modernos. Ele é personalizado para proteger cada endpoint e seu design descentralizado cobre dispositivos além da rede central.

O CSMA pode se adaptar rapidamente às ameaças em constante mudança, integrando perfeitamente diversas ferramentas e promovendo a interoperabilidade.

É escalável, acomodando necessidades organizacionais crescentes e adota uma postura proativa na antecipação de riscos potenciais.

O CSMA garante uma postura de segurança consistente e abrangente que acompanha os desafios atuais e as ameaças emergentes, tornando-o uma abordagem holística e unificada à segurança cibernética.

Escalabilidade

A Cybersecurity Mesh Architecture (CSMA) permite a integração perfeita de novas soluções de segurança em sua empresa.

À medida que os sistemas de TI se expandem, o que pode incluir plataformas remotas e baseadas em nuvem, o CSMA mantém uma segurança consistente.

A malha de cibersegurança é uma solução voltada para o futuro. E evolui com as mudanças nas necessidades e ameaças emergentes da sua organização.

Sua adaptabilidade garante que a segurança corporativa permaneça robusta, acompanhando o cenário de TI em evolução.

Colaboração aprimorada

A Cybersecurity Mesh Architecture (CSMA) aumenta a comunicação entre os sistemas de segurança de uma organização. Isso melhora a detecção de ameaças e a velocidade de resposta.

Ao conectar diferentes ferramentas de segurança, o CSMA responde às ameaças e previne-as ativamente, garantindo uma defesa mais forte e proativa.

Eficiência aprimorada

Cybersecurity Mesh Architecture (CSMA) agiliza a segurança unindo diversas ferramentas. Isto evita que a equipe de segurança alterne constantemente entre plataformas, melhorando a eficiência.

Com este sistema centralizado, as equipas podem implementar melhor soluções e alocar recursos para desafios vitais de segurança, fortalecendo as defesas da organização.

Melhor gerenciamento de identidade e acesso

A arquitetura mesh de segurança cibernética fortalece o gerenciamento de identidade e acesso (IAM), alinhando-se ao modelo Zero Trust, permitindo políticas de controle de acesso escaláveis e adaptáveis.

Ele facilita a microssegmentação para controle de acesso refinado, descentraliza as decisões de acesso e capacita o acesso adaptativo com monitoramento em tempo real.

Além disso, seus recursos de resiliência e integração melhoram a capacidade do IAM de proteger recursos e gerenciar identidades de usuários de forma eficaz, criando uma estrutura de segurança robusta para organizações modernas.

Fácil implementação

O CSMA fornece uma estrutura para implantação rápida de soluções de segurança. Seu design flexível se adapta às mudanças nas demandas de negócios e de segurança. Isso garante que sua empresa sempre terá respostas eficientes a ameaças conhecidas e desconhecidas.

Solução econômica

O Cybersecurity Mesh é econômico devido à sua escalabilidade e compatibilidade com os sistemas existentes.

Você investe com base nas suas necessidades atuais de segurança e, à medida que sua organização cresce, pode expandir a malha de segurança cibernética sem custos significativos.

Isto o torna uma escolha econômica para demandas de segurança de curto e longo prazo.

Como implementar o CSMA

Veja a seguir como você pode implementar a arquitetura mesh de segurança cibernética em sua empresa.

#1. Avalie sua superfície de ataque

Primeiro, você deve examinar seu sistema existente para identificar pontos fracos de segurança.

Faça uma lista de todos os ativos da sua organização, desde capacidades de computação até dados armazenados. Em seguida, classifique cada ativo com base na sua importância e na gravidade dos seus riscos.

Essa avaliação completa da sua superfície de ataque garante um esforço concentrado onde for mais necessário.

#2. Adquira ferramentas de segurança

Depois de identificar sua superfície de ataque, a próxima etapa é investir em conjuntos e ferramentas de tecnologia de segurança confiáveis.

Você provavelmente escolherá uma das ferramentas a seguir para aumentar a segurança de seus ativos.

Ferramentas de segurança da informação

Essas ferramentas garantem que os dados confidenciais da sua empresa fiquem ocultos de olhares indiscretos.

Pode ser necessário ter um sistema de gerenciamento de segurança da informação em funcionamento. E invista em soluções de segurança de dados e soluções de segurança de e-mail para proteger os dados da sua empresa.

Ferramentas de autenticação

Você deve implementar diversas ferramentas de autenticação em sua empresa para garantir que apenas usuários autenticados e autorizados acessem sua infraestrutura de TI.

Normalmente, as empresas exigem gerenciadores de senhas e autenticação multifatorial para garantir a segurança no nível do aplicativo.

Você pode explorar essas plataformas de autenticação populares para escolher a solução certa para sua empresa.

Leia mais: JWT vs. OAuth: o que é bom para a segurança definitiva da Web

Soluções de segurança de rede

A segurança da rede exige vigilância consistente da rede. Através do monitoramento contínuo, os especialistas em segurança podem detectar pontos fracos e ameaças potenciais, abrindo caminho para ações preventivas.

Os especialistas em segurança podem implantar ferramentas como SIEM (Security Information and Event Management) e NDR (Network Detection and Response).

Observar os pacotes de dados recebidos e enviados é crucial para identificar tráfego prejudicial e iniciar as defesas necessárias.

As soluções SIEM geram alertas sobre irregularidades, como intrusões não autorizadas ou repetidas tentativas de login malsucedidas.

Ferramentas de segurança de endpoint

A segurança dos endpoints é fundamental hoje, pois as empresas têm ativos amplamente distribuídos.

De acordo com Pesquisa do Instituto Ponemon68% das empresas sofreram um ou mais ataques de endpoint que comprometeram infraestruturas de TI e/ou ativos de dados.

A abordagem da malha de segurança cibernética exigirá a implementação de ferramentas de detecção e resposta de endpoint (EDR) para fortalecer a segurança dos endpoints.

Soluções de backup e recuperação de desastres

Após violações de segurança inesperadas, um sistema de backup e recuperação de desastres é crucial para recuperar dados empresariais vitais.

De forma colaborativa, suas equipes de segurança e desenvolvimento de negócios elaborarão um plano de backup e recuperação de desastres, aproveitando as melhores soluções de backup de dados e ferramentas de recuperação de desastres.

#3. Foco na interoperabilidade

Ao implementar uma arquitetura mesh de segurança cibernética, priorizar a interoperabilidade envolve garantir que diferentes ferramentas e sistemas de segurança possam se comunicar e colaborar perfeitamente.

As organizações podem integrar diversas soluções de segurança, sejam elas locais ou baseadas na nuvem, padronizando protocolos, formatos de dados e interfaces.

Essa configuração interconectada simplifica as operações de segurança e oferece uma defesa mais abrangente, pois as informações de diversas fontes trabalham de forma colaborativa para identificar, mitigar e responder às ameaças.

#4. Descentralize o gerenciamento de identificação

Para garantir que apenas usuários autorizados acessem sua rede corporativa, é crucial ter um sistema de gerenciamento de identidade descentralizado.

A implementação de protocolos de autenticação, segurança de rede de confiança zero, prova de identidade e outras medidas pode ajudar a criar um sistema de segurança robusto além da segurança perimetral na malha de segurança cibernética.

#5. Centralize o gerenciamento de políticas de segurança

Ao implementar uma malha de segurança cibernética, centralizar o gerenciamento de políticas de segurança significa consolidar as regras e protocolos de várias ferramentas e endpoints em um sistema ou plataforma unificado.

Esta abordagem unificada permite a aplicação consistente de políticas em toda a organização, independentemente da natureza descentralizada da malha.

Ao simplificar atualizações, auditorias e modificações em um só lugar, você pode garantir uniformidade nas medidas de segurança.

Como resultado, sua equipe de segurança pode responder rapidamente às ameaças em evolução e reduzir possíveis vulnerabilidades decorrentes de implementações de políticas díspares.

#6. Fortalecer a segurança do perímetro

Em uma malha de segurança cibernética, o fortalecimento da segurança perimetral envolve o aprimoramento das defesas em torno de terminais individuais, e não apenas na rede da empresa.

Isto significa equipar cada dispositivo, aplicação ou fonte de dados com os seus protocolos de segurança, muitas vezes suportados por firewalls, sistemas de detecção e prevenção de intrusões, encriptação avançada, etc.

Ao aplicar um princípio de “confiança zero”, onde cada pedido de acesso é verificado independentemente da sua origem, e integrando monitorização contínua e atualizações oportunas, a malha garante uma segurança perimetral fortalecida e adaptada à natureza descentralizada dos ambientes de TI modernos.

Desafios da implementação do CSMA

A implementação de uma malha de segurança cibernética, embora vantajosa em muitos aspectos, traz consigo um conjunto de desafios:

- Estabelecer e gerenciar um sistema de segurança descentralizado pode ser complicado, especialmente em ambientes expansivos.

- A fusão de sistemas mais antigos com novas tecnologias na estrutura mesh pode levar a problemas de compatibilidade.

- A abordagem mesh pode exigir habilidades especializadas, criando uma potencial escassez de profissionais familiarizados com esta configuração.

- Garantir a aplicação uniforme de políticas em uma estrutura distribuída pode ser uma tarefa difícil.

- Diferentes soluções de segurança podem não funcionar perfeitamente em conjunto, levando a potenciais lacunas de segurança.

Apesar destes desafios, as organizações podem implementar com sucesso uma malha de cibersegurança e aproveitar os seus benefícios com um planeamento cuidadoso, formação adequada e monitorização contínua.

Conclusão

A arquitetura mesh de segurança cibernética é a estrutura mais adaptável e prática para estender a segurança aos seus recursos de TI distribuídos com um conjunto unificado de tecnologias.

O CSMA faz com que soluções de segurança discretas trabalhem juntas para oferecer segurança superior aos recursos de TI residentes no local e na nuvem. Portanto, não há razão para que sua organização não deva adotar o CSMA.

Além disso, você deve garantir que todos em sua empresa sigam as práticas recomendadas de segurança cibernética para evitar ameaças à segurança.