As ferramentas de gerenciamento de vulnerabilidades protegem seus sistemas contra ameaças de segurança e mantêm seus dados seguros.

A demanda por gerenciamento de vulnerabilidades está disparando nos dias de hoje e, para se manter competitiva no mundo de hoje, sua organização deve estar atualizada com as tendências do mercado.

Muitas organizações contam com inúmeras soluções de software e aplicativos para aumentar a produtividade e melhorar a experiência do cliente. No entanto, esses aplicativos e soluções são propensos a vulnerabilidades que podem expor sua organização a um ataque cibernético.

Para proteger sua organização contra esses riscos, você deve implementar um programa robusto de gerenciamento de vulnerabilidades como parte de sua estratégia geral de gerenciamento de riscos de TI.

O gerenciamento de vulnerabilidades envolve identificar, avaliar, lidar e relatar violações de segurança nos sistemas, software e soluções executados neles.

A importância do gerenciamento de vulnerabilidades cresceu significativamente ao longo do tempo e agora é considerado uma parte fundamental da segurança de uma organização.

últimas postagens

Por que o software de gerenciamento de vulnerabilidades é necessário?

O software de gerenciamento de vulnerabilidades protege sua rede contra vulnerabilidades conhecidas, dificultando o ataque de invasores à sua organização.

O software faz isso verificando sua rede em busca de problemas de compatibilidade de software, atualizações ausentes e falhas gerais de software. A priorização do reparo é definida para vulnerabilidades.

Ele também garante a adesão a todos os requisitos regulamentares e protege sua organização de quaisquer multas ou penalidades impostas por qualquer autoridade reguladora por não conformidade com qualquer disposição. Ele ajuda você a economizar dinheiro e reputação da sua organização.

Como funciona o software de gerenciamento de vulnerabilidades?

O uso de software de gerenciamento de vulnerabilidade ajuda as empresas a automatizar o processo de gerenciamento de vulnerabilidade em seus aplicativos e rede.

Eles usam diferentes ferramentas para identificar e relatar vulnerabilidades nos sistemas da organização.

Uma vez descobertas essas vulnerabilidades, o risco associado a elas é avaliado em vários contextos para decidir o melhor curso de ação.

Essas ferramentas de software ajudam as empresas a priorizar o controle de possíveis riscos de segurança para a infraestrutura de segurança da organização.

Você não deve confundi-los com antivírus ou firewall. Eles são reativos e gerenciam as ameaças quando elas ocorrem. No entanto, o software de gerenciamento de vulnerabilidade é proativo.

Etapas do ciclo de vida do gerenciamento de vulnerabilidades

O processo de gerenciamento de vulnerabilidades envolve as seguintes etapas:

#1. Descobrindo vulnerabilidades

A primeira etapa para encontrar uma vulnerabilidade é verificar sua rede e realizar uma avaliação de vulnerabilidade. Esta etapa ajuda a identificar configurações incorretas e erros de codificação que podem explorar um aplicativo/sistema. Depois de conhecer as possíveis vulnerabilidades, é hora de avaliá-las.

#2. Priorizar ativos

Nem toda vulnerabilidade é semelhante. Além disso, o tratamento para cada um deles também é diferente. Pelo que você sabe, as vulnerabilidades mais críticas podem estar acumuladas, não apenas recém-descobertas.

Para mapear os níveis de gravidade dessas vulnerabilidades, você pode atribuir um cartão de pontuação de risco para priorizar qual vulnerabilidade abordar primeiro.

#3. Tratamento de vulnerabilidades

Depois de descobrir e priorizar as vulnerabilidades, é hora de agir. Nesta etapa, você começa implementando um procedimento de gerenciamento de patches. Poste isso, sua equipe de engenharia reparará e testará cada vulnerabilidade.

A solução pode ser de curto e longo prazo.

#4. Relatando vulnerabilidades

É crucial compilar os dados coletados durante as etapas anteriores e apresentar essas informações de maneira documentada. Seus relatórios de avaliação de vulnerabilidade devem ser adaptados para diferentes públicos com base em suas necessidades de detalhes técnicos. Embora a administração deseje que as tendências de alto nível sejam comunicadas, as equipes de segurança precisam de relatórios claros para facilitar a correção.

#5. Melhore seus esforços

Depois de tomar as medidas necessárias para eliminar essas vulnerabilidades, uma etapa importante é aprimorar seus esforços. Ele ajuda você a identificar quais métodos funcionaram bem e quais não funcionaram.

A avaliação dos resultados pode determinar melhorias de longo prazo e, em seguida, ser usada para atender às necessidades orçamentárias.

Principais recursos de um software de gerenciamento de vulnerabilidades

Você pode escolher o software de gerenciamento de vulnerabilidades com base nos requisitos e recursos de segurança que eles fornecem. Aqui, compilamos uma lista dos recursos mais importantes para ajudá-lo a selecionar o melhor software de gerenciamento de vulnerabilidades:

Escopo e cobertura

O recurso mais fundamental do software de gerenciamento de vulnerabilidades é seu escopo e cobertura. A vitalidade e a eficiência do escaneamento são determinadas por sua área de abrangência e cobertura. Você pode garantir o seguinte:

Precisão

O software de gerenciamento de vulnerabilidades oferece flexibilidade para realizar verificações regulares e também deve vir com POC (solicitação de prova de evidência) junto com outros serviços necessários.

As empresas experimentarão uma melhoria significativa de produtividade ao obter justificativas mais completas e descartar falsos positivos antes de confiar aos desenvolvedores o reparo de uma vulnerabilidade relatada.

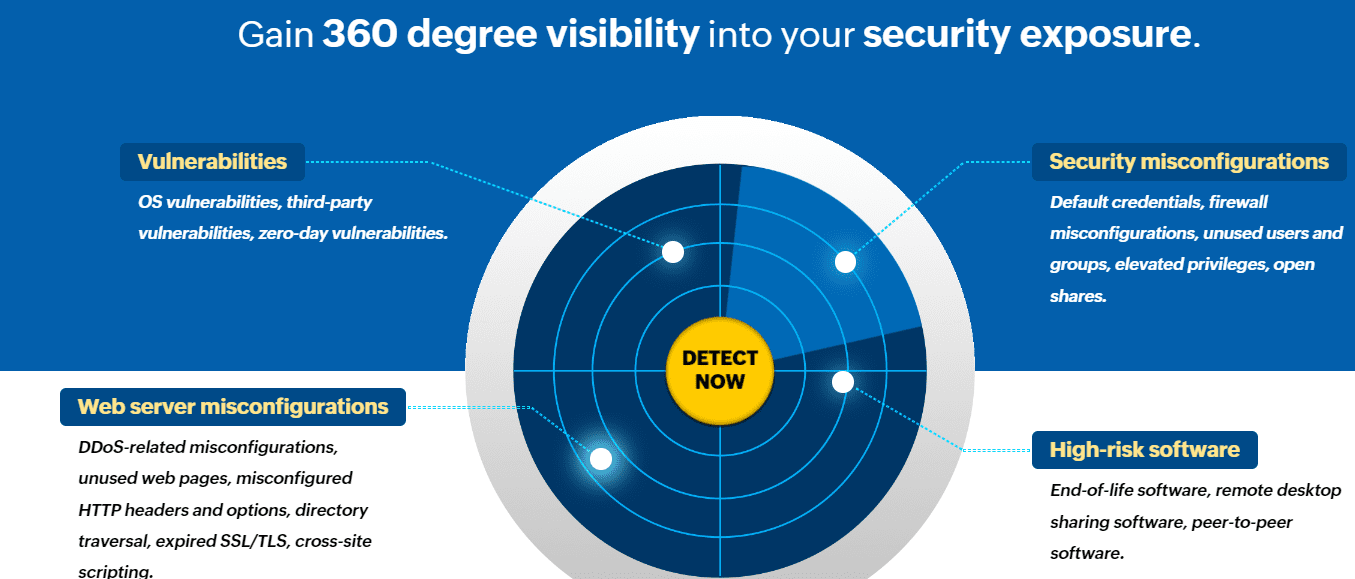

Corrigindo relatórios

O recurso de relatório em qualquer aplicativo gerenciador de vulnerabilidade é crucial. Ele oferece uma visão geral de 360 graus da segurança de seus ativos. Você pode até gerar informações detalhadas sobre as vulnerabilidades mencionadas no relatório.

O recurso de relatório geralmente cobre os seguintes detalhes:

Pontuação geral de risco

A varredura de ativos organizacionais ajuda as empresas a identificar onde existem certas vulnerabilidades. No entanto, é importante encontrar um equilíbrio entre as prioridades de risco e os recursos existentes antes de tomar qualquer ação.

O software de gerenciamento de vulnerabilidade com esse recurso destaca as pontuações de risco em três categorias – baixo, médio e crítico.

As pontuações de risco são atribuídas com base no volume e na gravidade das vulnerabilidades identificadas em seus aplicativos e redes.

Avaliação de Política

Fortalecer sua rede é tão importante quanto identificar e corrigir vulnerabilidades. A varredura de vulnerabilidade também inclui política integrada, ajudando você a comparar sua infraestrutura de segurança com os padrões do setor, como OWASP Top 10, SANS 25 e WASC, entre outros.

Você também pode adicionar verificações personalizadas para mitigar riscos exclusivos do seu ambiente.

Recurso de Autenticação Avançada

A verificação não autenticada detecta apenas certificados expirados, senhas fracas e software sem patches. A escolha de um software de gerenciamento de vulnerabilidade superior permite que você use a funcionalidade de autenticação fácil de usar.

Ele também verifica aplicativos protegidos por senha sem registrar as macros de login.

Proteja sua empresa com nossas principais opções para o melhor software de gerenciamento de vulnerabilidades. Mantenha seus dados seguros e protegidos com essas soluções verificadas.

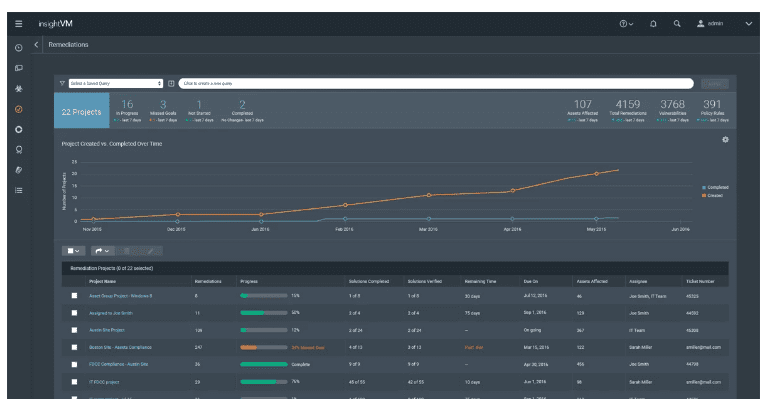

Rapid7 InsightVM

O software de gerenciamento de vulnerabilidades Rapid7 InsightVM é conhecido por identificar e avaliar vulnerabilidades automaticamente em toda a organização.

Rapid7 InsightVM se destaca em relatórios abrangentes. Ele exibe painéis ao vivo contendo todos os dados sobre vulnerabilidades. Com a ajuda dessas informações, o software ajuda a mitigar os riscos de forma a reduzir a probabilidade de impactar o sistema.

A solução é totalmente automatizada. Ele reúne informações vitais sobre vulnerabilidades, obtém soluções para as falhas encontradas e instala correções quando um administrador do sistema as aprova.

Recursos

- O relatório é bastante abrangente e os resultados são fáceis de entender.

- Permite realizar verificações baseadas em credenciais.

- As ameaças identificadas possuem muitos detalhes sobre sua natureza e planos de mitigação.

O preço do InsightaVM depende de não. de ativos; o pacote mínimo começa com 250 ativos com US$ 2,19/mês ou US$ 26,25/ano por ativo e vai até mais de 1.250 ativos por US$ 1,62/mês ou US$ 19,43/ano por ativo.

Qualys VMDR 2.0

A solução de gerenciamento de vulnerabilidade Qualys VMDR 2.0 permite que você monitore todos os seus ativos de TI a partir de um painel. O software coleta e analisa proativamente os dados desses ativos para identificar possíveis vulnerabilidades.

Ele ajuda os usuários a identificar ameaças com antecedência e mitigar o risco antes que causem danos significativos.

Recursos

- A interface é bastante intuitiva.

- Os relatórios são muito abrangentes que ajudam a identificar as vulnerabilidades rapidamente

- Ajuda você a realizar varreduras com base no endereço IP em vez de URLs

O Qualys VMDR 2.0 notifica os usuários assim que uma ameaça é identificada em tempo real, garantindo tempo suficiente para corrigi-la.

ManageEngine

O ManageEngine Vulnerability Manager Plus é um dos melhores softwares de gerenciamento de vulnerabilidades, pois identifica e corrige vulnerabilidades. Sendo um pacote de gerenciamento de vulnerabilidade, o ManageEngine fornece scanners de vulnerabilidade e gerenciadores de patches e apresenta vários outros utilitários.

Embora a maioria das ferramentas de software de gerenciamento de vulnerabilidades ofereça varreduras mensais, o ManageEngine executa varreduras a cada 90 minutos. Ele também possui um gerenciador de configuração que reorganiza as configurações do dispositivo mal gerenciadas e impede que elas sejam alteradas.

Recursos

- Executa varredura de vulnerabilidade a cada 90 minutos.

- Inicia ações de reparo automaticamente

- Inclui gerenciador de configuração que organiza configurações mal gerenciadas

O ManageEngine tem três pacotes: Free Edition para SMBs de até 25 computadores, Professional e Enterprise. Professional é para computadores em uma rede LAN e Enterprise é para computadores em uma rede WAN.

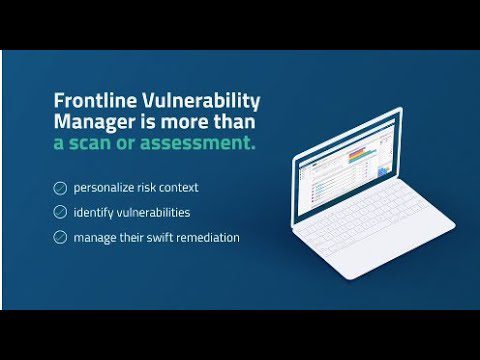

Gerenciador de vulnerabilidades da linha de frente

O Frontline Vulnerability Manager da Digital Defense está entre os softwares de gerenciamento de vulnerabilidades mais abrangentes e precisos. Por meio de sua tecnologia de verificação proprietária, o aplicativo realiza avaliações de segurança detalhadas, prioriza e rastreia os resultados, tornando sua correção rápida e fácil.

Recursos

Você pode até executar testes de auditoria de conformidade por meio do aplicativo e gerar rótulos automáticos para cada ativo. Depois de avaliado, aborda as vulnerabilidades e gera um relatório. Você pode criar relatórios personalizáveis sobre vulnerabilidades específicas de ativos e gerenciamento de patches com base em várias opções de filtragem.

Flexera

Flexera é um software de gerenciamento de vulnerabilidade baseado em SaaS para organizações com sistemas híbridos complexos. Ele oferece a visão mais abrangente e transparente de seus ativos de TI. Você pode usar esses dados para planejar sua jornada digital na nuvem, modernizando os processos de negócios existentes.

Recursos

- Ideal para organizações de médio e grande porte.

- Oferece insights de dados precisos

A ferramenta está em constante atualização e oferece suporte a várias arquiteturas de nuvem. Ele também permite que os usuários otimizem receitas novas e periódicas por meio de licenciamento, entrega e gerenciamento do ciclo de vida flexíveis para direitos de uso do cliente.

Nesso

O Nessus emprega uma estratégia de gerenciamento de vulnerabilidade baseada em risco para encontrar e corrigir falhas na rede, site e aplicativos da web do seu sistema. Ele oferece uma visão completa da infraestrutura do sistema da sua organização e examina todos os cantos para encontrar sistematicamente os pontos fracos mais obscuros.

Este software de gerenciamento de vulnerabilidades usa habilmente informações sobre ameaças para prever quais vulnerabilidades constituem um sério risco à segurança do seu sistema. Ele também fornece análises cruciais e insights práticos para equipes de segurança e desenvolvedores para ajudá-los a reduzir riscos graves.

Recursos

- Muita personalização está disponível para atender às necessidades de cada usuário.

- Oferece dados, informações e insights de alta qualidade sobre vulnerabilidades.

- Abrange uma ampla gama de precisão e cobertura.

O Tenable Nessus tem dois planos disponíveis, Nessus Expert e Nessus Professional.

O Nessus Expert é adequado para desenvolvedores, SMBs, pen testers e consultores, e seu preço começa em US$ 8.838 por um ano. O Nessus Professional foi criado para profissionais de segurança e o preço começa em US$ 4.000 por um ano.

Ele também tem uma instalação de suporte avançado de 24*365 dias e treinamento sob demanda a um custo adicional.

BreachLock

O BreachLock é uma plataforma SaaS baseada em nuvem para verificação e avaliação de vulnerabilidades. Ajuda a encontrar falhas exploráveis com testes manuais de penetração da AWS. Ele é protegido por autenticação de dois fatores e não requer hardware ou software adicional.

Recursos

- Fornece uma visão geral de 360 graus das vulnerabilidades do sistema

- O software fornece soluções de teste rápido.

- Usa testes manuais de penetração da AWS para identificar falhas.

O software de gerenciamento de vulnerabilidades do BreachLock executa varreduras mensais com inteligência artificial. Ele também notifica os usuários por e-mail quando qualquer vulnerabilidade é identificada.

Pensamentos finais

Uma rede não segura pode ter um impacto extremamente prejudicial, especialmente em relação a violações de dados. Embora as ferramentas de software antivírus sejam uma solução possível, elas são principalmente reativas e podem ajudar apenas até certo ponto.

Os proprietários de negócios precisam de soluções que estejam um passo à frente e possam ajudar a prevenir ameaças de segurança antes de atacar seus sistemas.

As ferramentas de gerenciamento de vulnerabilidades ajudam você a fazer exatamente isso. Essas ferramentas de software permitem que as equipes de segurança entendam claramente as ameaças que estão enfrentando e usem soluções apropriadas para corrigi-las.

Todas essas ferramentas mencionadas acima ajudam você a conseguir o mesmo. Esperamos que a lista tenha sido útil e útil para escolher qual ferramenta usar para proteger sua infraestrutura interna.

Você também pode explorar alguns dos melhores softwares de gerenciamento de ativos de TI para pequenas e médias empresas.