Seu site PHP é lançado. Parabéns! Mas espere… você cuidou do reforço de segurança essencial?

PHP é uma linguagem de programação de backend leve, mas muito poderosa. Ele alimenta cerca de 80% dos aplicativos da Web globais, tornando-se uma das linguagens mais usadas no mundo do desenvolvimento.

A razão para sua popularidade e amplo uso é sua estrutura de codificação fácil e funções amigáveis ao desenvolvedor. Existem muitos CMS e frameworks construídos em cima do PHP e milhares de desenvolvedores conhecidos de todo o mundo são uma parte regular de sua comunidade.

Um ótimo exemplo é o WordPress.

Quando os aplicativos PHP são implantados em servidores ativos, eles podem enfrentar várias instâncias de hackers e ataques na Web, o que torna os dados do site extremamente vulneráveis a serem roubados. É um dos temas mais debatidos na comunidade, como construir uma aplicação completamente segura, mantendo em xeque todos os objetivos centrais do projeto.

Apesar de seus melhores esforços, os desenvolvedores sempre ficam atentos às brechas ocultas que passam despercebidas durante o desenvolvimento de um aplicativo. Essas brechas podem comprometer seriamente a proteção de dados vitais do site em qualquer alojamento web para PHP MySQL aplicativos, deixando-os vulneráveis a tentativas de hackers.

Portanto, este artigo é sobre algumas dicas úteis de segurança PHP que você pode usar com sabedoria em seus projetos. Usando essas pequenas dicas, você pode garantir que seu aplicativo sempre esteja no topo das verificações de segurança e nunca seja comprometido por nenhum ataque externo da Web.

últimas postagens

Script entre sites (XSS)

Cross-Site Scripting é um dos ataques externos mais perigosos realizados ao injetar qualquer código ou script malicioso no site. Isso pode afetar os núcleos do seu aplicativo, pois o hacker pode injetar qualquer tipo de código em seu aplicativo sem nem mesmo dar uma dica. Esse ataque ocorre principalmente nos sites que admitem e enviam dados do usuário.

Em um ataque XSS, o código injetado substitui o código original do seu site, mas funciona como um código real, interrompendo o desempenho do site e muitas vezes roubando os dados. Os hackers ignoram o controle de acesso do seu aplicativo, obtendo acesso aos seus cookies, sessões, histórico e outras funções vitais.

Você pode combater esse ataque usando caracteres especiais HTML e ENT_QUOTES em seus códigos de aplicativo. Usando ENT_QUOTES, você pode remover opções de aspas simples e duplas, que permitem eliminar qualquer possibilidade de ataque de script entre sites.

Falsificação de solicitação entre sites (CSRF)

O CSRF entrega o controle completo do aplicativo aos hackers para realizar qualquer ação indesejável. Com total controle, os hackers podem realizar operações maliciosas transferindo código infectado para o seu site, resultando em roubo de dados, modificações funcionais, etc. todo o banco de dados sem qualquer notificação, etc.

O ataque CSRF só pode ser iniciado quando você clicar no link malicioso disfarçado enviado pelo hacker. Isso significa que, se você for inteligente o suficiente para descobrir os scripts ocultos infectados, poderá descartar facilmente qualquer possível ataque CSRF. Enquanto isso, você também pode usar duas medidas de proteção para fortalecer a segurança do seu aplicativo, ou seja, usando as solicitações GET em sua URL e garantindo que as solicitações não GET sejam geradas apenas a partir do código do lado do cliente.

Sequestro de sessão

Sequestro de sessão é um ataque através do qual o hacker rouba seu ID de sessão para obter acesso à conta pretendida. Usando esse ID de sessão, o hacker pode validar sua sessão enviando uma solicitação ao servidor, onde um array $_SESSION valida seu tempo de atividade sem manter seu conhecimento. Pode ser realizado através de um ataque XSS ou acessando os dados onde os dados da sessão estão armazenados.

Para evitar o seqüestro de sessão, sempre vincule suas sessões ao seu endereço IP real. Essa prática ajuda você a invalidar sessões sempre que ocorrer uma violação desconhecida, informando imediatamente que alguém está tentando ignorar sua sessão para obter o controle de acesso do aplicativo. E lembre-se sempre de não expor IDs em nenhuma circunstância, pois isso pode comprometer sua identidade posteriormente com outro ataque.

Prevenir ataques de injeção de SQL

O banco de dados é um dos principais componentes de um aplicativo que geralmente é alvo de hackers por meio de um ataque de injeção de SQL. É um tipo de ataque em que o hacker usa parâmetros de URL específicos para obter acesso ao banco de dados. O ataque também pode ser feito por meio de campos de formulário web, onde o hacker pode alterar os dados que você está passando por meio de consultas. Ao alterar esses campos e consultas, o hacker pode obter o controle de seu banco de dados e realizar várias manipulações desastrosas, incluindo a exclusão de todo o banco de dados do aplicativo.

Para evitar ataques de injeção de SQL, é sempre aconselhável usar consultas parametrizadas. Essas consultas PDO substituem adequadamente os argumentos antes de executar a consulta SQL, descartando efetivamente qualquer possibilidade de ataque de injeção de SQL. Essa prática não apenas ajuda você a proteger suas consultas SQL, mas também as torna estruturadas para um processamento eficiente.

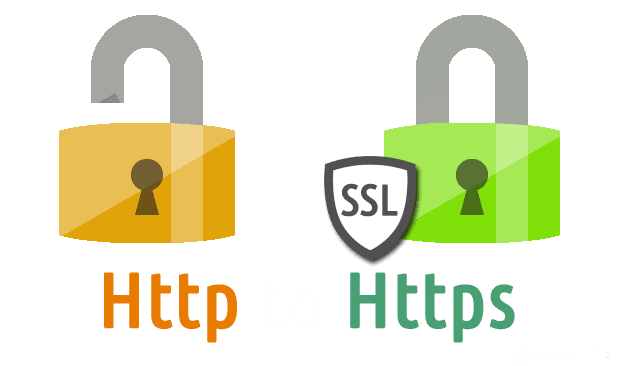

Sempre use certificados SSL

Para obter transmissão de dados segura de ponta a ponta pela Internet, sempre use certificados SSL em seus aplicativos. É um protocolo padrão reconhecido mundialmente conhecido como Hypertext Transfer Protocol (HTTPS) para transmitir dados entre os servidores com segurança. Usando um certificado SSL, seu aplicativo obtém o caminho seguro de transferência de dados, o que quase impossibilita a invasão de hackers em seus servidores.

Todos os principais navegadores da Web, como Google Chrome, Safari, Firefox, Opera e outros, recomendam o uso de um certificado SSL, pois fornece um protocolo criptografado para transmitir, receber e descriptografar dados pela Internet.

Ocultar arquivos do navegador

Existe uma estrutura de diretório específica nos frameworks micro PHP, que garante o armazenamento de importantes arquivos de framework como controllers, models, o arquivo de configuração (.yaml), etc.

Na maioria das vezes, esses arquivos não são processados pelo navegador, mas continuam sendo vistos no navegador por um período mais longo, criando uma violação de segurança para o aplicativo.

Portanto, sempre armazene seus arquivos em uma pasta pública, em vez de mantê-los no diretório raiz. Isso os tornará menos acessíveis no navegador e ocultará as funcionalidades de qualquer invasor em potencial.

Conclusão

Aplicativos PHP são sempre vulneráveis a ataques externos, mas usando as dicas mencionadas acima, você pode proteger facilmente os núcleos de seu aplicativo contra qualquer ataque malicioso. Sendo um desenvolvedor, é sua responsabilidade proteger os dados do seu site e torná-lo livre de erros.

Além dessas dicas, muitas técnicas podem ajudá-lo a proteger seu aplicativo da Web contra ataques externos, como usar a melhor solução de hospedagem na nuvem que garante recursos de segurança ideais, WAF na nuvem, configuração de raiz de documentos, endereços IP de lista de permissões e muito mais.