Ataques de negação de serviço distribuídos (DDoS) representam uma grave ameaça à segurança de sites, causando prejuízos que vão desde vazamentos de dados até danos à reputação e perdas financeiras.

Mesmo uma pequena brecha na sua segurança pode abrir caminho para ataques DDoS. O principal objetivo desses ataques é sobrecarregar a rede com tráfego falso, tornando o site lento ou inacessível.

É crucial que proprietários de sites estejam familiarizados com os diferentes tipos de ataques DDoS e saibam como mitigá-los ou, pelo menos, minimizar seus efeitos.

Estudos indicam que ataques DDoS podem aumentar em mais de 300% em 2023, um cenário preocupante para indivíduos e empresas, dado o potencial destrutivo desses ataques.

Neste artigo, exploraremos os tipos mais comuns de ataques DDoS e como se proteger e proteger seu site.

O que é um ataque DDoS?

Um ataque DDoS é uma ameaça à segurança de sites que perturba o tráfego do servidor, rede ou serviço, sobrecarregando a infraestrutura com um fluxo excessivo de tráfego indesejado. Ele pode explorar computadores e recursos de rede, como dispositivos IoT.

O propósito central de um ataque DDoS é inundar o sistema com tráfego falso, como um aumento abrupto de solicitações de conexão, mensagens ou pacotes. Este volume excessivo pode levar a travamentos ou lentidão do sistema, pois os recursos não conseguem atender a tantas solicitações.

Embora alguns hackers usem esses ataques para extorquir dinheiro dos proprietários de sites, os principais motivos por trás de um ataque DDoS incluem:

- Interromper comunicações e serviços

- Prejudicar a reputação da marca

- Obter vantagem competitiva

- Distrair a equipe de resposta a incidentes

Empresas de todos os portes podem ser alvos de ataques DDoS se não implementarem medidas de segurança adequadas. Os setores mais visados incluem:

- Varejistas online

- Empresas de tecnologia financeira (Fintech) e financeiras

- Plataformas de jogos online

- Entidades governamentais

- Provedores de serviços de TI

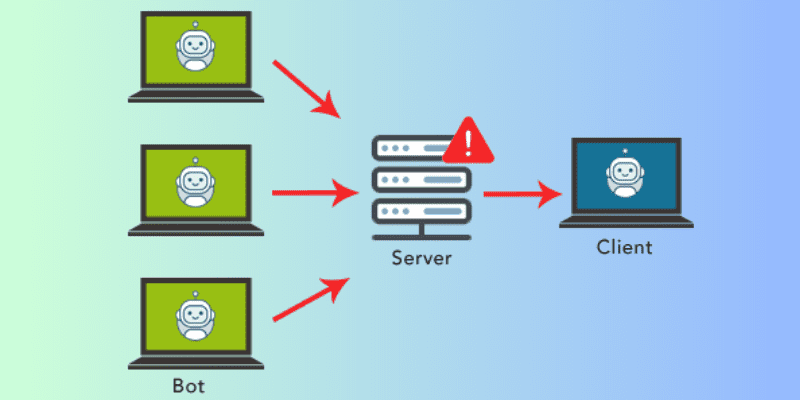

Geralmente, invasores utilizam uma botnet para executar esses ataques. Uma botnet consiste em computadores infectados por malware, dispositivos IoT e dispositivos móveis controlados pelo invasor. Os hackers usam esses dispositivos para enviar inúmeras solicitações a um endereço IP de servidor ou a um site específico.

Ataques DDoS podem resultar em carrinhos de compras abandonados, perda de negócios e receita, interrupção de serviços, clientes insatisfeitos e outros problemas. Isso pode levar a gastos consideráveis de tempo e recursos para recuperar a operação e o crescimento do seu negócio.

Como ocorre um ataque DDoS?

Invasores usam máquinas “zumbi” conectadas à internet para realizar ataques DDoS. Essas redes de máquinas incluem dispositivos IoT que podem ser infectados com malware, permitindo que invasores controlem seus sistemas remotamente.

Esses dispositivos são conhecidos como bots, e um grupo deles forma uma botnet. Assim que o invasor estabelece uma botnet, torna-se mais fácil direcionar um ataque através de instruções remotas.

Quando a rede ou servidor de uma vítima é atacado, cada bot da botnet envia solicitações para o endereço IP do site, congestionando a rede com tráfego. Como cada bot é um dispositivo individual na internet, é difícil distinguir o tráfego normal do tráfego do ataque.

O impacto de um ataque DDoS em um negócio

Ataques DDoS prejudicam o desempenho do seu site, interrompem o atendimento ao cliente e geram diversos problemas. Algumas das consequências para as empresas incluem:

- Perda de reputação: A reputação é fundamental para qualquer negócio. Clientes, investidores e parceiros confiam no seu site. Ataques DDoS podem dar a impressão de que seu site não é seguro, afetando sua reputação.

- Perda de dados: Hackers podem obter acesso a seus sistemas e dados, usando-os para roubar dinheiro de contas bancárias e realizar outras atividades maliciosas.

- Perda financeira: Se sua plataforma de e-commerce ficar offline, você começará a perder dinheiro, pois os pedidos não podem ser processados. Concorrentes podem aproveitar essa situação para ganhar a confiança dos seus clientes. Além disso, recuperar seus negócios, clientes e reputação pode ser muito caro.

Três tipos principais de ataques DDoS

Embora o objetivo geral de um ataque DDoS seja sobrecarregar o sistema com tráfego falso, as formas como isso é feito variam. Vamos discutir três tipos principais de ataques DDoS:

#1. Ataques na Camada de Aplicação

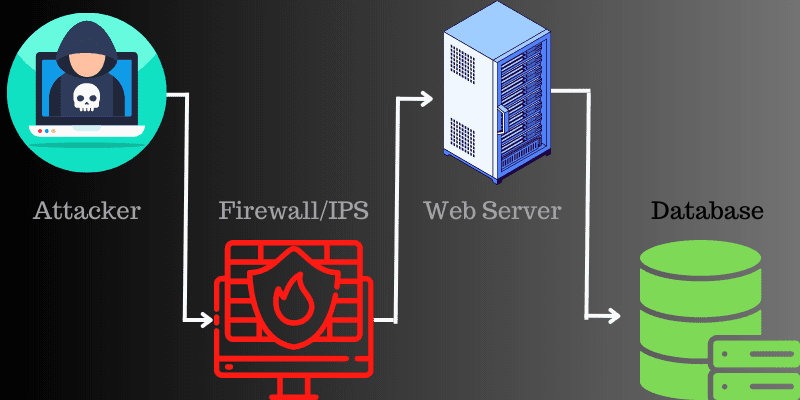

A camada de aplicação é onde o servidor gera respostas às solicitações recebidas de um cliente.

Por exemplo, ao inserir https://www.abc.com/learning/ no seu navegador, ele envia uma solicitação HTTP ao servidor solicitando a página de aprendizado. O servidor procura as informações relacionadas a esta página, as organiza e as envia de volta ao seu navegador.

O ataque na camada de aplicação ocorre quando um invasor usa várias máquinas/bots para enviar repetidas solicitações à mesma fonte no servidor. Um ataque comum é a inundação HTTP, onde agentes maliciosos enviam continuamente solicitações HTTP não solicitadas ao servidor usando uma variedade de endereços IP.

#2. Ataques Volumétricos

Em ataques volumétricos, invasores bombardeiam um servidor com tráfego intenso para esgotar a largura de banda do site.

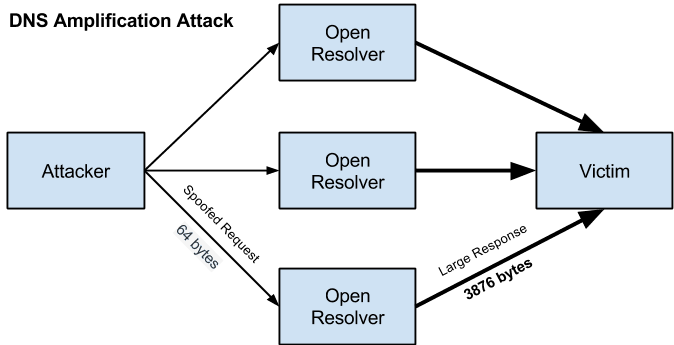

Um ataque comum é a amplificação de DNS. Nesse ataque, um agente malicioso envia repetidas solicitações ao servidor DNS usando o endereço IP falso do site alvo.

O servidor DNS envia a resposta ao servidor visado pelos atacantes. Quando isso ocorre repetidamente, o servidor alvo fica sobrecarregado e lento, causando baixo desempenho do site.

#3. Ataques de Protocolo

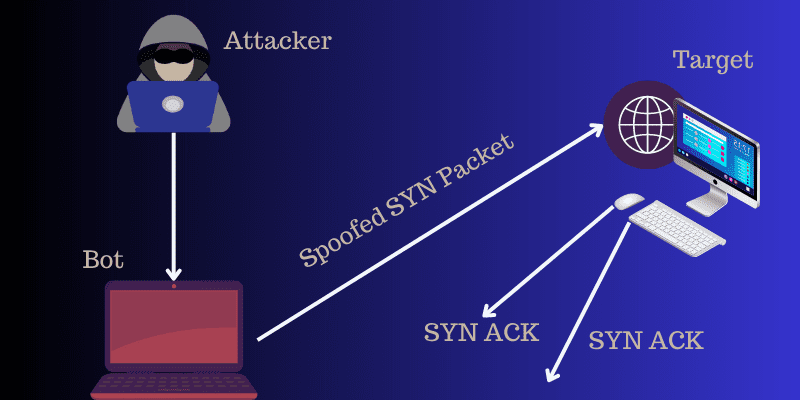

Ataques de protocolo sobrecarregam sistemas de rede, como roteadores, balanceadores de carga e firewalls, juntamente com os recursos do servidor. Quando dois computadores estabelecem um canal de comunicação, ocorre um handshake TCP. Isso significa que ambas as partes trocam informações preliminares.

O pacote SYN é o primeiro passo do handshake TCP, informando ao servidor que um cliente deseja iniciar um novo canal. Em um ataque de protocolo, o hacker inunda o servidor com pacotes SYN contendo endereços IP falsos.

O servidor responde a cada pacote solicitando a conclusão do handshake. No entanto, o cliente nunca responde, deixando o servidor esperando desnecessariamente e causando lentidão.

Diferentes tipos de ataques DDoS

Os três tipos de ataques mencionados acima são subdivididos em vários tipos, como inundação HTTP, inundação DNS, inundação SYN, Smurf e outros. Vamos explorar alguns deles e seus impactos em sua empresa.

#1. Inundação HTTP

Fonte: PureVPN

Fonte: PureVPN

HTTP é a base das solicitações baseadas em navegador, usada para abrir páginas da web ou enviar conteúdo pela internet.

Uma inundação HTTP é um tipo de ataque DDoS que ocorre em ataques volumétricos. O objetivo é sobrecarregar o servidor de destino com muitas solicitações HTTP. Quando o servidor não consegue responder a todas as solicitações, o ataque DDoS envia solicitações adicionais de usuários reais.

#2. Inundação DNS

Os Sistemas de Nomes de Domínio (DNS) são como as listas telefônicas da internet. Eles atuam como um caminho onde os dispositivos procuram servidores para acessar conteúdo da internet.

Um ataque de inundação DNS ocorre quando um invasor sobrecarrega os servidores DNS de um domínio específico, interrompendo a resolução de DNS.

Sem um catálogo telefônico, seria difícil encontrar o endereço para fazer uma ligação. O mesmo acontece em um ataque de inundação DNS. Um site pode ser comprometido e incapaz de responder a tráfego legítimo.

#3. Inundação Ping

O ICMP é uma camada de protocolo da internet usada por dispositivos de rede para se comunicar. Frequentemente, mensagens de resposta e solicitações de eco ICMP são usadas para testar a conectividade e a integridade de um dispositivo.

Em um ataque de inundação Ping, um hacker tenta sobrecarregar um dispositivo com pacotes de solicitação de eco. Isso impede que o alvo acesse o tráfego normal. Quando o tráfego falso vem de vários dispositivos, o ataque se torna um ataque DDoS.

#4. Inundação SYN

Uma inundação SYN é um ataque DDoS que visa tornar o servidor indisponível, desviando o tráfego legítimo e consumindo os recursos do servidor. Ao enviar continuamente pacotes de solicitação de conexão, o hacker sobrecarrega todas as portas do servidor.

O dispositivo pode começar a responder lentamente ao tráfego legítimo ou pode não responder.

#5. Inundação UDP

Em um ataque de inundação UDP, um grande número de pacotes UDP é enviado ao servidor para sobrecarregá-lo, reduzindo a capacidade de processamento do dispositivo.

O firewall pode ser sobrecarregado, levando a um ataque DDoS. Nesse tipo de ataque, o invasor explora as etapas do servidor para responder a pacotes UDP que são enviados às portas.

#6. Ataque de amplificação de DNS

Fonte: Cisco Umbrella

Fonte: Cisco Umbrella

Um ataque de amplificação de DNS é um ataque DDoS volumétrico no qual o invasor usa a funcionalidade DNS aberta para sobrecarregar a rede ou servidor alvo com tráfego amplificado. Isso torna o servidor inacessível.

Todos os ataques de amplificação exploram uma discrepância no consumo de largura de banda entre a fonte da web visada e o invasor. O resultado é que a rede é obstruída com tráfego falso, causando ataques DDoS.

#7. XML-RPC Pingback

Um pingback é um tipo de comentário que é criado ao vincular uma postagem de blog específica. O pingback XML-RPC é uma funcionalidade comum do módulo WordPress, que pode ser usada por invasores para atacar outros sites. Isso pode expor seu site a vários ataques, como ataques de força bruta, ataques de porta entre sites, ataques de proxy Patsy e outros.

#8. Ataque DDoS Slowloris

Slowloris é um ataque DDoS que permite a um hacker sobrecarregar o servidor, mantendo diversas conexões HTTP simultâneas entre o alvo e o invasor. É um ataque da camada de aplicação que ocorre usando solicitações HTTP parciais.

Slowloris é uma ferramenta de ataque projetada especificamente para derrubar servidores com poucos recursos. Ele usa baixa largura de banda e visa os recursos do servidor.

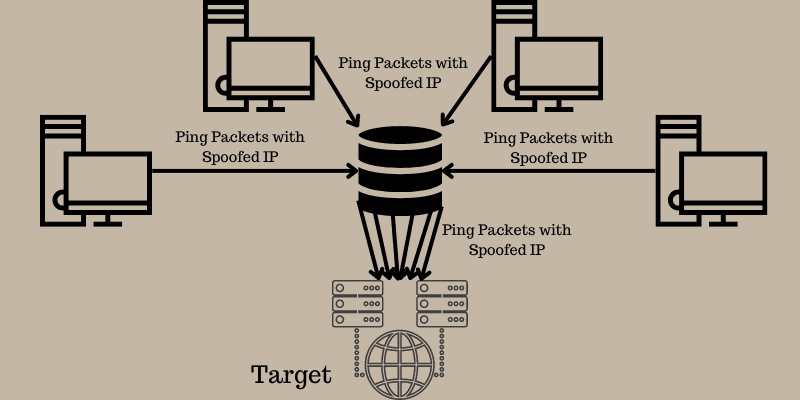

#9. Ataque DDoS Smurf

Fonte: Imperva See More

Fonte: Imperva See More

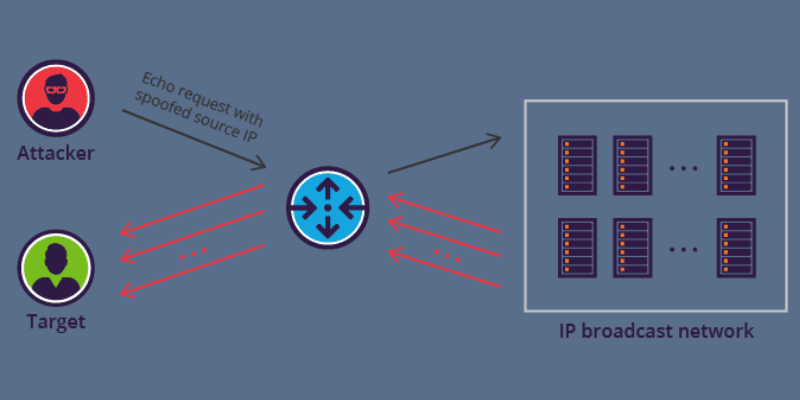

Um ataque Smurf ocorre no nível da rede e visa grandes empresas. Os invasores exploram o malware DDoS.Smurf para executar o ataque.

Um ataque Smurf é semelhante a um ataque de inundação ping que usa pacotes ICMP para sobrecarregar computadores e outros dispositivos. Aqui está como o ataque ocorre:

- Um pacote falso é criado com um endereço de origem definido como o endereço IP real da vítima.

- O pacote é enviado para o endereço IP de broadcast de um firewall, que envia solicitações de volta para cada dispositivo dentro da rede.

- Cada dispositivo recebe inúmeras solicitações, resultando no comprometimento do tráfego legítimo.

#10. Ataque de dia zero

Um dia zero se refere a falhas de segurança em firmware, hardware ou software, que são desconhecidas pelas partes responsáveis pela correção da falha. Um ataque de dia zero ocorre entre o momento em que a vulnerabilidade é descoberta e o primeiro ataque.

Os hackers exploram a vulnerabilidade para executar o ataque. Quando essa vulnerabilidade se torna pública, é chamada de vulnerabilidade de um dia ou de n dias.

Agora que conhecemos os diferentes tipos de ataques, vamos discutir algumas soluções para mitigá-los.

Soluções para ataques na camada de aplicativos

Para ataques na camada de aplicativos, você pode usar um firewall de aplicação web (WAF). As soluções abaixo oferecem WAFs que podem ser usados para evitar ataques.

#1. Sucuri

Proteja seu site contra ataques com o Firewall de Aplicação Web (WAF) da Sucuri, que elimina malfeitores, aumenta a disponibilidade e acelera os tempos de carregamento. Para ativar o firewall do seu site, siga estas etapas:

- Adicione seu site ao Sucuri WAF

- Proteja os dados recebidos criando certificados SSL para o servidor de firewall

- Ative o firewall alterando os registros DNS

- Opte por cache de alto desempenho para maximizar a otimização do site

Escolha o plano Basic ou Pro da Sucuri para proteger seu site contra ataques indesejados.

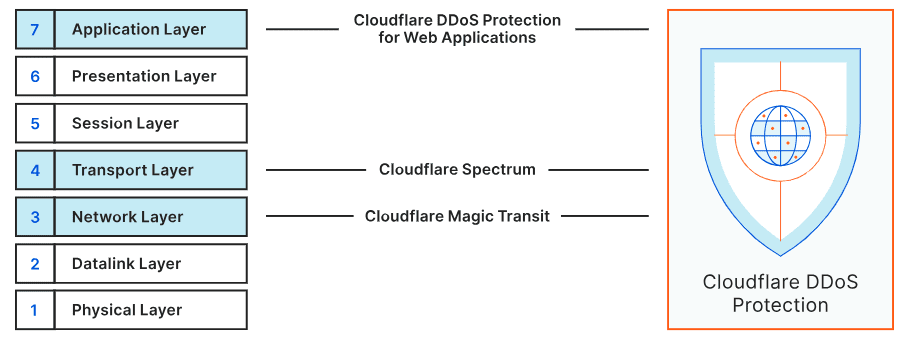

#2. Cloudflare

Obtenha segurança de nível empresarial com a solução Cloudflare WAF. Ela oferece segurança aprimorada, proteção robusta, implementação rápida e gerenciamento fácil. O sistema ainda oferece proteções de vulnerabilidade de dia zero.

De acordo com especialistas, a Cloudflare é especialista em segurança de aplicações. Você terá recursos de aprendizado de máquina desenvolvidos por especialistas para proteger seu site contra ameaças, evasões de captura e outros.

Soluções para ataques volumétricos e de protocolo

Para ataques volumétricos e de protocolo, as seguintes soluções podem ajudar a proteger seu site contra ataques DDoS.

#1. Cloudflare

Use a prevenção DDoS líder do setor da Cloudflare para proteger seu site e evitar a perda de clientes e de sua confiança. A rede de 197 Tbps bloqueia mais de 112 bilhões de ameaças diárias. A rede global da Cloudflare abrange mais de 285 cidades e mais de 100 países para prevenir ataques.

A integração é simples; use o painel ou a API da Cloudflare para adicionar segurança, confiabilidade e desempenho ao seu site. Isso pode mitigar ataques DDoS em sites, aplicativos e redes.

#2. Sucuri

Melhore o desempenho e a disponibilidade do seu site contra ataques com a rede Anycast da Sucuri e a solução de entrega segura de conteúdo. Isso mantém a integridade do seu site mesmo durante ataques DDoS e picos de tráfego.

A Sucuri pode bloquear solicitações falsificadas e tráfego de bots maliciosos sem perturbar as fontes de tráfego legítimas. Sua tecnologia e hardware de alta qualidade funcionam 24 horas por dia, 7 dias por semana, para proteger seu site contra atividades maliciosas.

#3. Imperva

Proteja todos os seus ativos contra ataques DDoS com Imperva e garanta a continuidade de seus negócios. Minimize o tempo de inatividade e os custos de largura de banda, ofereça proteção ilimitada contra ataques DDoS e garanta a disponibilidade do site sem afetar o desempenho.

Conclusão

Ataques DDoS são crimes cibernéticos graves, onde o hacker sobrecarrega um servidor com tráfego falso, dificultando o acesso a sites e serviços online. Existem muitos tipos de ataques DDoS direcionados a HTTP, Ping, SYN e outros, que visam diminuir o desempenho do seu site.

As soluções acima ajudam a combater ataques na camada de aplicativos, ataques volumétricos e de protocolo. Elas evitam tráfego indesejado de diferentes fontes para manter a largura de banda e eliminar o tempo de inatividade.

Você também pode ler sobre como o roteamento Anycast ajuda a combater ataques DDoS.