“Aqueles que podem abrir mão da liberdade essencial para obter um pouco de segurança temporária não merecem nem liberdade nem segurança.” – Benjamim Franklin

A Engenharia Social tem estado no topo das questões de segurança por um tempo. Tem sido amplamente discutido por especialistas da indústria. No entanto, muitos não percebem totalmente o perigo potencial que representa e quão perigoso pode ser.

Para os hackers, a Engenharia Social é provavelmente a maneira mais fácil e eficiente de quebrar os protocolos de segurança. A ascensão da internet nos deu recursos muito poderosos ao interconectar dispositivos sem a barreira da distância. Dando-nos um avanço na comunicação e interconexão, isso, no entanto, introduziu brechas que levaram à violação de informações pessoais e privacidade.

Desde os primeiros tempos pré-tecnologia, os humanos codificam e protegem informações. Um método popularmente conhecido desde os tempos antigos é o Cifra de César onde as mensagens são codificadas deslocando os lugares na lista de alfabetos. por exemplo, “hello world” se deslocado por 1 casa pode ser escrito como “ifmmp xpsmf”, o decodificador que lê a mensagem “ifmmp xpsmf” terá que mudar as letras uma casa para trás na lista de alfabetos para entender a mensagem.

Por mais simples que fosse essa técnica de codificação, ela durou quase 2.000 anos!

Hoje temos sistemas de segurança mais avançados e robustos desenvolvidos, mas a segurança é um desafio.

É importante observar que existe um grande número de técnicas implantadas por hackers para obter informações vitais. Examinaremos brevemente algumas dessas técnicas para entender por que a engenharia social é tão importante.

últimas postagens

Ataques de força bruta e dicionário

Um hack de força bruta envolve um hacker com um conjunto avançado de ferramentas criadas para penetrar em um sistema de segurança usando uma senha calculada, obtendo todas as combinações de caracteres possíveis. Um ataque de dicionário envolve o invasor executando uma lista de palavras (do dicionário), na esperança de encontrar uma correspondência com a senha do usuário.

Um ataque de força bruta hoje em dia, embora muito potente, parece menos provável de ocorrer devido à natureza dos algoritmos de segurança atuais. Para colocar as coisas em perspectiva, se a senha da minha conta for ‘[email protected]!!!’, uma soma total de caracteres é 22; portanto, serão necessários 22 fatoriais para um computador calcular todas as combinações possíveis. Isso é muito.

Mais ainda, existem algoritmos de hash que pegam essa senha e a convertem em um hash para tornar ainda mais difícil para um sistema de força bruta adivinhar. Por exemplo, a senha escrita anteriormente pode ser hash para d734516b1518646398c1e2eefa2dfe99. Isso adiciona uma camada ainda mais séria de segurança à senha. Veremos as técnicas de segurança com mais detalhes posteriormente.

Se você é proprietário de um site WordPress e procura proteção contra força bruta, confira este guia.

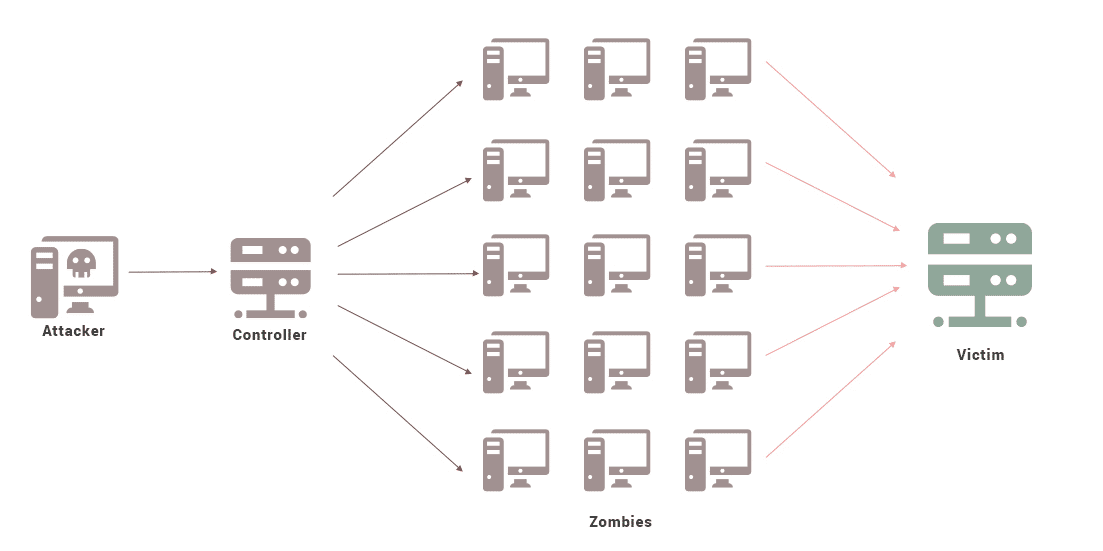

ataques DDoS

Fonte: comodo.com

Fonte: comodo.com

Os ataques distribuídos de negação de serviço ocorrem quando um usuário é bloqueado por acessar recursos legítimos da Internet. Isso pode estar no lado do usuário ou no serviço que o usuário está tentando acessar.

Um DDoS geralmente resulta em perda de receita ou base de usuários. Para que um ataque como esse seja possível, um hacker pode assumir o controle de vários computadores em toda a Internet, que podem ser usados como parte de um ‘BotNet’ para desestabilizar a rede ou, em alguns casos, inundar o tráfego da rede com pacotes inúteis de informações resultando em uso excessivo e, portanto, quebra de recursos e nós de rede.

Phishing

Essa é uma forma de hacking em que o invasor tenta roubar as credenciais do usuário criando substitutos falsos das páginas de login. Normalmente, o invasor envia um e-mail malicioso a um usuário que age como uma fonte confiável, como um banco ou um site de mídia social geralmente, com um link para o usuário inserir suas credenciais. Os links são normalmente feitos para se parecerem com sites legítimos, mas um olhar mais atento revela que eles estão errados.

Por exemplo, um link de phishing uma vez usou paypai.com para enganar os usuários do Paypal e fazê-los fornecer seus detalhes de login.

Um formato de e-mail típico de phishing.

“Querido usuário,

Notamos atividades suspeitas em sua conta. Clique aqui para alterar sua senha agora para evitar que sua conta seja bloqueada.”

Há 50% de chance de você ter sofrido phishing de uma só vez. Não? Você já fez login em um site e depois de clicar em entrar / Login, ele ainda o leva de volta à página de login, sim? Você foi phishing com sucesso.

Como é feita a Engenharia Social?

Mesmo com os algoritmos de criptografia cada vez mais difíceis de quebrar e mais seguros, os hacks de engenharia social ainda são mais potentes do que nunca.

Um engenheiro social geralmente coleta informações sobre você para poder acessar suas contas online e outros recursos protegidos. Normalmente, um invasor faz com que a vítima divulgue informações pessoais por meio de manipulação psicológica de boa vontade. Uma parte assustadora disso é que essas informações não precisam necessariamente vir de você, apenas de alguém que saiba.

Normalmente, o alvo não é aquele que recebe a engenharia social.

Por exemplo, uma empresa de telecomunicações popular no Canadá estava no noticiário no início deste ano por um hack de engenharia social em seu cliente, no qual o pessoal de atendimento ao cliente foi manipulado socialmente para revelar os detalhes do alvo em um maciço hack de troca de sim levando a $ 30.000 de perda de dinheiro.

Os engenheiros sociais jogam com a insegurança, a negligência e a ignorância das pessoas para fazer com que divulguem informações vitais. Em uma época em que o suporte remoto é amplamente utilizado, as organizações se deparam com muitos mais casos de hacks como esses devido à inevitabilidade do erro humano.

Qualquer um pode ser vítima de engenharia social, o que é ainda mais assustador é que você pode ser hackeado sem saber!

Como se proteger da engenharia social?

- Evite usar informações pessoais como data de nascimento, nome do animal de estimação, nome da criança, etc. como senhas de login

- Não use uma senha fraca. Se você não consegue se lembrar do complexo, use um gerenciador de senhas.

- Procure as mentiras óbvias. Um engenheiro social realmente não sabe o suficiente para hackear você de uma vez; eles fornecem as informações erradas esperando que você forneça as corretas e, em seguida, passam a solicitar mais. Não caia nessa!

- Verifique a autenticidade do remetente e do domínio antes de agir nas mensagens de e-mail.

- Consulte o seu banco imediatamente ao notar atividades suspeitas em sua conta.

- Quando você perder repentinamente a recepção do sinal em seu celular, entre em contato com seu provedor de rede imediatamente. Pode ser um hack de troca de sim.

- Habilitar autenticação de 2 fatores (2-FA) em serviços que o suportam.

Conclusão

Essas etapas não são uma solução direta para hacks de engenharia social, mas ajudam a dificultar o acesso de um hacker.