Tanto o JWT quanto o OAuth são mecanismos que podem elevar a segurança da sua aplicação web, assegurando processos de autenticação e autorização. No entanto, surge a questão: qual deles você deve usar para garantir que seus usuários acessem seu aplicativo de forma segura? Elaboramos um artigo detalhado comparando JWT e OAuth para esclarecer essa dúvida.

Ao concluir a leitura deste artigo, você terá uma compreensão clara dos conceitos de JWT e OAuth, os benefícios que cada um oferece, suas diferenças fundamentais e qual deles é mais adequado para aprimorar a segurança da sua aplicação web.

Vamos direto ao assunto.

O que é um JWT?

JWT, sigla para JSON Web Token, é um padrão aberto que define um método para compartilhar informações de forma segura entre duas partes, usando um objeto JSON. Como as informações são assinadas digitalmente, as partes podem confiar e verificar a autenticidade dos dados transmitidos por meio desses tokens.

O tamanho relativamente compacto dos JWTs permite que sejam enviados através de um parâmetro POST, uma URL ou dentro de um cabeçalho HTTP. Um JSON Web Token é composto por três partes essenciais: cabeçalho, payload (carga útil) e assinatura.

O cabeçalho especifica o tipo de token e o algoritmo de assinatura utilizado. A parte do Payload de um JWT contém as declarações, que são afirmações sobre os usuários e dados adicionais.

A parte da assinatura de um JSON Web Token, como o próprio nome indica, contém a assinatura que garante que a mensagem não foi alterada durante o transporte.

Como os JWTs funcionam

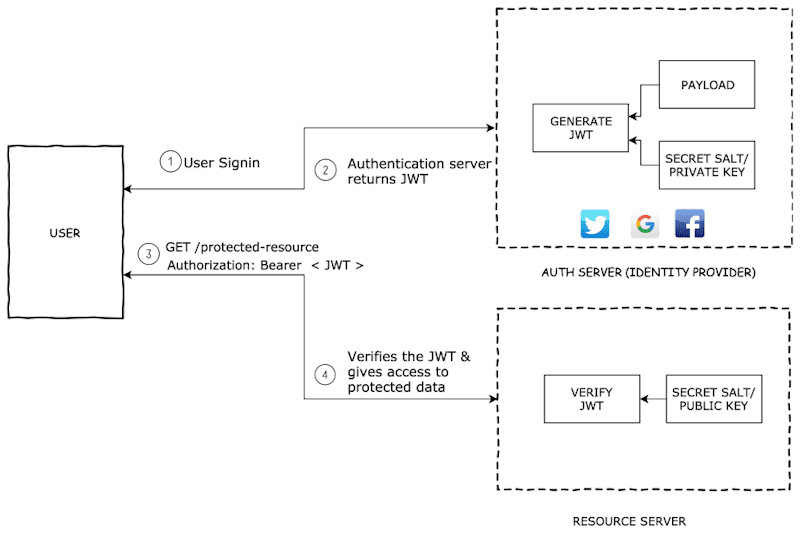

Fonte da imagem: DEV

Fonte da imagem: DEV

A seguir, apresentamos o fluxo de funcionamento de um JSON Web Token.

Login do Usuário

Os usuários acessam seu aplicativo web fornecendo seus nomes de usuário e senhas. Em seguida, o aplicativo envia essas credenciais ao servidor de autenticação.

Geração de Tokens

Após o servidor de autenticação confirmar as credenciais do usuário, ele gera um JSON Web Token e o envia de volta. Esses JWTs podem incluir informações relevantes sobre o usuário e a sessão de autenticação. O usuário armazena o JWT localmente. O servidor também pode assinar os JWTs utilizando um segredo compartilhado ou uma chave privada, aumentando a segurança.

Verificação de Tokens

Quando o usuário faz uma solicitação ao servidor do aplicativo para acessar algum recurso, ele inclui seu JWT na requisição. O servidor do aplicativo valida as assinaturas e declarações do JWT, para verificar se o usuário tem permissão para acessar o recurso solicitado.

Se o JWT for considerado válido, o usuário terá acesso ao recurso desejado dentro do seu aplicativo web.

Casos de Uso de JWTs

Os JSON Web Tokens podem ser utilizados das seguintes formas:

#1. Autorização

Após o usuário realizar o login com sucesso no aplicativo, o servidor de autenticação emite um JWT. Os usuários utilizam esse JWT para acessar áreas do aplicativo que exigem autenticação, provando sua identidade.

Troca de informações entre partes

JSON Web Token pode ser a solução apropriada para transmitir informações com segurança entre partes válidas. Eles são assinados, garantindo que as informações provêm da fonte original. Além disso, a estrutura do JWT (a assinatura) garante que os receptores possam verificar se as informações não foram alteradas durante o processo de transmissão.

Benefícios dos JWTs

A seguir, estão os principais benefícios da implementação de JWTs em seu aplicativo web:

- Em comparação com tokens SAML, os JWTs são mais leves, o que permite uma implementação rápida em ambientes HTML e HTTP, tornando-os ideais para aplicativos cliente, como aplicativos móveis.

- Os JWTs oferecem um alto nível de segurança. Você pode assiná-los de forma simétrica utilizando um segredo compartilhado através do algoritmo HMAC, ou usando uma chave privada para assinatura assimétrica.

- Os JWTs incorporam um mecanismo de expiração, permitindo que você defina um prazo de validade para os tokens, o que aumenta a segurança.

- JSON Web Tokens são amplamente utilizados em diversas soluções de Single Sign-On, facilitando a sua implementação.

Além disso, os JWTs podem reduzir o espaço de armazenamento necessário no banco de dados da sua empresa. O servidor gera os JWTs e eles são armazenados no lado do cliente. Isso também elimina a necessidade de buscas no banco de dados para validação, permitindo uma verificação rápida e uma melhor experiência para o usuário.

Limitações dos JWTs

Embora os JWTs sejam uma forma eficaz de autorizar usuários, eles apresentam algumas limitações:

- A responsabilidade de garantir a segurança da chave de criptografia é sua. Se um invasor obtiver acesso à chave utilizada para assinar os JWTs, ele poderá criar tokens falsificados, comprometendo os dados dos usuários.

- Embora os JWTs não exijam uma consulta ao banco de dados para cada verificação, o que é positivo em termos de desempenho, a revogação de um token específico rapidamente requer que ele seja adicionado a uma lista negra, um processo que não é instantâneo ou simples.

- Quando um JWT expira, não se trata apenas de estender o tempo de validade. O sistema solicitará que o usuário faça login novamente para obter um novo token. Isso aumenta a complexidade do processo, exigindo mais consideração sobre a experiência do usuário e fluxos de segurança. Para simplificar o processo, você pode usar tokens de atualização em conjunto com JWTs, permitindo que os clientes solicitem novos tokens sem a necessidade de autenticação completa.

- Implementar JWTs em sua aplicação web não é trivial; requer um esforço adicional de engenharia. Você precisará configurar o processo de criação de token, selecionar o mecanismo de assinatura apropriado para sua aplicação e integrar tudo isso na arquitetura existente.

Os JWTs não são uma solução imediata, mas sim um projeto que demanda planejamento e execução cuidadosa.

O que é OAuth?

OAuth (Open Authorization) é um protocolo padrão aberto de autorização. Ele permite que aplicativos ou sites acessem recursos hospedados por aplicativos de terceiros em nome dos usuários, sem que eles precisem compartilhar suas credenciais de login com esses terceiros.

Atualmente, na sua versão mais recente, OAuth 2.0, é amplamente utilizado para autenticar usuários através de um servidor de autenticação.

Por exemplo, com OAuth implementado, os usuários podem fazer login no seu aplicativo usando suas contas do Facebook ou Google. Mas eles inserirão suas credenciais de login diretamente nas contas do Facebook ou Google, e não no seu aplicativo.

Como funciona o OAuth

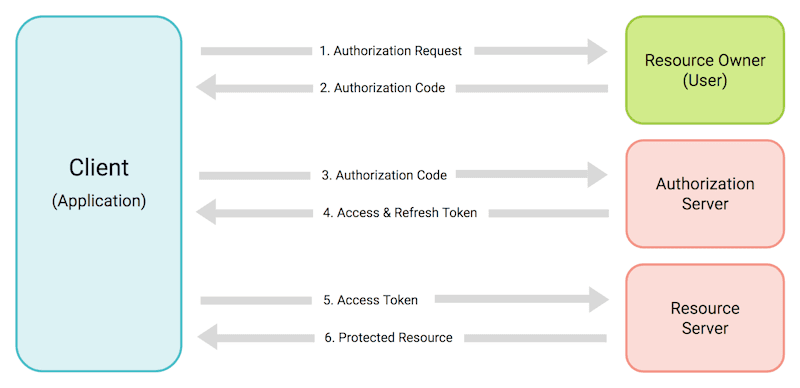

Fonte da imagem: Zoho

Fonte da imagem: Zoho

Imagine que você tem um aplicativo de gerenciamento de tempo. Para que seus usuários possam usar o aplicativo de forma eficiente, você precisa acessar suas caixas de entrada de e-mail. Anteriormente, os usuários precisavam fornecer suas credenciais de login ao aplicativo para que ele pudesse acessar as caixas de entrada. O OAuth 2.0 resolve esse problema.

Este é o fluxo de trabalho do OAuth 2.0:

Seu aplicativo de gerenciamento de tempo agora pode acessar a caixa de entrada do usuário. Como o OAuth tem vários tipos de concessões, o fluxo de autorização pode variar ligeiramente dependendo do tipo de concessão.

Benefícios do OAuth

A seguir estão os principais benefícios do uso do OAuth:

- OAuth é um padrão amplamente aceito, o que significa que todos os principais serviços de autenticação o compreendem e utilizam.

- Graças à sua ampla utilização e compatibilidade, os usuários encontrarão diversos plugins e recursos OAuth à disposição.

- OAuth oferece bibliotecas de clientes testadas para quase todas as linguagens de programação e frameworks web, permitindo que você use sua linguagem preferida.

- OAuth é altamente seguro e passou por diversas avaliações. Sua ampla utilização permitiu que especialistas considerassem todos os riscos de segurança potenciais.

- OAuth é excelente para desacoplar o código. O código principal do seu aplicativo não fica complexo por lidar com tarefas de autenticação, facilitando a gestão e atualização do seu aplicativo a longo prazo.

Casos de Uso do OAuth

A seguir, alguns casos de uso populares para o OAuth:

- O uso mais comum do OAuth 2.0 é permitir que aplicativos de terceiros acessem as contas de usuários. Com o OAuth 2.0, os usuários podem autorizar terceiros a acessar seus dados em diferentes serviços sem compartilhar as credenciais de login com esses terceiros.

- Como proprietário de uma aplicação web, você pode usar o OAuth 2.0 para implementar o login único (Single Sign-On). Você pode explorar soluções OAuth de código aberto para seu projeto.

- Você pode implementar o OAuth 2.0 no seu gateway de API para que ele funcione como um servidor de autorização. Isso garante que o gateway de API encaminhe apenas as solicitações de clientes que possuam tokens de acesso válidos.

- OAuth 2.0 pode ser usado em dispositivos IoT e inteligentes, como geladeiras ou TVs, para que eles interajam com APIs de terceiros em nome do usuário. Isso é especialmente útil quando um usuário deseja fazer login em aplicativos em dispositivos que não possuem teclado, como smart TVs ou consoles de jogos.

Limitações do OAuth

A variedade de fluxos disponíveis pode ser confusa para quem está começando no OAuth. Não se trata apenas de escolher um; às vezes, você precisa de uma combinação para atender a todos os seus requisitos de segurança. Essa complexidade pode dificultar a decisão por onde começar, qual fluxo utilizar e como integrá-lo de forma eficaz.

Cada fluxo serve a um propósito único, seja para aplicativos móveis, comunicação entre servidores ou aplicativos da web. Portanto, é fundamental analisar cuidadosamente suas necessidades específicas antes de fazer uma escolha.

OAuth 2.0 depende do SSL/TLS para manter a segurança. Se o SSL/TLS não estiver configurado corretamente, a segurança do OAuth 2.0 poderá ser comprometida.

Além disso, o OAuth pode levantar questões de privacidade, especialmente ao rastrear a atividade do usuário. Quando você usa um serviço como “Login com Google”, o Google pode rastrear sua atividade nesse site de terceiros. O Google não só sabe que você está conectado, mas também pode rastrear com que frequência e quando você interage com esse site.

Além disso, o OAuth pode ser excessivo para configurações mais simples, como um aplicativo com apenas um front-end e um back-end, casos em que sua complexidade pode não ser necessária.

Diferença entre JWTs e OAuth

Tanto JWTs quanto OAuth desempenham um papel crucial na verificação da identidade do usuário para autorizar o acesso a recursos. São ferramentas essenciais no contexto da segurança, mas diferem em escopo, complexidade e aplicação.

| Recursos | JWTs | OAuth |

| Uso Principal | JWTs são focados principalmente em APIs. | OAuth abrange aplicativos web, navegadores, APIs e outros tipos de aplicativos. |

| Token vs. Armazenamento no lado do servidor | Tokens são gerados e validados no cliente. | Tokens são geralmente validados pelo servidor. |

| Flexibilidade | JWTs têm um escopo mais limitado. | OAuth oferece mais flexibilidade e uma gama mais ampla de casos de uso. |

| Facilidade de uso | JWTs são mais simples e fáceis de entender. | OAuth é mais complexo. |

Enquanto os JWTs são mais simples e focados na segurança de APIs, o OAuth fornece uma solução abrangente de mecanismo de autenticação que pode se adaptar a vários cenários.

E o OAuth pode permitir que os usuários autorizem um aplicativo de terceiros a acessar seus dados em outra plataforma sem revelar seus detalhes de login.

A melhor opção depende das necessidades específicas do sistema ou rede em questão.

Você pode usar JWT e OAuth juntos?

Embora JWTs e OAuth tenham propósitos distintos, eles podem ser combinados.

O protocolo OAuth não especifica um formato de token a ser utilizado de forma restrita. Portanto, você pode usar JWTs no OAuth.

Por exemplo, o servidor de autenticação OAuth2 pode emitir um token de acesso no formato JWT. Este JWT pode incluir informações adicionais no seu payload, o que aumenta o desempenho, pois reduz a necessidade de comunicação entre o servidor de autenticação e o servidor de recursos.

A combinação de JWTs e OAuth2 também pode acontecer por meio de uma abordagem de token duplo — o OAuth2 emite dois tokens separados: um access_token e um JWT, contendo informações adicionais de identidade. Essa abordagem fornece uma camada extra de detalhes, dando mais controle sobre o acesso e os dados do usuário.

Ao optar pela estratégia de token duplo, é crucial usar o OpenID Connect. O OpenID Connect se baseia no OAuth2 e adiciona campos mais padronizados aos tokens.

O uso de JWTs em vez de OAuth2 pode tornar as coisas mais rápidas e menos complexas para certas tarefas, mas pode tornar o desenvolvimento mais desafiador.

Ao decidir usar JWT com OAuth2, considere se o aumento de velocidade justifica o trabalho adicional no desenvolvimento.

Conclusão

Na comparação entre JWT e OAuth para segurança web, cada um tem seus méritos e desvantagens. O JWT se destaca pela autenticação rápida e sem estado, mas tem limitações como a falta de revogação integrada. OAuth é excelente em cenários de autorização complexos, mas pode ser excessivo para projetos mais simples.

Se você precisa de autorização robusta e autenticação eficiente, considere combinar JWT e OAuth por meio do OpenID Connect.

Sua escolha deve depender das necessidades específicas do seu projeto, não apenas do entusiasmo em relação a essas tecnologias.

Além disso, você pode explorar outras plataformas de autenticação de usuário para encontrar a melhor solução para o seu aplicativo.