A segurança de rede tornou-se uma responsabilidade muito complicada nos últimos anos. Isso se deve ao advento do phishing, ameaças persistentes avançadas, doxing e mascaramento. Esses truques significam que os funcionários agora estão tendo dificuldade em identificar se as instruções que recebem da gerência sênior remota são genuínas. Nesse tipo de ambiente, os limites tradicionais da segurança de rede vão além da prevenção de espionagem na internet e do bloqueio de vírus com firewalls. Agora você também precisa analisar padrões de comportamento no trânsito e identificar atividades anômalas, mesmo quando executadas por usuários autorizados.

Tradicionalmente, o departamento de TI tinha privilégios de administrador que davam a qualquer membro da equipe de suporte acesso a todos os elementos do sistema corporativo. Os riscos de divulgação de dados são agora maiores. Mesmo violações não intencionais de confidencialidade podem resultar em litígios caros daqueles cujos dados pessoais são mantidos em seu sistema. Esse novo ambiente exige que você reforce os direitos de acesso e rastreie todas as atividades para evitar e registrar atividades maliciosas e destruição acidental.

Felizmente, os equipamentos de rede modernos possuem sistemas de mensagens integrados e você pode explorar essas fontes de informação apenas instalando agentes coletores e software de análise. O mercado de segurança de rede oferece várias categorias de monitores que ajudarão você a proteger sua empresa contra roubo de dados e outras atividades maliciosas.

Neste guia, veremos as seguintes categorias de software de gerenciamento de rede:

Analisadores de tráfego

Gerenciadores de registros

Scanners de vulnerabilidade

Gerenciadores de configuração

Monitores de rede

Sistemas de detecção e prevenção de intrusão

Aqui está nossa lista dos melhores softwares de segurança de rede:

Monitor de desempenho de rede SolarWinds

WhatsUp Gold

Automação de Rede TrueSight / Gerenciamento de Vulnerabilidade de Rede

OSSEC

Sagan

Paessler PRTG

Você pode ler mais detalhes sobre cada uma dessas opções na próxima seção deste guia.

últimas postagens

Opções de software de segurança de rede

As recomendações nesta lista incluem várias ferramentas abrangentes de gerenciamento de rede que servirão como monitores gerais de desempenho da rede, além de rastrear especificamente problemas de segurança para você. As três principais ferramentas da lista são SolarWinds Network Performance Monitor, WhatsUp Gold e Paessler PRTG. Cada um desses pacotes pode ser expandido para incluir uma ampla gama de funções extras. A arquitetura dessas ferramentas também permite limitar sua funcionalidade para focar em apenas uma tarefa, como monitoramento de segurança. OSSEC e Sagan são sistemas de detecção de intrusão altamente conceituados e o pacote TrueSight inclui uma boa combinação de funções de proteção de rede.

Esta lista inclui opções adequadas para redes pequenas, médias e grandes.

1. SolarWinds Network Performance Manager (AVALIAÇÃO GRATUITA)

O gerenciador de desempenho de rede é a principal ferramenta oferecida pela SolarWinds. Ele rastreia a integridade dos dispositivos de rede por meio do uso de mensagens do Simple Network Management Protocol. Todos os equipamentos de rede são fornecidos com recursos SNMP, portanto, você só precisa instalar um gerenciador SNMP, como esta ferramenta SolarWinds, para se beneficiar das informações fornecidas pelo SNMP.

Baixe uma avaliação gratuita em https://www.solarwinds.com/network-performance-monitor/

A ferramenta inclui uma ferramenta de autodescoberta e mapeamento, que cria um inventário de seus equipamentos de rede. A função de descoberta é executada continuamente e detectará novos dispositivos adicionados à rede. Este é um assistente útil para detecção de intrusão porque as invasões de hardware são uma forma de intrusão. Os recursos de inspeção profunda de pacotes do Network Performance Monitor também o ajudarão a proteger sua rede, destacando e rastreando comportamentos anômalos nos padrões de tráfego e na atividade do usuário.

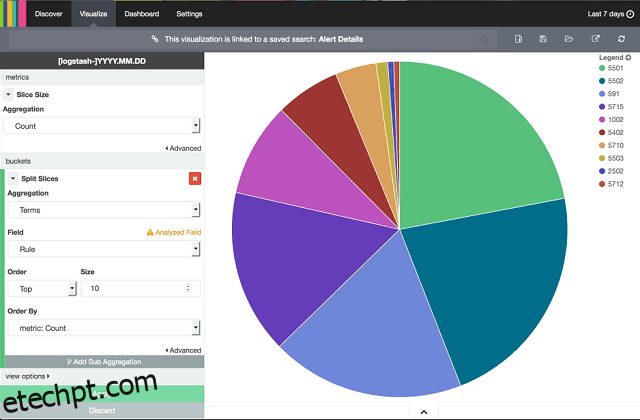

A SolarWinds oferece várias outras ferramentas de gerenciamento de rede que aprimorarão as capacidades do Network Performance Monitor em relação ao monitoramento de segurança. Um NetFlow Traffic Analyzer examina os fluxos de tráfego em sua rede e inclui recursos de monitoramento de segurança. Isso inclui o rastreamento de tráfego malformado e potencialmente mal-intencionado para a porta de rede 0. Além desses recursos de monitoramento, as visualizações de tráfego e os alertas de anomalias ajudam a identificar atividades incomuns.

O painel desta ferramenta inclui uma ótima visualização de dados ao vivo e também é capaz de armazenar dados de pacotes para análise histórica. A ferramenta possui uma gama de opções para captura de pacotes, que inclui métodos de amostragem que reduzem a quantidade de dados que você precisa armazenar para análise. Se você não tiver o orçamento para o SolarWinds Network Performance Monitor e o NetFlow Traffic Analyzer, poderá experimentar o Real-time Bandwidth Monitor gratuito. No entanto, esta ferramenta não possui muitos recursos e seria adequada apenas para pequenas redes.

Você obtém mais informações sobre as atividades do usuário se adicionar o User Device Tracker. Isso permite que você rastreie a atividade do usuário e também fique de olho nos eventos da porta do switch, incluindo tentativas de hackers de varrer as portas. A ferramenta também pode fechar portas e bloquear usuários seletivamente em caso de detecção de intrusão.

Recursos extras do SolarWinds stable podem ser adicionados ao monitor porque a empresa criou uma plataforma comum para todas as suas principais ferramentas que permitem o compartilhamento de dados e módulos interdisciplinares. O Network Configuration Manager seria uma boa escolha para questões de segurança porque controla as configurações do seu equipamento de rede. Ele também procurará atualizações de firmware e as instalará para você — manter-se atualizado com os sistemas operacionais e todo o software é uma importante tarefa de segurança dos sistemas de TI.

A SolarWinds oferece várias ferramentas gratuitas que ajudarão você a controlar a segurança de sua rede. Estes incluem o Solar-PuTTY pacote. Este não é apenas um emulador de terminal seguro para permitir que você acesse servidores remotos com segurança. Ele também inclui uma implementação de SFTP, que você pode usar para fazer backup e distribuir imagens de configuração do dispositivo. Essa seria uma alternativa barata ao Network Configuration Manager se você tiver uma rede pequena e um orçamento muito apertado.

O servidor syslog Kiwi é outra ferramenta de segurança útil da SolarWinds que pequenas organizações podem usar gratuitamente. Você não precisa pagar por essa ferramenta se estiver monitorando apenas até cinco dispositivos. A ferramenta também é adequada para redes maiores, mas para isso você terá que pagar. O gerenciador de log também coleta e armazena mensagens SNMP e você pode definir alertas sobre os volumes dos tipos de mensagens. Este é um recurso muito útil se você não tiver um gerenciador de rede baseado em SNMP. Os alertas destacarão ataques de volume e tentativas de quebra de senha de força bruta. Surtos incomuns no tráfego e atividades suspeitas do usuário também podem ser detectados por esta ferramenta de gerenciamento de log.

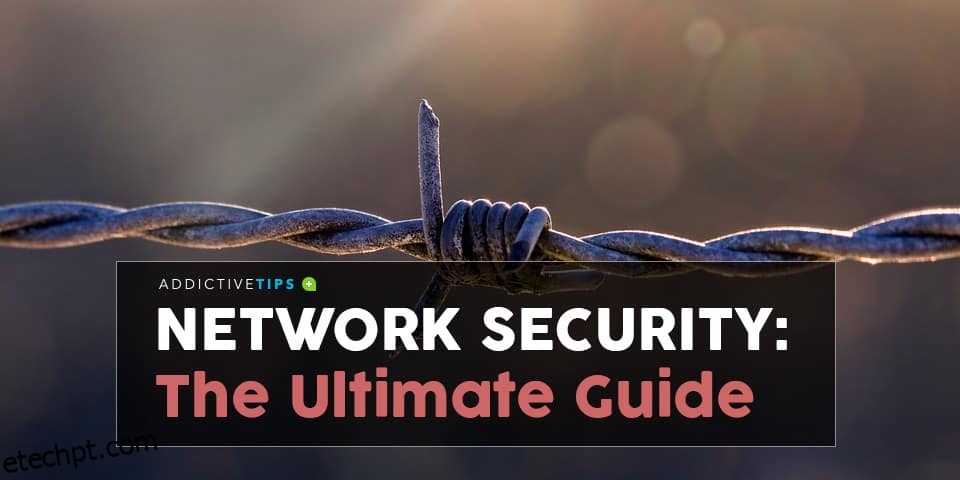

2. WhatsUp Gold

O WhatsUp Gold é um concorrente do SolarWinds Network Performance Monitor. Ele é produzido pela Ipswitch, que também oferece vários módulos complementares que aprimoram os recursos de monitoramento de segurança do WhatsUp Gold. Este monitor de rede destacará o comportamento incomum monitorando switches e roteadores com o sistema de mensagens SNMP. Por fim, o console permite que você configure seus próprios alertas personalizados que fornecerão avisos sobre picos de tráfego e atividade ilógica do usuário.

Os alertas serão mostrados no painel do sistema e você também pode nomear para que sejam enviados como notificações por e-mail ou SMS. É possível direcionar diferentes notificações para diferentes membros da equipe de acordo com a origem e a gravidade da mensagem. Uma ferramenta complementar gratuita, Servidor de syslog do WhatsUp aprimora as informações que você pode obter das mensagens do sistema e também cria alertas personalizados. As mensagens do syslog podem ser mostradas no console, encaminhadas para outros aplicativos e armazenadas em arquivos. O servidor gerenciará seus arquivos syslog em uma árvore de diretórios lógica para facilitar a recuperação de mensagens específicas. As mensagens arquivadas podem ser lidas de volta no painel para análise. Além disso, a interface permite classificar e filtrar mensagens para que você possa identificar padrões de comportamento e, adicionalmente, detectar comportamentos anômalos.

O WhatsUp Gold é acompanhado por vários aprimoramentos pagos que melhorarão seu poder de monitoramento de segurança. Você deve considerar adicionar no Gerenciamento de tráfego de rede módulo para obter informações de fluxo de dados em sua rede. O pacote principal do WhatsUp Gold foca nos status dos dispositivos e o módulo Gerenciamento de Tráfego reúne informações de fluxo de dados. O módulo inclui recursos de marcação de tráfego para implementações de QoS. Ele pode dividir o relatório de volume de tráfego por dispositivo de origem e destino, por país e domínio de origem e destino, por conversa, aplicativo, protocolo ou número de porta. Esse detalhe o ajudará a rastrear atividades incomuns e você poderá até bloquear determinados aplicativos, como utilitários de transferência de arquivos em caso de emergência.

O Gerenciamento de configuração de rede módulo irá ajudá-lo a controlar quaisquer alterações nas configurações de seus dispositivos de rede. Alterações não autorizadas nas configurações do dispositivo geralmente são um prelúdio para intrusões e ameaças persistentes avançadas. Isso ocorre porque os hackers podem abrir portas e bloquear funções de relatórios que indicariam atividades não autorizadas. Você precisa criar uma política para cada tipo de dispositivo, marca e modelo e criar um perfil de configuração padrão para cada grupo. O complemento WhatsUp Network Configuration Management permitirá que você distribua essas imagens de configuração padrão, faça backups de configurações aprovadas e, por fim, reverta para essas configurações padrão caso alguma alteração de configuração seja detectada.

As ferramentas pagas do WhatsUp Gold podem ser acessadas gratuitamente por 30 dias. Todo o software WhatsUp Gold é instalado no ambiente Windows.

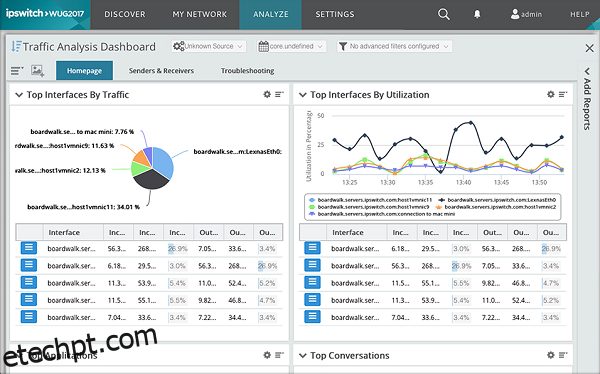

3. Automação de Rede TrueSight / Gerenciamento de Vulnerabilidade de Rede

Esses dois produtos da BMC Software se combinam para criar um kit de ferramentas de segurança realmente abrangente. A ferramenta de automação de rede monitorará sua rede depois de descobrir todos os seus equipamentos, registrá-los e mapeá-los. O módulo de gerenciamento de configuração do pacote Network Automation é o recurso realmente impressionante deste sistema de monitoramento de rede. Ele integra modelos, ou “políticas”, que implementam automaticamente os padrões de segurança. Existe uma política para cada um dos padrões conhecidos: NIST, HIPAA, PCI, CIS, DISA, SOX e SCAP. Portanto, se você se comprometeu a cumprir um desses sistemas de integridade de dados, a ferramenta de automação de rede até mesmo o aplicará para você.

O gerenciador de configuração do TrueSight Network Automation ajustará a configuração de cada dispositivo de rede para que esteja em conformidade com a política selecionada. Em seguida, ele fará backup dessa configuração e monitorará quaisquer alterações nas configurações do dispositivo. Se forem feitas alterações que tirem o dispositivo da conformidade com a política, o gerenciador de configuração recarregará o arquivo de configuração de backup. Esta ação tem o efeito de eliminar essas alterações não autorizadas. O sistema Network Automation também é um gerenciador de patches. Manterá contato com os sistemas de notificação dos fabricantes de equipamentos para patches e atualizações de firmware. Assim que um patch estiver disponível, a ferramenta o notificará e até mesmo lançará essas atualizações em seus dispositivos de rede.

O utilitário Network Vulnerability Management verifica todos os dispositivos em busca de vulnerabilidades. O sistema se baseia em verificações com notificações de fornecedores e no Banco de Dados Nacional de Vulnerabilidades do NIST para registrar pontos fracos conhecidos no equipamento de rede e nos servidores que você opera. Por fim, a ferramenta atualizará o software para bloquear explorações e ficar de olho no desempenho de dispositivos e servidores.

4. OSSEC

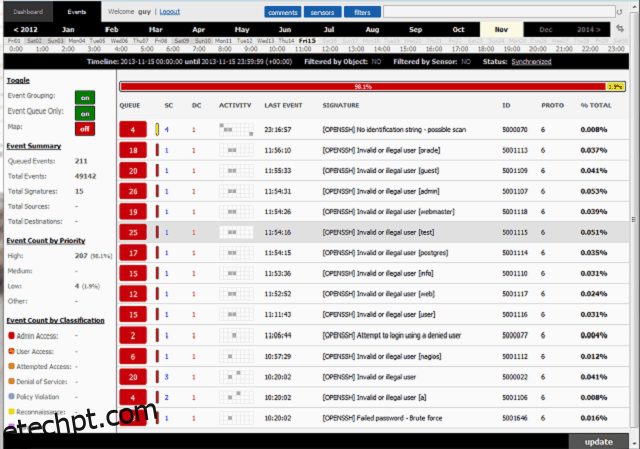

OSSEC significa Segurança HIDS de código aberto. Um sistema HIDS é um sistema de detecção de intrusão baseado em host. A detecção de intrusão tornou-se uma especialização essencial no mundo da segurança de rede e você realmente precisa instalar um IDS como parte de seu pacote de segurança.

Os dois grandes atributos do OSSEC são que ele é o HIDS líder disponível e é totalmente gratuito para uso. O produto pertence e é suportado pelo conhecido produtor de software de segurança, Trend Micro. As metodologias HIDS dependem do gerenciamento de arquivos de log. A interrogação correta de seus arquivos de log deve revelar ações de hackers para explorar seu sistema e roubar dados e recursos. É por isso que os hackers sempre alteram os arquivos de log. O OSSEC criará uma soma de verificação para cada arquivo de log, permitindo detectar adulteração. A ferramenta monitora arquivos de log que registram transferências de arquivos, atividade de firewall e antivírus, logs de eventos e logs de servidor de correio e web. Você precisa configurar políticas, que ditam as ações do utilitário. Essas políticas podem ser escritas internamente ou você pode até adquiri-las da comunidade OSSEC. A política dita as condições que o OSSEC deve monitorar e gerará um alerta se um dos logs monitorados mostrar atividade não autorizada. Esses alertas podem ser enviados para a interface ou enviados como notificações por e-mail.

Se você instalar o sistema no Windows, ele monitorará o registro em busca de alterações não autorizadas. Em sistemas do tipo Unix, ele rastreará o acesso à conta root. O OSSEC será executado em Windows, Linux, Mac OS e Unix.

O OSSEC é uma ótima ferramenta de coleta de dados, mas seu front-end é um produto separado e, na verdade, não é mais suportado. Como este HIDS é tão respeitado, vários fornecedores de software criaram interfaces compatíveis com os formatos de dados OSSEC. Muitos destes são gratuitos. Assim, você instalaria o OSSEC, além de um front-end de uma fonte diferente para visualização e análise de dados. Verificação de saída Kibana ou Splunk para esta função.

5. Sagan

Sagan é um gerenciador de arquivos de log gratuito. Ele tem muitas funções que o tornam um bom sistema de detecção de intrusão baseado em host. Sagan também é capaz de analisar dados coletados por sistemas de detecção de intrusão baseados em rede. Um NIDS coleta dados de tráfego por meio de um sniffer de pacotes. Sagan não possui um sniffer de pacotes, mas pode ler dados de tráfego coletados por bufar, irmãoe Suricata — todos de uso gratuito. Assim, você obtém uma combinação de atividades de segurança HIDS e NIDS com Sagan.

Você pode instalar o Sagan no Unix, Linux e Mac OS. Infelizmente, não há versão para Windows. Embora não possa acessar computadores usando o sistema operacional Windows, ele pode processar mensagens de log de eventos do Windows. Os métodos de processamento do Sagan distribuem sua carga por vários servidores ou qualquer outro equipamento em sua rede que possua um processador. Isso alivia a carga de processamento em cada equipamento.

A ferramenta inclui recursos que a tornam um sistema de prevenção de intrusões (IPS). Uma vez que o Sagan detecta um comportamento anômalo, ele pode gravar em suas tabelas de firewall para banir endereços IP específicos da rede de forma permanente ou temporária. Este é um ótimo assistente para segurança de rede porque implementa proibições de IP automaticamente e mantém o sistema disponível para usuários genuínos. Sagan gerará simultaneamente um alerta para informá-lo da invasão. As ações de prevenção não precisam ser implementadas se você quiser apenas usar o Sagan como um IDS.

Para fins de relatório, o Sagan tem um bom recurso, que rastreia endereços IP suspeitos até sua localização. Essa pode ser uma ferramenta muito útil para rastrear hackers que percorrem seus ataques por vários endereços diferentes para tentar evitar a detecção. O Sagan permite agregar a atividade da rede por localização do endereço IP de origem, unificando assim todas as ações de um meliante usando vários endereços.

6. PAessler PRTG

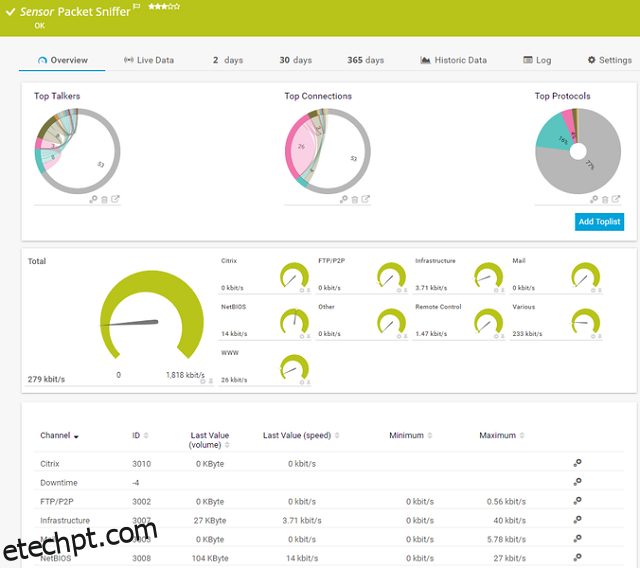

O Paessler PRTG é um sistema de monitoramento muito grande que é implementado por uma série de sensores. Cada sensor monitora um atributo de uma rede. Você pode reduzir o escopo da ferramenta de monitoramento para focar apenas em um aspecto de sua infraestrutura pelos sensores que você escolhe ativar. Todo o sistema monitorará dispositivos de rede, tráfego de rede, aplicativos e servidores. A Paessler fez disso uma ferramenta de monitoramento pura, portanto, não possui funções de gerenciamento, como gerenciamento de configuração.

Um dos sensores no PRTG é o Syslog Receiver. Isso coleta mensagens do syslog e as insere em um banco de dados. Depois que essas mensagens forem armazenadas, elas podem ser classificadas, gravadas em arquivos ou até avaliadas como eventos desencadeadores que podem ter ações automatizadas associadas a elas.

Os recursos de monitoramento de segurança do PRTG incluem um recurso de inspeção profunda de pacotes que é chamado de “sensor farejador de pacotes”. Isso fará uma amostra dos pacotes de tráfego de rede e os armazenará em um arquivo. Depois de capturar dados suficientes, você pode analisar o tráfego no painel do PRTG. Esse recurso permite que você direcione o tráfego da web, e-mail e transferência de arquivos com esta ferramenta, por isso é um bom auxiliar para monitorar a atividade do usuário e também para proteger um servidor web contra ataques. O monitor de firewall acompanha os eventos de ataque e o notifica sobre eles por meio de alertas. A ferramenta também verificará regularmente com seu provedor de firewall se há atualizações e patches para o software, fará o download deles e os instalará para você. Isso garante que você tenha as soluções mais recentes para falhas de segurança recém-descobertas.

O sistema PRTG é instalado no Windows. Alternativamente, você pode optar por acessar o serviço online. De qualquer forma, você pode usá-lo gratuitamente se ativar apenas até 100 sensores. Você também pode obter uma avaliação gratuita de 30 do Paessler PRTG com sensores ilimitados incluídos.

Ferramentas de segurança de rede

Existem muitos tipos diferentes de ferramentas especializadas de segurança de rede disponíveis e você terá que instalar várias para manter os dados e recursos de sua empresa livres de roubo, danos e exploração.

Você notará nas explicações de software em nossa lista de ferramentas recomendadas que muitas delas são gratuitas. As ferramentas pagas geralmente têm versões gratuitas ou períodos de teste para que você não perca nada ao experimentar cada uma delas.

Algumas dessas ferramentas funcionam no Windows e algumas funcionam no Linux e Unix. Portanto, se você tiver apenas um sistema operacional nos hosts da sua empresa, sua escolha de ferramenta de segurança será reduzida para você. O tamanho da sua rede é outro fator de influência que o direcionará para a escolha de uma ferramenta específica.

Você tem uma ferramenta de segurança de rede favorita? Já experimentou algum dos softwares da nossa lista? Deixe uma mensagem na seção Comentários abaixo para compartilhar sua experiência com a comunidade.