O Linux é conhecido por exigir uma senha para fazer qualquer coisa no sistema central. É por isso que muitos consideram o Linux um pouco mais seguro do que a maioria dos sistemas operacionais (embora não seja perfeito de forma alguma). Ter uma senha forte e uma boa política de sudoer é ótimo, mas não é infalível e, às vezes, não é suficiente para protegê-lo. É por isso que muitos no campo da segurança passaram a usar a autenticação de dois fatores no Linux

Neste artigo, veremos como habilitar a autenticação de dois fatores no Linux usando o Google Authenticator.

últimas postagens

Instalação

O uso do Google Authenticator é possível, graças a um pam plugar. Use este plugin com o GDM (e outros gerenciadores de desktop que o suportam). Veja como instalá-lo em seu PC Linux.

Nota: Antes de configurar este plug-in em seu PC Linux, vá para o Loja de aplicativos do Google (ou) Loja de aplicativos da Apple e baixe o Google Authenticator, pois é uma parte fundamental deste tutorial.

Ubuntu

sudo apt install libpam-google-authenticator

Debian

sudo apt-get install libpam-google-authenticator

Arch Linux

O Arch Linux não suporta o módulo de autenticação pam Google por padrão. Os usuários precisarão pegar e compilar o módulo por meio de um pacote AUR. Baixe a versão mais recente do PKGBUILD ou aponte seu ajudante AUR favorito para fazê-lo funcionar.

Fedora

sudo dnf install google-authenticator

OpenSUSE

sudo zypper install google-authenticator-libpam

Outros Linux

O código-fonte para a versão Linux do Google Authenticator, bem como o plug-in libpam usado neste guia, estão prontamente disponíveis no Github. Se você estiver usando uma distribuição Linux não tradicional, cabeça aqui e siga as instruções da página. As instruções podem ajudá-lo a compilá-lo a partir da fonte.

Configurar o Google Authenticator no Linux

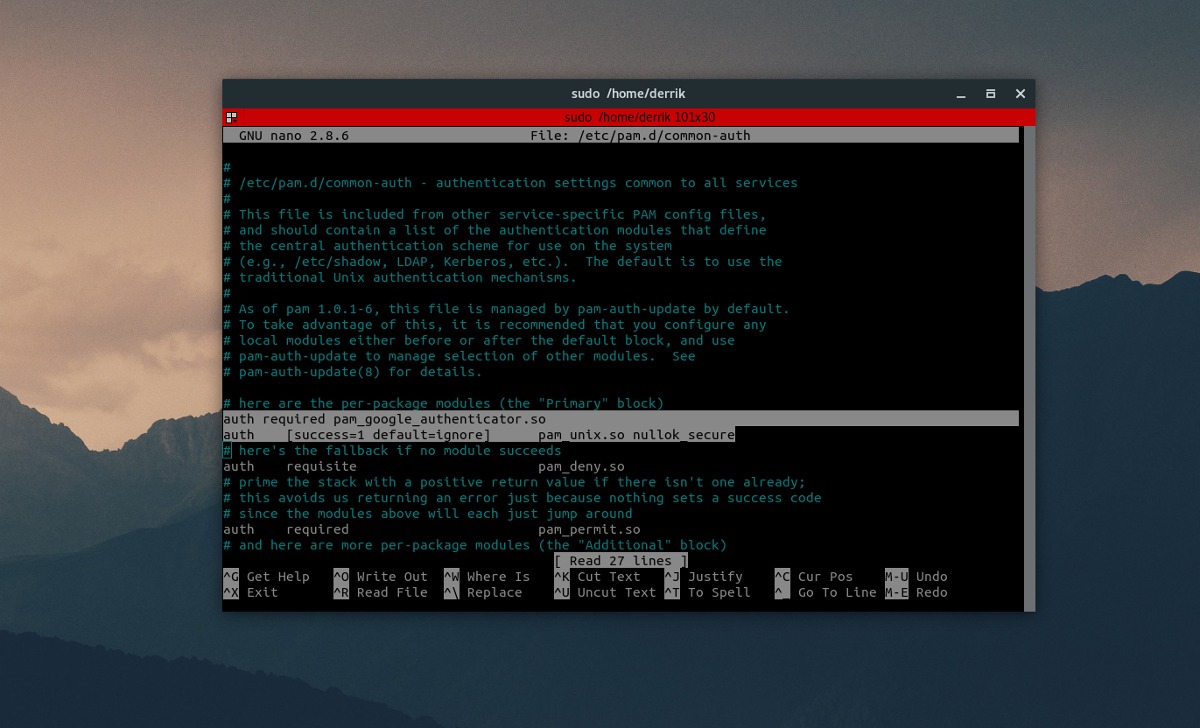

Um arquivo de configuração precisa ser editado antes que o pam funcione com o plug-in do Google Authentication. Para modificar este arquivo de configuração, abra uma janela de terminal. Dentro do terminal, execute:

sudo nano /etc/pam.d/common-auth

Dentro do arquivo de autenticação comum, há muito o que examinar. Muitos comentários e notas sobre como o sistema deve usar as configurações de autenticação entre serviços no Linux. Ignore tudo isso no arquivo e role até “# aqui estão os módulos por pacote (o bloco “Primário”)”. Mova o cursor abaixo dele com a tecla de seta para baixo e pressione enter para criar uma nova linha. Então escreva isso:

auth required pam_google_authenticator.so

Depois de escrever esta nova linha, pressione CTRL + O para salvar a edição. Em seguida, pressione CTRL + X para sair do Nano.

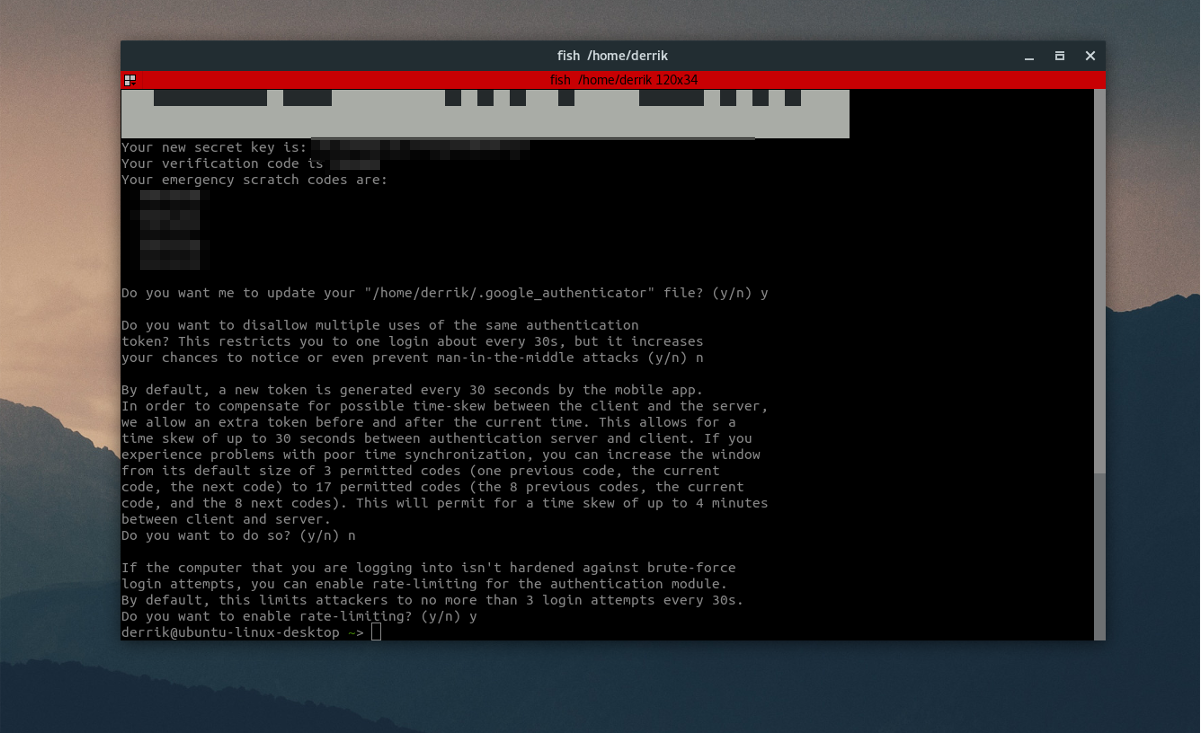

Em seguida, volte ao terminal e digite “google-authenticator”. Em seguida, você será solicitado a responder a algumas perguntas.

A primeira pergunta que o Google Authenticator faz é “Você deseja que os tokens de autenticação sejam baseados em tempo”. Responda “sim” pressionando y no teclado.

Depois de responder a esta pergunta, a ferramenta imprimirá uma nova chave secreta, juntamente com alguns códigos de emergência. Anote esses códigos, pois é importante.

Continue e responda as próximas três perguntas como “sim”, seguidas de “não” e “não”.

A última pergunta que o autenticador faz tem a ver com a limitação de taxa. Essa configuração, quando ativada, faz com que o Google Authenticator permita apenas 3 tentativas de tentativa/falha a cada 30 segundos. Por motivos de segurança, recomendamos que você responda sim a isso, mas não há problema em responder não se a limitação de taxa não for algo com o qual você se importa.

Configurando o Google Authenticator

O lado Linux das coisas está funcionando. Agora é hora de configurar o aplicativo Google Authenticator para que funcione com a nova configuração. Para começar, abra o aplicativo e selecione a opção “digite uma chave fornecida”. Isso abre uma área “inserir detalhes da conta”.

Nesta área, há duas coisas a serem preenchidas: o nome do PC com o qual você está usando o autenticador, bem como a chave secreta que você anotou anteriormente. Preencha ambos e o Google Authenticator estará operacional.

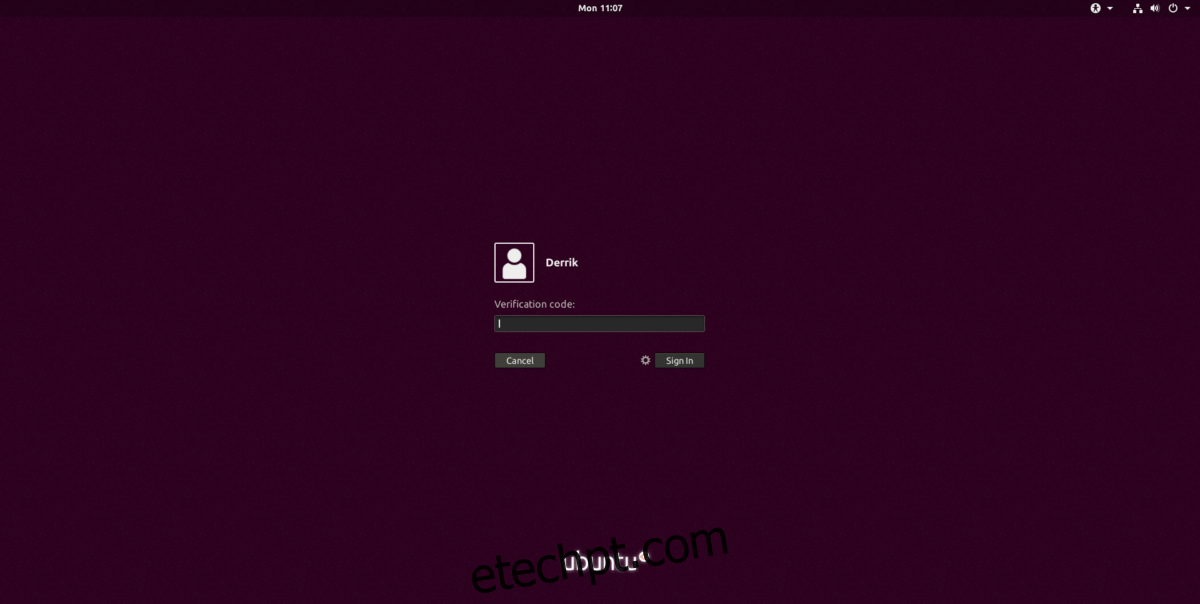

Fazendo login

Você configurou o Google Authenticator no Linux, bem como no seu dispositivo móvel, e tudo funciona como deveria. Para fazer login, selecione o usuário no GDM (ou LightDM etc). Imediatamente após selecionar o usuário, seu sistema operacional solicitará um código de autenticação. Abra seu dispositivo móvel, acesse o Google Authenticator e digite o código que aparece no gerenciador de login.

Se o código for bem-sucedido, você poderá inserir a senha do usuário.

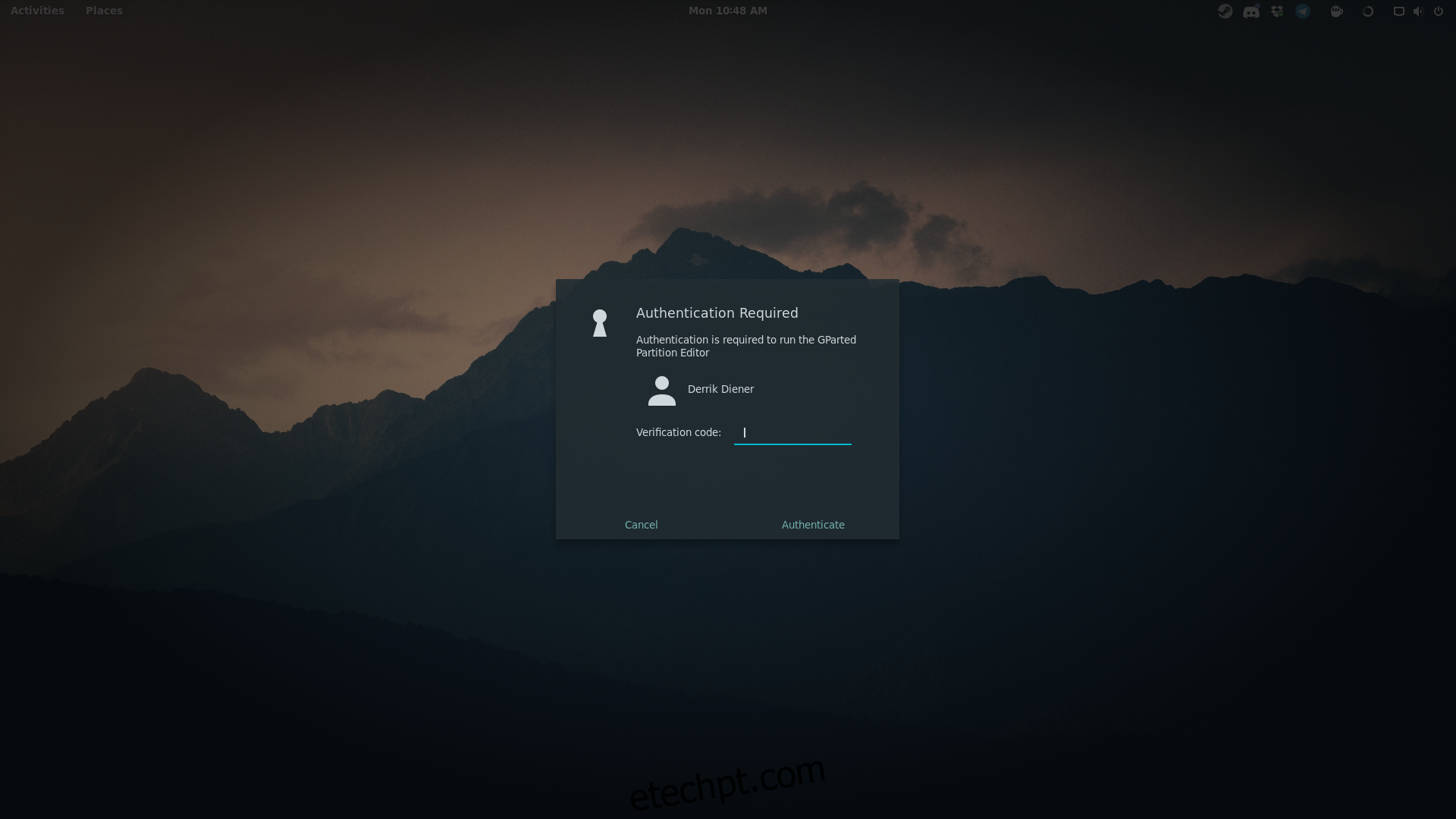

Observação: configurar o Google Authenticator no Linux não afeta apenas o gerenciador de login. Em vez disso, cada vez que um usuário tenta obter acesso root, acessar privilégios sudo ou fazer qualquer coisa que exija uma senha, é necessário um código de autenticação.

Conclusão

Ter a autenticação de dois fatores diretamente conectada ao desktop Linux adiciona uma camada extra de segurança que deveria estar lá por padrão. Com isso ativado, é muito mais difícil obter acesso ao sistema de alguém.

Dois fatores podem ser duvidosos às vezes (como se você for muito lento para o autenticador), mas no geral é uma adição bem-vinda a qualquer gerenciador de desktop Linux.