Um plano de resposta a incidentes prepara uma organização descrevendo as etapas a serem seguidas em caso de ataque cibernético ou outra ameaça à segurança.

Com uma sofisticação e frequência de ameaças cada vez maiores, mesmo as organizações com as soluções de segurança mais fortes podem sofrer ataques cibernéticos.

Como você garante a continuidade após um incidente de segurança que comprometa seus sistemas e dados?

Ao desenvolver um plano eficaz de resposta a incidentes, você permite que sua organização se recupere rapidamente de ameaças ou ataques à segurança. Ajuda as equipes a lidar de forma eficaz com qualquer incidente, minimizando o tempo de inatividade, as perdas financeiras e o impacto de uma violação.

Neste artigo, você aprenderá sobre um plano de resposta a incidentes, o que é, seus principais objetivos e por que é importante desenvolver e revisar regularmente o plano. Além disso, veremos alguns modelos padrão que você pode usar para criar um plano eficaz.

últimas postagens

O que é um plano de resposta a incidentes?

Fonte: cisco.com

Fonte: cisco.com

Um plano de resposta a incidentes (IRP) é um conjunto bem estruturado de procedimentos que descrevem as ações que uma organização deve tomar sempre que houver um ataque ou violação de segurança. O objetivo de um plano de resposta a incidentes é garantir a rápida eliminação de uma ameaça com o mínimo ou nenhum dano e interrupção.

Um plano típico descreve as etapas a serem seguidas para detectar, conter e erradicar uma ameaça. Além disso, especifica as funções e responsabilidades dos indivíduos, equipes e outras partes interessadas, além de descrever como se recuperar de um ataque e retomar as operações normais.

Na prática, o plano, que fornece orientações sobre o que fazer antes, durante e depois de um incidente de segurança, deve ser aprovado pela administração.

Por que um plano de resposta a incidentes é importante?

Um plano de resposta a incidentes é um grande passo para reduzir o efeito de uma violação de segurança. Ele prepara a organização e os responsáveis sobre como responder rapidamente, interromper o ataque e restaurar os serviços normais com danos mínimos, se houver.

O plano define os incidentes ao mesmo tempo em que descreve as responsabilidades do pessoal, as etapas a seguir, os requisitos de escalonamento e a estrutura de relatórios, incluindo a quem comunicar quando houver um incidente. Idealmente, um plano permite que as empresas recuperem rapidamente de um incidente, garantindo uma interrupção mínima dos seus serviços e evitando perdas financeiras e de reputação.

Um bom plano de resposta a incidentes fornece um conjunto abrangente e eficaz de etapas que as organizações podem seguir para enfrentar uma ameaça à segurança. Inclui procedimentos sobre como detectar e responder a uma ameaça à segurança, avaliar sua gravidade e notificar indivíduos específicos dentro e, às vezes, fora da organização.

O plano descreve como erradicar a ameaça e escalá-la para outras equipes ou fornecedores terceirizados, dependendo da gravidade e da complexidade. Por fim, especifica as etapas para a recuperação de um incidente e analisa as medidas existentes para identificar e resolver quaisquer lacunas.

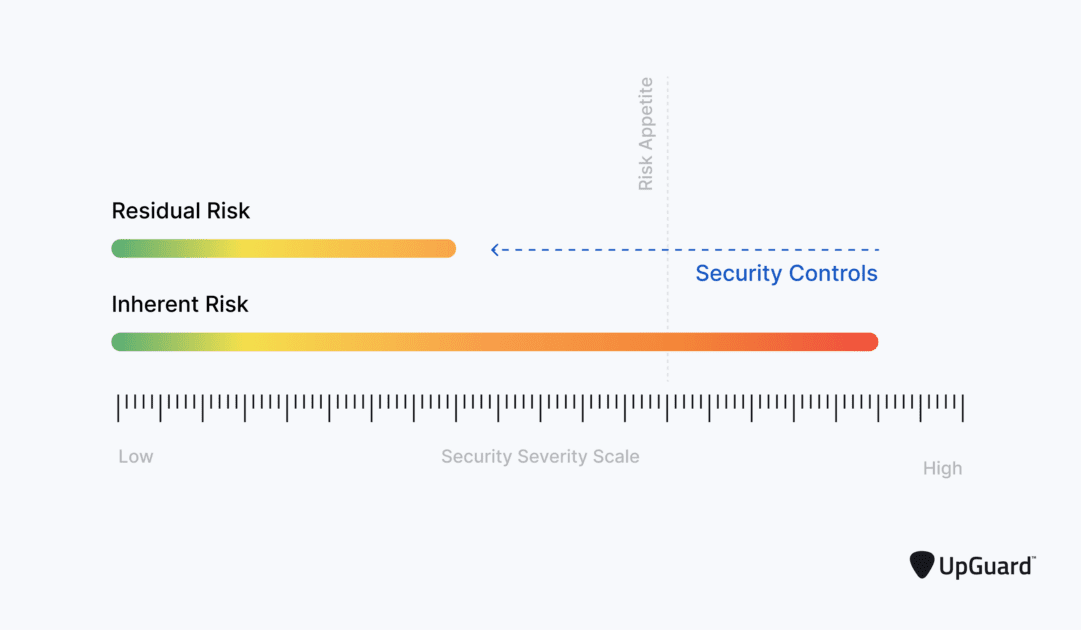

Imagem de gravidade da ameaça: Aprimorar

Imagem de gravidade da ameaça: Aprimorar

Benefícios de um plano de resposta a incidentes

Um plano de resposta a incidentes oferece uma ampla gama de benefícios para a organização e seus clientes. Alguns dos principais benefícios incluem:

#1. Tempo de resposta mais rápido e tempos de inatividade reduzidos

Um plano de resposta a incidentes prepara todos para que, em caso de ameaça, as equipes possam detectá-la e resolvê-la rapidamente antes que comprometam os sistemas. Isso garante a continuidade dos negócios e tempo de inatividade mínimo.

Além disso, evita a invocação de processos dispendiosos de recuperação de desastres que significariam mais tempo de inatividade e perdas financeiras. No entanto, é essencial ainda ter um sistema de recuperação de desastres instalado, caso o ataque comprometa todo o sistema e seja necessário restaurar um backup completo.

#2. Garanta a conformidade com os padrões legais, industriais e regulatórios

Um plano de incidentes de segurança ajuda uma organização a cumprir uma ampla gama de padrões industriais e regulatórios. Ao proteger os dados e cumprir as regras de privacidade e outros requisitos, a organização evita potenciais perdas financeiras, penalidades e danos à reputação.

Além disso, facilita a obtenção de certificação dos órgãos industriais e reguladores relevantes. Cumprir as regulamentações também significa proteger dados confidenciais e privacidade, mantendo assim um bom atendimento ao cliente, reputação e confiança.

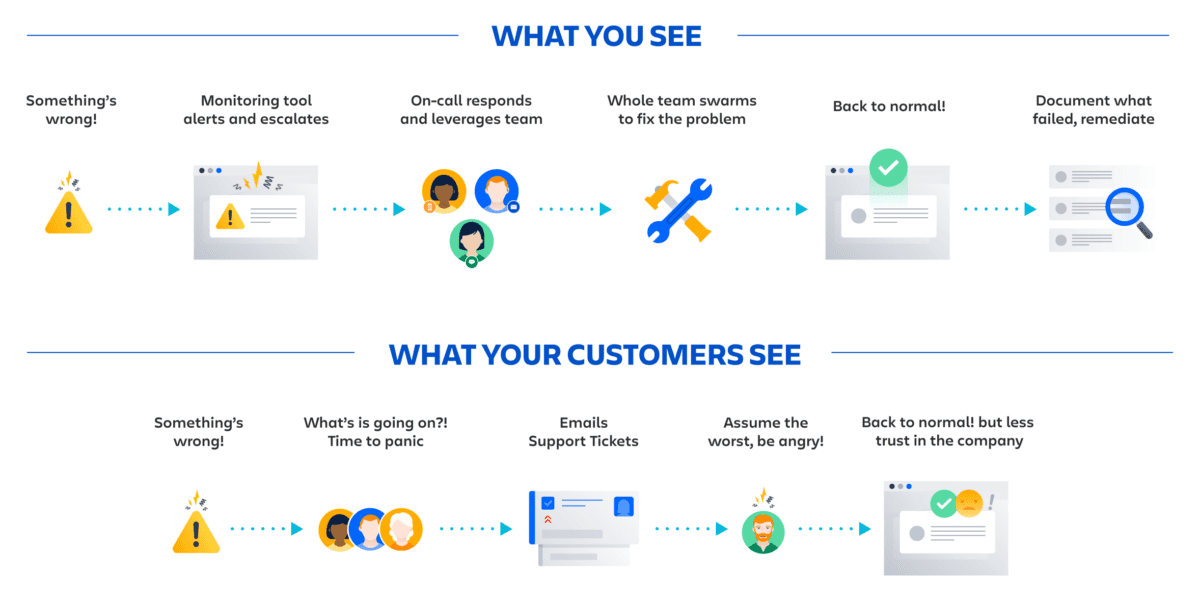

#3. Simplifique a comunicação interna e externa

A comunicação clara é um dos principais componentes de um plano de resposta a incidentes. Ele descreve como a comunicação flui entre as equipes de segurança, a equipe de TI, os funcionários, a administração e os provedores de soluções terceirizados, quando aplicável. No caso de um incidente, o plano garante que todos estejam na mesma página. Consequentemente, isto permite uma recuperação mais rápida de um incidente, ao mesmo tempo que reduz a confusão e os jogos de culpa.

Além de melhorar a comunicação interna, facilita o contato e o envolvimento rápido e contínuo com as partes interessadas externas, como os socorristas, quando um incidente está além da capacidade da organização.

#4. Fortalecer a resiliência cibernética

Quando uma organização desenvolve um plano eficaz de resposta a incidentes, ajuda a promover uma cultura de sensibilização para a segurança. Normalmente, capacita os funcionários, permitindo-lhes compreender as ameaças à segurança potenciais e existentes e o que fazer em caso de violação. Consequentemente, a empresa se torna mais resiliente a ameaças e violações de segurança.

#5. Reduza o impacto de um ataque cibernético

Um plano eficaz de resposta a incidentes é fundamental para minimizar o efeito de uma violação de segurança. Ele descreve os procedimentos que as equipes de segurança devem seguir para interromper a violação de forma rápida e eficaz e reduzir sua propagação e efeitos.

Conseqüentemente, ajuda a organização a reduzir o tempo de inatividade, maiores danos aos sistemas e perdas financeiras. Também minimiza danos à reputação e possíveis multas.

#6. Melhore a detecção de incidentes de segurança

Um bom plano inclui monitoramento contínuo da segurança dos sistemas para detectar e enfrentar qualquer ameaça o mais cedo possível. Além disso, requer revisões e melhorias regulares para identificar e resolver quaisquer lacunas. Como tal, isto garante que uma organização melhore continuamente os seus sistemas de segurança, incluindo a capacidade de detectar e resolver rapidamente qualquer ameaça à segurança antes que esta afecte os sistemas.

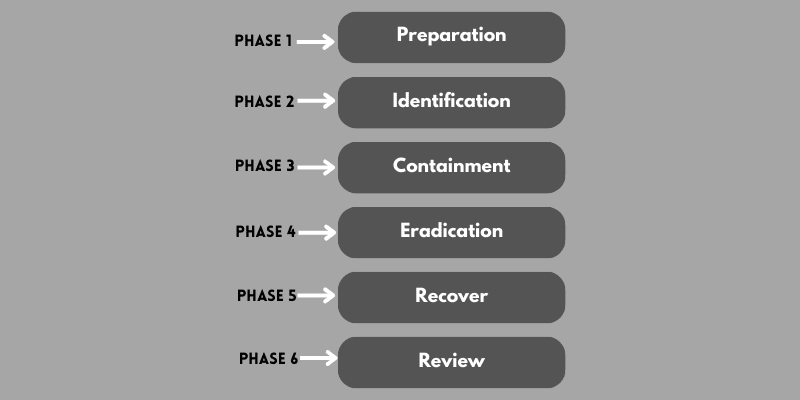

Principais fases de um plano de resposta a incidentes

Um plano de resposta a incidentes compreende uma sequência de fases. Eles especificam as etapas e procedimentos, ações a serem tomadas, funções, responsabilidades e muito mais.

Preparação

A fase de preparação é a fase mais crucial e inclui fornecer aos funcionários treinamento adequado e relevante para suas funções e responsabilidades. Além disso, inclui garantir a aprovação e disponibilidade de hardware, software, treinamento e outros recursos necessários com antecedência. Você também precisará avaliar o plano realizando exercícios de mesa.

Preparação significa uma avaliação de risco completa de todos os recursos, incluindo ativos a proteger, treinamento de pessoal, contatos, software, hardware e outros requisitos. Também aborda a comunicação e alternativas caso o canal primário seja comprometido.

Identificação

Isso se concentra em como detectar comportamentos incomuns, como atividade anormal de rede, downloads grandes ou uploads indicativos de uma ameaça. A maioria das organizações enfrenta dificuldades nesta fase, pois é necessário identificar e classificar adequadamente uma ameaça, evitando falsos positivos.

A fase requer habilidades técnicas avançadas e experiência. Além disso, a fase deve descrever a gravidade e os danos potenciais causados por uma ameaça específica, incluindo como responder a tal evento. A fase também deve identificar ativos críticos, riscos potenciais, ameaças e seu impacto.

Contenção

A fase de contenção define as ações a serem tomadas em caso de incidente. Mas é necessário ter cuidado para evitar reações insuficientes ou exageradas, que são igualmente prejudiciais. É essencial determinar a ação potencial com base na gravidade e no impacto potencial.

Uma estratégia ideal, como tomar as medidas certas e recorrer às pessoas certas, ajuda a evitar interrupções desnecessárias. Além disso, deve descrever como manter os dados forenses para que os investigadores possam determinar o que aconteceu e evitar uma recorrência no futuro.

Erradicação

Após a contenção, a próxima fase é identificar e abordar os procedimentos, a tecnologia e as políticas que contribuíram para a violação. Por exemplo, deve descrever como remover ameaças como malware e como melhorar a segurança para evitar ocorrências futuras. O processo deve garantir que todos os sistemas comprometidos sejam completamente limpos, atualizados e protegidos.

Recuperar

A fase trata de como restaurar as operações normais dos sistemas comprometidos. Idealmente, isso também deveria incluir lidar com as vulnerabilidades para evitar um ataque semelhante.

Normalmente, depois de identificar e erradicar a ameaça, as equipes devem fortalecer, corrigir e atualizar os sistemas. Além disso, é importante testar todos os sistemas para garantir que estejam limpos e seguros antes de reconectar o sistema anteriormente comprometido.

Análise

Esta fase documenta os eventos após uma violação e é útil na revisão dos planos atuais de resposta a incidentes e na identificação de pontos fracos. Consequentemente, a fase ajuda as equipes a identificar e abordar lacunas, evitando que incidentes semelhantes aconteçam no futuro.

A revisão deve ser feita regularmente, seguida de treinamento de pessoal, exercícios, simulações de ataque e outros exercícios para melhor preparar as equipes e abordar as áreas fracas.

A revisão ajuda as equipes a determinar o que funciona bem e o que não funciona, para que as equipes possam resolver as lacunas e revisar o plano.

Como criar e implementar um plano de resposta a incidentes

A criação e implementação de um plano de resposta a incidentes permite que sua organização resolva qualquer ameaça de forma rápida e eficiente, minimizando assim o impacto. Abaixo estão as instruções sobre como desenvolver um bom plano.

#1. Identifique e priorize seus ativos digitais

O primeiro passo é realizar uma análise de risco onde você identifica e documenta todos os ativos de dados críticos da organização. Estabeleça os dados confidenciais e mais importantes que resultariam em pesadas perdas financeiras e de reputação se comprometidos, roubados ou corrompidos.

Em seguida, você precisa priorizar os ativos críticos com base em sua função e naqueles que enfrentam o maior risco. Isto torna mais fácil obter a aprovação e o orçamento da administração, uma vez que esta compreende a importância de proteger ativos sensíveis e críticos.

#2. Identifique riscos potenciais de segurança

Cada organização apresenta riscos únicos que os criminosos podem explorar e causar maiores danos e perdas. Além disso, diferentes ameaças variam de um setor para outro.

Algumas áreas de risco incluem:

Áreas de risco Riscos potenciaisPolíticas de senhaAcesso não autorizado, hacking, quebra de senha, etc.Consciência de segurança dos funcionáriosPhishing, malware, downloads/uploads ilegaisRedes sem fioAcesso não autorizado, falsificação de identidade, pontos de acesso não autorizados, etc.Controle de acessoAcesso não autorizado, uso indevido de privilégios, sequestro de contaSistemas de detecção de intrusão existentes e soluções de segurança como firewalls, antivírus, etc. Infecção por malware, ataques cibernéticos, ransomware, downloads maliciosos, vírus, soluções de segurança ignoradas, etc. Tratamento de dados Perda de dados, corrupção, roubo, transmissão de vírus através de mídia removível, etc. , etc.Segurança físicaRoubo ou perda de laptops, smartphones, mídia removível, etc.

#3. Desenvolver políticas e procedimentos de resposta a incidentes

Estabeleça procedimentos fáceis de seguir e eficazes para garantir que a equipe responsável por lidar com o incidente saiba o que fazer em caso de ameaça. Sem um conjunto de procedimentos, o pessoal pode concentrar-se noutro local em vez da área crítica. Os principais procedimentos incluem:

- Forneça uma linha de base de como os sistemas se comportam durante as operações normais. Qualquer desvio disto é indicativo de um ataque ou ruptura e requer investigação mais aprofundada

- Como identificar e conter uma ameaça

- Como documentar as informações sobre um ataque

- Como comunicar e notificar a equipe responsável, fornecedores terceirizados e todas as partes interessadas

- Como defender os sistemas após uma violação

- Como treinar a equipe de segurança e outros funcionários

O ideal é delinear processos fáceis de ler e bem definidos que a equipe de TI, os membros da equipe de segurança e todas as partes interessadas possam entender. As instruções e procedimentos devem ser claros e diretos, com etapas fáceis de seguir e implementar. Na prática, os procedimentos continuam mudando à medida que a organização precisa evoluir. Como tal, é importante ajustar os procedimentos em conformidade.

#4. Crie uma equipe de resposta a incidentes e defina claramente as responsabilidades

A próxima etapa é montar uma equipe de resposta para resolver o incidente ao detectar uma ameaça. A equipe deve coordenar a operação de resposta para garantir tempo de inatividade e impacto mínimos. As principais responsabilidades incluem:

- Um líder de equipe

- Líder de comunicações

- Gerente de TI

- Representante da alta administração

- Representante legal

- Relações Públicas

- Recursos Humanos

- O investigador principal

- Líder de documentação

- Líder da linha do tempo

- Especialistas em resposta a ameaças ou violações

Idealmente, a equipe deve cobrir todos os aspectos da resposta a incidentes com funções e responsabilidades claramente definidas. Todas as partes interessadas e socorristas devem conhecer e compreender as suas funções e responsabilidades sempre que houver um incidente.

O plano deve garantir que não haja conflitos e que haja uma política de escalonamento adequada com base no incidente, na gravidade, nos requisitos de habilidades e nas capacidades individuais.

#5. Desenvolva uma estratégia de comunicação adequada

Uma comunicação clara é essencial para garantir que todos estejam na mesma página sempre que houver um problema. A estratégia deve especificar os canais a utilizar para comunicar e os membros para saberem sobre um incidente. Descreva claramente as etapas e procedimentos, mantendo-os o mais simples possível.

Imagem de comunicação de incidente: Atlassiano

Imagem de comunicação de incidente: Atlassiano

Além disso, desenvolva um plano com um local centralizado onde os membros da equipe de segurança e outras partes interessadas possam acessar os planos de resposta a incidentes, responder a incidentes, registrar incidentes e encontrar informações úteis. Evite uma situação em que a equipe tenha que fazer login em vários sistemas diferentes para responder a um incidente, pois isso reduz a produtividade e pode criar alguma confusão.

Além disso, defina claramente como as equipes de segurança se comunicam com as operações, a gestão, os fornecedores terceirizados e outras organizações, como a imprensa e os órgãos de aplicação da lei. Além disso, é importante estabelecer um canal de comunicação de backup caso o principal seja comprometido.

#6. Venda o plano de resposta a incidentes para a gerência

Você precisa da aprovação, do apoio e do orçamento da administração para implementar seu plano. Depois de ter o plano implementado, é hora de apresentá-lo à alta administração e convencê-los sobre sua importância na salvaguarda dos ativos da organização.

Idealmente, independentemente do tamanho da organização, a alta administração deve apoiar o plano de resposta a incidentes para que você avance. Devem aprovar as finanças e recursos adicionais necessários para resolver as violações de segurança. Faça-os entender como a implementação do plano garante continuidade, conformidade e redução de tempo de inatividade e perdas.

#7. Treine a equipe

Depois de criar o plano de resposta a incidentes, é hora de treinar a equipe de TI e outros funcionários para conscientizá-los e informá-los sobre o que fazer em caso de violação.

Todos os funcionários, incluindo a gestão, devem estar conscientes dos riscos de práticas online inseguras e devem receber formação sobre como identificar e-mails de phishing e outros truques de engenharia social explorados pelos atacantes. Após o treinamento, é importante testar a eficácia do IRP e do treinamento.

#8. Teste o plano de resposta a incidentes

Depois de desenvolver o plano de resposta a incidentes, teste-o e certifique-se de que funciona conforme planejado. Idealmente, você poderia simular um ataque e estabelecer se o plano é eficaz. Isso oferece uma oportunidade de abordar quaisquer lacunas, sejam elas de ferramentas, habilidades ou outros requisitos. Além disso, ajuda a verificar se os sistemas de detecção e segurança de intrusões podem detectar e enviar alertas imediatos sempre que ocorre uma ameaça.

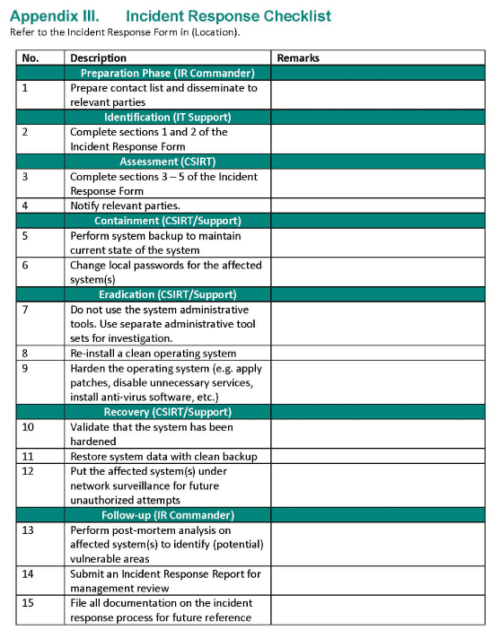

Modelos de resposta a incidentes

O modelo de plano de resposta a incidentes é uma lista de verificação detalhada que descreve as etapas, ações, funções e responsabilidades necessárias para lidar com incidentes de segurança. Ele fornece uma estrutura geral que qualquer organização pode personalizar para atender às suas necessidades específicas.

Em vez de criar seu plano do zero, você pode usar um modelo padrão para definir as etapas exatas e eficazes para detectar, mitigar e minimizar o efeito de um ataque.

Modelo de plano de resposta a incidentes Imagem: F-Secure

Modelo de plano de resposta a incidentes Imagem: F-Secure

Ele permite que você personalize e desenvolva um plano que atenda às necessidades exclusivas da sua organização. No entanto, para que o plano seja eficaz, deve testá-lo e revisá-lo regularmente com todas as partes interessadas, incluindo departamentos internos e equipas externas, como fornecedores de soluções.

Os modelos disponíveis possuem vários componentes que as organizações podem personalizar para atender às suas estruturas e requisitos exclusivos. No entanto, abaixo estão alguns aspectos não negociáveis que todo plano deve incluir.

- Objetivo e escopo do plano

- Cenários de ameaça

- A equipe de resposta a incidentes

- Funções, responsabilidades e contatos individuais

- Procedimentos de resposta a incidentes

- Contenção, mitigação e recuperação de ameaças

- Notificações

- Escalação de incidentes

- Lições aprendidas

Abaixo estão alguns modelos populares que você pode baixar e personalizar para sua organização.

Conclusão

Um plano eficaz de resposta a incidentes minimiza o impacto de uma violação de segurança, interrupção, possíveis multas legais e industriais, perda de reputação e muito mais. Mais importante ainda, permite que a organização se recupere rapidamente de incidentes e cumpra diversas regulamentações.

Delinear todas as etapas ajuda a agilizar os processos e reduzir o tempo de resposta. Além disso, permite à organização avaliar os seus sistemas, compreender a sua postura de segurança e resolver lacunas.

A seguir, confira as melhores ferramentas de resposta a incidentes de segurança para pequenas e grandes empresas.