O estabelecimento de um limite para bloqueio de contas pode ser uma barreira contra ataques de força bruta, nos quais invasores tentam adivinhar repetidamente as senhas dos utilizadores. No entanto, os criminosos cibernéticos estão a adotar táticas mais sofisticadas, como ataques de pulverização de senhas, para contornar essas medidas de proteção.

Um ataque de pulverização de senhas destaca-se pela sua relativa simplicidade e baixa probabilidade de deteção, especialmente quando comparado com um ataque de força bruta tradicional.

Este artigo tem como objetivo clarificar o que é um ataque de pulverização de senhas, como funciona, quais as estratégias de prevenção e as medidas de remediação.

O que caracteriza um ataque de pulverização de senhas?

Um ataque de pulverização de senhas é uma forma de ataque cibernético que envolve a utilização de senhas comuns em múltiplas contas dentro de uma organização, com o objetivo de obter acesso ilícito.

Nesta técnica, os invasores testam uma única senha comum em várias contas de uma empresa. Caso não obtenham sucesso, alternam para outra senha, realizando a pulverização de senhas após um breve intervalo.

Este processo é repetido até que consigam aceder a uma conta corporativa. Como não tentam várias senhas numa única conta num curto espaço de tempo, as configurações de bloqueio de tentativas de login não são ativadas, evitando assim o bloqueio das contas.

Uma vez dentro da rede corporativa, os invasores podem levar a cabo diversas atividades maliciosas para atingir os seus objetivos.

Os utilizadores possuem, atualmente, múltiplas contas, e a criação de uma senha forte para cada uma, bem como a memorização das mesmas, torna-se um desafio.

Como resultado, muitos utilizadores optam por senhas mais simples e fáceis de recordar. No entanto, estas senhas são frequentemente conhecidas e amplamente utilizadas, com listas disponíveis na internet, o que tem impulsionado o aumento de ataques de pulverização de senhas.

A Citrix, fornecedora de espaços de trabalho digitais e redes corporativas, confirmou que invasores obtiveram acesso à sua rede interna através de ataques de pulverização de senhas entre 13 de outubro de 2018 e 8 de março de 2019.

A Microsoft também alertou sobre ataques de pulverização de senhas contra mais de 250 clientes do Office 365.

Como se desenrola um ataque de pulverização de senhas?

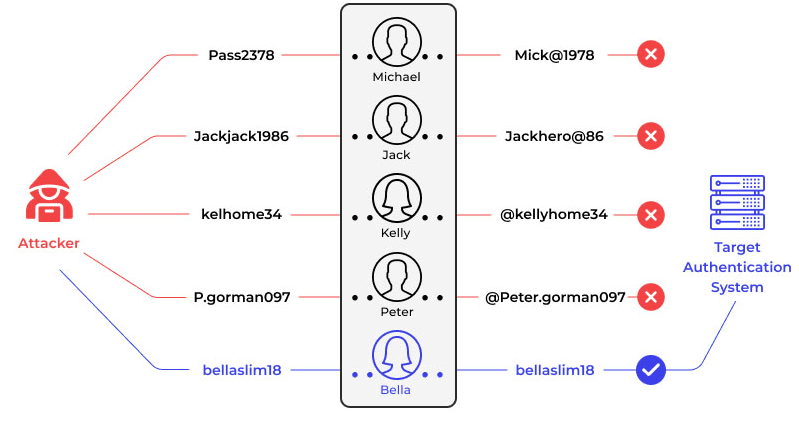

Fonte da imagem: Wallarm

Fonte da imagem: Wallarm

Um ataque de pulverização de senhas geralmente segue três etapas principais:

#1. Recolha de nomes de utilizador

A primeira etapa envolve a obtenção de uma lista de nomes de utilizador de uma organização específica.

Normalmente, as empresas adotam um padrão para os nomes de utilizador, utilizando os endereços de e-mail dos utilizadores como padrão. A identificação desses endereços de e-mail não é uma tarefa complexa, visto que o formato mais comum é [email protected].

Os atacantes também podem obter informações sobre endereços de e-mail através do site da empresa, perfis de funcionários no LinkedIn ou outras plataformas online.

Além disso, existe a possibilidade de adquirirem listas de nomes de utilizador na dark web.

#2. Pulverização de senhas

Após a obtenção da lista de nomes de utilizador, os atacantes procuram as “listas de senhas mais comuns”. Pesquisas no Google e Bing podem fornecer facilmente listas de senhas populares para um determinado ano. Para aumentar as chances de sucesso, os atacantes podem ajustar estas listas de acordo com a localização geográfica dos utilizadores.

Por exemplo, podem considerar equipas desportivas populares, eventos culturais, preferências musicais, entre outros. Se uma organização estiver sediada em Chicago, os atacantes podem usar o termo “Chicago Bears” combinado com senhas comuns para a pulverização.

Depois de aplicar uma senha a várias contas, os atacantes aguardam um período de 30 a 50 minutos antes de iniciar a próxima tentativa, para evitar o bloqueio das contas.

Podem ser usadas ferramentas automatizadas para agilizar o processo de pulverização.

#3. Acesso às contas

Se o ataque for bem-sucedido, o invasor terá acesso às contas dos utilizadores. Com base nos privilégios dessas contas, os invasores podem realizar diversas atividades maliciosas, como instalar malware, roubar dados confidenciais, fazer compras fraudulentas e outras atividades prejudiciais.

Se um invasor conseguir entrar na rede corporativa, pode mover-se lateralmente pela rede em busca de ativos valiosos e aumentar seus privilégios.

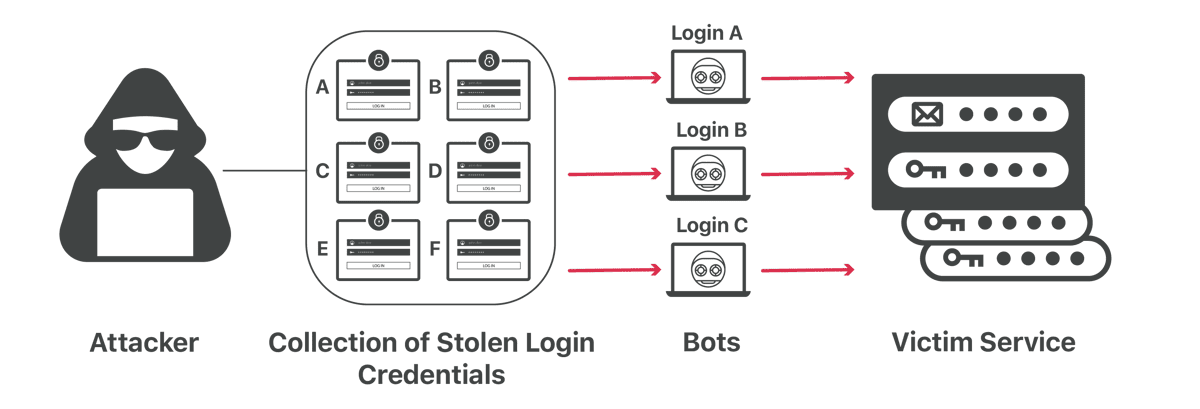

Pulverização de senhas vs. preenchimento de credenciais vs. ataque de força bruta

Fonte da imagem: Cloudflare

Fonte da imagem: Cloudflare

Em ataques de preenchimento de credenciais, os invasores usam credenciais roubadas de uma organização para tentar aceder às contas de utilizadores em várias plataformas.

Os atacantes exploram o facto de muitas pessoas usarem os mesmos nomes de utilizador e senhas em diversos sites. Com o aumento dos incidentes de violação de dados, os hackers têm mais oportunidades para realizar este tipo de ataque.

Por outro lado, um ataque de força bruta consiste em testar uma variedade de combinações até encontrar as senhas e credenciais corretas. Ferramentas de ataque de força bruta aceleram este processo.

As configurações de bloqueio de tentativas de login são eficazes contra ataques de força bruta, pois as contas são bloqueadas após um certo número de tentativas malsucedidas num curto período de tempo.

Nos ataques de pulverização de senhas, os invasores usam uma única senha comum em várias contas numa organização. Como não tentam várias senhas numa única conta num curto período de tempo, conseguem contornar as configurações de bloqueio de tentativa de login.

Impacto da pulverização de senhas numa empresa

Um ataque de pulverização de senhas bem-sucedido pode acarretar diversas consequências para a sua empresa:

- O acesso não autorizado às contas da sua organização permite a exposição de informações confidenciais, registos financeiros, dados de clientes e segredos comerciais.

- As contas comprometidas podem ser usadas para realizar transações fraudulentas, compras não autorizadas e desvio de fundos.

- Os hackers podem criptografar dados cruciais e exigir um resgate para a sua recuperação.

- Uma violação de dados resultante de um ataque de pulverização de senhas pode causar perdas financeiras e danos à reputação da empresa. A confiança dos clientes pode ser seriamente afetada, levando-os a procurar a concorrência.

- Responder a uma violação de dados implica recursos financeiros para aconselhamento jurídico e contratação de especialistas em segurança cibernética.

Em resumo, um ataque de pulverização de senhas pode ter efeitos em cascata que afetam vários aspetos do seu negócio, com consequências financeiras, operacionais, legais e de reputação.

Como detetar ataques de pulverização de senhas

Os principais sinais de alerta de um ataque de pulverização de senhas incluem:

- Um grande volume de atividade de login num curto período de tempo.

- Um elevado número de senhas rejeitadas em várias contas simultaneamente.

- Tentativas de login de utilizadores inativos ou inexistentes.

- Tentativas de login de endereços IP geograficamente inconsistentes com a localização dos utilizadores.

- Acesso a várias contas em horários não usuais ou fora do horário de expediente, usando uma mesma senha para cada login.

A análise dos registos de autenticação, procurando por falhas de login em contas válidas, pode ajudar a detetar ataques de pulverização de senhas.

Se suspeitar de um ataque de pulverização de senhas, as seguintes medidas devem ser tomadas:

- Instruir os funcionários a alterarem as suas senhas imediatamente e a ativarem a autenticação multifator, se ainda não o tiverem feito.

- Implementar uma ferramenta de deteção e resposta de endpoint (EDR) para monitorizar qualquer atividade maliciosa nos endpoints da sua empresa, para evitar movimentos laterais dos invasores.

- Verificar a existência de sinais de roubo ou criptografia de dados e preparar um plano para restaurar os dados a partir de backups, após garantir que todas as contas estão seguras. Implementar uma solução de segurança de dados para proteger as suas informações.

- Aumentar a sensibilidade dos seus produtos de segurança para identificar tentativas de login malsucedidas em vários sistemas.

- Analisar os registos de eventos para entender o que aconteceu, quando e como aconteceu, a fim de melhorar o seu plano de resposta a incidentes.

É importante garantir que os funcionários instalem todas as atualizações e patches de software, pois os hackers exploram as vulnerabilidades de software para aumentar os seus privilégios.

Como prevenir ataques de pulverização de senhas

Algumas estratégias para impedir o acesso não autorizado a contas de utilizadores incluem:

#1. Adotar uma política de senhas fortes

Os ataques de pulverização de senhas visam senhas fracas e fáceis de adivinhar. Uma política de senhas fortes obriga os funcionários a criar senhas complexas e difíceis de adivinhar, protegendo as contas contra ataques de pulverização de senhas.

Os pontos principais que a política de senhas deve incorporar incluem:

- Senhas com pelo menos 12 caracteres, incluindo letras maiúsculas, minúsculas e caracteres especiais.

- Uma lista de termos proibidos, que impede a inclusão de datas de nascimento, locais de nascimento, cargos ou nomes de entes queridos.

- Validade limitada das senhas, com necessidade de alteração regular.

- A criação de senhas diferentes para contas diferentes.

- Um limite para bloqueio de contas em caso de várias tentativas de login malsucedidas.

A implementação de uma boa ferramenta de gestão de senhas pode ajudar os utilizadores a criar senhas fortes e a evitar o uso das mais comuns.

Os gestores de senhas mais bem avaliados podem ajudar a detetar se as suas senhas foram expostas em alguma violação de dados.

#2. Implementar a autenticação multifator (MFA)

A autenticação multifator (MFA) adiciona uma camada extra de segurança às contas. Quando ativada, a MFA exige que os utilizadores forneçam um ou mais fatores de verificação, além de nomes de utilizador e senhas, antes de obter acesso às contas online.

Ao implementar a autenticação multifator na sua empresa, pode proteger as contas online contra ataques de força bruta, ataques de dicionário, ataques de pulverização de senhas e outros tipos de ataques a senhas. Isto porque os invasores não terão acesso a fatores de verificação adicionais, como os enviados por SMS, e-mail ou aplicações de autenticação.

Adicionalmente, a autenticação multifator pode impedir ataques de keylogger às contas online.

#3. Implementar a autenticação sem senha

A autenticação sem senha utiliza dados biométricos, links mágicos, tokens de segurança e outras alternativas para autenticar utilizadores. Como as senhas não são utilizadas para aceder às contas, os ataques de pulverização de senhas tornam-se ineficazes.

A autenticação sem senha é uma forma eficaz de evitar a maioria dos ataques a senhas. É aconselhável explorar estas soluções para proteger as contas da sua empresa.

#4. Testar a preparação com ataques simulados

É crucial verificar a preparação dos seus funcionários para combater ataques de pulverização de senhas através da realização de simulações de ataques. Isto ajuda a compreender a sua postura de segurança de senhas e a tomar medidas para melhorar a segurança da sua empresa.

#5. Implementar uma ferramenta de deteção de login

É essencial configurar uma ferramenta de auditoria em tempo real para detetar tentativas de login suspeitas. A ferramenta adequada pode identificar tentativas de login suspeitas em várias contas a partir de um único host num curto período de tempo, tentativas de login em várias contas inativas, tentativas de login fora do horário comercial, entre outros.

Após a deteção de qualquer atividade de login suspeita, pode tomar medidas para bloquear tentativas de acesso não autorizado às suas contas, como bloquear contas comprometidas, alterar configurações de firewall e ativar a autenticação multifator.

#6. Formar os seus funcionários

Os seus funcionários desempenham um papel crucial na proteção das contas de utilizadores contra ataques de pulverização de senhas. Todos os controlos técnicos de segurança, por mais eficazes que sejam, serão inúteis se os seus funcionários não criarem senhas fortes e não ativarem a autenticação multifator nas suas contas.

É fundamental realizar programas de sensibilização sobre segurança cibernética regularmente para educar os seus funcionários sobre os vários tipos de ataques a senhas e como evitá-los. Garanta que eles saibam como criar senhas suficientemente complexas.

Conclusão

Um ataque de pulverização de senhas pode causar sérios danos à sua empresa, incluindo o comprometimento de contas, violações de dados e futuros ataques à segurança cibernética. Portanto, é crucial aumentar a segurança das senhas na sua empresa.

A adoção de uma política de senhas rigorosa, implementação de MFA, adoção de autenticação sem senha, implementação de uma ferramenta de deteção de login e formação dos seus funcionários podem ajudar a evitar ataques de pulverização de senhas.

É também aconselhável ser criativo na escolha da convenção de nomes de utilizador da sua empresa. Deixe de usar o tradicional [email protected].

Para reforçar a segurança das contas da sua empresa, explore plataformas de links mágicos para autenticação sem senha.