Qualquer organização com presença online, incluindo sites de e-commerce, possui diversos recursos que podem se tornar alvos fáceis se não forem adequadamente protegidos ou mesmo identificados.

Se você administra um negócio de comércio eletrônico, é provável que desconheça a existência de pontos de entrada vulneráveis, repositórios Git privados expostos ou subdomínios desprotegidos. Estas são apenas algumas das brechas que invasores podem explorar para acessar informações confidenciais armazenadas em seus sistemas.

Para minimizar os riscos de um ataque cibernético e seus possíveis danos, é essencial implementar uma solução robusta de monitoramento e inventário de ativos. O monitoramento de ativos funciona como um “teste de invasão” simulado, que visa identificar vulnerabilidades em suas redes. Essa abordagem imita as táticas de hackers para mapear a superfície de ataque e destacar os pontos fracos de um alvo.

Além do monitoramento, o inventário de seus ativos é um passo fundamental para entender o que compõe seu ambiente de TI híbrido e o que precisa de proteção. Um inventário eficaz ajuda a descobrir ativos ocultos ou desconhecidos que estão conectados à sua infraestrutura de TI.

Idealmente, uma ferramenta de inventário deve ser capaz de padronizar e categorizar os ativos por famílias de produtos, eliminando variações nos nomes de fornecedores e produtos. Este inventário deve oferecer informações detalhadas sobre cada ativo, incluindo softwares instalados, serviços em execução e outros dados importantes.

A seguir, exploraremos algumas das soluções de monitoramento e inventário de ativos baseadas em SaaS mais relevantes disponíveis no mercado.

Detectify: Monitoramento de Ativos

Detectify oferece um scanner de vulnerabilidades web sofisticado, que automatiza a execução de módulos de segurança em grande escala. Ele examina vulnerabilidades de ponto de entrada e cobre uma vasta área de ataque. Os testes realizados pelo Detectify identificam vulnerabilidades como XSS, SSRF, RCE, exposições de arquivos confidenciais, chaves de API ou senhas expostas em respostas de páginas, vazamentos de dados através de ferramentas de monitoramento interno e vulnerabilidades de manipulação de caminho.

O Detectify conta com uma comunidade exclusiva de hackers éticos para realizar pesquisas de vulnerabilidades por meio de crowdsourcing, fornecendo alertas que simulam a perspectiva de um invasor real. A equipe de segurança do Detectify analisa os achados desses hackers e os automatiza para o scanner.

Outros recursos do Detectify Asset Monitoring incluem o rastreamento de mudanças em sua infraestrutura de software e a detecção de possíveis apropriações de subdomínios. Através do uso de tecnologias de impressão digital, o Asset Monitoring informa sobre o software que encontra, ajudando você a acompanhar instalações ou mudanças não autorizadas em seu ambiente tecnológico.

É comum que subdomínios que não são mais utilizados apontem inadvertidamente para serviços de terceiros. Esses subdomínios podem ser registrados por hackers mal-intencionados que podem sequestrá-los. O Detectify pode prevenir o sequestro de seus subdomínios, utilizando uma lista fornecida ou através de descoberta.

O Detectify oferece diversos planos de assinatura mensal que se adaptam às necessidades de cada negócio online ou e-commerce. Você pode experimentar o serviço com uma avaliação gratuita de 2 semanas, que lhe dará 14 dias para corrigir o máximo possível de vulnerabilidades comuns.

Recomendamos a leitura do guia detalhado sobre como aprimorar a segurança de aplicativos web com o Detectify.

Qualys: Inventário de Ativos

Qualys apresenta o aplicativo Global IT Asset Inventory, que auxilia empresas a obterem total visibilidade de seus ativos e eliminar inventários manuais. Usando uma rede de sensores e inteligência artificial, a solução da Qualys é capaz de detectar dispositivos e aplicativos locais, bem como contêineres, endpoints, dispositivos móveis, nuvem e ativos de IoT.

O resultado é uma visibilidade em tempo real de 100% do seu ambiente de TI híbrido, apresentado em painéis com dados limpos e organizados.

Com o Qualys Asset Inventory, você obtém respostas imediatas para perguntas como:

- Quantos computadores não possuem a versão mais recente do Windows 10 instalada?

- Quais dispositivos cliente estão executando software não autorizado?

A solução fornece detalhes abrangentes sobre cada ativo, incluindo serviços em execução, especificações de hardware e tráfego de rede. Ela também obtém metadados como licenças de software, ciclos de vida de hardware e software, e mais.

A inteligência artificial da Qualys se encarrega da categorização e normalização dos dados de inventário, transformando-os em uma fonte única de informações para suas equipes de segurança, TI e conformidade. Uma variedade de painéis dinâmicos e personalizáveis permite visualizar seu inventário de TI da forma que preferir.

A solução da Qualys é 100% baseada em nuvem, com procedimentos de implementação e gerenciamento simples, e sua capacidade de inventário pode ser escalada de poucos a um milhão de ativos.

Você pode começar GRATUITAMENTE com recursos limitados. A Qualys também oferece outros serviços gratuitos, incluindo API Security Assessment, SSL Labs, BrowserCheck e 60 dias de Remote Endpoint Protection.

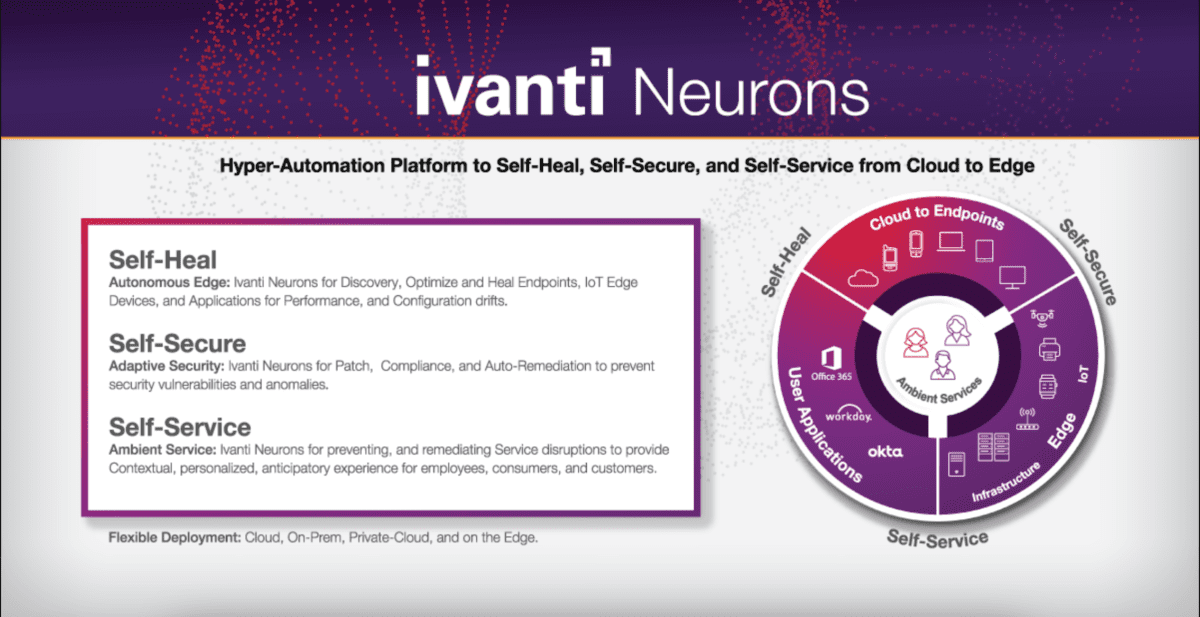

Ivanti Neurons

Ivanti Neurons propõe uma plataforma de Hyper-Automation projetada para oferecer autoatendimento contínuo, proativo e preditivo aos usuários finais. O objetivo desta plataforma é gerenciar todos os tipos de dispositivos, da nuvem à borda, proporcionando-lhes a capacidade de auto-reparação e autoproteção.

A realidade pós-2020 exige que empresas permitam que funcionários trabalhem a qualquer hora e de qualquer lugar, esperando experiências rápidas e similares ao consumidor. Esta situação causa um crescimento explosivo de serviços de borda e endpoints, multiplicando as ameaças de segurança cibernética. Com o Ivanti Neurons for Edge Intelligence, sua equipe de TI ganha a capacidade de detectar rapidamente essas ameaças, consultando todos os dispositivos de borda usando processamento de linguagem natural (PNL) e obtendo inteligência em tempo real em toda a empresa.

Quando o Ivanti Neurons for Healing entra em ação, um conjunto de bots de automação é implantado em toda a sua rede para diagnosticar todos os ativos, corrigir problemas de desempenho, segurança e configuração, e manter a conformidade de seus endpoints. Todas as tarefas rotineiras são automatizadas, criando um ambiente de auto-recuperação que reduz custos e aumenta a produtividade.

Com a plataforma Ivanti, o tempo necessário para reunir e normalizar as informações dos ativos pode ser reduzido de semanas para minutos. Seu banco de dados de gerenciamento de ativos será preenchido com insights acionáveis de dados de inventário de hardware e software e informações de utilização de software.

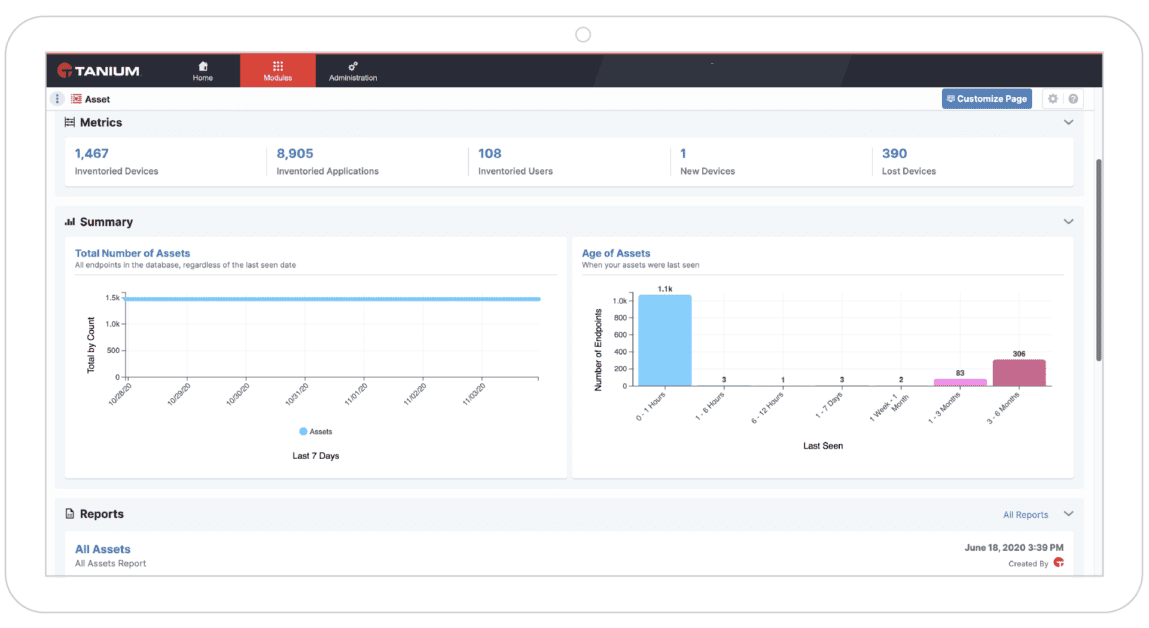

Tanium Asset

Decisões estratégicas exigem dados atualizados e precisos. Em operações de TI, um conhecimento completo de seus ativos e do que está em execução neles é essencial para tomar as decisões corretas e transformar seu investimento em TI em um impulsionador de seus negócios, em vez de um fardo.

Tanium Asset fornece dados em tempo real sobre seus ativos, independentemente de onde estejam ou se estão online ou offline.

O Tanium Asset realiza seu trabalho sem precisar de infraestrutura adicional e sem instalar agentes nos endpoints. Uma abordagem de plataforma unificada oferece controle e visibilidade de endpoints, fornecendo informações de inventário em tempo real sobre seus ativos, liberando sua equipe de TI de relatórios manuais ou complexos. Com o auxílio de painéis personalizáveis, é possível focar em ativos por departamento, grupo de usuários, local e outros parâmetros.

Informações precisas podem ajudar a aumentar a eficiência recuperando ativos subutilizados. O Tanium Asset alimenta seu Configuration Management Database (CMDB) com dados em tempo real, garantindo que você sempre tenha as informações mais recentes para conhecer a taxa de utilização de cada ativo e seu último estado conhecido.

O conjunto de soluções da Tanium gerencia seus sistemas de nuvem, usuário final e data center a partir de uma plataforma unificada em larga escala. Esta plataforma foi projetada para fornecer todos os seus serviços – correção, inventário, conformidade e resposta a incidentes – a partir de um único agente. Ao mesmo tempo, o cliente Tanium oferece visibilidade total dos terminais, juntamente com a capacidade de agir sobre eles.

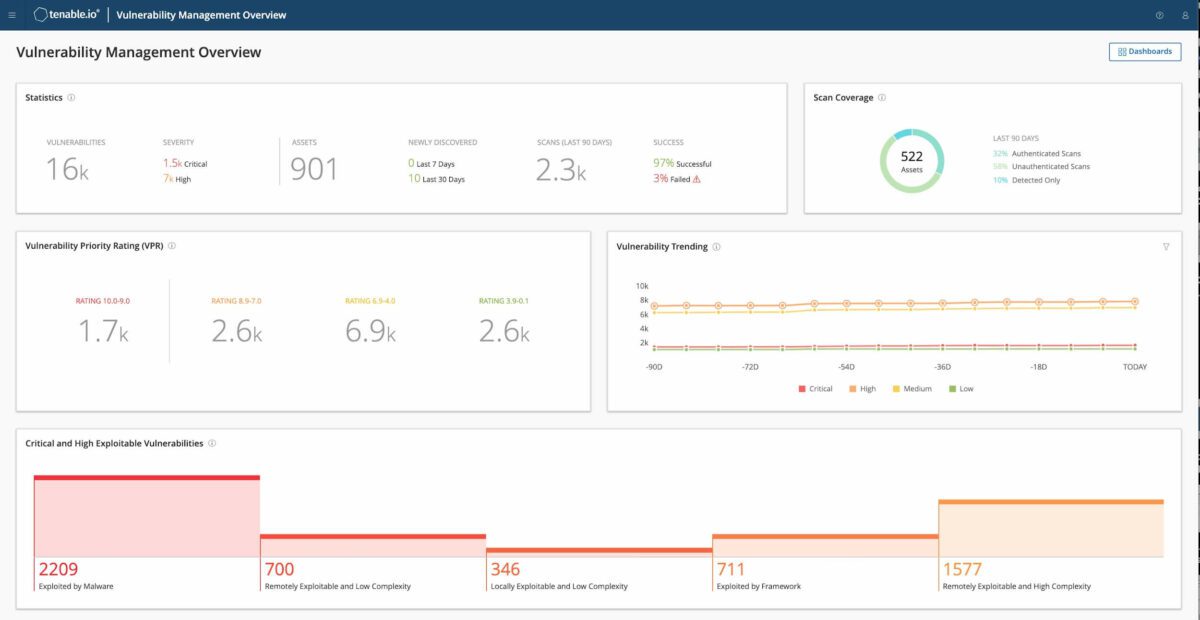

Tenable

Após obter uma visão abrangente de toda a sua superfície de ataque, surge a pergunta: por onde começar? Tenable.io pode auxiliar nesta área, permitindo que você examine, identifique e priorize vulnerabilidades rapidamente, para que possa focar seus esforços onde são mais necessários.

A Tenable usa a tecnologia Nessus, uma ferramenta popular de varredura de segurança remota. Ela oferece varredura ativa, conectores de nuvem, monitoramento passivo, agentes e integrações de CMDB para fornecer visibilidade contínua de ativos conhecidos e desconhecidos.

A Tenable combina sua cobertura para mais de 60 mil vulnerabilidades com técnicas de ciência de dados e inteligência de ameaças, gerando pontuações de risco compreensíveis que permitem decidir quais vulnerabilidades devem ser corrigidas primeiro.

Você não precisará mais de scanners ou agentes de rede para detectar seus ativos na nuvem. Com ferramentas nativas da nuvem e a tecnologia Frictionless Assessment, o Tenable.io oferece visibilidade contínua e quase em tempo real de sua AWS ou outras infraestruturas de nuvem.

O preço varia de acordo com o número de ativos que você precisa monitorar e proteger. A solução pode ser instalada em segundos e os resultados acionáveis podem ser obtidos em questão de minutos.

Uma solução para surpresas desagradáveis

Surpresas são bem-vindas em festas de aniversário e presentes de Natal. No entanto, no gerenciamento de ativos de TI, surpresas são o que menos se deseja. Se você tem aplicativos e dispositivos vulneráveis na nuvem, em seu data center ou na borda, quanto mais cedo descobrir, maiores serão suas chances de remediar e evitar ser alvo de ataques cibernéticos.