O software NAC conduz uma avaliação da postura de segurança dos dispositivos conectados.

Imagine que você está guardando a entrada de uma festa chique. Você tem uma lista de VIPs e seu trabalho é garantir que apenas eles entrem.

Agora você pode fazer isso manualmente como um segurança antigo com uma prancheta e uma lista de convidados😅.

É exatamente por isso que você precisa de um software automatizado para tornar tudo isso mais fácil.

O software NAC é como ter o Flash como seu assistente.

Ele verifica os dispositivos na velocidade da luz, garantindo que apenas os gadgets convidados passem. Chega de verificações lentas e manuais que fazem você se sentir um preguiçoso.

Aqui está um rápido resumo do melhor software de controle de acesso à rede (NAC) que discutirei abaixo.

Programas

Recursos notáveis

Link

Ivanti NAC

Visibilidade avançada, monitoramento em tempo real

PacketFence

Suporte BYOD, detecção de anomalias de rede.

FortiNAC

Acesso de confiança zero, resposta automática a ameaças

Macmon NAC

Visibilidade em tempo real, autenticação avançada

Escoteiro

Acesso à rede Zero Trust, segmentação de rede

Rede HPE Aruba

Políticas baseadas em funções, insights baseados em IA

Portox

Visibilidade em tempo real, arquitetura nativa da nuvem.

OPSWAT

Análise de postura de segurança de dispositivos, conformidade profunda

últimas postagens

O que é software NAC?

NAC significa Controle de acesso à rede.

O software NAC é uma solução de segurança cibernética projetada para gerenciar e proteger o acesso a uma rede de computadores.

Sua principal função é garantir que apenas usuários/dispositivos autorizados possam se conectar a uma rede, evitando o acesso de dispositivos potencialmente prejudiciais.

O software NAC automatiza a implementação de políticas de acesso à rede, o que reduz a necessidade de intervenção manual.

Isto é especialmente importante em redes grandes ou complexas com vários dispositivos.

Como funciona o software NAC?

O software NAC opera aplicando políticas de segurança no nível da rede. Aqui está uma visão geral simplificada de como funciona.

Autenticação

Os usuários e dispositivos que tentam se conectar à rede devem fornecer credenciais válidas para verificação.

Avaliação de endpoint

Os dispositivos são verificados para avaliar sua postura de segurança, o que garante que atendam aos padrões de segurança da organização e estejam livres de malware.

Aplicação de políticas

O software NAC utiliza políticas de acesso predefinidas com base em fatores como tipo de dispositivo, função do usuário, postura de segurança e localização.

Monitoramento e controle

O monitoramento contínuo de dispositivos e atividades de rede ajuda a detectar e responder a quaisquer desvios das políticas de segurança estabelecidas.

Recursos indispensáveis do software NAC

Aqui estão alguns recursos a serem considerados ao escolher o software NAC para sua organização.

Autenticação de dispositivo

Métodos de autenticação fortes para verificar a identidade de dispositivos e usuários.

Aplicação de políticas

A capacidade de impor políticas de segurança com base na integridade do dispositivo e nas credenciais do usuário.

Monitoramento e Relatórios

Monitoramento em tempo real da atividade da rede e relatórios detalhados para análise de segurança.

Integração

Integração com outras soluções de segurança como firewalls e sistemas de detecção de intrusão (IDS).

Rede de convidados

Suporte para acesso de convidados, mantendo os padrões de segurança.

Escalabilidade

A capacidade de se adaptar às necessidades crescentes de uma organização – seja ela pequena ou grande.

Então, por que usar o software NAC?

Porque ele será seu super-herói de segurança de rede 24 horas por dia, 7 dias por semana, de alta velocidade e livre de erros. Além disso, não vai pedir aumento nem reclamar do café na sala de descanso. É segurança sem complicações – e nem pede gorjeta! 😂

Agora, vamos dar uma olhada em algumas das melhores ferramentas de software NAC.

Ivanti NAC

Ivanti NAC é uma solução de ponta projetada para revolucionar a segurança da rede, proporcionando visibilidade e proteção avançadas de endpoints locais/remotos.

Ele detecta automaticamente, cria perfis e monitora continuamente todos os dispositivos de rede, incluindo os não autorizados, enquanto avalia seu status de segurança. Esse monitoramento em tempo real é importante para manter uma rede segura.

Ele realiza avaliações detalhadas da postura de segurança antes e depois das conexões dos dispositivos, considerando cenários 802.1x e não 802.1x.

A capacidade de segmentação e controle de acesso granular minimiza o risco de ameaças se espalharem lateralmente dentro da rede.

Características

- Oferece suporte ao gerenciamento centralizado e granular de políticas de acesso.

- A autenticação adaptativa (AUTH) e o controle de acesso baseado em função (RBAC) permitem personalizar o acesso à rede com base em requisitos específicos.

- Segmentação dinâmica de rede e avaliação de postura de segurança de endpoint.

- Suporte para soluções de gerenciamento de mobilidade empresarial (EMM) de terceiros e gerenciamento de dispositivos móveis Pulse.

- Os usuários podem alternar continuamente entre redes remotas e locais por meio do Connect Secure Integration.

- Integra-se com Ivanti Neurons for Workspace e soluções EMM de terceiros para agilizar a integração de BYOD.

Além disso, a Ivanti NAC faz uso de User and Entity Behavior Analytics (UEBA) para detectar comportamentos anômalos, como ataques de Algoritmo de Geração de Domínio (DGA) e falsificação de endereço MAC.

PacketFence

PacketFence é uma solução NAC de código aberto para proteger redes com/sem fio. Ajuda as empresas a aplicar políticas de segurança e controlar o acesso aos seus recursos de rede.

E também usa um portal cativo para autenticar usuários e dispositivos antes de conceder-lhes acesso à rede.

PacketFence é conhecido por seus recursos BYOD (Bring Your Own Device). Ele permite que as empresas integrem com segurança dispositivos de propriedade pessoal em sua infraestrutura de rede, mantendo a conformidade com as políticas de segurança.

Características:

- Recurso integrado de detecção de anomalias de rede que pode identificar e isolar dispositivos problemáticos na rede. Isso ajuda a abordar ativamente possíveis ameaças à segurança.

- O recurso de perfis do portal permite que os administradores personalizem o comportamento do portal cativo para alinhá-lo à marca e aos requisitos específicos da sua organização.

- O registro automático simplifica o processo de integração de usuários e dispositivos, registrando automaticamente dispositivos compatíveis na rede, o que reduz a sobrecarga administrativa.

- Capacidade de integração com firewalls para controlar o fluxo de tráfego e aplicar políticas de acesso no perímetro da rede.

Mecanismos avançados de autenticação, como Public Key Infrastructure (PKI) e EAP-TLS (Extensible Authentication Protocol with Transport Layer Security) também são suportados pelo PacketFence para melhorar a segurança da rede.

FortiNAC

FortiNAC é uma solução NAC avançada projetada pela Fortinet. Ele verifica ativamente todos os dispositivos conectados à rede, incluindo dispositivos tradicionais de TI/IoT, tecnologia operacional e sistemas de controle industrial (ICS).

O FortiNAC opera com base no princípio de acesso de confiança zero – o que significa que não confia em nenhum dispositivo ou usuário da rede. Em vez disso, verifica continuamente a identidade dos dispositivos antes de conceder ou manter o seu acesso aos recursos da rede.

Ele responde automaticamente às vulnerabilidades de segurança. Ele pode agir ao detectar dispositivos comprometidos ou atividades anormais, o que ajuda as empresas a mitigar ameaças de forma mais eficaz.

Características:

- Pode identificar dispositivos sem exigir a instalação de agentes nesses dispositivos.

- Faz uso de 21 métodos diferentes para determinar a identidade de um dispositivo. Este extenso perfil de dispositivos ajuda na classificação precisa dos dispositivos na rede.

- Capacidade de implementar microssegmentação para limitar o movimento lateral e restringir o acesso.

- Suporta configuração com dispositivos de rede de mais de 150 fornecedores diferentes.

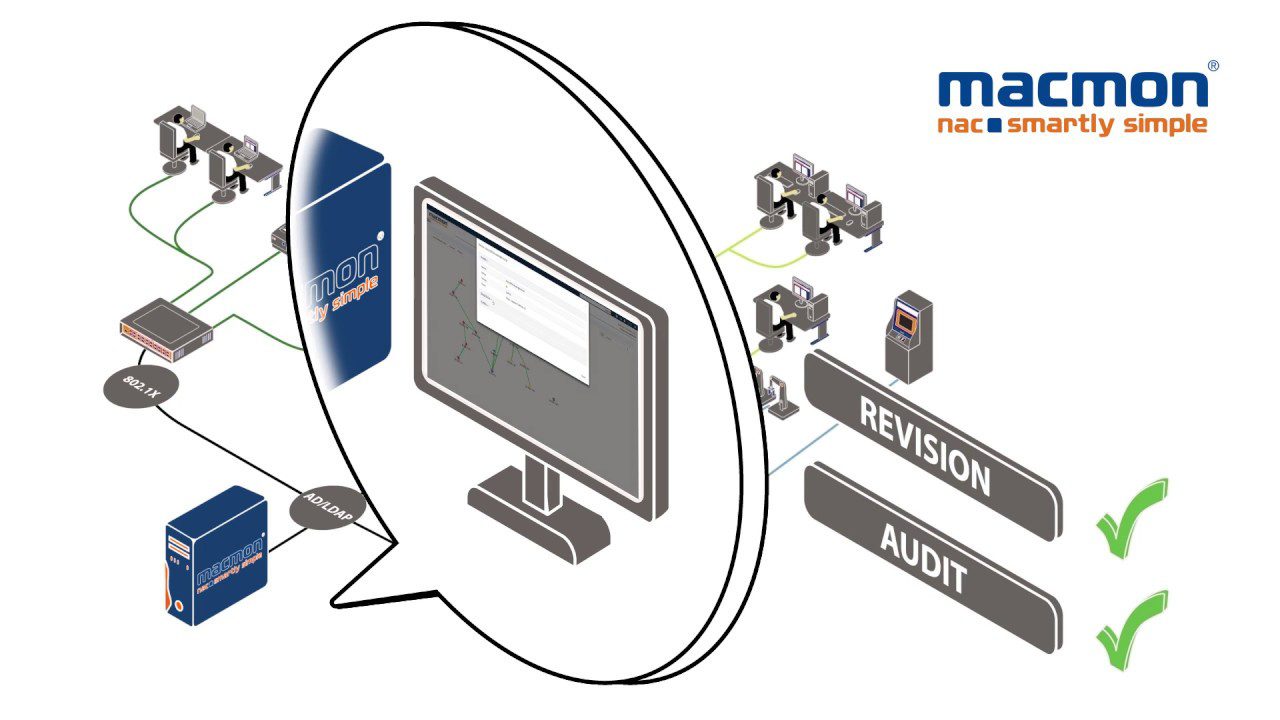

Macmon NAC

Macmon NAC é outra solução NAC fantástica que combina medidas de segurança avançadas com facilidade de uso.

Sua capacidade de fornecer visibilidade em tempo real, controle sobre endpoints e integração com diversas soluções de segurança o torna um ativo valioso para organizações que buscam melhorar a segurança de sua rede.

macmon NAC se destaca em segurança de rede, fazendo uso de métodos de autenticação de última geração. Permite fácil segmentação de rede e rápido isolamento de ameaças.

Em caso de incidentes de segurança, o sistema pode reagir automaticamente, o que reduz a carga da equipa operacional.

Características:

- Ele fornece aos usuários uma visão geral instantânea da rede por meio de relatórios gráficos e mapas de topologia.

- Fornece insights sobre dispositivos TO e suas relações de comunicação que ajudam na detecção de desvios do status esperado.

- Adaptável e pode ser integrado em redes heterogêneas – independentemente do fabricante da infraestrutura.

- Incentiva colaborações estreitas com uma variedade de soluções de segurança de TI/TO

- Regula o acesso ao endpoint e garante que apenas dispositivos autorizados tenham permissão para se conectar à rede.

macmon NAC é mais do que apenas uma ferramenta – é literalmente uma autoridade de segurança centralizada para sua rede.

Ele fornece visibilidade constante dos dispositivos conectados e protege sua rede corporativa, evitando acesso não autorizado e invasões de dispositivos não aprovados.

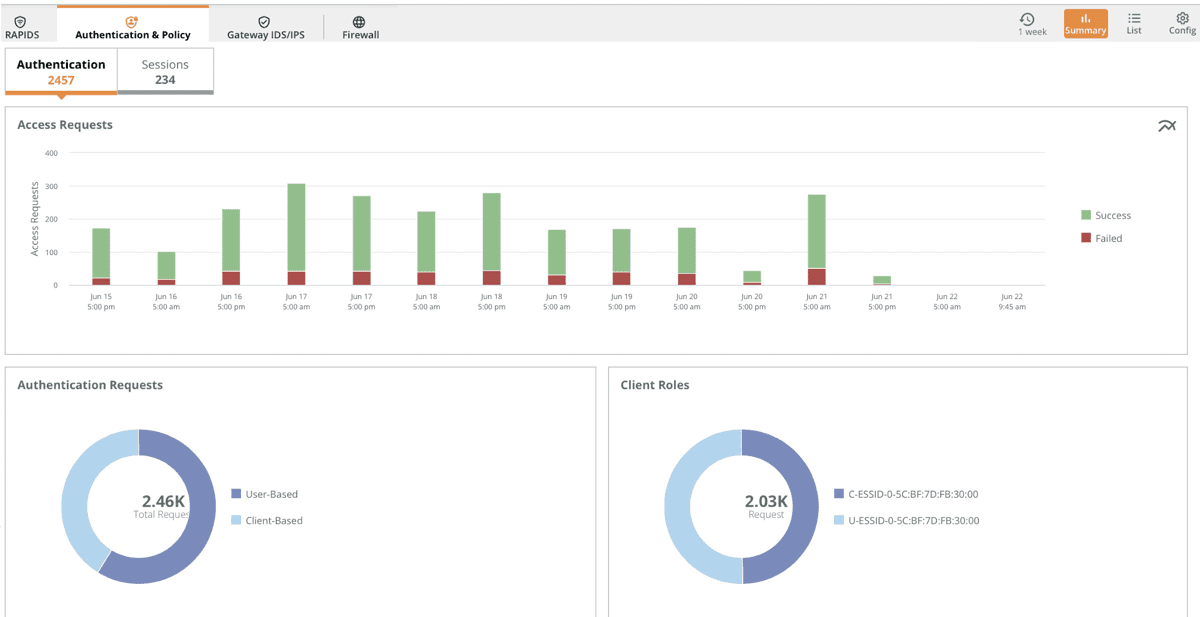

Escoteiro

Escoteiro é outra solução excelente projetada para enfrentar os desafios crescentes de segurança de rede e controle de acesso nos complexos ambientes de TI atuais.

Ele vai além dos métodos tradicionais de autenticação com recursos que melhoram a segurança em redes de todos os tamanhos.

A Forescout demonstrou liderança em inovação ao abordar as principais preocupações de segurança enfrentadas pelas organizações. Isso inclui o fornecimento de soluções NAC diferenciadas que se alinham ao paradigma de segurança em evolução do Zero Trust Network Access (ZTNA).

Também ajuda a detectar e corrigir agentes de segurança desatualizados em seu ecossistema existente de ferramentas de segurança.

Características:

- Alinha-se com os princípios de Capacidades de Acesso à Rede Zero Trust.

- Suporta segmentação de rede implementando controles de acesso baseados em atributos de dispositivos. Isso reduz a superfície de ataque dentro da rede.

- O console de gerenciamento centralizado para configurar políticas, monitorar dispositivos e gerar relatórios.

- Capacidade de integração com ecossistemas de segurança existentes, como sistemas SIEM (Security Information and Event Management) e soluções de proteção de endpoint.

- Responde automaticamente a ameaças à segurança e violações de políticas.

As organizações podem definir políticas de acesso granulares com base no tipo de dispositivo e na postura de segurança. Além disso, oferece suporte a vários métodos de autenticação personalizáveis, incluindo 802.1X para dispositivos gerenciados e avaliação pós-conexão para dispositivos não gerenciados.

Rede HPE Aruba

O Rede HPE Aruba A solução oferece um sistema NAC avançado projetado para melhorar a segurança e agilizar o gerenciamento de rede. Esta ferramenta é particularmente importante para a implementação de princípios de segurança de confiança zero, iniciativas de locais de trabalho híbridos e gestão de dispositivos IoT.

O Aruba ClearPass Policy Manager é um componente-chave da solução que ajuda na implementação de políticas baseadas em funções. Estas políticas são fundamentais para a concretização dos princípios de segurança Zero Trust. Cada dispositivo é minuciosamente verificado com mecanismos robustos de autenticação/autorização.

Características:

- As políticas de rede são definidas e implementadas através de uma plataforma centralizada.

- A segmentação dinâmica adiciona uma camada extra de segurança.

- A Aruba aborda os pontos cegos usando Client Insights e ClearPass Device Insight com tecnologia de IA.

- Os privilégios de acesso são executados com base na identidade do usuário – esteja ele conectado por meio de redes com fio ou WAN.

Os produtos de segurança Aruba ClearPass permitem que as organizações criem perfis de dispositivos, gerenciem o acesso de convidados, protejam a integração de BYOD e monitorem a integridade dos dispositivos.

O HPE Aruba integra-se a outros armazenamentos de identidade em nuvem, como Google Workspace e Azure Active Directory. Isso ajuda os usuários a usarem identidades de nuvem existentes, o que reduz a necessidade de gerenciamento adicional de credenciais.

Portox

Nuvem Portnox é uma solução NAC de ponta que fornece recursos avançados de segurança Zero Trust para redes corporativas. Ele fornece uma coleção avançada de soluções de autenticação e controle de acesso para melhorar o gerenciamento.

Portnox toma ações de correção automáticas quando a segurança de um endpoint fica fora do limite de risco definido pela sua empresa. Você também pode estabelecer políticas exclusivas de controle de acesso para convidados que precisam de acesso temporário ou limitado à sua rede. Reduz o risco de exposição não autorizada de dados.

Características:

- Baseado no modelo Zero Trust Security.

- Fornece visibilidade em tempo real de todos os endpoints que tentam se conectar à sua rede e infraestrutura.

- É totalmente nativo da nuvem, o que elimina a necessidade de hardware no local/manutenção contínua e gerenciamento complexo.

- Defina e aplique políticas de controle de acesso com base em vários fatores, como funções de usuário, localizações geográficas, tipos de dispositivos e muito mais.

- Monitora continuamente a postura de segurança dos dispositivos conectados – tanto gerenciados quanto BYOD.

Além disso, suporta autenticação sem senha usando certificados digitais. Isso geralmente reduz o risco de tentativas de phishing. Portnox pode atuar como sua autoridade de certificação e pode integrar-se a serviços de certificação de terceiros.

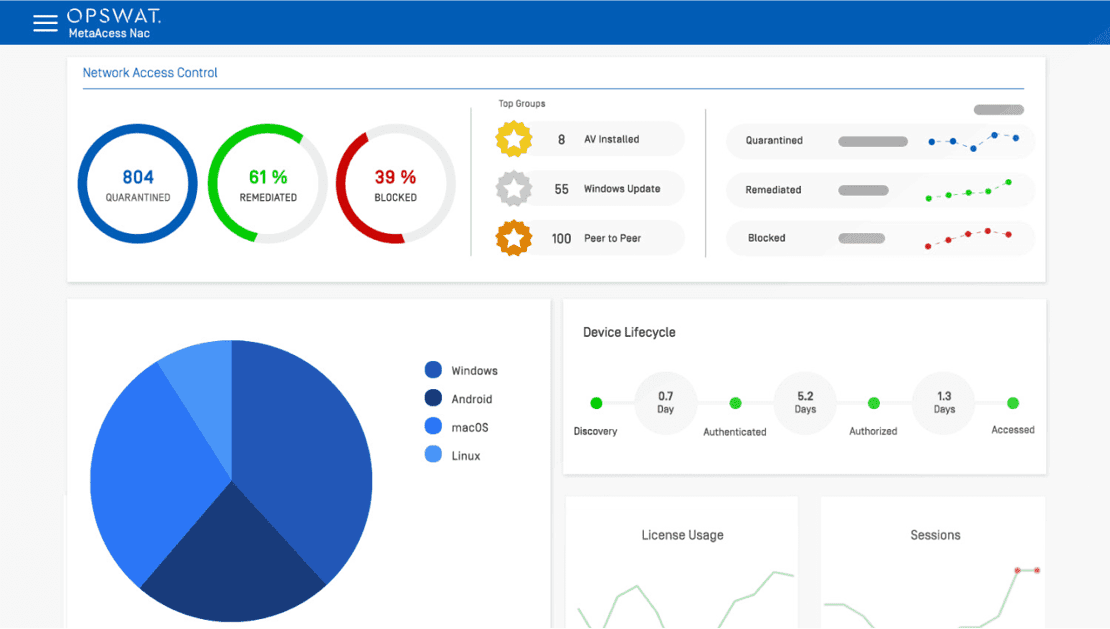

OPSWAT

MetaAccess é uma solução NAC oferecida pela OPSWAT.

A OPSWAT é uma empresa de segurança cibernética especializada no fornecimento de soluções para proteger a infraestrutura/dados críticos de uma empresa contra malware e outras ameaças à segurança.

O MetaAccess analisa a postura de segurança dos dispositivos que tentam se conectar à rede de uma organização. Ele verifica vários aspectos da segurança do dispositivo, incluindo sistema operacional, software antivírus, status do firewall e muito mais.

Ele oferece a capacidade de integração com outras soluções de segurança e infraestrutura de rede, o que permite trabalhar em conjunto com firewalls e outras ferramentas de segurança para implementar políticas de acesso à rede.

Características:

- O MetaAccess pode ser implantado com ou sem agentes em dispositivos endpoint.

- A impressão digital profunda do dispositivo é usada para identificar e criar perfis ativamente de dispositivos que tentam acessar a rede.

- Vai além da identificação básica para coletar informações detalhadas sobre o hardware e os protocolos de segurança do dispositivo.

- Fornece recursos de geração de relatórios e registro para visualizar relatórios históricos/em tempo real sobre avaliações de dispositivos e decisões de controle de acesso.

O MetaAccess NAC realiza verificações profundas de conformidade nos dispositivos. Isso envolve verificar se os dispositivos atendem a segurança específica, como software antivírus, configurações de firewall e patches de sistema operacional atualizados.

Conclusão ✍️

Conforme já discutido, o software NAC é um componente importante da segurança de rede moderna.

É melhor considerar seus requisitos específicos e necessidades de integração ao escolher uma solução NAC perfeita.

Espero que você tenha achado este artigo útil para aprender as melhores ferramentas de software NAC. Você também pode estar interessado em aprender sobre as melhores ferramentas de gerenciamento de dados para médias e grandes empresas.