Protegendo Seu Servidor de Aplicações Web: Um Guia Essencial

Servidores de aplicações web, frequentemente acessíveis ao público, enfrentam diversas ameaças. Algumas são previsíveis e evitáveis, enquanto outras, desconhecidas, podem surpreender. Para mitigar riscos, apresentamos dicas cruciais para fortalecer a segurança do seu servidor de aplicações web.

Antes de mergulharmos nas dicas, é fundamental entender que um servidor de aplicações web opera dentro de um ecossistema. Ele é o coração da infraestrutura que permite hospedar e operar uma aplicação web. Portanto, a proteção abrange todos os componentes ao seu redor.

Um ambiente típico inclui o sistema operacional (Linux, Windows), software de servidor web (Apache, Nginx) e um servidor de banco de dados. Se qualquer um deles for comprometido, invasores podem realizar ações maliciosas livremente.

Inicialmente, é crucial consultar as diretrizes de segurança e as melhores práticas para cada componente. Além disso, vamos explorar medidas de segurança sensatas, aplicáveis à maioria dos ambientes de aplicações web.

O Firewall Descomplicado

Pode ser tentador ignorar este tópico pensando: “Já tenho um firewall protegendo minha rede”. Mas, espere um pouco.

Seu firewall de rede pode proteger as fronteiras da sua rede, barrando intrusos, mas ele pode deixar brechas para ataques ao seu servidor de aplicações web.

Como?

Simples: seu firewall de rede deve permitir o tráfego nas portas 80 e 443 (HTTP e HTTPS), sem diferenciar quem ou o quê está usando essas portas.

Para proteger sua aplicação, você precisa de um Firewall de Aplicação Web (WAF). Ele inspeciona o tráfego web e bloqueia tentativas de explorar vulnerabilidades, como scripts entre sites ou injeção de código. Um WAF age como um antivírus, buscando padrões de ameaças no fluxo de dados.

Para ser eficaz, o WAF precisa de um banco de dados atualizado com novos padrões de ameaças. O problema com a prevenção baseada em padrões é que sua aplicação web pode ser o primeiro alvo de uma ameaça nova, que seu WAF ainda não reconhece.

Por isso, sua aplicação web precisa de múltiplas camadas de proteção, além do firewall de rede.

Identificando Vulnerabilidades Web Específicas

Não presuma que seu servidor de aplicações web está livre de vulnerabilidades apenas porque seu scanner de segurança de rede indica isso.

Scanners de rede não detectam vulnerabilidades específicas da aplicação. Para encontrá-las e corrigi-las, realize testes e auditorias como testes de penetração, verificação de caixa preta e auditoria de código-fonte. Nenhum método é perfeito, então use vários para eliminar ao máximo as vulnerabilidades.

Por exemplo, scanners de segurança, como Invicti, garantem que código explorável não chegue ao ambiente de produção. No entanto, vulnerabilidades lógicas podem exigir auditoria manual do código. Esta, embora seja mais precisa, é um método humano e, portanto, sujeita a erros. Uma alternativa econômica é incorporar a auditoria no processo de desenvolvimento, educando seus desenvolvedores.

Capacitando Seus Desenvolvedores

Desenvolvedores muitas vezes imaginam que suas aplicações operam em um mundo ideal, com recursos ilimitados e sem usuários mal-intencionados. Infelizmente, cedo ou tarde, eles se deparam com a realidade, especialmente em questões de segurança.

Ao criar aplicações web, os programadores devem conhecer e implementar mecanismos de segurança para evitar vulnerabilidades. Esses mecanismos devem integrar um guia de melhores práticas para a equipe de desenvolvimento.

A auditoria de qualidade do software garante a adesão às melhores práticas. Práticas recomendadas e auditorias são cruciais para encontrar vulnerabilidades lógicas. Por exemplo, a transmissão de parâmetros não criptografados em uma URL, facilmente manipulável por invasores.

Desativando Funcionalidades Desnecessárias

Assumindo que as aplicações web sejam livres de erros e a infraestrutura esteja segura, vamos ver o que pode ser feito diretamente no servidor.

Uma dica básica é reduzir o número de pontos de entrada vulneráveis. Se invasores explorarem qualquer componente do servidor, o sistema inteiro pode estar em risco.

Liste todas as portas abertas, serviços ou daemons em execução no seu servidor e desabilite os que não são necessários. O servidor deve ser dedicado a executar suas aplicações web. Outras funcionalidades devem ser movidas para servidores separados na sua rede.

Isolando Ambientes de Desenvolvimento, Teste e Produção

Desenvolvedores e testadores precisam de privilégios em seus ambientes de trabalho que não devem ter no servidor ativo. Mesmo se você confiar neles, senhas podem vazar facilmente e cair em mãos erradas.

Além de senhas e privilégios, ambientes de desenvolvimento e teste frequentemente contêm backdoors, arquivos de log, código-fonte ou informações de depuração. Essas informações podem expor dados confidenciais, como nomes de usuário e senhas de banco de dados. A implantação da aplicação web deve ser realizada por um administrador, que garante que nenhuma informação sensível seja exposta após a instalação no servidor ativo.

O mesmo conceito de segregação deve ser aplicado aos dados da aplicação. Embora testadores e desenvolvedores prefiram usar dados reais, o acesso ao banco de dados de produção ou mesmo a uma cópia não é uma boa prática. Além de questões de privacidade, o banco de dados pode revelar informações sobre a configuração interna do servidor, como endereços de terminais ou nomes de caminhos.

Mantendo o Software do Servidor Atualizado

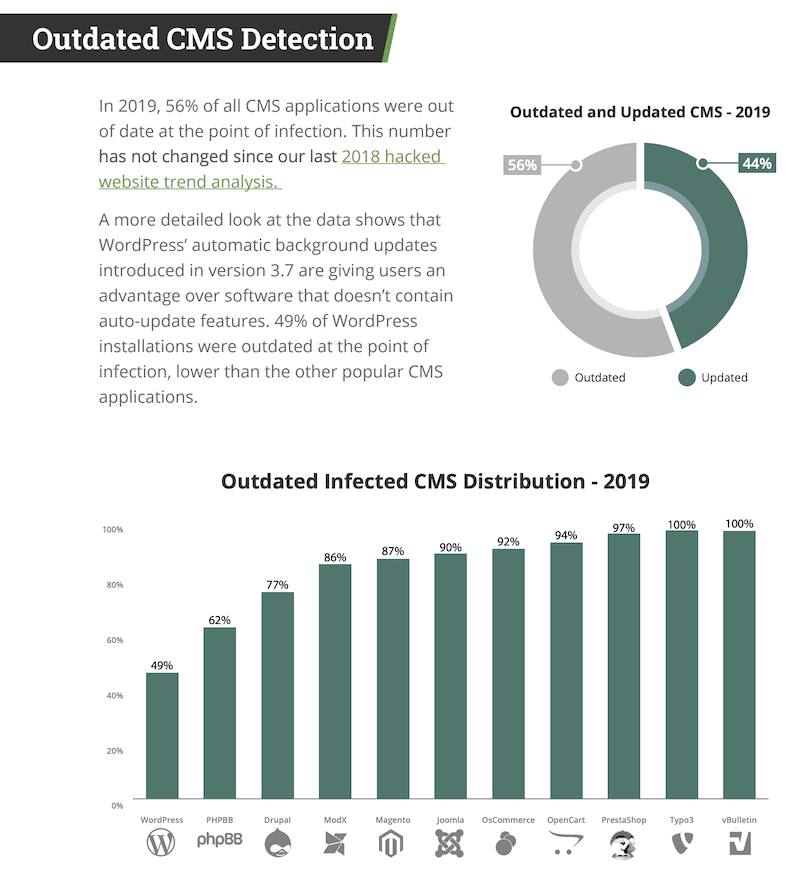

Apesar de óbvio, essa tarefa é frequentemente negligenciada. A SUCURI constatou que 59% das aplicações CMS estavam desatualizadas, o que as expõe a riscos.

Novas ameaças surgem diariamente, e a única maneira de proteger seu servidor é instalando os patches de segurança mais recentes.

Mencionamos que firewalls de rede e scanners de segurança de rede não são suficientes para impedir ataques a aplicações web. No entanto, eles são essenciais para proteger seu servidor contra ameaças cibernéticas comuns, como ataques DDoS. Certifique-se de que esses aplicativos estejam sempre atualizados e protegendo sua aplicação.

Restringindo Acesso e Privilégios

Uma medida de segurança básica é manter o tráfego de acesso remoto, como RDP e SSH, criptografado e encapsulado. Também é aconselhável manter uma lista restrita de endereços IP de onde o acesso remoto é permitido, bloqueando tentativas de outros IPs.

Administradores frequentemente concedem todos os privilégios possíveis às contas de serviço, pois “tudo funciona”. Isso não é uma boa prática, pois invasores podem explorar vulnerabilidades nos serviços para penetrar no servidor. Se esses serviços forem executados com privilégios de administrador, eles podem assumir o controle de todo o servidor.

Um bom equilíbrio entre segurança e praticidade exige que cada conta – tanto de login quanto de serviço – tenha apenas os privilégios necessários para realizar seu trabalho.

Por exemplo, você pode definir contas diferentes para um administrador realizar tarefas distintas: uma para backups, outra para limpar arquivos de log, outras para alterar a configuração de serviços. O mesmo se aplica a contas de banco de dados: uma aplicação geralmente precisa apenas de permissão para ler e gravar dados, não para criar ou excluir tabelas. Portanto, ela deve ser executada com uma conta de privilégios limitados.

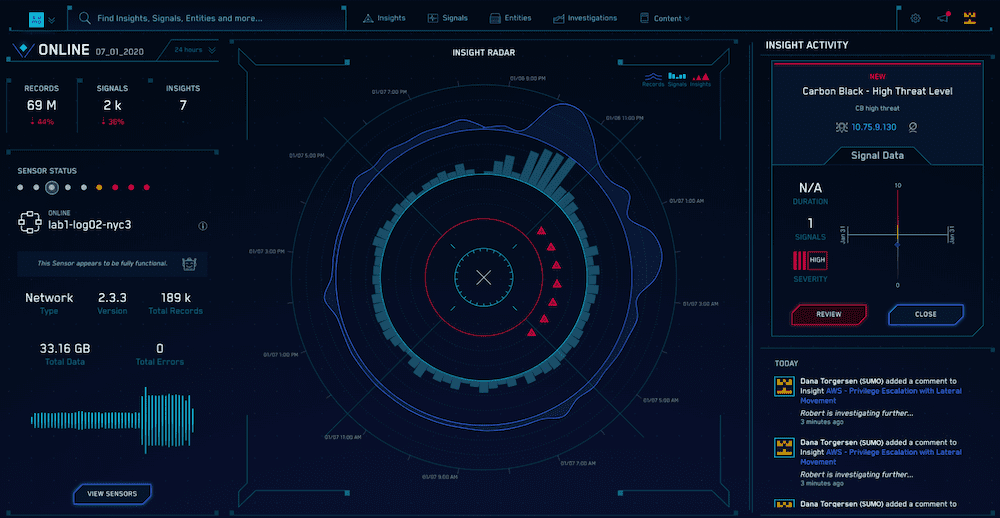

Monitorando Logs do Servidor

Arquivos de log existem por um motivo.

Administradores devem monitorá-los regularmente para detectar qualquer comportamento suspeito antes que cause danos. Ao analisar os arquivos de log, você pode descobrir informações que ajudam a proteger melhor sua aplicação. Se ocorrer um ataque, os arquivos de log podem indicar quando e como ele começou, ajudando a controlar os danos.

Crie um procedimento automatizado para excluir arquivos de log antigos ou remover informações desatualizadas, evitando que consumam todo o espaço de armazenamento disponível no servidor.

Dica Extra: Mantenha-se Informado

Há muita informação gratuita e útil na Internet que você pode usar para beneficiar sua aplicação web. Não perca novas publicações em blogs de segurança respeitáveis (como este) e mantenha-se informado sobre os acontecimentos no setor de segurança web.

Tutoriais, cursos, vídeos e livros são fontes de conhecimento. Dedique uma ou duas horas por semana para se manter atualizado. Isso lhe dará a certeza de que está tomando as medidas certas para manter suas aplicações protegidas.