conhece o inimigo e conhece a si mesmo, não precisa temer o resultado de cem batalhas. – Sun Tzu

O reconhecimento é essencial para todo testador de penetração ou engenheiro de segurança que trabalha em um projeto de teste de caneta. Conhecer as ferramentas certas para encontrar ou descobrir informações específicas facilita para o pentester aprender mais sobre o alvo.

Este artigo examinará uma lista de ferramentas online que os profissionais de segurança podem usar para encontrar informações específicas e explorar o alvo.

últimas postagens

Encontre a pilha de tecnologia do alvo.

Antes de encontrar ou descobrir endereços de e-mail e outras informações externas relacionadas ao alvo, é necessário encontrar a pilha de tecnologia do alvo. Por exemplo, saber que o alvo é construído com PHP Laravel e MySQL ajuda o pentester a descobrir qual tipo de exploração usar contra o alvo.

Construído com

BuiltWith é uma pesquisa de tecnologia ou criador de perfil. Ele fornece aos pentesters informações em tempo real do alvo através do API de domínio e API ao vivo de domínio. A API de domínio alimenta os pentesters com informações técnicas, como serviço de análise, plugins incorporados, frameworks, bibliotecas, etc.

A API de domínio depende de um banco de dados BuiltWith para fornecer informações de tecnologia atuais e históricas sobre o destino.

A barra de pesquisa Lookup recupera as mesmas informações fornecidas pela API do domínio. Por outro lado, a API ao vivo do domínio realiza uma extensa pesquisa no domínio ou URL fornecido imediatamente ou em tempo real.

É possível integrar ambas as APIs em um produto de segurança para alimentar os usuários finais com informações técnicas.

Wappalyzer

Wappalyzer é um perfilador de tecnologia usado para extrair informações relacionadas à pilha de tecnologia do destino. Se você deseja descobrir quais CMS ou bibliotecas o destino está usando e qualquer estrutura, o Wappalyzer é a ferramenta a ser usada.

Existem diferentes maneiras de usar – você pode acessar informações sobre o alvo usando o API de pesquisa. Esse método é usado principalmente por engenheiros de segurança ou desenvolvedores de infosec para integrar o Wappalyzer como um criador de perfil de tecnologia em um produto de segurança. Caso contrário, você pode instalar o Wappalyzer como uma extensão do navegador para cromada, Raposa de fogoe Borda.

Descubra subdomínios do destino

Um domínio é o nome de um site. Um subdomínio é uma parte adicional do nome de domínio.

Normalmente, o domínio está associado a um ou mais subdomínios. Portanto, é essencial saber encontrar ou descobrir subdomínios relacionados ao domínio de destino.

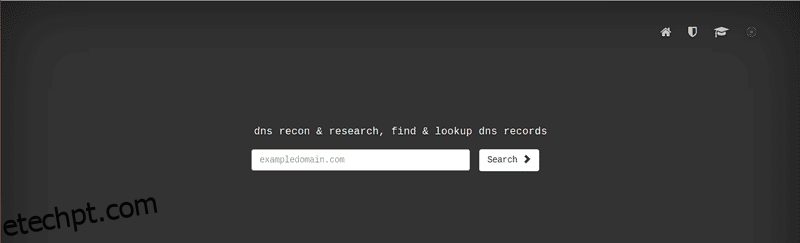

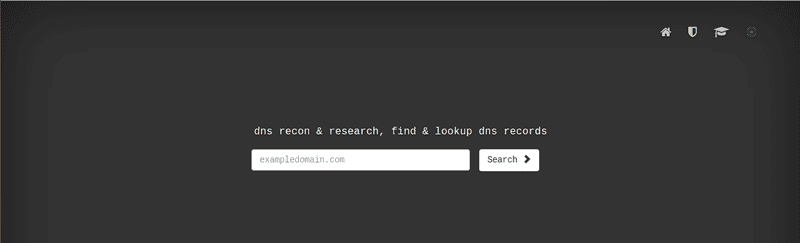

Dnsdumpster

Dnsdumpster é uma ferramenta de pesquisa de domínio gratuita que pode descobrir subdomínios relacionados ao domínio de destino. Ele realiza a descoberta de subdomínios retransmitindo dados de Shodan, Maxmind, e outros motores de busca. Há um limite para o número de domínios que você pode pesquisar. Se você quiser superar esse limite, experimente o produto comercial deles chamado criador de perfil de domínio.

A maneira como o criador de perfil de domínio executa a descoberta de domínio é bastante semelhante ao Dnsdumpster. No entanto, o criador de perfil de domínio inclui informações adicionais, como registros DNS. Ao contrário do Dnsdumpster, o criador de perfil de domínio não é gratuito. Requer um plano de adesão completo.

O serviço Dnsdumpster e profiler de domínio pertence a hackertarget. com.

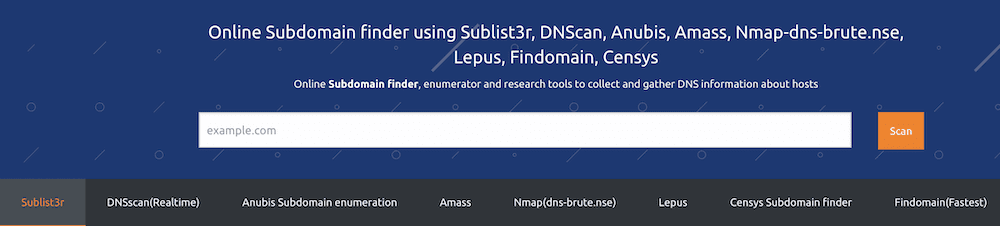

nmmapper

nmmapper aproveita as ferramentas nativas de reconhecimento, como Sublister, DNScan, Lepus e Amass, para pesquisar subdomínios.

O NMMAPER tem muitas outras ferramentas, como teste de ping, pesquisa de DNS, detector de WAF, etc.

Encontrar endereços de e-mail

Para testar efetivamente se uma empresa é vulnerável a phishing ou não, você precisa encontrar endereços de e-mail de funcionários que trabalham para a empresa-alvo.

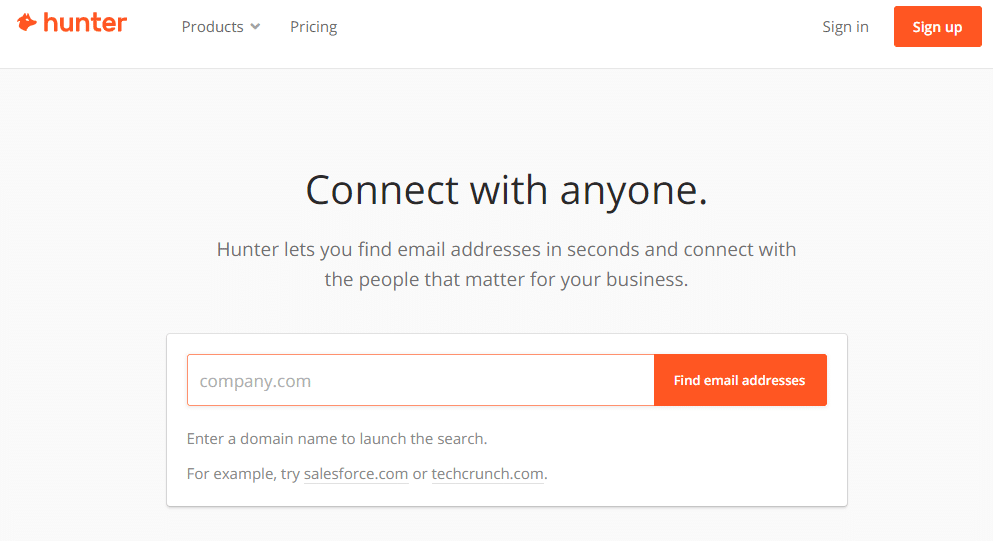

Caçador

Hunter é um serviço popular de busca de e-mail. Ele permite que qualquer pessoa pesquise endereços de e-mail através do método de pesquisa de domínio ou método localizador de e-mail. Com o método de pesquisa de domínio, você pode pesquisar um endereço de e-mail por meio do nome de domínio.

Hunter também oferece API.

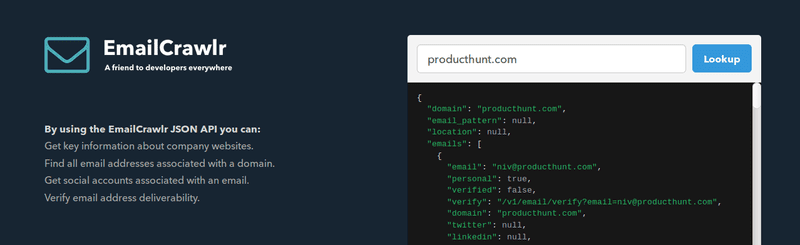

EmailRastreador

GUI ou API – sua escolha.

EmailRastreador retorna uma lista de endereços de e-mail em formato JSON.

Skrapp

Embora Skrapp é adequado para marketing por e-mail, ele pode pesquisar endereços de e-mail por meio do recurso de pesquisa de domínio. Existe outro recurso conhecido como localizador de e-mail em massa. Permite importar um arquivo CSV com os nomes de funcionários e empresas. Ele retorna endereços de e-mail em massa.

Existe um API de descanso disponível para aqueles que preferem pesquisar endereços de e-mail programaticamente.

Explore mais ferramentas de busca de e-mail.

Localizar pastas e arquivos

É importante saber que tipo de arquivos ou pastas estão hospedados no servidor web de destino em um projeto pentest. Normalmente, você encontrará informações confidenciais em arquivos e pastas, como senha de administrador, chave do GitHub e assim por diante em um servidor web.

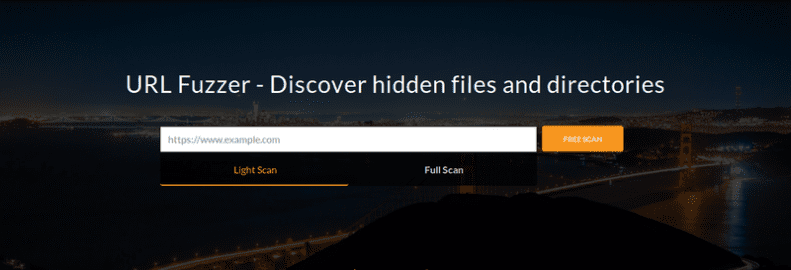

Fuzzer de URL

Url Fuzzer é um serviço online da Pentest-Tools. Ele usa uma lista de palavras personalizada para descobrir arquivos e diretórios ocultos. A lista de palavras contém mais de 1000 nomes comuns de arquivos e diretórios conhecidos.

Ele permite que você procure recursos ocultos por meio de uma varredura leve ou varredura completa. O modo de varredura completa é apenas para usuários registrados.

A Pentest Tools tem mais de 20 ferramentas para coleta de informações, testes de segurança de sites, varredura de infraestrutura e auxiliares de exploração.

informações diversas

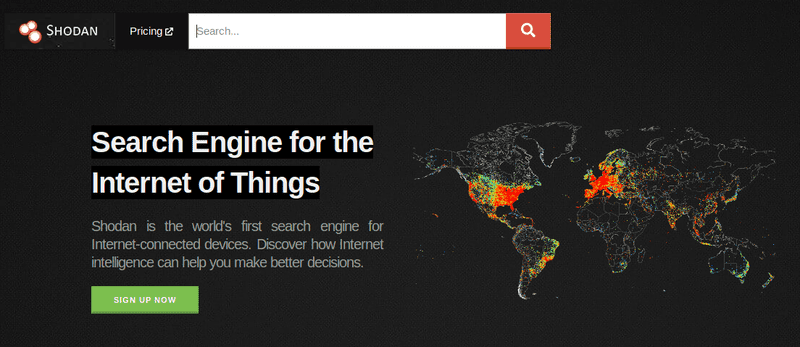

Em uma situação em que precisamos de informações sobre dispositivos conectados à Internet, como roteadores, webcams, impressoras, geladeiras e assim por diante, precisamos confiar no Shodan.

Shodan

Podemos confiar Shodan para nos alimentar com informações detalhadas. Assim como o Google, o Shodan é um mecanismo de busca. Ele pesquisa as partes invisíveis da Internet em busca de informações sobre dispositivos conectados à Internet. Embora o Shodan seja um mecanismo de busca para segurança cibernética, qualquer pessoa interessada em saber mais sobre esses dispositivos pode usá-lo.

Por exemplo, você pode usar o mecanismo de pesquisa Shodan para descobrir quantas empresas usam o servidor web Nginx ou quantos servidores apache estão disponíveis na Alemanha ou em São Francisco. O Shodan também fornece filtros para restringir sua pesquisa a um resultado específico.

Explorar ferramentas de pesquisa

Nesta seção, analisamos diferentes ferramentas ou serviços de pesquisa de exploração online disponíveis para pesquisadores de segurança.

Tempestade de Pacotes

Embora o packet storm seja um serviço de segurança da informação conhecido por publicar artigos e ferramentas de segurança atuais e históricos, ele também publica exploits atuais para testar CVEs. Um grupo de profissionais de segurança cibernética o opera.

Exploit-DB

Exploit-DB é a exploração de banco de dados gratuita mais popular. É um projeto da Offensive security para coletar exploits enviados pelo público para fins de teste de penetração.

Laboratório de Vulnerabilidade

Laboratório de Vulnerabilidade fornece acesso a um grande banco de dados de vulnerabilidades com exploits e provas de conceito para fins de pesquisa. Você precisa registrar uma conta antes de enviar exploits ou fazer uso deles.

Conclusão

Espero que as ferramentas acima o ajudem em seu trabalho de pesquisa. Eles são estritamente destinados ao uso para fins educacionais em seu ativo ou têm permissão para executar o teste em um destino.

Em seguida, explore as ferramentas de investigação forense.