A segurança digital é uma preocupação constante no mundo atual. Usuários da internet, tanto casuais quanto experientes, demonstram apreensão em relação ao tratamento de seus dados, quem tem acesso a eles e os perigos que podem surgir caso caiam em mãos erradas. Até mesmo provedores de internet têm permissão para utilizar ou comercializar dados privados, expondo todos a riscos.

Afortunadamente, existem ferramentas, como a rede Tor, que colaboram para salvaguardar algumas liberdades essenciais.

Um pouco de anonimato pode ser muito útil.

O que é a Rede Tor?

Ao se conectar à internet, seu provedor de serviços atribui um endereço IP. Este IP permite rastrear seu nome, localização física e está diretamente vinculado à sua atividade de navegação não criptografada. Provedores de internet (ISPs) têm a capacidade de monitorar, registrar e até vender esses dados para terceiros sem consentimento. É nesse contexto que a rede Tor se torna essencial.

A Tor é uma rede focada no anonimato, mantida pelo Projeto Tor e ativa desde 2002, embora seus primórdios remontem a períodos anteriores. O funcionamento da Tor envolve o roteamento em cebola, onde os dados são envolvidos em várias camadas de criptografia e transferidos através de diversos nós. Cada nó remove uma camada de criptografia, revelando a seguinte, juntamente com as instruções para o próximo destino dos dados. Ao descriptografar a última camada, os dados atingem seu destino, sem deixar vestígios.

Usar a rede Tor é como passar um bilhete em uma sala cheia de pessoas de olhos fechados. Você entrega aleatoriamente para alguém, essa pessoa passa para outra e assim por diante. Quando o bilhete chega do outro lado da sala, ninguém sabe quem o enviou ou quem o entregou. A rede Tor protege sua identidade ao criptografar seu tráfego, tornando tudo o que você faz o mais anônimo possível.

Tor e o Navegador Tor

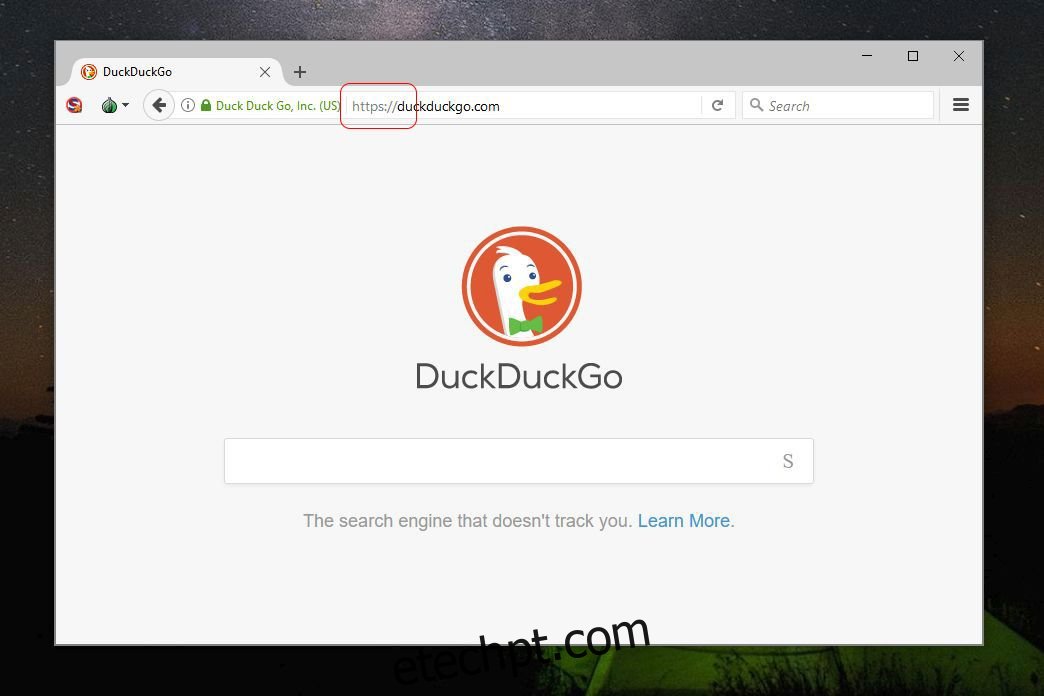

A rede Tor é utilizada por vários softwares, sendo o mais conhecido o Navegador Tor. Assim como qualquer outro navegador, o Navegador Tor envia informações, mas, em vez de o fazer diretamente, utiliza a rede Tor para garantir privacidade e anonimato.

O Navegador Tor é essencialmente uma versão adaptada do Firefox, permitindo o acesso a qualquer parte da web. Contudo, devido ao seu foco em segurança, o Navegador Tor desativa tecnologias comuns, como Adobe Flash e JavaScript, tornando alguns sites inutilizáveis.

O Navegador Tor é um projeto de código aberto disponível para Windows, Mac, Linux e Android. Existem também versões não oficiais para iOS, possibilitando que donos de iPhone e iPad garantam sua segurança.

Instalando o Navegador Tor

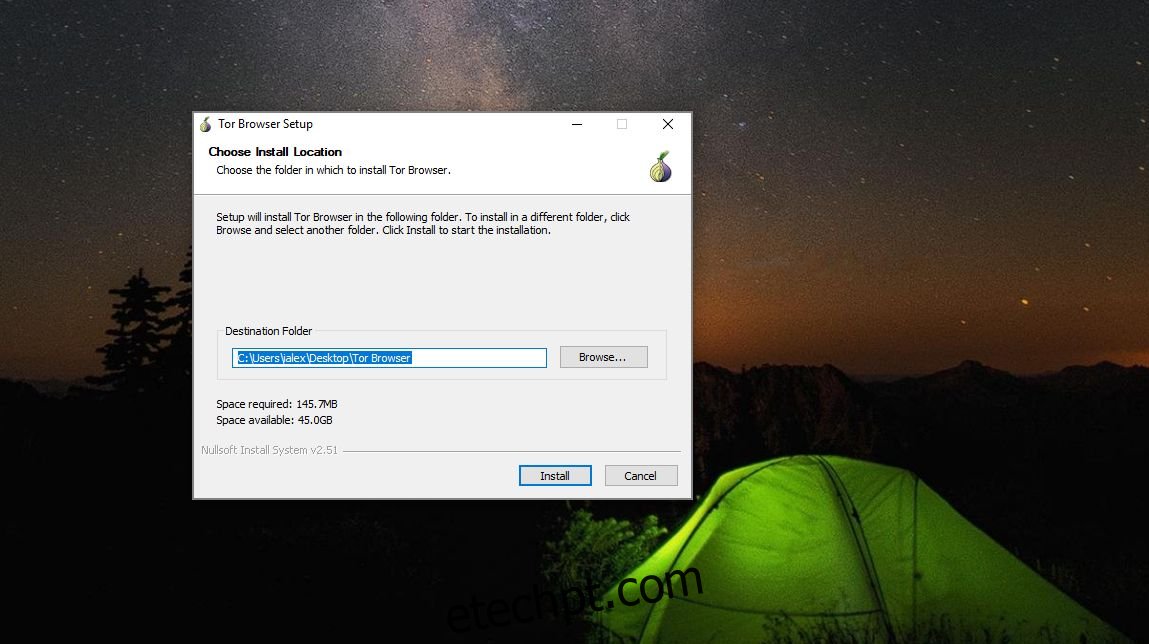

Utilizar o Navegador Tor é a maneira mais direta de usufruir da privacidade da rede Tor. É simples, direto, gratuito e fácil de iniciar. Existem várias formas de baixar e instalar o navegador, incluindo versões portáteis e instáveis, ou compilando diretamente do código fonte. A maioria dos usuários obtém o navegador através do Tor Browser Bundle, que é a forma mais fácil de acessar a rede Tor, pois tudo o que é necessário está em um único pacote que pode ser instalado com alguns cliques.

Instalar no Windows

Acesse a página de download do pacote do navegador Tor em seu navegador.

Clique no botão roxo “Download”. Pode ser necessário ajustar as opções do sistema operacional para obter a versão correta.

Após baixar o arquivo, execute o instalador.

Inicie o Navegador Tor após a instalação.

Clique em “Conectar” para acessar a rede Tor.

Clique no ícone de cebola na barra de URL.

Selecione “Configurações de segurança”.

Mova o controle deslizante até “Alto” para máxima privacidade.

Navegue na web através do Navegador Tor.

Instalar no MacOS

Acesse a página de download do pacote do navegador Tor em seu navegador.

Clique no botão roxo “Download”. Pode ser necessário ajustar as opções do sistema operacional para obter a versão correta.

Salve o arquivo em seu computador.

Clique para abrir o arquivo .dmg.

Arraste o arquivo para a pasta Aplicativos.

Fixe o Navegador Tor no dock e inicie-o.

Clique em “Conectar” para acessar a rede Tor.

Clique no ícone de cebola na barra de URL.

Selecione “Configurações de segurança”.

Mova o controle deslizante até “Alto” para máxima privacidade.

Navegue na web através do Navegador Tor.

Instalar no Linux

Acesse a página de download do pacote do navegador Tor em seu navegador.

Clique no botão roxo “Download”. Pode ser necessário ajustar as opções do sistema operacional para obter a versão correta.

Salve o arquivo em um diretório local.

Abra um terminal e digite o seguinte comando: `tar -xvJf tor-browser-linux32-6.5.2_LANG.tar.xz`

Na linha acima, substitua 32 por 64 se você baixou a versão de 64 bits e altere LANG para o idioma que você baixou. Ajuste os números da versão se o arquivo indicar algo diferente.

Acesse o diretório Tor Browser no terminal, substituindo LANG pelo código do seu idioma: `cd tor-browser_LANG`

Execute o Navegador Tor.

O Tor Launcher aparecerá na tela. Conecte-se através dele e o navegador será aberto.

Navegue na web através do Navegador Tor.

Instalar no Android

Existe um navegador Tor oficial para Android chamado Orfox. Para usar a rede Tor, é necessário instalar outro aplicativo primeiro. Ambos são de código aberto e estão disponíveis no Google Play.

Primeiro, instale Orbot do Google Play.

Execute o Orbot e deixe-o ativo em segundo plano.

Instale Orfox, o navegador Tor para Android, do Google Play.

Inicie o Orfox e use-o para navegar na web com segurança de rede Tor aprimorada.

Instalar no iOS

O Projeto Tor não oferece um navegador Tor oficial para iPhone, iPad ou outros dispositivos iOS. No entanto, há o Onion Browser, um software gratuito e de código aberto criado por Mike Tigas, que utiliza a rede Tor e executa funções semelhantes.

Acesse a página de download do Onion Browser na iTunes App Store.

Instale o aplicativo no seu iPhone ou iPad.

Navegue na web através do Onion Browser.

Mude Seus Hábitos para Aumentar a Privacidade

É um equívoco comum acreditar que usar o Navegador Tor resolve todos os problemas de segurança online. Embora a rede Tor ofereça vantagens, não é uma solução mágica para a privacidade de dados. É necessário modificar seus hábitos de navegação para garantir o anonimato, incluindo desabilitar plug-ins, monitorar programas de armazenamento em nuvem e ter cautela com os sites acessados.

Siga estas dicas para aumentar a privacidade online:

Utilize versões HTTPS de sites – É provável que você esteja familiarizado com “http” no início de sites. O “s” extra indica versões seguras, que criptografam dados que entram e saem dos servidores. A maioria dos serviços de compras, e-mail e bancos usa HTTPS por padrão. Os dados transferidos entre um nó de saída do Tor e o site não são criptografados, sendo um ponto fraco do processo. Conectar-se a um site HTTPS é mais seguro. O Tor Browser Bundle inclui a extensão HTTPS Everywhere, que força conexões seguras com os principais sites sempre que possível.

Não use plug-ins ou complementos – O Navegador Tor é baseado no Firefox, o que possibilita usar complementos do Firefox. O Tor Browser Bundle já inclui complementos de segurança, como HTTPS Everywhere e NoScript. Para segurança máxima, evite adicionar novos plug-ins, pois eles podem comprometer a privacidade, contornar a proteção do Tor e levar a hábitos menos cuidadosos.

Desative JavaScript, Flash, ActiveX, Java e QuickTime – Essas tecnologias potencializam conteúdo interativo na web, mas também podem comprometer a privacidade ao compartilhar informações do seu sistema e localização com sites, mesmo usando a rede Tor. O Navegador Tor desativa essas opções em configurações de segurança média e alta.

Não use torrents com o Tor – Aplicativos de compartilhamento de arquivos e torrents costumam ignorar configurações de proxy e conectar-se diretamente a rastreadores, mesmo quando configurados de outra forma. Configurar seu software de torrent para usar a rede Tor pode não funcionar corretamente. [Caso deseje usá-los, descobrimos as melhores VPNs para torrenting, que realmente levam sua privacidade a sério]

Não faça login em nada pelo Tor – Muitas pessoas acessam a internet para verificar e-mails, mas fazer login em sites pelo Navegador Tor anula o propósito da rede, pois você compartilha dados com fontes externas. Para máxima privacidade, não faça login em nenhum site enquanto usa o Tor.

Não abra arquivos baixados pelo Tor – Este é um conselho comumente ignorado que pode destruir sua privacidade. Usuários que navegam pelo Tor costumam acessar informações confidenciais. Se baixarem um arquivo pelo navegador Tor e o abrirem, ele pode acessar a internet sem passar pela rede Tor, revelando seu IP e localização reais. É melhor desconectar-se da internet antes de abrir qualquer conteúdo baixado.

Use Tails OS – O Tails OS foi projetado para usar a rede Tor. Tudo que passa pelo sistema é criptografado e anonimizado, sem deixar rastros de dados. O Tails funciona a partir de um DVD, cartão SD ou pendrive, sem instalação. Usar Tails e Tor Browser juntos aumenta a segurança de suas atividades online. Consulte a seção abaixo para saber mais sobre como instalar e usar o Tails OS.

Usando Tor com o Sistema Operacional Tails

O Tails é um sistema operacional leve projetado para manter dados privados seguros e não deixar rastros no dispositivo. Ele usa ferramentas criptográficas para proteger seus dados e contornar a censura. O Tails pode ser executado em qualquer computador a partir de um DVD, pendrive ou cartão SD.

O Tails usa a rede Tor por padrão, criptografando e anonimizando informações que saem do computador. Ele também inclui o Navegador Tor e um serviço de mensagens instantâneas seguro para maximizar a privacidade e o anonimato de suas atividades online.

Para usar o sistema operacional Tails, você precisa de dois pendrives e um dispositivo separado para ler as instruções. O site abaixo explica o processo passo a passo.

Use seu navegador para baixar Tails OS.

Execute o instalador do Tails e siga as instruções.

Reinicie o computador e inicialize o Tails OS.

Insira os dados de Wi-Fi ou conexão para acessar a internet.

Abra o Tor (incluído no download do Tails) e navegue na web.

Tor e a Dark Web

Tor e a dark web têm uma longa história. A rede Tor é a única forma de acessar links .onion, onde está a maior parte do conteúdo da deep web. O Navegador Tor oferece alguma segurança para quem explora a dark web. Eles estão interligados, mas é crucial notar que nem todos os usuários do Tor o utilizam para acessar conteúdo ilícito. A privacidade ainda é o foco principal do Tor.

Se você usar o Navegador Tor para acessar a dark web, tome todas as precauções para preservar sua privacidade. Consulte nosso guia completo sobre Como Acessar a Dark Web e a Deep Web para mais informações.

É possível usar o Tor para Navegação Diária?

Embora seja possível usar o Tor ou o Navegador Tor para tarefas diárias, muitos usuários consideram frustrante. Devido à criptografia e redirecionamento, o Tor costuma ser lento, às vezes 70% mais lento que sua internet doméstica. Isso causa esperas no carregamento das páginas e reduz a velocidade de downloads. Além disso, o Tor desativa tecnologias modernas e inseguras, tornando inacessíveis sites como o YouTube.

O Navegador Tor é útil para acessar certos sites, como conteúdo com restrição geográfica, sites censurados e conteúdo da dark web via links de cebola. Ao viajar, é uma boa opção para tarefas básicas, sendo ideal para quem mora em áreas com sites bloqueados. Também é ótimo para jornalistas que precisam preservar seu anonimato. No entanto, é preciso paciência ao usá-lo para tarefas diárias na internet.

Usar o modo de navegação anônima de um navegador comum é seguro?

As guias privadas em navegadores como Chrome, Firefox, Opera e Safari foram criadas para ocultar a atividade online do seu computador. Elas apenas garantem que sua navegação não deixe rastros no histórico. O modo de navegação anônima não impede o rastreamento pelos ISPs nem protege sua privacidade quando dados saem do seu computador.

Tor versus Proxies

Usar um proxy para ocultar sua localização é semelhante a usar a rede Tor. Ambos contornam a censura, tornam os usuários anônimos e protegem a localização e as atividades online. A diferença está em como cada serviço oferece anonimato.

Com um proxy, o tráfego é redirecionado por um servidor, atribuindo um IP diferente para que a atividade não seja vinculada ao seu computador. A desvantagem é que há um único ponto de falha. O provedor de proxy sabe quem você é, principalmente se você pagar pelo serviço. Isso permite que eles acessem seus dados criptografados e os usem para seus próprios fins sem seu conhecimento. Usar um proxy pode ser perigoso se privacidade é importante, principalmente se for um proxy gratuito ou de baixa qualidade.

O Tor evita as limitações de um proxy distribuindo os serviços de anonimização por milhares de computadores. Em vez de enviar seu tráfego por um servidor, ele o envia por pelo menos três, de forma aleatória e criptografada. Rastrear o caminho dos dados pela rede Tor é difícil, senão impossível.

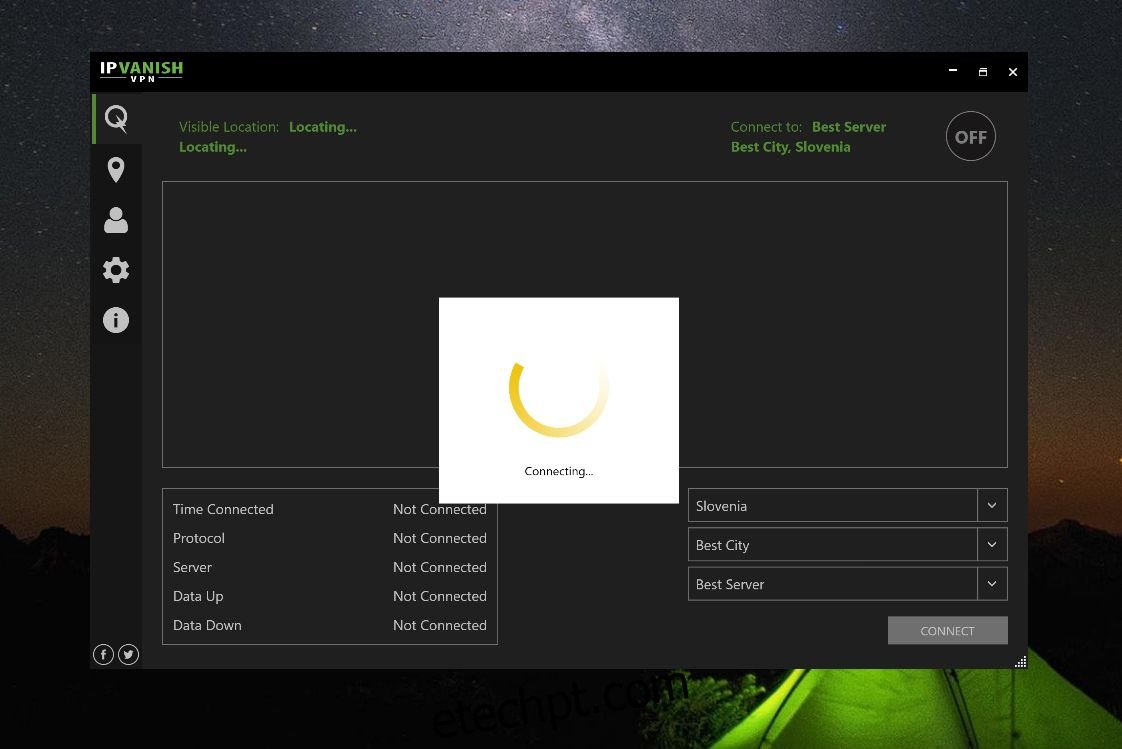

Usando Tor com uma VPN

Usar apenas o Tor não é suficiente para proteger seus hábitos de navegação. Mesmo com a criptografia e o anonimato da rede, ainda é possível monitorar o tráfego, analisá-lo e encontrar sua origem. Embora medidas como essas sejam geralmente reservadas para alvos de alto valor, ainda há várias razões pelas quais você deve usar o Tor com uma rede privada virtual.

Semelhante ao Tor, as VPNs criptografam seu tráfego de internet e o enviam pelo seu ISP local de forma anônima. As informações são enviadas para um servidor de sua escolha e descriptografadas e utilizadas no seu dispositivo. A privacidade de uma VPN foca em evitar vazamentos de dados, não obscurecer a identidade, mas há sobreposição entre os dois.

IPVanish é um serviço VPN respeitável. Eles oferecem planos variados com desconto de 60% para assinatura de 12 meses – apenas US$ 4,87 por mês, além de uma garantia de reembolso de 7 dias para testar o serviço.

Existem duas formas de usar o Tor com uma VPN. Ambas trazem desvantagens e benefícios, mas fornecem privacidade extra.

Método 1: VPN para a rede Tor – A forma mais simples é assinar um serviço VPN, baixar o Navegador Tor e executá-los simultaneamente. Os dados passam pela VPN e depois pela rede Tor para anonimato adicional. É fácil, mas a vulnerabilidade do nó de saída do Tor se mantém, o que significa que dados podem ser rastreados.

Método 2: Rede Tor para uma VPN – Este é o método mais comum de combinar Tor com uma VPN. Os dados vão do seu computador, pela rede Tor, onde são criptografados e anonimizados, e depois pela sua VPN. Isso reduz os riscos de uma VPN registrar suas informações, pois os dados já estarão anonimizados. A configuração é mais complexa, pois é necessário um sistema operacional como Whonix para garantir que os dados sigam o caminho correto.