É comum, ao estarmos fora de casa, buscarmos redes Wi-Fi para nos conectarmos. Afinal, ninguém deseja gastar todos os seus dados móveis quando existe uma alternativa. No entanto, essa busca por redes Wi-Fi abertas pode nos levar a cair em armadilhas.

Essa armadilha é conhecida como ataque Wi-Fi Karma. E, enquanto você segue sua rotina diária e seus dispositivos se conectam a “redes conhecidas”, é fundamental estar atento aos perigos.

Vamos explorar como funcionam os ataques Wi-Fi Karma e como você pode se proteger.

O que é um Ataque Karma Wi-Fi?

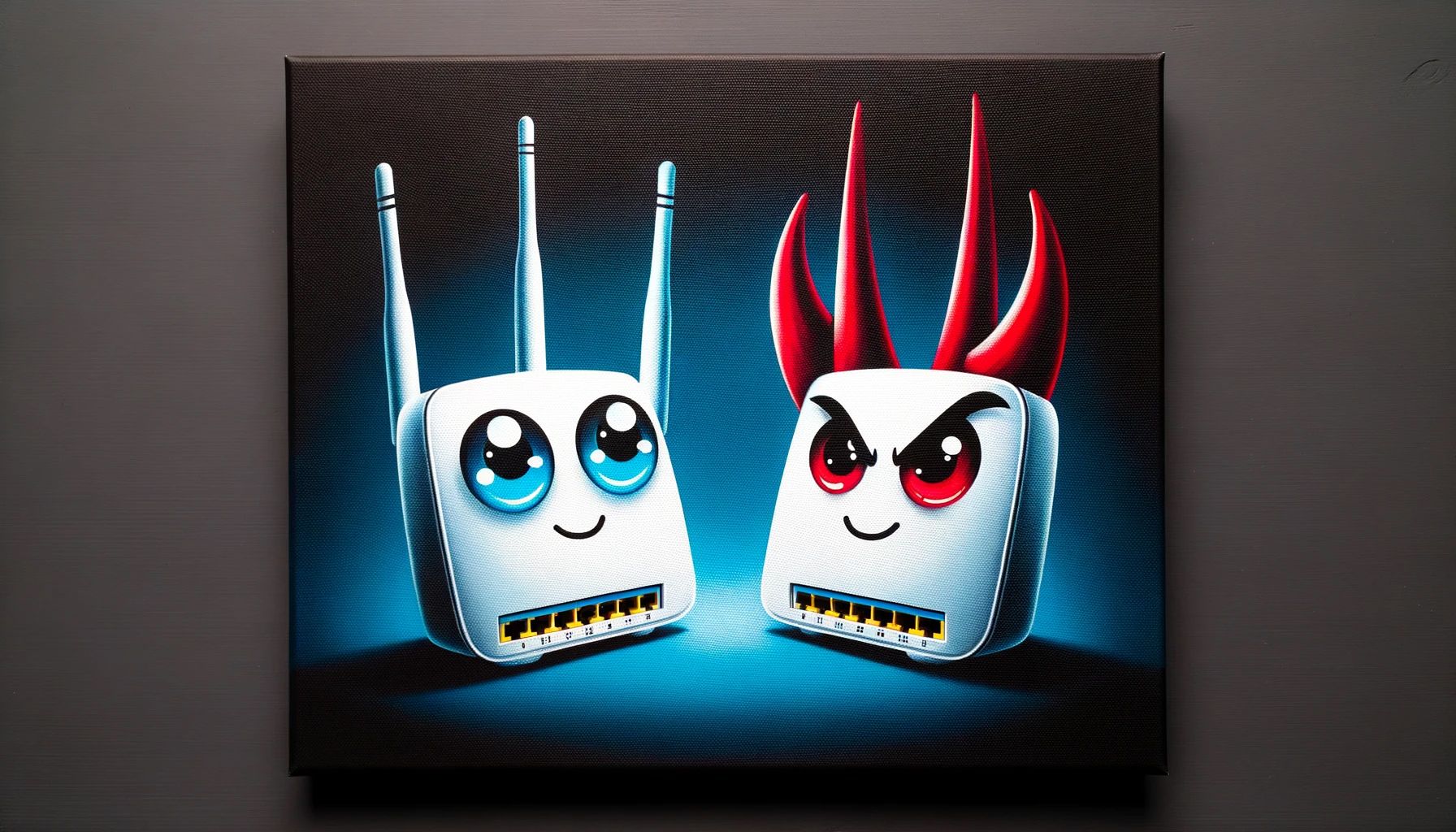

O ataque Karma Wi-Fi é uma variação do conhecido “ataque do gêmeo malvado”. Nele, um invasor engana seu dispositivo para que ele se conecte a uma rede Wi-Fi controlada pelo hacker.

Imagine um sósia tentando se tornar seu melhor amigo para abusar da sua confiança. No mundo da tecnologia, esse sósia é o ponto de acesso Wi-Fi malicioso, e a confiança é o SSID (Service Set Identifier) – o nome de uma rede Wi-Fi.

Como Funciona o Ataque Karma?

Fingir ser algo que você confia é uma estratégia antiga, mas ainda muito eficaz no mundo da tecnologia. Vamos entender como um ataque Karma funciona.

1. Sondagem e Escuta

Dispositivos com Wi-Fi possuem uma Lista de Redes Preferenciais (LRP), que é como uma lista de redes confiáveis. São redes que você usa com frequência e que são armazenadas no seu dispositivo para conexão automática.

Essa é uma funcionalidade que economiza tempo, mas que infelizmente pode ser explorada.

Provavelmente, você tem a rede Wi-Fi da sua cafeteria preferida salva na sua LRP, talvez com o nome “CafeConectado”. Ao procurar por Wi-Fi, seu dispositivo pergunta constantemente: “O CafeConectado está por perto?”

O ataque Karma começa com a escuta dessas solicitações de busca.

2. Imitação do SSID

Ao detectar a solicitação, o dispositivo do invasor duplica o SSID desejado. Ele responde como se fosse o “CafeConectado”, dizendo: “Sou eu, conecte-se comigo!”.

3. O Elo Enganoso

Seu dispositivo, sem suspeitar de nada, se conecta à rede, acreditando ser a do seu café preferido.

Essa conexão cria um cenário de “homem no meio” (MitM), onde o invasor se coloca entre seu dispositivo e a internet, interceptando os dados.

O dispositivo malicioso, controlado pelo hacker, pode agora monitorar sua conexão Wi-Fi, coletando informações como senhas, dados bancários e tudo que é enviado pelo seu dispositivo.

Um Exemplo Passo a Passo de um Ataque Karma

Vamos usar o exemplo de Ana, que viaja frequentemente de avião e trabalha no seu laptop enquanto aguarda o embarque. Veja como ela pode ser alvo:

- A Busca: O laptop de Ana envia a pergunta: “Será que o AeroWiFiiGratuito está por aqui?”. “AeroWiFiiGratuito” é o SSID do Wi-Fi gratuito do aeroporto que ela costuma usar e que está salvo na LRP do seu aparelho.

- O Impostor: Um invasor próximo capta essa busca com seu ponto de acesso Wi-Fi fraudulento. O dispositivo do hacker rapidamente transmite seu próprio SSID como “AeroWiFiiGratuito”.

- A Armadilha: O laptop de Ana se conecta, acreditando ser a rede Wi-Fi do aeroporto que ela já usou diversas vezes.

- A Violação: Aproveitando-se dessa confiança, o invasor pode monitorar as atividades online de Ana, coletar informações ou instalar software malicioso.

Quem Está Vulnerável?

À primeira vista, pode parecer que todos os dispositivos com Wi-Fi e LRP correm risco. Felizmente, a situação é um pouco mais complexa. Vamos analisar:

1. Dispositivos com LRP Extensa

Dispositivos com uma lista grande de redes preferenciais (LRP) são mais vulneráveis. Isso acontece porque eles memorizaram os nomes (ou SSIDs) de muitas redes às quais já se conectaram. Cada nome nessa lista é uma oportunidade para um invasor se passar por ele.

2. O Salvador dos Dispositivos Modernos

A boa notícia é que a maioria dos dispositivos modernos já possui recursos de segurança que mitigam o ataque Karma.

Dispositivos modernos com atualizações de segurança são mais cautelosos. Eles não saem anunciando os nomes das redes às quais já se conectaram, mas apenas “escutam” em silêncio.

Esses dispositivos só se conectam quando reconhecem uma rede genuína, que já foi previamente acessada.

3. O Wi-Fi Público Ainda é Perigoso

O risco ainda existe. Redes salvas que não requerem autenticação, como a maioria dos Wi-Fi públicos de cafés e aeroportos, ainda são os alvos principais.

Isso ocorre porque não há senha para verificar a autenticidade da rede. É muito mais fácil seu dispositivo se conectar a um ponto de acesso com o mesmo SSID de uma rede salva e confiável. Esse risco persiste mesmo com o SSID oculto.

4. Diversidade de Dispositivos

Enquanto a maioria dos smartphones e laptops atuais já possuem proteções, dispositivos mais antigos, alguns dispositivos domésticos inteligentes, ou aqueles que não são atualizados regularmente, ainda podem ser vulneráveis.

Como se Proteger

O ataque Karma se aproveita da confiança, mas, felizmente, existem formas simples de se proteger:

1. Desative a Conexão Automática: Isso impede que seus dispositivos se conectem automaticamente a redes Wi-Fi, especialmente as abertas. Essa ação elimina totalmente a ameaça.

2. Limpe sua LRP: Remova ou esqueça redes da sua LRP com frequência. Uma lista menor significa menos oportunidades para um invasor.

3. Use VPN Sempre Ativa: Ao se conectar em redes Wi-Fi públicas, utilize uma VPN, ou “Rede Privada Virtual”. Ela cria um canal seguro e criptografado para seus dados. O melhor de tudo é que ela te protege mesmo se você se conectar sem querer em uma rede falsa.

4. Mantenha seus Dispositivos Atualizados: Mantenha o software do seu dispositivo sempre atualizado. Isso inclui atualizações de software e firmware para dispositivos como câmeras com Wi-Fi e outros dispositivos domésticos inteligentes.

O Que Vai Não Precisa Voltar

Muitas vezes nos lembramos da lei do karma: o que vai, volta. Mas, no caso do ataque Karma Wi-Fi, com conhecimento e precauções, o que acontece não precisa necessariamente voltar para você.

Lembre-se, não se trata de ser um expert em tecnologia, mas sim de ser inteligente com a tecnologia. Portanto, da próxima vez que seu dispositivo buscar uma conexão, certifique-se de que ele não esteja sendo enganado seguindo nossas dicas. Isso pode ajudar a manter seus dados e dispositivos seguros.