Os dados são a base do seu negócio digital, vida profissional e pessoal. A corrupção de dados pode danificar essa base se você não se preparar com antecedência.

O desgaste regular, juntamente com programas defeituosos, podem corromper os dados. Os dados podem ser fotos de família, vídeos de uma viagem recente ou imagens digitalizadas de certificados educacionais. Se você perdê-los, pode ficar triste com as fotos ou enfrentar inconveniências durante os pedidos de emprego online.

No entanto, suas consequências nos negócios são mais profundas, pois estão envolvidas perdas monetárias e danos à reputação. Você pode perder o conteúdo do anúncio devido à corrupção de dados, que deve ser entregue ao cliente. Dados corrompidos podem causar problemas sem fim para sua organização.

últimas postagens

O que é corrupção de dados?

Quando você descobre qualquer alteração indesejada no arquivo armazenado durante a transmissão, armazenamento e processamento, isso geralmente é chamado de corrupção de dados. Na maioria dos casos, os dados corrompidos tornam-se ilegíveis por software de computador, aplicativos da web ou aplicativos móveis.

No entanto, você também pode encontrar imprecisões em grandes bancos de dados, má qualidade de conteúdo em imagens e vídeos ou algumas partes dos dados ausentes. Em suma, os dados corrompidos tornam-se inúteis para uso profissional, pessoal ou comercial.

As máquinas computacionais percebem os documentos, arquivos, imagens, etc., dados como vemos, de forma completamente diferente. Máquinas lêem dados como bits de 0s e 1s. Devido ao mau funcionamento do hardware, descarga elétrica, choque, erro de software e erro humano, as unidades de armazenamento podem misturar os bits de muitos arquivos separados.

Ao usar o software dedicado para esse arquivo para abri-lo, você pode ver um erro. Então você sabe que o arquivo está corrompido. Existem outros indicadores e sintomas de corrupção de dados, e estes são os seguintes:

- O nível de latência do computador aumenta à medida que os blocos de dados do sistema operacional sofrem corrupção.

- O software trava inesperadamente ao trabalhar em determinados arquivos, documentos, vídeos, etc.

- Uma pasta ou arquivo não será aberto.

- O nome do arquivo foi alterado para caracteres sem sentido.

- Os detalhes e atributos do arquivo mudam drasticamente. Por exemplo, um arquivo JPEG aparece como um arquivo PNG; a data de criação está faltando e assim por diante.

- O disco de armazenamento está muito ocupado, mesmo que você tenha encerrado todos os aplicativos abertos em seu computador.

Agora que você entendeu a corrupção de dados, vamos nos aprofundar nos estudos recentes sobre vulnerabilidades de corrupção de dados.

Estudos recentes sobre vulnerabilidades de corrupção de dados

Para entender se os dispositivos modernos de armazenamento em massa são melhores do que os mais antigos, as empresas continuam pesquisando organizações que usam muito dispositivos de armazenamento em massa. Vários estudos revelaram que dispositivos de armazenamento modernos, como SSDs e SSDs NVMe, podem apresentar menores possibilidades de corrupção de dados.

No entanto, uma pequena corrupção de arquivo pode causar sérios danos ao seu negócio, pois as unidades de armazenamento modernas armazenam terabytes de dados. Comparativamente, os dispositivos de armazenamento em massa antigos, como HDDs, são mais seguros porque armazenam menos dados do que os dispositivos modernos.

Encontre abaixo as tendências de ocorrências e gravidade de corrupção de dados em negócios globais:

- A NetApp, a solução de gerenciamento de dados em nuvem, executou um teste em 1,5 milhão de HDDs por 41 meses. O estudo encontrou 400.000 eventos de corrupção de dados. Curiosamente, o dispositivo do controlador RAID não conseguiu detectar 30.000 eventos de corrupção de arquivo.

- A Organização Europeia para Pesquisa Nuclear, CERN, testou 97 petabytes de dados por seis meses e descobriu que 128 MB passaram por corrupção de longo prazo.

- A Greenplum, fornecedora de tecnologia de big data da VMware, relatou que seus data centers sofrem problemas relacionados à corrupção de dados a cada 15 minutos.

Os estudos acima sugerem a gravidade do problema de corrupção de dados para empresas e organizações.

Detectado vs. Corrupção de dados não detectada

Existem dois tipos de processos de corrupção de dados. Estes são corrupção de dados detectada e não detectada. Veja abaixo uma tabela que diferencia os dois de forma eficiente:

Corrupção de dados detectada Corrupção de dados não detectadaDefiniçãoCorrupção do sistema de arquivos que o sistema operacional, o software de gerenciamento de HDD ou a equipe de TI já detectaram. Corrupção silenciosa de dados devido ao desgaste normal ou problemas de software. O sistema operacional, as ferramentas de HDD e as equipes de TI não percebem isso até que ocorra uma grande falha. Escopo da corrupçãoConhecidoDesconhecidoFonte da corrupçãoConhecidoDesconhecidoGravidadeBaixo, porque você já está esperando ou notado durante a inspeção de banco de dados de rotina.Alto, porque os danos o pegam desprevenido e podem causar grandes danos às operações comerciais.PrevençãoManutenção de rotina de unidades de armazenamento, backup etc. possível porque muitas variáveis aceleram eventos silenciosos de corrupção de dados.

Razões para Corrupção de Dados

Existem várias causas por trás da corrupção de dados nos níveis de usuário empresarial e individual. Algumas das causas importantes e comuns são mencionadas abaixo:

#1. Falha de energia

Computadores, servidores e matrizes de armazenamento de data center devem obter energia ininterrupta em uma voltagem específica. Caso contrário, eles podem simplesmente ficar offline inesperadamente. Essas interrupções nos processos de dados causam danos aos blocos de dados magnéticos e baseados em chip.

#2. Hard Restart

As reinicializações forçadas também causam danos aos blocos de dados. Quando você pressiona intencionalmente o botão de desligar por um longo tempo, a CPU desliga imediatamente. O cabeçote de leitura/gravação dos HDDs geralmente danifica pequenos blocos de dados durante desligamentos rápidos.

Placas gráficas, placas-mãe, RAMs, placas LAN com defeito, etc., também podem causar desligamentos inesperados ou tela azul da morte, danificando blocos de dados.

#3. Dispositivos de rede

Dispositivos de rede defeituosos e abaixo do padrão, como switches, roteadores, hubs, etc., também podem criar setores defeituosos em HDDs e SSDs.

#4. Hot Swapping

As placas-mãe de hoje vêm com uma opção plug-and-play ou hot swap para SSDs, HDDs, NVMes, etc. Embora pareça conveniente conectar um dispositivo de armazenamento, copiar dados e desconectá-lo, o uso constante nessa direção danifica o dispositivo exponencialmente.

#5. Programas defeituosos

Códigos de programação incorretos podem impedir que dispositivos de armazenamento em massa criem e salvem adequadamente blocos de memória magnética. Você pode ver que criou um documento, mas o arquivo é excluído depois que o programa é encerrado.

#6. Malware e Ransomware

Hoje em dia, uma grande dor de cabeça para as empresas digitais é o ransomware e o malware. Os hackers podem acessar as matrizes de armazenamento do data center e criptografar os dados armazenados. Se você não tiver a chave de criptografia, pode considerar que os dados estão perdidos para sempre.

#7. Desgasto

Todos os dispositivos eletrônicos sofrem de desgaste normal. Isso significa que os dispositivos de armazenamento deixarão de funcionar corretamente em alguns anos.

Como detectar corrupção de dados

#1. Monitorar mensagens de erro do sistema operacional

Os principais sistemas operacionais, como Windows, Mac e Linux, possuem ferramentas de relatório de integridade do dispositivo de armazenamento. Eles coletam dados continuamente e mostram relatórios com sinais de alerta. No entanto, essas notificações são inúteis se a corrupção de dados já tiver ocorrido.

#2. Executar soma de verificação

Sua equipe de TI pode executar Checksum regularmente ao transportar ou mover dados de uma unidade para outra. Ao executar um script Checksum, você consegue ver o estado atual da unidade de armazenamento e quaisquer problemas futuros na interface de linha de comando (CLI).

#3. RAID e ZFS

Para sistemas operacionais como Linux, Ubuntu, Debian, RAID e software ZFS. Você pode configurar uma programação automatizada de depuração de dados semanal ou mensalmente.

Práticas recomendadas para evitar a corrupção de dados

Seja uma necessidade comercial ou pessoal, sempre faça backup dos dados valiosos que você produz. As empresas podem criar uma equipe de backup de dados que auditará dados com frequência e fará backup deles em outro dispositivo de armazenamento para um dia chuvoso.

Outras práticas recomendadas que você pode seguir são as seguintes:

- Use 75% de armazenamento e mantenha o restante vazio para trabalhos de manutenção.

- Use ferramentas SMART para verificar a integridade do HDD e do SSD e priorizar o backup de dados para dispositivos de armazenamento prestes a falhar.

- Use sistemas UPS online para fornecer eletricidade constante para estações de trabalho, servidores e matrizes de armazenamento de data center.

- Ao usar dispositivos externos de armazenamento em massa, verifique se há vírus antes de abrir a unidade.

- Para todos os dispositivos de armazenamento removíveis, execute a ejeção antes de desconectar o dispositivo do computador ou servidor.

- Fique longe de conteúdo de phishing, e-mails, mensagens de texto, etc.

- Não instale todos os softwares que você obtém gratuitamente online.

- Sempre use um software antivírus robusto.

Como recuperar dados corrompidos

Encontre abaixo as ferramentas comuns do Windows para recuperar dados corrompidos:

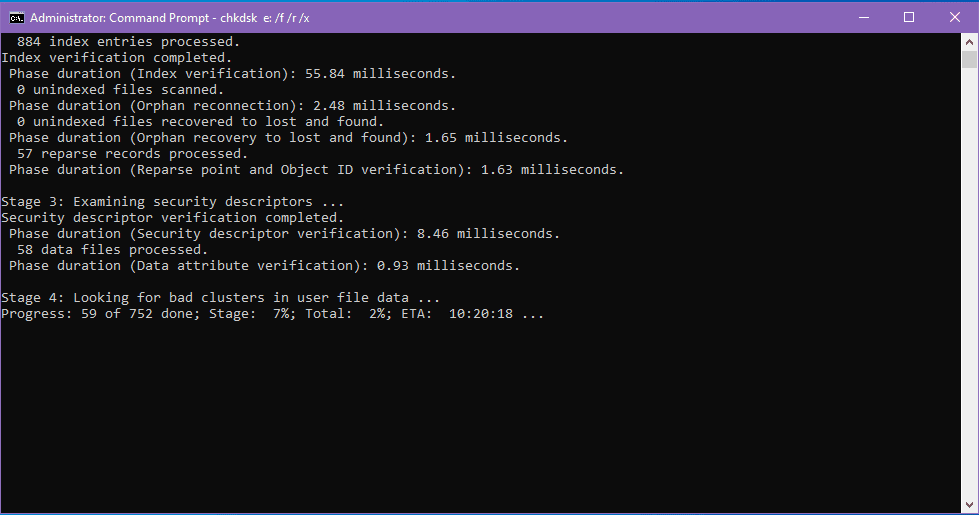

Comando CHKDSK

Este comando procura setores defeituosos em uma partição. Ele também lê dados existentes de um setor defeituoso e tenta reparar tipos de arquivos conhecidos.

Você pode executar o comando facilmente no prompt de comando do Windows usando este código. Substitua a letra e pela letra da unidade que você deseja verificar.

chkdsk e: /f /r /x

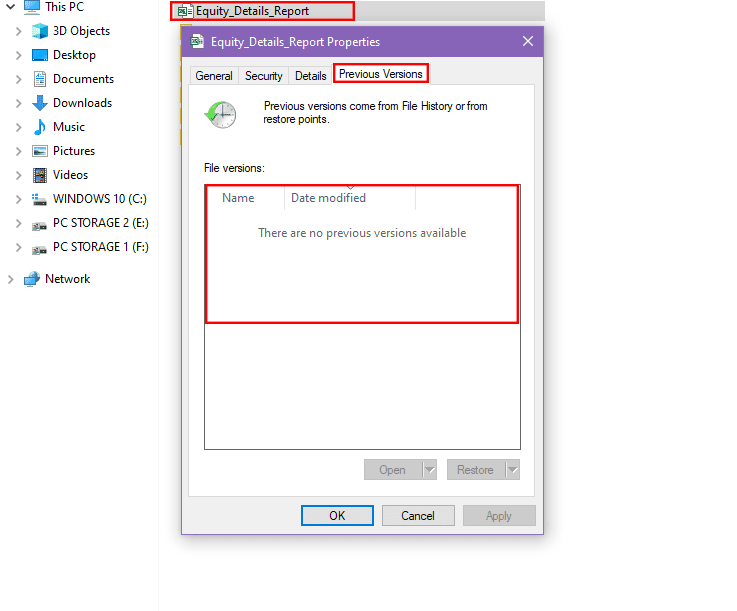

Restaurar versões anteriores

Se você estiver enfrentando problemas com qualquer arquivo como Word, Excel, JPEG, MP4 etc., tente restaurar qualquer versão anterior que o Windows possa ter salvo.

Selecione o arquivo e clique com o botão direito do mouse para desenhar o menu de contexto. Agora, clique em Restaurar versões anteriores para obter opções de restauração de arquivos.

Gerenciamento e manutenção de imagens de implantação (DSIM)

Os administradores e desenvolvedores de TI usam a ferramenta DSIM para reparar arquivos e imagens do sistema operacional, como Windows Recovery Environment, Windows Setup, etc.

Se você precisar reparar uma imagem corrompida do sistema operacional Windows 10 ou 11, poderá executar o seguinte comando no CMD com direitos de administrador:

DISM/Online/Cleanup-Image/RestoreHealth

Use ferramentas de recuperação de dados

A maneira mais conveniente de reparar dados corrompidos é usar um software de recuperação de dados profissional e de nível empresarial.

Encontre abaixo alguns populares nos quais sua empresa pode apostar.

Como a corrupção de dados é inevitável em centros de dados empresariais, você deve se preparar com estas ferramentas de recuperação de dados de tendências:

StellarInfo

Stellar oferece vários serviços de recuperação de dados em um software. Por exemplo, você pode usar a ferramenta para recuperação de dados do Windows, recuperação de dados do iPhone, recuperação de vídeo/imagem, recuperação de dados do Mac e muito mais.

Para empresas, oferece serviços avançados de recuperação de dados, como recuperação de dados corrompidos de fitas magnéticas, máquinas virtuais, dispositivos de armazenamento em massa e muito mais.

Tenorshare

O Tenorshare 4DDiG Data Recovery ajuda as empresas a recuperar mais de 1.000 tipos de arquivos e documentos de discos, partições, SSDs, NVMes, drives USB corrompidos, etc. A ferramenta suporta todos os sistemas operacionais e hardware mais recentes, como Windows 11, Mac T2, etc.

A ferramenta tem muitos utilitários de suporte, como apagador de arquivos duplicados, reparo de fotos, reparo de vídeo, Mac Boot Genius, Windows Boot Genius, etc.

Recoverit

O Wondershare Recoverit é um conjunto completo de recuperação de dados para todos os requisitos de recuperação de dados empresariais e individuais. Ele oferece uma ferramenta dedicada para dispositivos Windows e Mac.

Além disso, a ferramenta é altamente eficiente na recuperação de arquivos de foto, vídeo e áudio. O desenvolvedor afirma que a ferramenta oferece uma taxa de recuperação de 95% para mais de 500 cenários de corrupção de dados.

Recursos

Encontre abaixo alguns livros e cursos online para aprender sobre corrupção e recuperação de dados:

Corrupção de Dados Segunda Edição

Este guia de corrupção de dados provoca suas células cerebrais para que você possa fazer perguntas exclusivas. Em seguida, use os recursos digitais fornecidos com o livro para obter as respostas.

Em última análise, você e sua equipe de negócios se tornam mais eficientes em estratégias de brainstorming para evitar a corrupção de dados ou desenvolver soluções de recuperação de dados.

Recuperação de dados, discos rígidos, unidades USB: Udemy

O curso Data Recovery é um recurso completo para se tornar um especialista em recuperação de dados. O curso vem com 21 aulas em vídeo que cobrem vários tópicos, como os seguintes:

- Reparo de inicialização do Windows

- Reparo do dispositivo de armazenamento

- Recupere arquivos apagados do HDD

O curso é indicado para estudantes de informática, empresas que desejam abrir departamentos de suporte técnico, profissionais que atuam na indústria de recuperação de dados, etc.

Segurança de dados, recuperação e hacking de armazenamento para iniciantes: Udemy

Se você deseja se tornar um especialista em segurança de dados para empresas de TI, deve conferir este curso de segurança de dados. Neste curso, você aprenderá conceitos vitais de segurança e recuperação de dados, como os mencionados abaixo:

- Fundamentos da recuperação de dados

- Técnicas de recuperação de dados

- Segurança de dados, hacking de armazenamento e recuperação de dados com projetos e ferramentas de laboratório

É um curso de videoaula sob demanda de 1 hora.

Nota do autor

A corrupção de dados é um problema comum para empresas e indivíduos. Os negócios em torno dos serviços de recuperação de dados também estão crescendo. De acordo com um estudo recente da GlobeNewswire, a receita do mercado global de recuperação de dados crescerá a um CAGR de 9,6% entre 2022 e 2030. Até 2030, a recuperação de dados se tornará uma indústria de US$ 23,1 bilhões.

Portanto, você pode se preparar para desenvolver soluções exclusivas aprendendo sobre corrupção de dados. Você pode iniciar sua startup ou ingressar em gigantes de TI que dominam o domínio da recuperação de dados.

É melhor aprender teorias de corrupção de dados e projetos de laboratório e aplicar o aprendizado em seu negócio para evitar corrupção de dados. Ao aprender as teorias de corrupção de dados, você também pode se preparar para desenvolver novas soluções das quais as empresas podem se beneficiar.

Você também pode estar interessado nas melhores plataformas de proteção de dados em nuvem.