A Full Disk Encryption é excelente para impedir o acesso se o dispositivo for roubado. Vamos verificar o BitLocker nativo do Windows e suas alternativas.

Você sabe o que é assustador no laptop roubado da Coplin Health Systems, com sede em West Virginia, contendo dados de 43.000 pacientes?

Ou o que há de ruim em um empreiteiro no Japão perder um drive USB com as informações pessoais de 460.000 residentes?

Os dados não foram criptografados.

Assim, um mau ator poderia facilmente acessar e vender dados pessoais na dark web.

Eles aprenderam a lição da maneira mais difícil. Mas esse não deveria ser o caso sabendo como é fácil criptografar os dados.

As seções a seguir discutem a criptografia de disco, como fazer isso com o BitLocker e algumas alternativas do BitLocker.

últimas postagens

Criptografia de disco completo

Full Disk Encryption (FDE) refere-se ao bloqueio das unidades em seu sistema. Ele impede o acesso aos dados em dispositivos comprometidos e pode permitir uma verificação de tempo de inicialização para segurança adicional, se aplicado em unidades do sistema.

BitLocker

As versões profissional, empresarial e educacional do Windows vêm pré-carregadas com criptografia de dispositivo BitLocker.

Usando o BitLocker, pode-se proteger as unidades com senha, que funcionam normalmente quando você está dentro. Há também uma chave de recuperação para redefinir a senha, sem a qual o conteúdo do disco ficará ilegível.

Além disso, isso funciona multiplataforma. Por exemplo, uma unidade criptografada no Windows permanecerá segura no Linux.

Notavelmente, isso não o protegerá quando o sistema for desbloqueado. Esses mecanismos de criptografia serão infrutíferos para, digamos, spyware que roube suas informações pessoais, que você pode ter instalado sem saber. Portanto, eles não são um substituto para ferramentas antivírus ou anti-spyware.

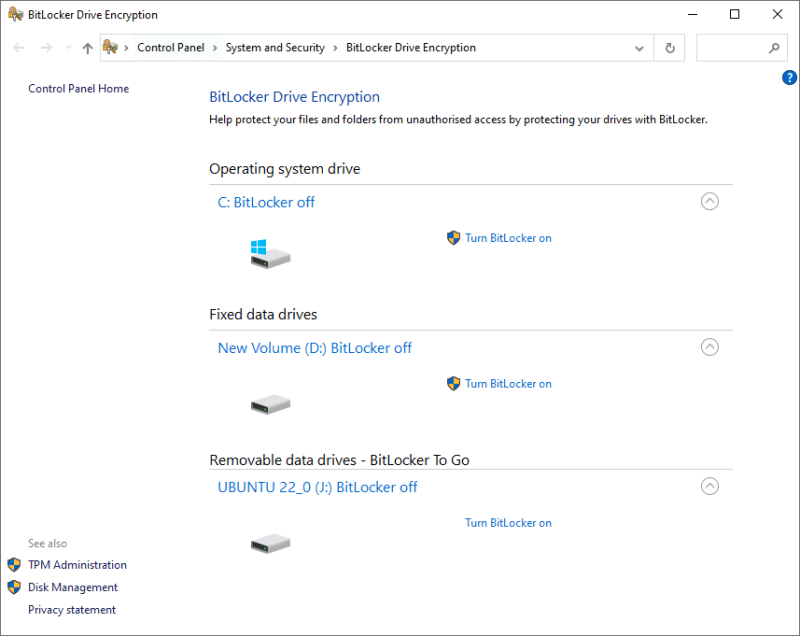

Para começar, digite BitLocker na pesquisa da barra de tarefas e abra Gerenciar BitLocker.

Agora escolha o disco de assunto e clique em Ativar BitLocker.

O processo subsequente é diferente para a unidade do sistema operacional e partições que não são do sistema, incluindo discos portáteis.

BitLocker em unidades do sistema

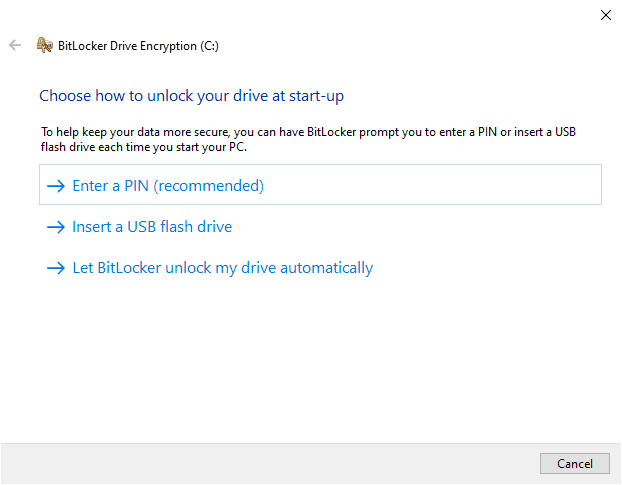

Isso, por padrão, usa o chip de segurança TPM (versão 1.2 ou posterior) para autenticação. E a máquina inicializa assim que o TPM retorna a chave.

Um Trusted Platform Module (TPM) é um chip que os PCs modernos acompanham. Este é um chip separado que garante a integridade geral do dispositivo. Mas pode ser necessário ativar isso se o seu sistema não detectar o TPM mesmo depois de ter um.

Nesses casos, não há autenticação de pré-inicialização e qualquer pessoa que tenha seu PC pode ativá-lo por força bruta através da senha de logon do Windows.

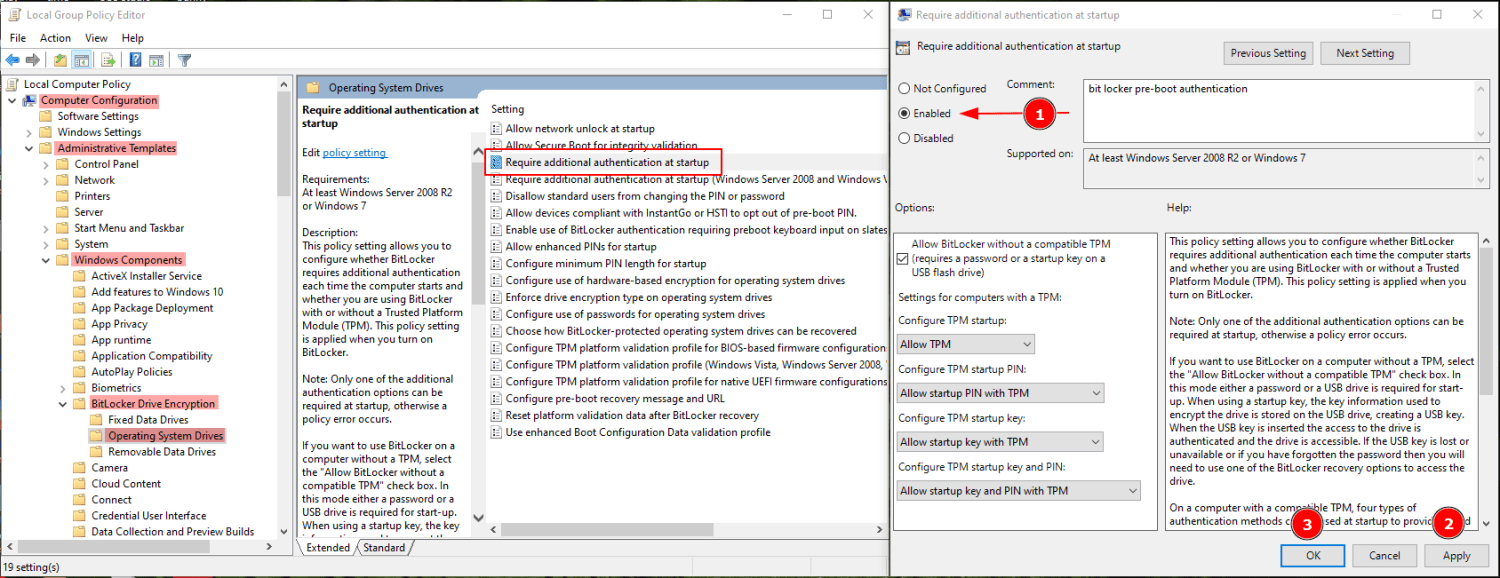

No entanto, pode-se ativar o PIN de pré-inicialização do editor de política de grupo local para desfrutar de segurança máxima. Depois, o chip TPM pedirá a chave de recuperação e o pin antes de deixar a máquina inicializar.

O diferencial aqui é que esses chips vêm com proteções de força bruta. Assim, o atacante terá apenas um punhado de tentativas antes de desistir.

Apenas lembre-se de configurar isso antes de iniciar a criptografia.

O processo é bastante simples. Primeiro, abra o Windows Run pressionando ⊞+R, digite gpedit.msc e pressione enter.

Em seguida, navegue até Configuração do computador > Modelos administrativos > Componentes do Windows > Criptografia de dispositivo BitLocker > Unidades do sistema operacional:

Agora, a criptografia BitLocker precisará de um PIN ou de uma unidade USB predefinida como autenticação física antes de inicializar.

Em seguida, você avança para Criptografar a unidade inteira ou apenas o espaço em disco usado.

Criptografar tudo geralmente é a melhor ideia para computadores mais antigos, pois você pode ter dados que podem ser recuperados dos setores vazios usando as ferramentas de recuperação de dados do Windows.

Posteriormente, você decide entre usar Nova criptografia ou um modo compatível. Você pode escolher o novo modo de criptografia, pois esta é uma unidade do sistema operacional. O modo compatível seria mais adequado para unidades portáteis.

Por fim, é recomendável executar a verificação do sistema BitLocker na janela a seguir para ver se tudo funciona perfeitamente.

BitLocker em unidades de dados fixas

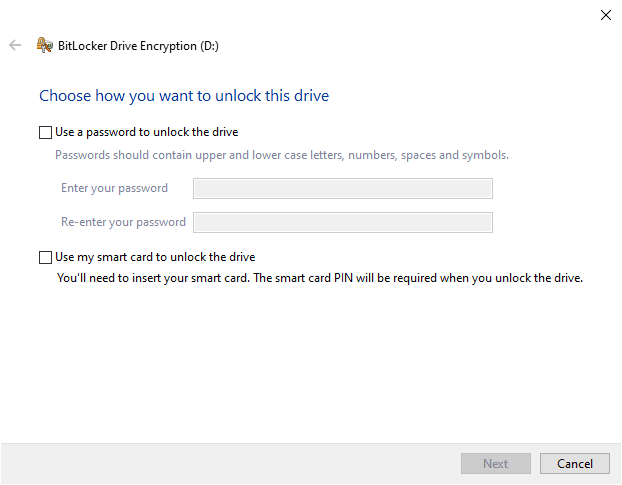

Criptografar essas partições e unidades é mais simples. Isso solicitará que você defina uma senha antecipadamente.

Depois de superar isso, o processo é semelhante à criptografia de unidades do sistema operacional, impedindo as verificações do sistema BitLocker.

Embora o BitLocker seja útil, ele não está disponível para pessoas que usam variantes do Windows Home. A segunda melhor opção gratuita é a Criptografia de Dispositivo do Windows, se o seu dispositivo for compatível.

Isso é diferente do BitLocker, pois exige requisitos de TPM. Além disso, não há meios de autenticação pré-inicialização.

Você pode verificar a disponibilidade com Informações do sistema. Abra o Windows Run, digite msinfo32 e pressione enter. Role para baixo até a parte inferior e valide se os pré-requisitos do Atender são mencionados no Suporte à criptografia do dispositivo.

Se não for, provavelmente seu dispositivo não suportará a Criptografia de Dispositivo. No entanto, você pode entrar em contato com o suporte do fabricante para ver uma possível resolução.

Como alternativa, existem algumas ferramentas de criptografia de disco completo, gratuitas e pagas, que você pode usar.

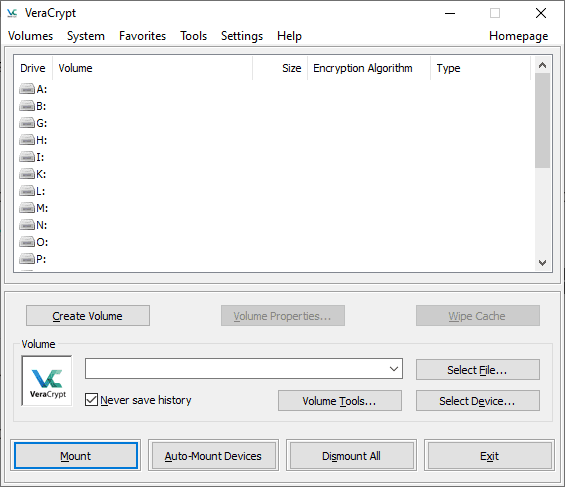

VeraCryptName

VeraCrypt é um software de criptografia de código aberto gratuito para Windows, Mac e Linux. Semelhante ao BitLocker, você pode criptografar unidades do sistema, unidades de dados fixas e unidades portáteis.

Isso é mais flexível e oferece muitas opções para algoritmos de criptografia. Além disso, também pode criptografar em tempo real. Portanto, crie um contêiner criptografado e transfira seus arquivos para criptografá-los.

Além disso, o VeraCrypt pode criar volumes ocultos criptografados e oferece suporte à autenticação de pré-inicialização, como o BitLocker.

No entanto, a interface do usuário pode ser esmagadora, mas nada que um tutorial do YouTube não resolva.

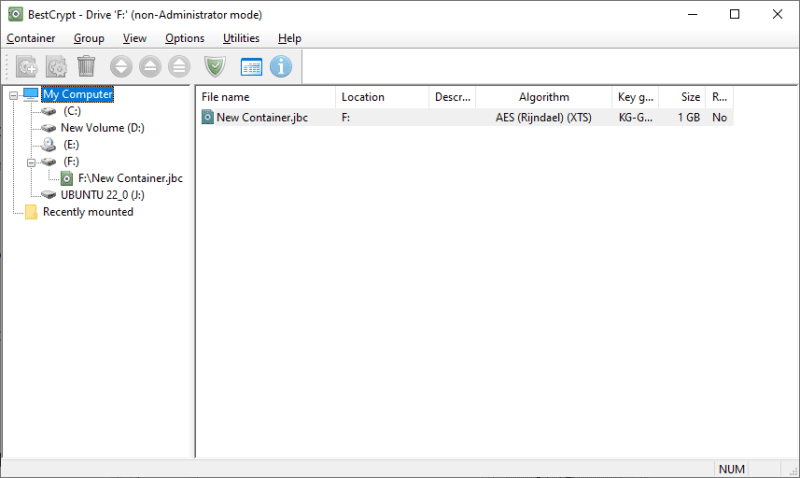

BestCrypt

Você pode chamar o BestCrypt de uma versão paga e amigável do Veracrypt.

Isso lhe dá acesso a vários algoritmos e uma série de opções para obter a criptografia completa do disco. Ele suporta a criação de contêineres de criptografia e unidades do sistema.

Além disso, você pode implantar uma inicialização aprovada por senha.

BestCrypt é uma ferramenta de criptografia multiplataforma e vem com uma avaliação gratuita de 21 dias.

Alternativas comerciais do BitLocker

Eles consistem em soluções prontas para empresas baseadas em licenciamento por volume.

ESET

A criptografia de disco completo da ESET é excelente para gerenciamento remoto. Ele oferece flexibilidade com soluções de criptografia no local e na nuvem.

Este recurso protege discos rígidos, unidades portáteis, e-mails, etc., com a criptografia AES de 256 bits padrão do setor.

Além disso, isso permite criptografar arquivos individuais usando a Criptografia em nível de arquivo (FLE).

Você pode conferir isso com a demonstração interativa ou uma avaliação gratuita de 30 dias para uma experiência prática completa.

Symantec

A Symantec, da Broadcom, é outra empresa líder no fornecimento de recursos de criptografia de nível empresarial. Essa criptografia de disco completa oferece suporte ao TPM, garantindo o estado livre de adulteração dos dispositivos institucionais.

Além disso, você obtém verificações de pré-inicialização, e-mail e criptografia de disco removível.

A Symantec ajuda você a definir o logon único e também pode proteger aplicativos baseados em nuvem. Isso suporta cartões inteligentes e tem vários métodos de recuperação se o usuário esquecer a senha.

Além disso, a Symantec vem com criptografia em nível de arquivo, um monitor de arquivos confidenciais e vários outros recursos, tornando-a uma solução de criptografia de ponta a ponta irresistível.

ZENworks

O ZENworks da Microfocus é a maneira mais simples de lidar com a criptografia AES-256 em qualquer organização.

Isso suporta uma autenticação opcional de pré-inicialização com nome de usuário e senha ou um cartão inteligente com um PIN. O ZENworks apresenta gerenciamento centralizado de chaves para ajudar os usuários presos em logins de inicialização.

Você pode criar políticas de criptografia para dispositivos e aplicá-las em uma conexão da Web HTTP padrão.

Por fim, você pode aproveitar o teste gratuito e sem cartão de crédito para vê-lo em primeira mão.

FDE vs FLE

Às vezes não vale a pena criptografar um disco inteiro. Nesses casos, é aconselhável proteger um arquivo específico dando origem à Criptografia em Nível de Arquivo ou Criptografia Baseada em Arquivo (FBE).

O FLE é mais comum e muitas vezes o usamos sem reconhecer sua presença.

Por exemplo, as conversas do WhatsApp são criptografadas de ponta a ponta. Da mesma forma, os e-mails enviados pelo correio Proton também são criptografados automaticamente e apenas o destinatário pode acessar o conteúdo.

De forma semelhante, pode-se proteger um arquivo com FLE com ferramentas como AxCrypt ou FolderLock.

Uma vantagem distinta do FBE sobre o FDE é que todos os arquivos podem ter chaves de criptografia diferentes. Portanto, se um for comprometido, os outros permanecerão seguros.

No entanto, isso traz o incômodo adicional de gerenciar essas chaves.

Conclusão

Full Disk Encryption é crucial quando você perde um dispositivo que contém informações confidenciais.

Embora cada usuário tenha alguns dados cruciais integrados, são as empresas que precisam de criptografia de disco mais do que qualquer outra.

Pessoalmente, o BitLocker é a melhor ferramenta de criptografia para usuários do Windows. VeraCrypt é outra opção para quem aguenta uma interface datada.

E as organizações não devem confiar no veredicto de alguém, mas fazer os testes para escolher o melhor para seu caso de uso. A única coisa que um empresário deve evitar são os bloqueios de fornecedores.

PS: Confira nosso software de criptografia versus autenticação para aprimorar o básico.