Os dados são preciosos e, nas mãos erradas, podem causar danos a um indivíduo, terceiros ou organização.

É por isso que temos criptografia, uma forma de proteger os dados para armazenamento ou durante transferências de dados pela Internet.

E neste artigo, veremos a criptografia assimétrica.

Vamos começar.

últimas postagens

O que é Criptografia?

Criptografia é o processo computacional de conversão de dados em um formato difícil de decodificar (também conhecido como texto cifrado). Ele se baseia em um algoritmo de criptografia de computação robusto.

Então, você pede aos computadores para embaralhar os dados para armazenamento ou transferência segura. Isso também significa que apenas as partes autorizadas podem acessar os dados.

No centro da criptografia, você tem chaves criptográficas. Eles têm chaves geradas matematicamente, calculadas com base em outros parâmetros de criptografia e com base no contrato do remetente e do destinatário.

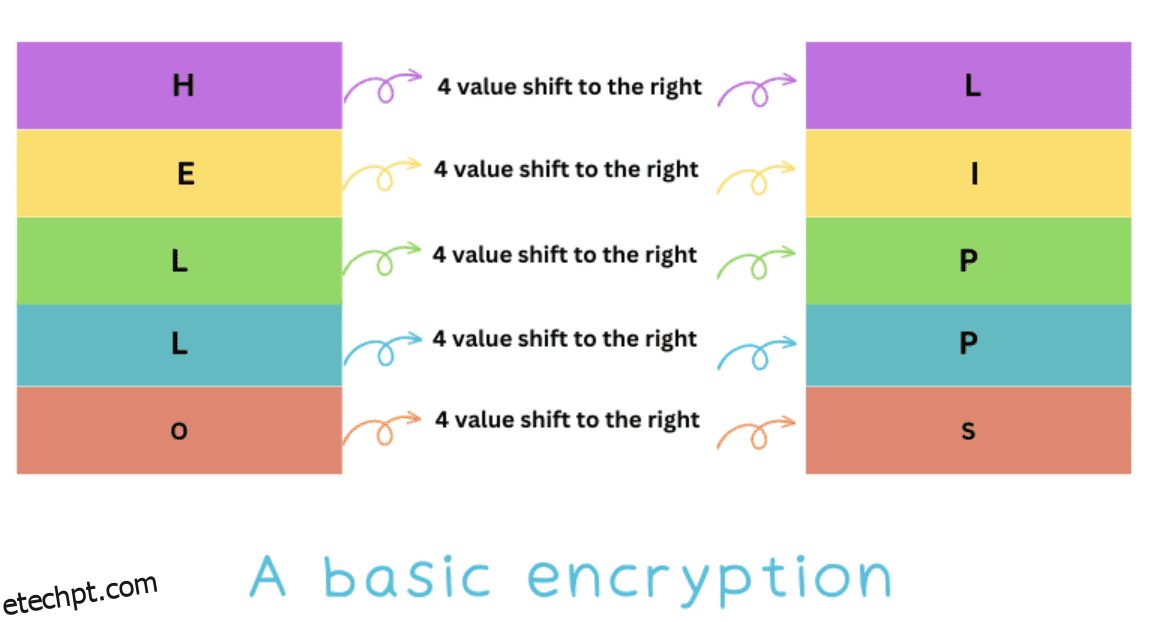

Vamos dar um exemplo de criptografia simples.

Então, você (vamos chamá-lo de Bob) deseja enviar uma mensagem para John, seu amigo da Internet, que gosta de textos cifrados.

Bob escreve a mensagem e, em seguida, executa os dados por meio de “criptografia”. O algoritmo de criptografia que eles estão usando é simples. Primeiro, Bob desloca o valor ASCII em 4 pontos e cria o texto cifrado.

Portanto, os valores ASCII “A” se tornam 65 a 69, o que retorna uma questão de “E”. Em ASCII, E tem o valor 69. Seguindo esse método simples, Bob cria uma mensagem e a envia para John.

Como John e Bob já concordaram sobre como codificar e decodificar, eles podem enviar mensagens um para o outro.

Portanto, se Bob escrever “Hello, John”, seu texto cifrado retornará “LIPPS0$NRLR”.

O processo de decodificação da mensagem enviada por Bob é conhecido como descriptografia.

Para entender isso, verifique a tabela ASCII.

Leia também: Melhores conversores de texto para ASCII que você deve tentar

O que é criptografia assimétrica?

A criptografia assimétrica (também conhecida como criptografia assimétrica) é a criptografia de chave pública. Aqui, o algoritmo realiza criptografia e descriptografia com a ajuda de dois pares de chaves:

- Chave pública: A chave pública ajuda na criptografia da mensagem.

- Chave privada: A chave privada ajuda na descriptografia da mensagem. A chave privada também é conhecida como chave secreta, pois não pode ser compartilhada e é mantida em sigilo pelo proprietário.

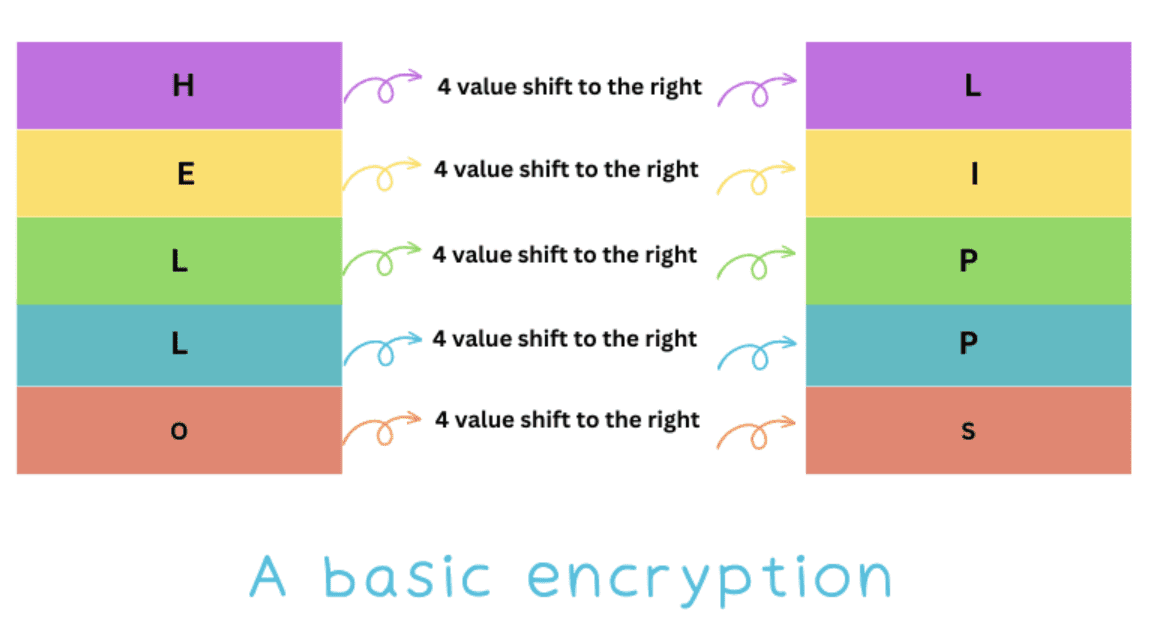

Então, como funciona a criptografia assimétrica?

Vamos trazer de volta Bob e John de nosso exemplo anterior.

Bob sabia que seu método de enviar mensagens criptografadas para John não era seguro. Afinal, qualquer pessoa pode forçar a criptografia com facilidade.

E é por isso que ele escolheu a criptografia assimétrica para enviar suas mensagens para John.

Nesse caso, Bob primeiro pede a chave pública de John. Então, como ele já conhece John, ele pode perguntar a ele pessoalmente.

Caso contrário, existem Public Key Directory (PKD) de onde as entidades podem registrar e compartilhar sua chave pública. Dessa forma, qualquer pessoa que queira enviar uma mensagem segura deve obter a chave pública dessa pessoa.

Agora, Bob pode usar criptografia assimétrica para criptografar a mensagem com a chave pública do remetente, neste caso, a chave pública de John.

John recebe a mensagem e pode descriptografá-la usando sua chave privada.

Por outro lado, o contrário também é possível. Isso significa que os dados podem ser criptografados e descriptografados usando uma chave privada.

Portanto, se Bob criptografa a mensagem com sua chave privada, John pode descriptografá-la usando a chave pública de Bob!

A criptografia assimétrica funciona porque você precisa de acesso a duas chaves para que funcione. Isso é diferente da criptografia simétrica, em que a criptografia e a descriptografia são realizadas por uma chave.

Como funciona a criptografia assimétrica?

Para obter uma compreensão clara de como a criptografia assimétrica, precisamos ver como ela funciona.

O processo subjacente depende fortemente de um algoritmo que usa uma função matemática bem preparada. A função manipula a geração do par de chaves.

No entanto, a geração da chave varia dependendo do acordo entre o remetente e o destinatário.

Além disso, a maioria das ferramentas e linguagens de programação já possui bibliotecas pré-definidas para lidar com criptografia. Portanto, se você optar por codificar criptografia assimétrica, precisará usar essas bibliotecas e não perder tempo reinventando a roda.

O processo comum que ocorre quando uma pessoa decide enviar uma mensagem criptografada para outra pessoa é o seguinte:

➡️ O remetente e o destinatário geram chaves públicas e privadas com base em alguns parâmetros.

➡️ Em seguida, o remetente procura a chave pública do destinatário no diretório de chaves públicas.

➡️ Com a chave pública anotada, o remetente a utiliza para criptografar a mensagem.

➡️ Em seguida, ele o envia ao destinatário, que o descriptografa com sua chave privada.

➡️ O destinatário pode decidir responder à mensagem, e o mesmo processo se repete (só que no sentido inverso).

Prós de criptografia assimétrica

A criptografia assimétrica oferece muitas vantagens. Esses incluem:

- Autenticação de mensagem: a criptografia assimétrica oferece excelente autenticação de mensagem, o que permite verificar uma mensagem e seu remetente. É por isso que as assinaturas digitais são um dos melhores casos de uso da criptografia assimétrica.

- Conveniente: a implementação da criptografia assimétrica é conveniente, pois a distribuição de chaves é fácil e acessível. As chaves públicas são facilmente acessíveis, portanto, os remetentes podem facilmente criptografar uma mensagem com a chave pública do destinatário. Por outro lado, o destinatário pode descriptografar a mensagem com sua chave privada.

- Detecta adulteração: A criptografia assimétrica também detecta qualquer forma de adulteração durante o trânsito.

- Permite não repúdio: Funciona de forma semelhante a documentos assinados fisicamente e, portanto, não pode ser negado pelo remetente.

A seguir, discutiremos os contras da criptografia assimétrica.

Contras de criptografia assimétrica

As desvantagens de usar criptografia assimétrica incluem:

- Lento: a criptografia assimétrica é lenta, portanto, não é ideal para a transferência de dados vastos.

- Chaves públicas não autenticadas: Oferece um modelo aberto onde as chaves públicas são acessíveis livremente. No entanto, não há como verificar a autenticidade geral da chave e sua associação com um indivíduo. Isso dá ao usuário o ônus de verificar sua autenticidade.

- Chave privada não recuperável: Não há mecanismo para recuperar a chave privada. Se for perdido, as mensagens nunca poderão ser descriptografadas.

- Se a chave privada vazar, pode comprometer a segurança: Se a chave privada for comprometida, pode levar a vazamentos de dados ou mensagens.

Agora, vamos explorar alguns dos casos de uso da criptografia assimétrica.

Casos de uso de criptografia assimétrica

#1. Assinaturas digitais

Assinaturas digitais são comuns hoje em dia. Eles usam o algoritmo Rivest-Shamir-Adleman (RSA). Ele gera duas chaves matematicamente conectadas: pública e privada. Dessa forma, a assinatura digital é criada usando uma chave privada e pode ser facilmente verificada ou descriptografada usando a chave pública do signatário.

#2. E-mail criptografado

Os e-mails podem ser enviados com segurança pela Internet. O conteúdo do e-mail é criptografado com a chave pública e descriptografado com a chave privada.

#3. SSL/TLS

SSL/TLS é um protocolo seguro para comunicação na rede. Ele usa criptografia simétrica e assimétrica para criar uma conexão segura entre o remetente e o destinatário.

Na maioria dos casos, ele usa criptografia simétrica. Ainda assim, pode ser necessário usar criptografia assimétrica quando ambas as partes geram suas chaves de sessão, exigindo criptografia assimétrica para verificar a identidade do servidor de origem.

#4. Criptomoedas

Um dos casos de uso mais comuns de criptografia assimétrica é a criptomoeda. Aqui, as chaves pública e privada são usadas para fazer a criptografia.

A criptografia de chave pública funciona bem com criptografia, pois a chave pública é disponibilizada para transferência, enquanto as chaves privadas funcionam para desbloquear transações e receber criptomoedas. Criptomoedas populares que usam criptografia assimétrica incluem Bitcoin.

#5. Navegação criptografada

Os navegadores também podem usar criptografia assimétrica para proteger seus dados durante a transferência. Por exemplo, depois de abrir o navegador e acessar um site, você notará o protocolo HTTPS antes da URL. O ‘s’ aqui significa seguro. Para obter uma conexão segura, o navegador faz um handshake ao servidor, onde ambas as partes decidem como criptografar os dados.

Os navegadores podem usar criptografia simétrica e assimétrica para realizar o handshake. No entanto, a criptografia assimétrica facilita a criação de conectividade segura.

Em cenários do mundo real, os navegadores são inteligentes o suficiente para usar os dois tipos de criptografia para obter conectividade segura.

#6. Compartilhamento de chaves para criptografia de chave simétrica

A criptografia de chave assimétrica também atua como uma forma de compartilhar chaves simétricas em uma conexão.

Simétrico vs. Criptografia assimétrica

As diferenças entre simétrico e assimétrico são as seguintes.

Criptografia assimétricaChaves de criptografia simétricaRequer duas chaves para funcionar. A chave pública criptografa a mensagem, enquanto a chave privada descriptografa a mensagem. O vice-versa também é possível. A criptografia simétrica requer apenas uma única chave. A chave criptografa e descriptografa a mensagem.Tamanho do texto cifradoO texto cifrado gerado pela criptografia assimétrica é semelhante em comprimento à mensagem ou maior.Existem muitos algoritmos populares de criptografia assimétrica, incluindo RSA, ECC, EL, Gamal, Diffie-Hellman, etc. Caso de uso ideal Os algoritmos populares de criptografia simétrica incluem RC4, DES, 3DES e AES. O texto cifrado gerado pela criptografia simétrica é semelhante ou menor em comprimento à mensagem. Velocidade e eficiência. Isso torna menos eficiente o envio de grandes quantidades de dados. O processo de criptografia é mais rápido que o da criptografia assimétrica. Isso torna eficiente o envio de grande quantidade de dados.AlgoritmosAlgoritmos populares de criptografia simétrica incluem RC4, DES, 3DES e AES.Algoritmos populares de criptografia simétrica incluem RC4, DES, 3DES e AES.Tamanho da chaveTamanhos de chave podem ser de 2.048 bits ou mais.Tamanhos de chave são de 128 ou 256 bits. Finalidade A criptografia assimétrica pode ser usada para criptografia de dados, autenticação e criação de um canal de conexão seguro. A criptografia simétrica é usada principalmente para fazer transferência de dados em massa.

Quando usar criptografia assimétrica?

Você deve usar criptografia assimétrica quando:

- Você está procurando uma opção mais segura para criptografia e envio de mensagens.

- Você está enviando pequenas quantidades de dados, pois a criptografia assimétrica é lenta e inadequada para grandes transferências de dados.

- Você está procurando confirmar assinaturas digitais.

- Você está trabalhando com criptomoedas e deseja autorizar transações confirmando a identidade.

Palavras Finais

A criptografia assimétrica está no centro de diferentes tecnologias. Você encontrará muitos usos, seja TLS/SSL para verificar assinaturas digitais.

Além disso, graças às bibliotecas de criptografia já disponíveis, você pode implementar rapidamente a criptografia assimétrica em sua ferramenta e linguagem de programação preferidas. Você não precisa reinventar a roda e escrever criptografia assimétrica sozinho.

A seguir, confira um artigo detalhado sobre criptografia simétrica.