Se você considera a instalação acidental de malware em seu computador um problema sério, prepare-se para conhecer o malware sem arquivos, um invasor furtivo que não deixa vestígios em sua unidade de armazenamento.

O malware tradicional, por possuir arquivos visíveis que podem ser analisados e eliminados pelo antivírus, é mais fácil de ser removido após detectado. Já o malware sem arquivos, operando inteiramente na memória RAM do computador, apresenta um desafio muito maior para detecção.

Neste artigo, vou abordar tudo o que você precisa saber sobre o malware sem arquivos e como se proteger contra ele.

O que é um Malware Sem Arquivos?

Malware sem arquivos é um tipo de código malicioso que age diretamente na memória do sistema. Ele explora vulnerabilidades em aplicações legítimas para se infiltrar e executar suas funções. Em raras ocasiões, ele pode iniciar seus próprios processos maliciosos.

Antivírus geralmente inspecionam arquivos baixados e programas instalados. O malware sem arquivos, por não ter um arquivo físico associado, torna-se mais difícil de ser identificado. Suas ações maliciosas são comparáveis às de outros malwares, mas sua forma de existir no computador é que faz a diferença.

Como um Malware Sem Arquivos Infecta um Dispositivo?

Similar a outros tipos de malware, o malware sem arquivos se propaga através de links maliciosos em e-mails de spam, sites infectados ou por meio de táticas de engenharia social. Entretanto, sua execução é diferente: ele busca por falhas nos programas do computador ou no próprio sistema operacional.

Aplicações vulneráveis frequentes incluem o Powershell, o Windows Management Instrumentation (WMI), navegadores e qualquer plugin que possua vulnerabilidades. O malware se aproveita dessas vulnerabilidades para inserir código malicioso em um programa legítimo e executar suas tarefas.

Por exemplo, um Powershell infectado pode executar comandos de nível administrativo para furtar dados ou criptografar informações importantes.

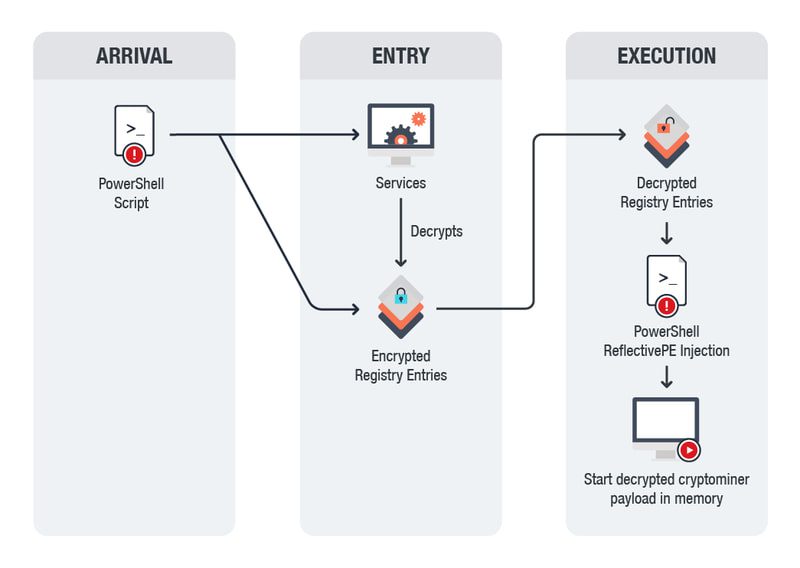

Fonte da imagem: TrendMicro

Fonte da imagem: TrendMicro

Ele também pode usar o “esvaziamento de processos”, que consiste em remover o conteúdo de um processo legítimo e substituí-lo por seu código malicioso, operando sob a fachada desse processo.

PowerGhost é um caso de ataque de malware sem arquivos que usou o WMI e o Powershell para minerar criptomoedas em computadores de empresas sem ser detectado.

Quais as Ameaças que o Malware Sem Arquivos Apresenta?

Como mencionado, o malware sem arquivos pode realizar ações semelhantes aos malwares que residem no armazenamento do computador. Tudo depende da sua programação e da vulnerabilidade que ele explora.

Entre as ações maliciosas mais comuns estão o roubo de dados, roubo de credenciais, criptografia de dados, monitoramento de atividade, registro de teclas (keylogging), mineração de criptomoedas, ataques DDoS e alteração de configurações de segurança para permitir futuros ataques.

Para ilustrar melhor, veja alguns exemplos de ataques de malware sem arquivos em grande escala:

Powerware: Um tipo de ransomware que usava o Powershell para executar comandos de forma furtiva e bloquear arquivos importantes, simulando uma criptografia para exigir um resgate em criptomoeda.

PowerSniff: Se propagou explorando as configurações de segurança do Microsoft Word para executar uma macro enviada em um documento. A macro era usada para vasculhar o computador em busca de credenciais.

TrickBot: Embora não seja um malware totalmente sem arquivos, o TrickBot carregava seus módulos na memória em uma de suas versões mais avançadas. O principal objetivo do malware era o roubo de informações financeiras.

NetWalker Ransomware: Outro ransomware que emprega táticas sem arquivos, mas com criptografia real. Substituía processos legítimos da Microsoft por código malicioso para se ocultar e executar comandos.

Como Detectar Malware Sem Arquivos?

O malware sem arquivos é desenvolvido para ser sorrateiro, o que dificulta sua detecção. Se você suspeita que clicou em um link malicioso e seu computador foi infectado, veja algumas pistas que você pode procurar para se proteger:

Sinais comuns a serem observados:

Comportamento Incomum do Sistema: Malware sem arquivos pode se manifestar através de comportamentos estranhos como a abertura e fechamento de aplicativos sem motivo, travamentos, lentidão ou reinicializações inesperadas.

Queda no Desempenho: Você pode notar uma diminuição brusca no desempenho do sistema. Isso pode causar travamentos.

Atividade Incomum na Rede: Além de uma lentidão na conexão, você pode perceber um tráfego incomum para um domínio desconhecido. Recomendo o uso do GlassWire para análise de rede.

Alto Uso da CPU por um Processo: Abra o Gerenciador de Tarefas e veja se algum processo incomum está utilizando muitos recursos da CPU. Um processo comprometido geralmente consome muita energia da CPU, mesmo sem estar em uso ativo.

Alterações no Antivírus: O malware sem arquivos pode tentar desativar seu software antivírus para deixar seu computador mais vulnerável a outros tipos de ataques.

Além disso, é importante utilizar um antivírus com recursos de detecção de comportamento para identificar malware sem arquivos. Esses aplicativos antivírus conseguem detectar atividades incomuns em aplicações e processos e identificar se foram infectados.

O Kaspersky Antivirus, por exemplo, tem ferramentas dedicadas para proteção contra malware sem arquivos, que analisam comportamentos suspeitos e monitoram funções sensíveis do Windows, como o WMI e o Registro do Windows, em busca de códigos maliciosos. A Kaspersky também tem um longo histórico na identificação de ataques populares de malware sem arquivos.

O Que Fazer se seu Dispositivo For Infectado?

Se você suspeita que seu computador foi infectado, pode ser tarde demais. Se o malware tinha como objetivo roubar algo, provavelmente já o fez.

A primeira coisa a fazer é desligar o computador e reiniciá-lo. A memória RAM é volátil e apaga seu conteúdo quando o computador é desligado. Isso deve remover o malware antes que ele cause mais danos.

Infelizmente, alguns malwares sem arquivos possuem mecanismos para sobreviver a uma reinicialização, como carregar o código em uma entrada do Registro. Se possível, tente iniciar o computador em modo de segurança e siga as instruções abaixo:

#1. Executar uma Análise com Antivírus

É essencial ter um antivírus com ferramentas para proteção contra malware sem arquivos. O Kaspersky continua sendo minha recomendação para encontrar alterações feitas por malware sem arquivos. Alternativamente, experimente o Malwarebytes, que possui detecção de comportamento baseada em IA para malware sem arquivos.

#2. Usar a Restauração do Sistema

A Restauração do Sistema reverte o computador para um estado anterior, desfazendo as alterações feitas. Ela geralmente está ativada por padrão em computadores Windows, salvo se você a desativou manualmente.

Basta digitar Recuperação na busca do Windows para abrir a Restauração do Sistema. Ali você verá todos os pontos de restauração salvos, que podem ser usados para reverter o computador. Selecione um ponto anterior à infecção para desfazer as alterações maliciosas.

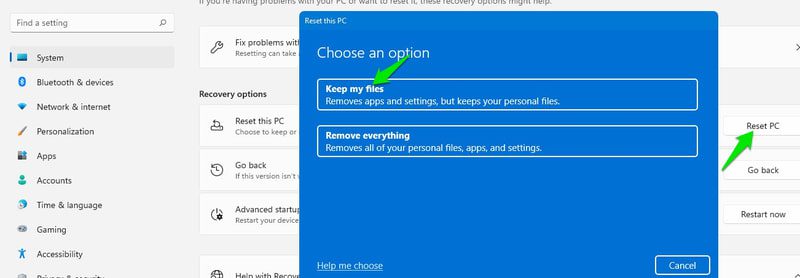

#3. Reinicializar o PC

Se você não tiver um ponto de restauração, reinicializar o computador pode reverter os danos, mantendo os dados locais. No entanto, essa ação removerá todos os programas instalados. Por isso, salve seus dados importantes antes de prosseguir.

Nas configurações do Windows, vá para Sistema > Recuperação e clique em “Redefinir o PC”. Na janela que se abrirá, escolha “Manter meus arquivos” e siga as instruções para realizar a redefinição.

Como se Proteger Contra Malware Sem Arquivos?

A maioria das medidas que protegem contra malwares comuns também protegem contra o malware sem arquivos. É essencial usar um antivírus com detecção de comportamento e evitar baixar ou clicar em links suspeitos.

A seguir, algumas medidas de proteção que são ainda mais importantes para a proteção contra malware sem arquivos:

Mantenha o Sistema Operacional e Aplicativos Atualizados

O malware sem arquivos depende de vulnerabilidades de segurança em aplicativos e no sistema operacional. Mantenha seu sistema operacional sempre atualizado com os patches de segurança mais recentes, e seus aplicativos na versão mais recente. Atualizações frequentemente incluem correções para vulnerabilidades exploradas por malware sem arquivos.

Cuidado Com as Extensões do Navegador

O malware sem arquivos também pode infectar plugins do navegador que apresentem vulnerabilidades. Use apenas extensões confiáveis e as mantenha sempre atualizadas. Em caso de suspeita, é recomendado reinstalar as extensões para se certificar de que não estão comprometidas.

Monitorar a Rede

A maioria dos malwares sem arquivos se conectam com seus próprios servidores para realizar suas ações. Um software como o GlassWire ajuda a visualizar conexões suspeitas e também bloqueá-las automaticamente, graças ao seu firewall integrado. Recomendo configurar as notificações para ser alertado sempre que uma conexão suspeita for detectada.

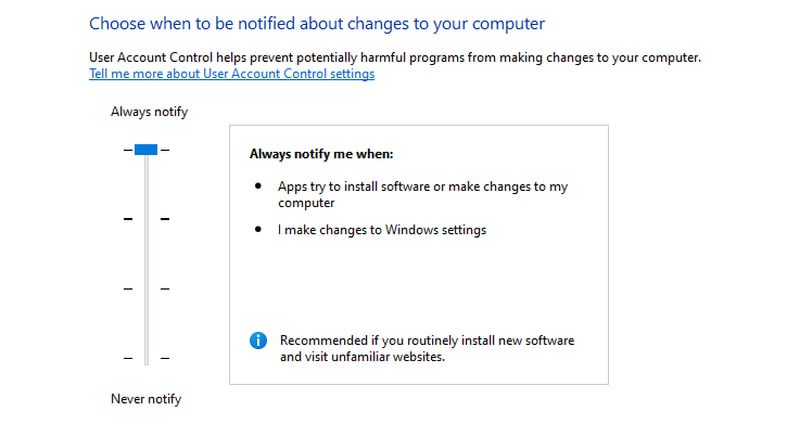

Aumentar a Segurança no Controle de Conta de Usuário (UAC)

Configure o UAC do Windows para notificá-lo sempre que uma alteração for feita no sistema, seja por você ou por um aplicativo. Isso pode ser um pouco incômodo devido às notificações frequentes, mas aumenta significativamente a segurança contra malwares como o malware sem arquivos.

Pesquise UAC na busca do Windows e clique em “Alterar configurações de controle de conta de usuário”. Arraste a barra de segurança para o nível mais alto.

Aplicar Solução de Segurança de Endpoint

Para empresas, uma solução de segurança de endpoint pode proteger todos os computadores da rede centralizando a segurança. Se um dispositivo for infectado, outros permanecerão seguros e a solução ajudará a consertar o dispositivo infectado. As atualizações ocorrem em tempo real, corrigindo vulnerabilidades assim que são identificadas.

CrowdStrike é uma solução eficaz que oferece proteção baseada em IA contra ataques cibernéticos. Possui um scanner de memória dedicado para proteção contra malware sem arquivos.

Considerações Finais 🖥️🦠

O malware sem arquivos está entre os ataques de malware mais sofisticados. Hackers o usam para obter acesso inicial ou enfraquecer o sistema. A maioria desses ataques pode ser evitada se tivermos cuidado com links e arquivos desconhecidos.

Se quiser aprender mais, leia nosso artigo sobre como verificar e remover malware de celulares Android e iOS.