A conformidade com HITRUST fornece às organizações uma estrutura integrada para atender aos requisitos de conformidade de muitas regulamentações como HIPAA, NIST, SOC 2 e outros.

Com os crescentes riscos de segurança de dados, tornou-se crucial cumprir estas normas, a fim de dissuadir riscos de segurança e evitar penalidades.

No entanto, cumprir os requisitos de conformidade pode ser complexo e sujeito a alterações frequentes, tornando o processo desafiante.

Para isso, aderir aos padrões de conformidade HITRUST pode ajudá-lo a superar esses desafios, incluindo vários padrões e requisitos de negócios em uma estrutura, a fim de proteger dados confidenciais e gerenciar riscos.

Neste artigo, discutirei a conformidade com HITRUST nos termos mais simples para que você possa atender aos requisitos e aprimorar a proteção de dados em sua organização.

Vamos começar!

últimas postagens

O que é conformidade com HITRUST?

A Health Information Trust Alliance (HITRUST) é uma organização que fornece padrões para proteção de dados juntamente com programas de segurança para ajudar as empresas a proteger dados confidenciais, gerenciar riscos de dados e atender aos requisitos de conformidade.

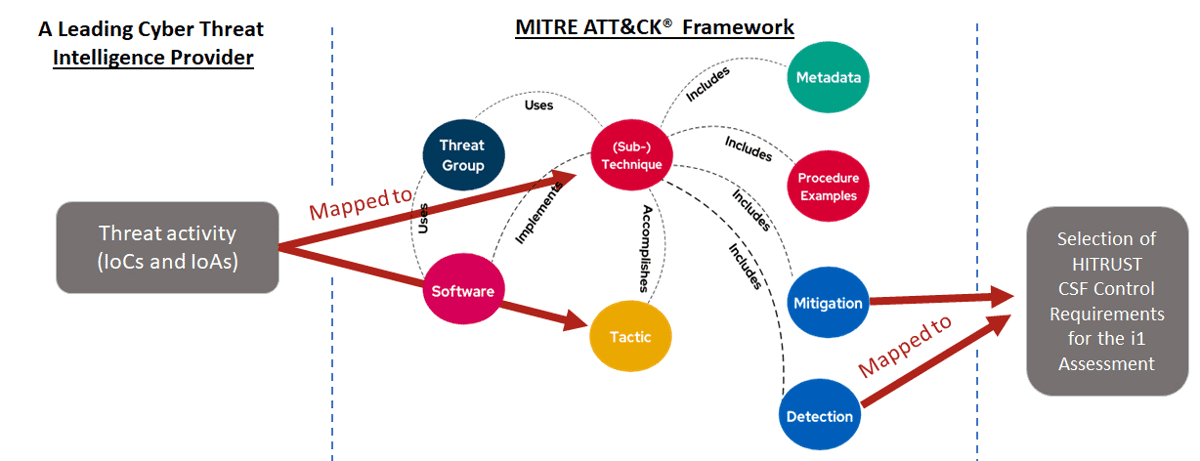

A conformidade com HITRUST é a adesão de uma organização ao cumprimento dos requisitos regulamentares relativos à proteção de dados, privacidade e gerenciamento de riscos. Ela está alinhada com vários padrões de conformidade, incluindo, entre outros, HIPAA, ISO, NIST, SOC 2 e outros, e é a única organização que fornece uma plataforma de avaliação e uma estrutura para alcançar a conformidade.

A conformidade com HITRUST inclui várias estruturas, padrões, regulamentos e leis regionais, além dos requisitos de negócios integrados em uma única estrutura, chamada Estrutura HITRUST.

Portanto, em vez de se esforçar para atender a todos os requisitos regulatórios individuais separadamente, você pode passar por apenas uma avaliação, ou seja, HITRUST, e determinar se está em conformidade ou não.

Essa estrutura abrange muitos controles de segurança e ajuda as organizações a atender aos requisitos regulatórios e a proteger PHI, ePHI, registros médicos e outros dados de saúde contra exploração.

Além disso, a certificação HITRUST Common Security Framework (CSF) fornece um roteiro para a conformidade para organizações de todos os setores, especificamente o setor de saúde. A conformidade com HITRUST serve como padrão ouro em segurança cibernética, garantindo que as organizações resolvam desafios de segurança de dados por meio de vários controles de segurança e privacidade.

Embora o HITRUST tenha sido fundado em 2007 e projetado originalmente para a área da saúde, outros setores também podem utilizá-lo, uma vez que seus controles de segurança e privacidade são independentes do setor.

Vantagens da conformidade com HITRUST

Muitas organizações, especialmente dos setores de saúde e segurança da informação, atendem à conformidade HITRUST para minimizar riscos, custos e complexidades relacionadas à segurança e ao gerenciamento de dados. Aqui estão os benefícios que ele oferece:

Conformidade simplificada

Uma das principais razões pelas quais muitas organizações, especialmente institutos de saúde, preferem a conformidade com HITRUST é porque ela simplifica o processo para atender aos requisitos regulamentares. Também permite que as organizações entendam os controles de segurança que as empresas precisam abordar.

Melhor gerenciamento de riscos

A adesão à conformidade com HITRUST ajuda as organizações a manter as melhores práticas exigidas para proteção de dados. Ele fornece uma estrutura robusta para avaliar e gerenciar riscos de privacidade e segurança de dados, tanto interna quanto externamente (fornecedores e terceiros). Isso reduz o risco de violações de dados.

Segurança cibernética aprimorada

A conformidade com a HITRUST permite que as empresas aprimorem sua postura geral de segurança. Para isso, abrange uma ampla gama de controles de segurança que incluem criptografia, controles de acesso, resposta a incidentes e muito mais. Além disso, a HITRUST atualiza regularmente suas metodologias e soluções para ajudá-lo a ficar à frente dos padrões em evolução, bem como das ameaças.

Transmissão segura de dados

A HITRUST ajuda as organizações a enviar dados confidenciais com segurança, incorporando controles de segurança robustos e criptografia de ponta a ponta. Não restringe as organizações nos volumes de transmissão de dados; em vez disso, defende o uso da transmissão de dados com a devida segurança.

Vantagem competitiva

A adesão à conformidade HITRUST permite que uma organização obtenha uma vantagem competitiva sobre seus concorrentes. Mostra que a organização segue uma política rigorosa de segurança de dados. Isso os ajuda a obter mais atenção de clientes, partes interessadas, investidores, parceiros e clientes, pois todos apreciam trabalhar com uma empresa que segue práticas de segurança.

Conformidade Integrada

A conformidade com HITRUST unifica diferentes padrões e regulamentações regulatórias, como GDPR, HIPAA, ISO e PCI-DSS. Assim, fica mais fácil manter a conformidade com uma variedade de regulamentações de segurança cibernética sob o mesmo teto, em vez de alcançar a conformidade uma por uma.

Importância da conformidade com HITRUST na área da saúde

A conformidade com HITRUST tem grande importância na segurança cibernética dos setores de saúde e segurança da informação. Permite que estas indústrias adotem uma abordagem rigorosa em relação à proteção e gestão de dados.

Proteção de dados confidenciais de pacientes

A conformidade com HITRUST permite que as organizações cumpram seu compromisso com a proteção de dados confidenciais de pacientes e ePHI. A organização oferece um programa de certificação por meio do qual você pode demonstrar como protege os dados dos pacientes e as medidas de segurança tomadas para conseguir isso.

Estrutura de segurança robusta

O HITRUST permite que as organizações de saúde implantem uma estrutura de segurança robusta que as ajuda a cobrir vários aspectos de sua postura de segurança. Ao auxiliar na implantação de controles de segurança eficazes e uma forte abordagem à segurança, a conformidade com HITRUST ajuda as organizações a lidar com potenciais riscos e vulnerabilidades de segurança com facilidade.

Gerenciamento de riscos

A abordagem baseada em riscos do HITRUST ajuda as organizações a avaliar e priorizar ameaças e vulnerabilidades que podem ter maior impacto. Ele também permite que as equipes de segurança usem seus recursos no lugar certo e solucionem problemas com mais rapidez.

Atendendo a vários requisitos regulatórios

Setores como o de saúde são altamente regulamentados. Portanto, estes devem aderir a padrões e regulamentos rígidos aplicáveis na região onde operam as instituições de saúde. A conformidade com HITRUST fornece uma estrutura unificada que ajuda as organizações desses setores a se alinharem com vários requisitos regulatórios e evitarem penalidades.

Proativo contra ameaças

Com o aumento das ameaças à segurança cibernética, tornou-se vital que as organizações permaneçam proativas contra todos os tipos de ameaças. Quando as organizações optam pela conformidade HITRUST, isso as ajuda a adotar uma abordagem proativa contra ameaças emergentes e a se manterem atualizadas com todas as soluções necessárias para mitigá-las.

Mitigando Riscos

As organizações que operam nos sectores da saúde e da informação lidam frequentemente com fornecedores terceiros e sistemas interligados. Isso aumenta a superfície de ataque da organização. A conformidade com HITRUST ajuda a organização a implementar os controles de segurança necessários e a mitigar os riscos associados em infraestruturas complexas e cadeias de fornecimento.

HITRUST e outros padrões

O HITRUST, por meio de sua estrutura abrangente, integra-se aos principais regulamentos e padrões do setor. Vamos entender como o HITRUST e os regulamentos e padrões são absorvidos.

#1. HIPAA e HITRUST

Fonte: PedraFly

Fonte: PedraFly

O HITRUST foi explicitamente projetado para atender aos padrões do Health Insurance Portability and Accountability ACT (HIPAA), implementando controles e requisitos alinhados com suas regras. A HITRUST projetou seu controle de acesso, registro de auditoria, notificação de violação e abordagem baseada em risco de forma que se alinhe aos requisitos da HIPAA.

#2. PCI-DSS e HITRUST

HITRUST também inclui o Padrão de Segurança de Dados da Indústria de Cartões de Pagamento (PCI-DSS), juntamente com controles como criptografia e controle de acesso para proteger detalhes de pagamento. O HITRUST permite que as organizações utilizem os controles de acesso e criptografia do CSF para cumprir os requisitos do PCI-DSS.

#3. ISO e HITRUST

Como o HITRUST serve como uma estrutura unificada, ele também ajuda sua organização a atender aos padrões estabelecidos pela Organização Internacional de Padronização (ISO).

O HITRUST CSF oferece uma abordagem estruturada para implementação de controles que aderem a todos os padrões ISO para gerenciamento de segurança da informação. É adequado para organizações que desejam aderir aos regulamentos ISO 270001.

#4. GDPR e HITRUST

Ao contrário do HIPAA ou PCI-DSS, o HITRUST CSF não foi projetado exclusivamente para atender aos requisitos do Regulamento Geral de Proteção de Dados (GDPR).

No entanto, a forma como a gestão de riscos e os controlos de privacidade foram criados pode ajudar as organizações dos setores de segurança da informação e saúde a cumprir os requisitos do GDPR. Ele fornece às organizações uma estrutura robusta para proteger dados e demonstrar responsabilidade.

#5. NIST e HITRUST

Se a sua organização acha difícil atender aos requisitos do Instituto Nacional de Padrões e Tecnologia (NIST), a adoção do HITRUST CSF pode ajudá-lo.

A HITRUST projetou o controle do seu CSF de tal forma que cria uma correlação entre os controles de privacidade e segurança do NIST e os controles do HITRUST CSF. Como o CSF implementa uma ampla gama de controles, ele permite que sua organização se alinhe às diretrizes de controle do NIST.

Etapas para alcançar a conformidade com HITRUST

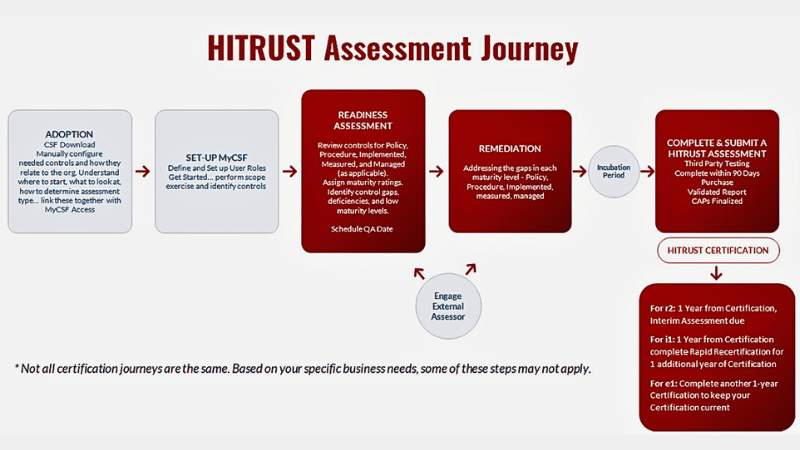

A HITRUST exige que você passe por um processo de avaliação rigoroso para obter conformidade. Você pode fazer isso de forma independente ou através de avaliadores HITRUST.

O processo de conformidade é um pouco demorado, mas depende do tamanho e da complexidade da organização. Aqui estão as etapas para alcançar a conformidade.

Etapa 1: Baixe a estrutura HITRUST CSF

Fonte: Aliança HITRUST

Fonte: Aliança HITRUST

A primeira coisa que você precisa fazer é baixar a estrutura HITRUST CSF mais recente do site oficial da HITRUST e analisar cada requisito cuidadosamente.

Etapa 2: Escolha um avaliador HITRUST

Agora, você deve escolher um avaliador autorizado da HITRUST que ajudará a avaliar seus controles de segurança e gerenciamento de riscos em relação à estrutura HITRUST CSF. Este é um processo opcional, pois você também pode realizar análises de lacunas sozinho.

Etapa 3: analise o escopo

Na próxima etapa, você terá que determinar o escopo e, para isso, será necessário realizar uma análise de lacunas do controle alvo com o controle existente. Você também pode realizar uma avaliação de prontidão para revisar os controles, procedimentos e políticas de segurança e descobrir onde sua organização precisa de melhorias.

Etapa 4: Plano de correção de lacunas

Dependendo da sua análise de escopo e avaliação de prontidão, o avaliador HITRUST desenvolverá um plano de correção de lacunas para que nada possa impactar o processo de conformidade. O plano terá diretrizes, políticas, procedimentos e controles para abordar e resolver problemas.

Depois de realizar a correção das lacunas, você terá que integrar o controle, a criptografia e as políticas para corrigir as lacunas.

Etapa 5: realizar a avaliação HITRUST

Nesta etapa, um avaliador HITRUST autorizado conduzirá o processo de avaliação HITRUST. Esses indivíduos avaliarão não apenas os controles e políticas de segurança da sua organização, mas também procedimentos e integrações.

Fonte: Aliança HITRUST

Fonte: Aliança HITRUST

O avaliador autorizado entrevistará os funcionários da sua organização e compreenderá seu compromisso com os controles e políticas de segurança. Para isso, você deve fornecer todas as evidências necessárias que eles solicitarem para mostrar que sua organização atende aos requisitos da HITRUST.

Etapa 6: Resolva os problemas

Durante o processo de avaliação, algumas questões podem surgir. O avaliador autorizado pela HITRUST fornecerá o relatório junto com recomendações de correção. Sua equipe tem que abordá-los rapidamente e entregar o relatório final.

Se o avaliador estiver satisfeito com o seu relatório, sua organização entrará em um período de 90 dias sem alterações. O avaliador fará uma revisão completa e enviará o relatório final à organização HITRUST.

Etapa 7: Obtenha a certificação HITRUST

Se a HITRUST estiver satisfeita com o relatório final, emitirá a certificação – a certificação HITRUST. Isso indicará que você alcançou a conformidade com o HITRUST. No entanto, você deve estar alinhado regularmente com a estrutura HITRUST para manter e permanecer em conformidade.

Desafios na busca da conformidade com HITRUST

Alcançar a conformidade com o HITRUST beneficia uma organização de várias maneiras, mas há vários desafios que devem ser enfrentados ao alcançá-la. Esses desafios são:

Alto tempo de conclusão

Um dos maiores obstáculos na busca pela conformidade com o HITRUST é o tempo significativo que leva para concluir todo o processo. Mesmo organizações com postura de segurança robusta podem levar cerca de 200 horas para o processo de certificação.

Requisitos Complexos

O HITRUST CSF inclui vários regulamentos e padrões, portanto, cumprir todos os requisitos para permanecer em conformidade com o HITRUST CSF pode ser complexo. Além disso, as organizações têm de se alinhar continuamente com os controlos para manter a conformidade, o que pode ser difícil devido às mudanças nas necessidades e na força de trabalho.

Certificação cara

Alcançar a conformidade com o HITRUST pode ser caro, pois requer um investimento significativo. Você precisará contratar um avaliador externo da HITRUST para ajudá-lo no processo de conformidade. Você também precisará alocar recursos para suas equipes internas com cuidado para minimizar o desperdício.

Manutenção Contínua

Para permanecer em conformidade com o HITRUST CSF, você deve manter os requisitos de conformidade com o HITRUST continuamente.

Portanto, manter a conformidade pode ser um desafio para muitas organizações à medida que as necessidades mudam, novos produtos e serviços são adicionados para satisfazer as demandas crescentes e o investimento é significativo.

Gestão de fornecedores

Muitas organizações trabalham com diferentes fornecedores terceirizados para diversos serviços, e cada fornecedor tem sua própria postura de segurança. Portanto, o fornecedor terceirizado com quem você trabalha também deve aderir à conformidade com HITRUST, o que pode ser complicado.

Você terá que alocar equipes e recursos adequadamente e avaliar e monitorar continuamente seus controles e práticas de segurança. Isso garantirá que eles também sigam as melhores práticas e estejam continuamente em conformidade com os requisitos regulamentares.

Como as organizações alcançaram a conformidade com HITRUST

Dê uma olhada em alguns casos de uso de como diferentes organizações alcançaram conformidade bem-sucedida.

#1. Instituições de saúde

As organizações de saúde alcançam a conformidade com o HITRUST avaliando as medidas de segurança existentes e identificando lacunas em hospitais e clínicas. Depois disso, eles conduzem um processo de remediação melhorando os controles de acesso, implementando criptografia e aprimorando o gerenciamento e a resposta a riscos.

As instituições de saúde contratam consultores HITRUST que avaliam todos os controles e os validam. Se tudo estiver de acordo com o requisito, a HITRUST fornece a certificação.

#2. Organizações Financeiras

A organização financeira que lida com dados confidenciais segue um processo demorado para alcançar a conformidade com o HITRUST.

Primeiro, eles mapeiam os controles do HITRUST CSF com os controles de segurança existentes e, em seguida, realizam uma análise de lacunas. Enquanto isso, os institutos realizam programas de treinamento em segurança, implementam criptografia e iniciam um processo de monitoramento contínuo.

Essas organizações também contratam um auditor terceirizado autorizado pela HITRUST que audita a estrutura de segurança para verificar se ela está alinhada com os controles da HITRUST. Após a verificação, eles fornecem a certificação à organização.

#3. Empresas de telecomunicações

As organizações de telecomunicações também optam pela conformidade HITRUST para demonstrar o seu compromisso com a proteção das informações dos clientes. Eles conduzem uma avaliação contínua de riscos, gerenciamento de vulnerabilidades e criptografia de dados para reduzir a superfície de ataque.

As organizações de telecomunicações atualizam regularmente os seus controlos de acesso e implementam deteção de intrusões para melhorar a postura geral de segurança. Eles também realizam programas de treinamento para ajudar as equipes a executar as melhores práticas de segurança. Ao alinhar suas práticas de segurança com os requisitos da HITRUST, muitas organizações de telecomunicações alcançaram a conformidade com sucesso.

Conclusão

HITRUST CSF serve como uma estrutura completa, incluindo vários regulamentos e padrões. Depois que sua organização atingir a conformidade com HITRUST, você terá a certeza de atender a todos os requisitos de vários padrões, incluindo HIPAA, ISO, PCI-DSS, etc.

Portanto, siga as etapas acima para obter conformidade com HITRUST e proteger os dados da sua organização, gerenciá-los sem esforço e evitar penalidades.

Você também pode explorar alguns dos melhores softwares de conformidade de segurança cibernética para se manter seguro.