Na busca por evitar a vigilância online, muitos utilizam “proxies” e serviços de VPN. Estas ferramentas permitem contornar restrições, como censura política ou normas corporativas de TI. Além disso, oferecem uma camada extra de privacidade para aqueles que se preocupam com sua segurança na internet. Normalmente, VPNs e proxies públicos funcionam de forma eficaz, sendo acessíveis e fáceis de configurar. Para usuários de Linux, existe uma alternativa para driblar regras de rede e aumentar a privacidade durante a navegação: o tunelamento SSH.

Entendendo o Tunelamento

O tunelamento opera criando um “canal” ou “túnel” que conecta um servidor a um cliente, direcionando o tráfego do servidor para o cliente. Isso simula uma conexão direta com o servidor, utilizando sua conexão de internet em vez da do computador local.

Este túnel é viabilizado pelo protocolo Secure Shell (SSH). O tunelamento SSH não requer um servidor dedicado, pois o software de servidor SSH é leve e pode ser executado até mesmo em dispositivos móveis.

Configurando um Túnel SSH

Para estabelecer um túnel SSH, é necessário um servidor SSH. Felizmente, a configuração é simples. O primeiro passo é instalar o SSH e o componente de servidor. O comando de instalação varia conforme o sistema operacional:

Ubuntu

sudo apt install openssh-server

Arch Linux

sudo pacman -S openssh sudo systemctl enable sshd sudo systemctl start sshd

Debian

sudo apt-get install openssh-server

Fedora/OpenSUSE

Em Fedora e OpenSUSE, o SSH já pode estar instalado, mas inativo. Para ativá-lo, use:

sudo systemctl enable sshd sudo systemctl start sshd

Com o servidor configurado, é hora de criar o encapsulamento.

Proxy SOCKS

A forma mais segura de encapsular é através do método dinâmico, que garante a privacidade do tráfego, transformando o túnel SSH em uma conexão proxy SOCKS.

ssh -C -D 1080 [email protected]

Substitua “[email protected]” pelo nome de usuário e endereço IP do servidor ao qual deseja se conectar.

Configuração no Firefox

Para usar o túnel SSH na navegação, é necessário configurar as definições de proxy no navegador. O Firefox é recomendado devido às suas opções avançadas.

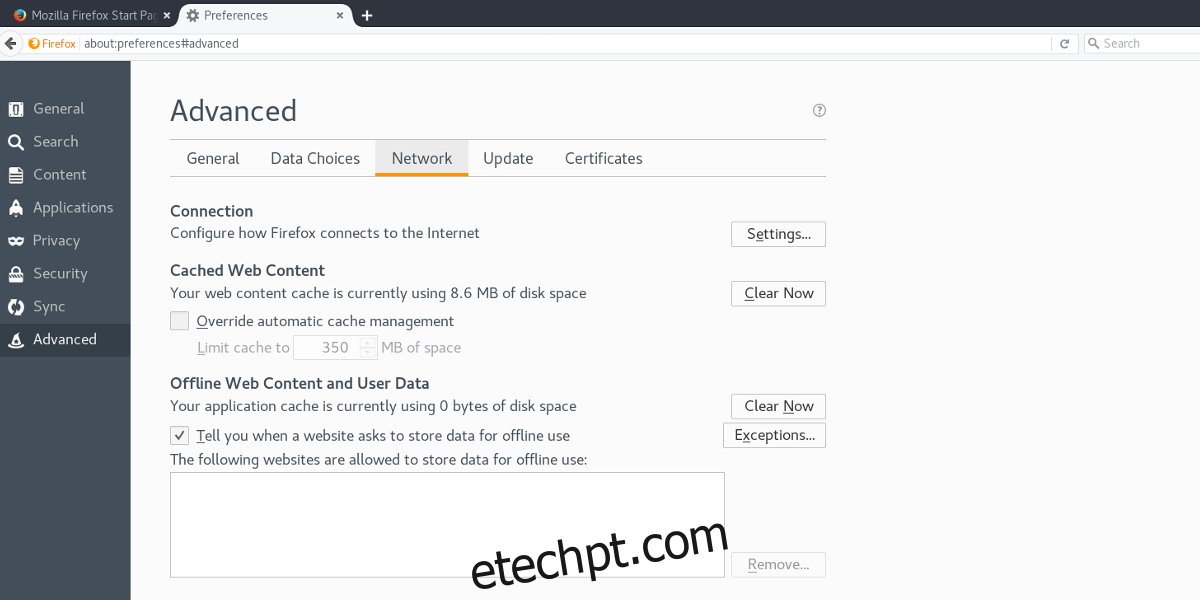

Abra o Firefox e acesse as configurações através do menu. Clique em “Preferências”, depois em “Avançado” e selecione “Rede”.

Dentro da página de Rede, clique em “Configurações” para abrir as configurações de proxy.

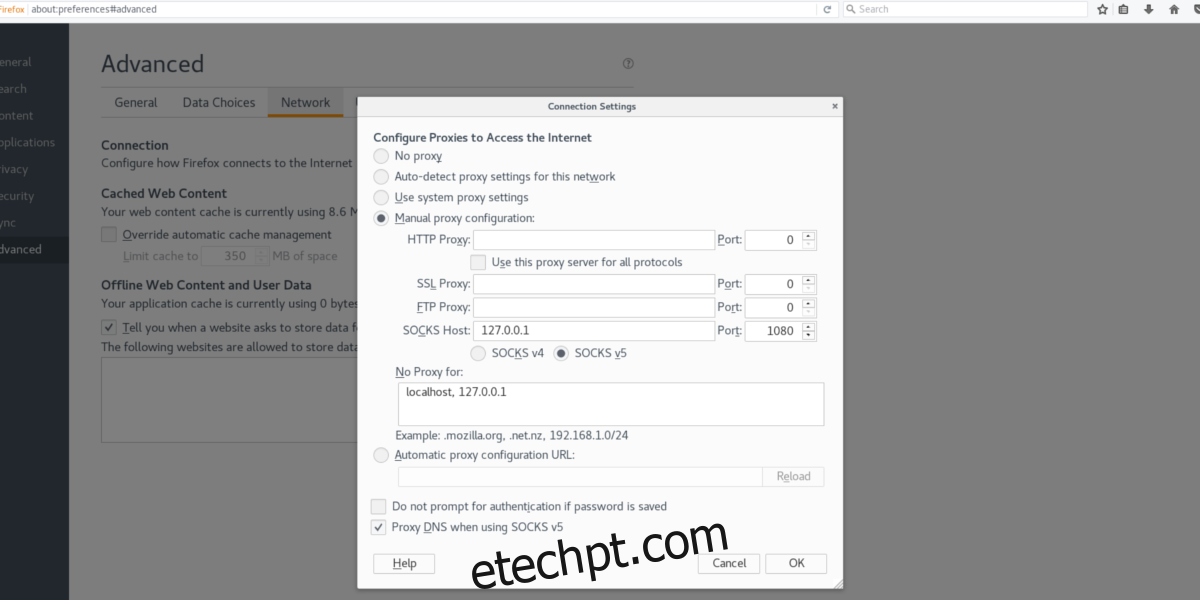

Selecione “Configuração Manual” e insira “127.0.0.1” no campo “Host SOCKS”, usando a porta “1080”. Clique em “OK” e abra uma nova aba, digitando “about:config” na barra de endereço.

Firefox about:config

A página “about:config” do Firefox permite que usuários avançados personalizem o navegador. Para que o proxy SOCKS funcione, uma configuração precisa ser alterada.

Na página, aceite o aviso para continuar. Na barra de pesquisa, insira “network.proxy.socks_remote_dns”. Localize a opção com valor “False” e clique duas vezes para alterar para “true”. O proxy SOCKS estará ativo e pronto para uso.

Observação: Se o túnel SSH for desconectado, ele ficará inativo. Para usar o Firefox normalmente, será necessário reverter as configurações de proxy.

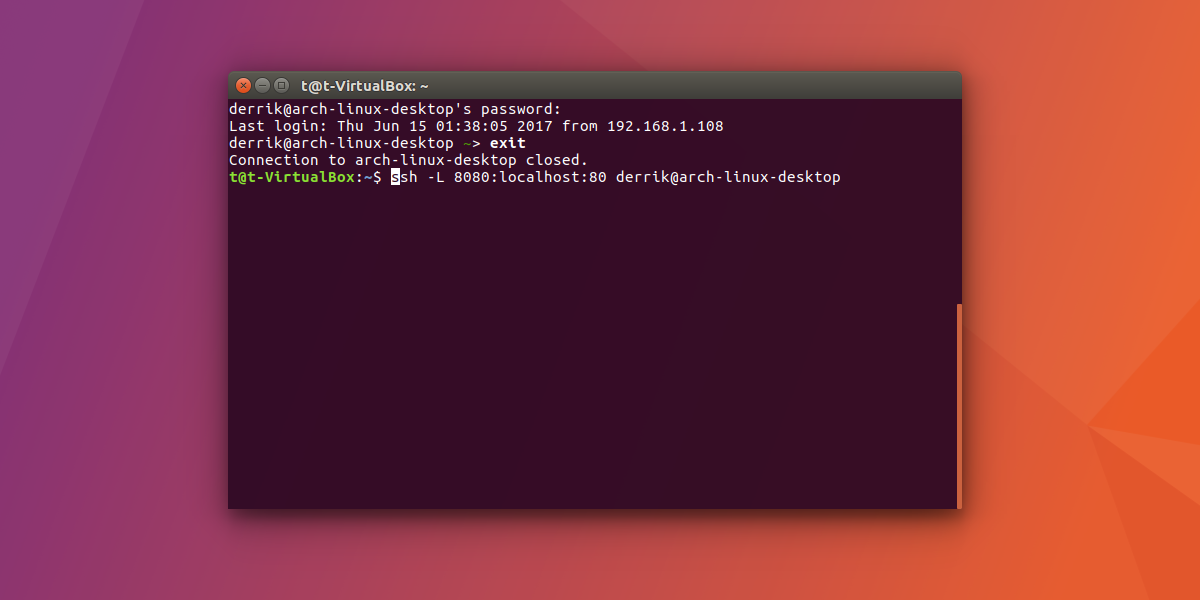

Tunelamento Local

Este túnel encaminha uma conexão local para uma conexão remota, sendo útil para conectar o servidor a um PC remoto sem necessidade de privacidade.

ssh -L 8888:localhost:80 [email protected]

Conclusão

O tunelamento SSH é uma solução eficaz para direcionar o tráfego de internet de forma privada, sendo uma alternativa acessível a VPNs. Embora VPNs sejam recomendadas, o tunelamento SSH é uma opção rápida e segura para usuários de Linux que buscam privacidade online.