Definir um limite de bloqueio de conta pode impedir que hackers realizem ataques de força bruta para adivinhar as senhas das contas dos usuários. Mas agora os hackers estão recorrendo cada vez mais a ataques de pulverização de senhas para contornar as configurações de bloqueio de tentativas de login.

Comparado a um ataque de força bruta tradicional, um ataque de pulverização de senha é relativamente simples de executar e tem uma baixa taxa de detecção.

Então, o que é realmente um ataque de pulverização de senha, como funciona, como você pode evitá-lo e o que deve fazer para remediar um ataque de pulverização de senha? Vamos descobrir.

últimas postagens

O que é um ataque de pulverização de senha?

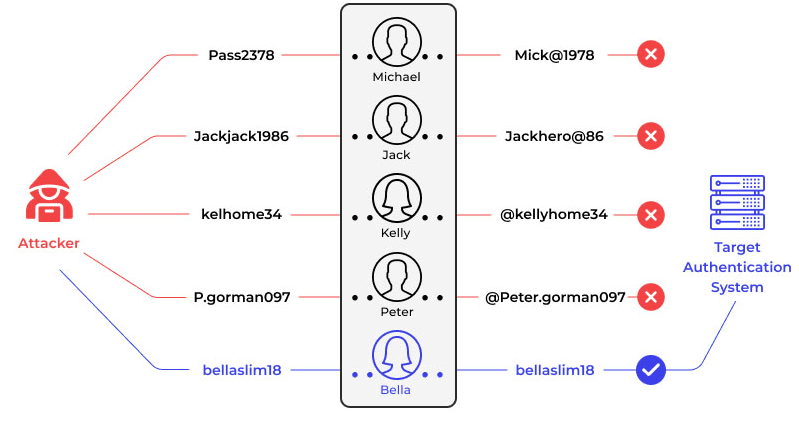

Um ataque de pulverização de senhas é um tipo de ataque cibernético em que os agentes de ameaças espalham senhas comumente usadas em várias contas de uma organização, esperando que algumas senhas os ajudem a obter acesso às contas de usuários.

Os hackers usam uma senha única e comumente usada em várias contas em uma empresa. Se eles não obtiverem acesso a nenhuma conta na primeira tentativa, eles passarão para uma senha diferente para realizar a pulverização de senhas após alguns dias.

Eles repetem o processo até obterem acesso a uma conta corporativa. Como eles não usam várias senhas em uma única conta em um curto período de tempo, as configurações de bloqueio de tentativa de login não bloqueiam as contas devido a tentativas excessivas com falha.

Uma vez dentro de uma rede corporativa, eles podem realizar diversas atividades para atingir seus objetivos maliciosos.

Os usuários têm várias contas atualmente. Criar uma senha forte para cada conta é uma tarefa complicada, muito menos lembrar dessas senhas.

Por isso, muitos usuários criam senhas fáceis para facilitar o processo. Mas as senhas fáceis são populares e conhecidas. Qualquer pessoa pode pesquisar no Google as senhas mais comuns e obter a lista das senhas mais usadas. Este cenário alimentou o crescimento de ataques de pulverização de senhas.

Fornecedor de espaço de trabalho digital e redes corporativas Citrix confirmou que os agentes de ameaças obtiveram acesso à rede interna da empresa em meio ao esforço de pulverização de senhas durante 13 de outubro de 2018 e 8 de março de 2019.

A Microsoft também senha validada espalhando ataques contra mais de 250 clientes do Office 365.

Como funciona um ataque de pulverização de senha?

Fonte da imagem: Arma de parede

Fonte da imagem: Arma de parede

Aqui estão as três etapas para ataques bem-sucedidos de pulverização de senhas.

#1. Colete a lista de nomes de usuário

O primeiro passo para realizar um ataque de pulverização de senha é obter uma lista de nomes de usuários de uma organização.

Normalmente, as empresas empregam uma convenção padronizada para nomes de usuário, tornando os endereços de e-mail dos usuários seus nomes de usuário padrão para contas associadas. Não é preciso muito esforço para adivinhar os endereços de e-mail dos usuários, pois o formato de e-mail mais comumente usado é [email protected].

Os atores da ameaça também podem aprender sobre os endereços de e-mail dos usuários visitando o site da empresa, os perfis dos funcionários no LinkedIn ou outros perfis online relevantes.

Alternativamente, eles podem comprar uma lista de nomes de usuário prontamente disponíveis na dark web.

#2. Pulverizar senhas

Assim que tiverem uma lista de nomes de usuário, eles procurarão “a lista de senhas mais comuns”. As pesquisas do Google e do Bing podem fornecer rapidamente aos hackers uma lista de senhas comuns para um determinado ano. Para aumentar a chance de sucesso, os hackers podem ajustar a lista de senhas comumente usadas de acordo com a localização geográfica dos usuários.

Por exemplo, eles podem levar em consideração equipes/jogadores esportivos populares, atividades culturais, música e assim por diante. Se uma organização estiver sediada em Chicago, os hackers podem combinar Chicago Bears com senhas comumente usadas para espalhar senhas.

Depois de espalhar uma única senha em várias contas, eles esperarão pelo menos 30 a 50 minutos antes de iniciar o próximo ataque de pulverização para evitar bloqueios de contas.

Os hackers podem usar várias ferramentas automatizadas para automatizar o processo de pulverização.

#3. Obtenha acesso às contas

Se o ataque de pulverização for bem-sucedido, o invasor terá acesso às contas dos usuários. Com base nos privilégios dessas contas comprometidas, os invasores podem realizar diversas atividades maliciosas, como instalar malware, roubar dados confidenciais, fazer compras fraudulentas e assim por diante.

Além disso, suponha que o invasor consiga entrar na rede corporativa. Nesse caso, eles podem se aprofundar na sua rede por meio de movimentos laterais para procurar ativos de alto valor e aumentar seus privilégios.

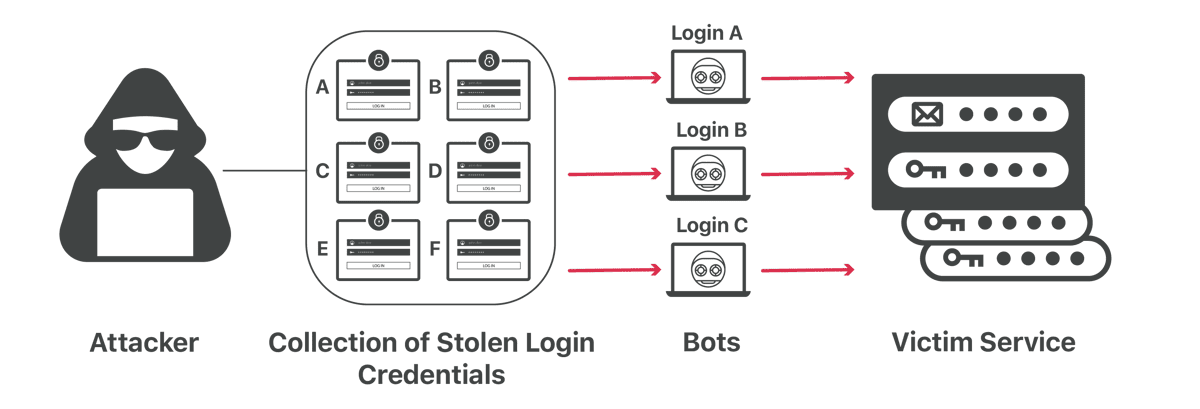

Pulverização de senha vs. preenchimento de credenciais vs. ataque de força bruta

Fonte da imagem: nuvemflare

Fonte da imagem: nuvemflare

Em ataques de preenchimento de credenciais de senha, os agentes de ameaças usam credenciais roubadas de uma organização para acessar contas de usuários em várias plataformas.

Os agentes de ameaças aproveitam o fato de que muitas pessoas usam os mesmos nomes de usuário e senhas para acessar suas contas em vários sites. À medida que mais credenciais de login são expostas devido aos crescentes incidentes de violação de dados, os hackers agora têm mais oportunidades de realizar ataques de preenchimento de credenciais.

Por outro lado, um ataque de força bruta utiliza tentativa e erro para quebrar senhas e credenciais de login. Os cibercriminosos tentam adivinhar as senhas corretas testando uma ampla variedade de combinações. Eles usam ferramentas de ataque de força bruta para acelerar o processo.

As configurações de bloqueio de tentativas de login podem evitar ataques de força bruta, pois as contas em questão serão bloqueadas quando o sistema detectar muitas tentativas de login malsucedidas em um curto espaço de tempo.

Nos ataques de pulverização de senhas, os hackers tentam uma única senha comumente usada em várias contas em uma organização. Como os agentes de ameaças não tentam várias senhas em uma única conta em um curto espaço de tempo, os ataques de pulverização de senhas podem contornar as configurações de bloqueio de tentativa de login.

Como a pulverização de senhas pode afetar sua empresa

Veja como um ataque bem-sucedido de pulverização de senha pode impactar sua empresa:

- Ao obter acesso não autorizado às contas da sua organização, os agentes de ameaças podem expor informações confidenciais, registros financeiros, dados de clientes e segredos comerciais.

- Os agentes de ameaças podem usar contas comprometidas para fazer transações fraudulentas, compras não autorizadas ou até mesmo desviar dinheiro de suas contas comerciais.

- Depois que os hackers obtêm acesso não autorizado às contas de usuários da sua empresa, eles podem criptografar dados cruciais e pedir resgate em troca da chave de descriptografia.

- Um ataque de pulverização de senha pode causar violação de dados, o que pode resultar em perdas financeiras e de reputação para sua empresa. Os incidentes de violação de dados provavelmente causarão a erosão da confiança do cliente. Como resultado, eles podem levar seus negócios até os concorrentes.

- Você precisará de recursos para responder a uma violação de dados, obter aconselhamento jurídico e contratar especialistas externos em segurança cibernética. Portanto, a pulverização de senhas causará um consumo significativo de recursos.

Resumindo, um ataque bem-sucedido de pulverização de senha terá um efeito cascata em vários aspectos do seu negócio. Isso pode incluir consequências financeiras, operacionais, legais e de reputação.

Como detectar ataques de pulverização de senhas

Aqui estão os principais sinais reveladores de um ataque de pulverização de senha:

- Você percebe um grande volume de atividade de login em pouco tempo.

- Há um grande volume de senhas rejeitadas em várias contas em um curto espaço de tempo.

- Você observa tentativas de login de usuários inativos ou inexistentes.

- Existem tentativas de login de endereços IP que são geograficamente inconsistentes com a localização conhecida dos usuários.

- São feitas tentativas de acessar várias contas em horários estranhos ou fora do horário comercial. E uma senha está sendo usada para fazer login nessas contas por vez.

Você deve revisar os logs de autenticação para falhas de login do sistema e do aplicativo de contas válidas para detectar ataques de pulverização de senha.

Se você suspeitar que hackers estão tentando um ataque de pulverização de senha, aqui estão os pontos de ação a seguir:

- Instrua seus funcionários a alterar todas as senhas imediatamente e ativar o MFA caso algum deles ainda não tenha feito isso.

- Implante uma ferramenta de detecção e resposta de endpoint (EDR) para rastrear qualquer atividade maliciosa nos endpoints da sua empresa para evitar o movimento lateral de hackers no caso de um ataque de pulverização de senha.

- Verifique se há sinais de roubo ou criptografia de dados e faça um plano para restaurar os dados do backup depois de certificar-se de que todas as contas estão seguras. Implante uma solução de segurança de dados para proteger seus dados.

- Aumente a sensibilidade dos seus produtos de segurança para identificar tentativas de login malsucedidas em vários sistemas.

- Revise os logs de eventos para entender o que aconteceu, quando aconteceu e como aconteceu para melhorar seu plano de resposta a incidentes.

Os hackers tentam explorar vulnerabilidades de software para aumentar seus privilégios. Portanto, certifique-se de que seus funcionários instalem todas as atualizações e patches de software.

Como prevenir ataques de pulverização de senhas

A seguir estão algumas estratégias para evitar que hackers obtenham acesso a contas de usuários por meio de ataques de pulverização de senhas.

#1. Siga uma política de senha forte

Os ataques de pulverização de senhas têm como alvo senhas fracas e fáceis de adivinhar. A implementação de uma política de senhas fortes forçará seus funcionários a criar senhas fortes e complexas que os hackers não conseguem adivinhar ou encontrar online. Como resultado, as contas de usuários da sua organização estarão protegidas contra ataques de pulverização de senhas.

Aqui estão os pontos principais que sua política de senha deve incorporar:

- As senhas devem ter pelo menos 12 caracteres, incluindo letras maiúsculas, minúsculas e caracteres especiais.

- Deve haver uma lista de negação de senhas, o que significa que os usuários não devem incluir datas de nascimento, locais de nascimento, cargos ou nomes de entes queridos em suas senhas.

- Todas as senhas devem expirar após um determinado período de tempo.

- Todos os usuários devem criar senhas diferentes para contas diferentes.

- Deve haver um limite de bloqueio de conta para bloquear contas de usuário se ocorrerem várias tentativas de login malsucedidas.

A implementação de uma boa ferramenta de senha pode ajudar os usuários a criar senhas fortes e evitar o uso das senhas mais comuns.

Os gerenciadores de senhas mais bem avaliados podem ajudá-lo a determinar se suas senhas serão expostas em alguma violação de dados.

#2. Aplicar autenticação multifator (MFA)

A autenticação multifator (MFA) adiciona uma camada adicional de segurança às contas. Quando ativado, o MFA exige que os usuários enviem um ou mais fatores de verificação, além de nomes de usuário e senhas, antes de conceder-lhes acesso a contas online.

Ao implementar a autenticação multifator em sua empresa, você pode proteger contas online contra ataques de força bruta, ataques de dicionário, ataques de pulverização de senha e outros tipos de ataques de senha. Isso ocorre porque os agentes da ameaça não terão acesso a fatores de verificação adicionais enviados por SMS, e-mails ou aplicativos autenticadores de senha.

Além disso, a autenticação multifator pode impedir que suas contas online sofram ataques de keylogger.

#3. Implementar autenticação sem senha

A autenticação sem senha utiliza biometria, links mágicos, tokens de segurança e muito mais para autenticar usuários. Como as senhas não são usadas para acessar contas, os hackers não poderão realizar ataques de pulverização de senhas.

Portanto, a autenticação sem senha é uma maneira infalível de evitar a maioria dos ataques de senha. Você pode explorar essas soluções de autenticação sem senha para proteger contas em sua empresa.

#4. Preparação para testes realizando ataques simulados

Você precisa verificar a preparação de seus funcionários para combater ataques de pulverização de senhas, realizando um ataque simulado de pulverização de senhas. Isso o ajudará a entender melhor sua postura de segurança de senhas e a tomar as medidas necessárias para aprimorar a segurança de senhas em sua empresa.

#5. Tenha uma ferramenta de detecção de login instalada

Você deve configurar uma ferramenta de auditoria em tempo real para detectar tentativas de login suspeitas. A ferramenta certa pode ajudá-lo a identificar tentativas de login suspeitas em várias contas de um único host em um curto espaço de tempo, tentativas de login em várias contas inativas, inúmeras tentativas de login fora do horário comercial e assim por diante.

Depois de descobrir qualquer atividade de login suspeita, você poderá tomar medidas corretivas para bloquear tentativas não autorizadas de acesso às suas contas. Essas ações podem incluir o bloqueio de contas comprometidas, a alteração das configurações do fireball, a ativação da autenticação multifator, etc.

#6. Treine seus funcionários

Seus funcionários desempenham um papel crucial na proteção das contas dos usuários contra ataques de pulverização de senhas. Todos os controles técnicos de segurança, por melhores que sejam, não funcionarão se seus funcionários não criarem senhas fortes e habilitarem a autenticação multifator em suas contas.

Portanto, execute programas de conscientização sobre segurança cibernética regularmente para educar seus funcionários sobre vários ataques de senha e como evitá-los. Certifique-se de que eles saibam como criar uma senha suficientemente complexa.

Conclusão

Um ataque de pulverização de senha pode causar graves danos à sua empresa, incluindo comprometimento de contas, violação de dados e futuros ataques à segurança cibernética. Portanto, você deve aumentar a segurança da senha na sua empresa.

Aplicar uma política de senha rigorosa, implementar MFA, adotar autenticação sem senha, ter uma ferramenta de detecção de login instalada e treinar seus funcionários pode ajudá-lo a evitar ataques de pulverização de senha.

Você também deve tentar ser criativo ao escolher a convenção de nome de usuário da sua empresa. Pare de usar o habitual—[email protected].

Para aumentar a segurança das contas da sua empresa, você pode explorar essas plataformas de links mágicos para autenticação sem senha.