O controle da postura de segurança na nuvem representa uma forma de monitorar continuamente o ambiente de computação em nuvem, oferecendo visibilidade, identificando e corrigindo vulnerabilidades, ao mesmo tempo em que antecipa potenciais riscos.

A proteção de um ambiente de nuvem atualmente é um desafio devido à sua natureza dinâmica e à forma como ele conecta e desconecta inúmeras redes e outros recursos. A falta de uma visibilidade adequada pode levar a configurações incorretas não detectadas e outras falhas de segurança que invasores podem explorar para obter acesso não autorizado à infraestrutura.

Normalmente, configurações inadequadas e inseguras ampliam a superfície de ataque, tornando mais fácil para criminosos realizarem ataques. Eventualmente, isso resulta na exposição de informações sensíveis ou confidenciais, multas por não conformidade, perdas financeiras e de reputação, e outros riscos.

Idealmente, a implementação do Gerenciamento de Postura de Segurança em Nuvem (CSPM) garante que a segurança do ambiente de nuvem esteja alinhada com as melhores práticas, definindo regras e expectativas.

Fonte: my.f5.com

O que é Gerenciamento de Postura de Segurança em Nuvem (CSPM)?

O Gerenciamento de Postura de Segurança em Nuvem (CSPM) consiste em um conjunto de ferramentas e práticas que permitem às organizações avaliarem o ambiente de nuvem, identificarem e resolverem configurações incorretas, violações de conformidade e outros riscos de segurança.

Embora alguns provedores de serviços em nuvem, como Amazon AWS, Google Cloud e Microsoft, ofereçam recursos integrados de CSPM, organizações que utilizam outras plataformas que não os oferecem devem considerar a adoção de ferramentas de terceiros.

Essas soluções desempenham um papel crucial na segurança da nuvem, detectando, corrigindo ou alertando as equipes de TI sobre configurações de segurança inadequadas, riscos, não conformidade e outras vulnerabilidades. Algumas ferramentas oferecem detecção automatizada e correção de falhas.

Além de detectar e mitigar riscos, uma ferramenta CSPM oferece monitoramento e visibilidade contínuos da postura de segurança na nuvem da organização. Adicionalmente, algumas ferramentas fornecem recomendações para o fortalecimento da segurança.

Por que o Gerenciamento de Postura de Segurança na Nuvem é Importante?

Com a nuvem abrangendo uma ampla gama de tecnologias e componentes distintos, torna-se difícil para as organizações acompanhar tudo, especialmente se não dispuserem das ferramentas adequadas.

Qualquer organização que utilize serviços de nuvem deve considerar a implementação de uma ferramenta CSPM. Isso é particularmente essencial para organizações que lidam com cargas de trabalho críticas, operam em setores altamente regulamentados e gerenciam várias contas de serviços em nuvem.

Os benefícios de usar o CSPM incluem:

- Realização de varreduras contínuas e avaliação da postura de segurança em tempo real.

- Capacitação da organização para obter visibilidade constante em toda a infraestrutura de nuvem.

- Detecção automática e correção de configurações incorretas e problemas de conformidade.

- Execução de benchmarks e auditorias de conformidade para garantir a adesão da organização às melhores práticas.

Apesar da flexibilidade e produtividade que a infraestrutura de nuvem oferece, ela enfrenta uma variedade de desafios de segurança, especialmente quando configurações incorretas e outras práticas inadequadas aumentam a superfície de ataque. Para lidar com isso, as organizações devem adotar ferramentas CSPM que proporcionem visibilidade, identificação e correção de riscos.

Uma ferramenta CSPM comum monitora continuamente a infraestrutura de nuvem, gerando alertas sempre que detecta um problema. Dependendo do problema, a ferramenta pode realizar a correção automaticamente.

Caso contrário, um alerta imediato permite que equipes de segurança, desenvolvedores ou outras equipes possam corrigir o problema de maneira oportuna. Além disso, o CSPM capacita as organizações a identificarem e resolverem quaisquer lacunas que possam existir entre o estado atual e o estado desejado de seu ambiente de nuvem.

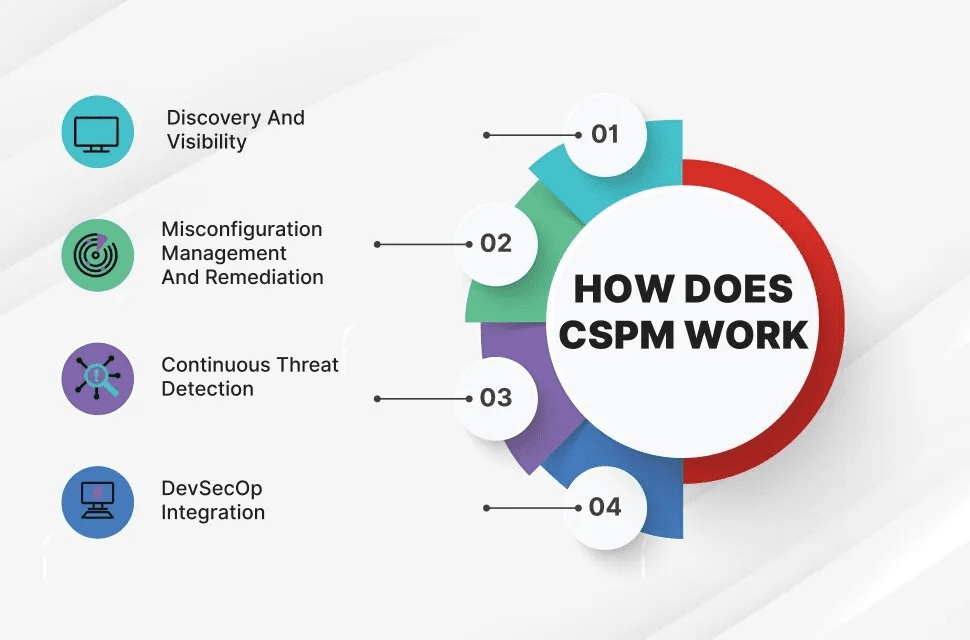

Como Funciona o CSPM?

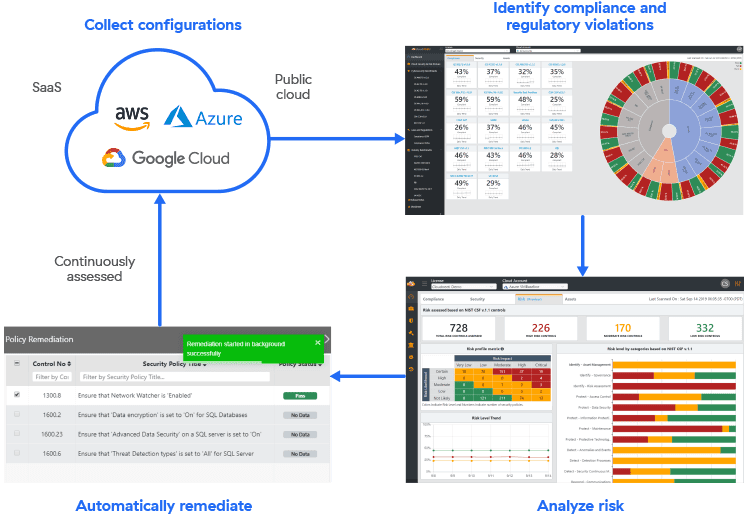

Uma solução CSPM oferece monitoramento contínuo e visualização da infraestrutura de nuvem, permitindo a descoberta e classificação de diversos componentes de nuvem, além de avaliar riscos existentes e potenciais.

A maioria das ferramentas compara políticas e configurações ativas com uma linha de base predefinida para identificar desvios e riscos. Algumas soluções CSPM baseadas em regras funcionam de acordo com regras estabelecidas.

Por outro lado, algumas soluções utilizam aprendizado de máquina para detectar mudanças nas tecnologias e no comportamento do usuário, ajustando posteriormente suas comparações.

Um CSPM comum possui as seguintes funções principais:

- Monitoramento contínuo do ambiente e serviços de nuvem, proporcionando visibilidade completa de componentes e configurações.

- Comparação de configurações e políticas de nuvem com um conjunto de diretrizes aceitáveis.

- Detecção de erros de configuração e alterações de política.

- Identificação de ameaças existentes, novas e potenciais.

- Correção de configurações incorretas com base em regras predefinidas e padrões do setor. Isso contribui para a redução de riscos decorrentes de erros humanos que podem levar a configurações inadequadas.

Fonte: fortinet.com

Fonte: fortinet.com

Embora o CSPM auxilie na resolução de uma variedade de problemas de configuração incorreta e conformidade, eles podem diferir em seu funcionamento. Algumas oferecem suporte à correção automatizada em tempo real.

No entanto, a correção automática pode variar de uma ferramenta para outra. Outras oferecem suporte à automação personalizada. Além disso, algumas são específicas para determinados ambientes de nuvem, como Azure, AWS ou outros serviços.

Certas soluções CSPM oferecem monitoramento contínuo e automatizado, visibilidade, detecção de ameaças e correção. Dependendo da solução, ela pode corrigir riscos automaticamente, enviar alertas, fornecer recomendações e executar outras funções.

O Que É um Erro de Configuração de Segurança e Por Que Ele Ocorre?

Um erro de configuração de segurança ocorre quando os controles de segurança são configurados incorretamente ou deixados inseguros, como nas configurações padrão. Isso cria vulnerabilidades, falhas de segurança e brechas que deixam redes, sistemas e dados expostos e sob risco de vários ataques cibernéticos.

Configurações incorretas ocorrem principalmente devido a erros humanos quando as equipes não implementam corretamente as configurações de segurança ou deixam de implementá-las.

Práticas ruins comuns incluem o uso de configurações padrão, documentação insuficiente ou ausência de documentação das alterações de configuração, concessão de permissões excessivas ou arriscadas, configurações incorretas pelo provedor de serviços e muito mais.

Também ocorre devido à habilitação de recursos, contas, portas, serviços e outros componentes desnecessários que aumentam a superfície de ataque.

Outras razões para ocorrência de erros de configuração incluem:

- Exibição de informações confidenciais em mensagens de erro.

- Criptografia inadequada, fraca ou ausente.

- Ferramentas de segurança mal configuradas, plataformas, diretórios e arquivos desprotegidos.

- Configurações de hardware incorretas, como uso de endereço IP padrão, credenciais de hardware e software, e configurações.

Como Implementar o CSPM em sua Organização?

O CSPM possibilita a avaliação contínua do seu ambiente de nuvem, identificando e corrigindo falhas de segurança. Contudo, a implementação de uma solução CSPM eficaz exige planejamento, estratégia e tempo adequados. Devido a diferentes ambientes e objetivos de nuvem, o processo pode variar de uma organização para outra.

Além da escolha correta da ferramenta, as equipes devem adotar as melhores práticas na implementação da solução. Existem diversos fatores a serem considerados.

Assim como qualquer outro investimento financeiro, as equipes de segurança devem definir os objetivos do CSPM, além de obter aprovação da alta administração. Posteriormente, devem seguir os seguintes passos:

- Definição dos objetivos, como os riscos a serem detectados e resolvidos. Além disso, identificação e envolvimento das equipes pertinentes para supervisionar a implementação.

- Seleção da solução CSPM apropriada e uso de regras predefinidas ou personalizadas para detecção de configurações incorretas e outras vulnerabilidades.

- Estabelecimento de métodos para avaliação ou análise dos ambientes de nuvem.

- Exame contínuo do seu ambiente de nuvem e ativos para identificação e tratamento de riscos de segurança, incluindo aqueles que podem surgir de mudanças no ambiente de nuvem.

- Avaliação dos resultados e identificação de áreas críticas para priorização da correção. Algumas ferramentas podem auxiliar na avaliação da gravidade dos riscos detectados, permitindo priorizar aqueles a serem resolvidos primeiro.

- Resolução dos riscos detectados de forma automática ou manual. Além disso, a ferramenta pode ser configurada para notificar as equipes relevantes para ação.

- Repetição regular do processo, ajustando-o para tratar alterações que possam ter ocorrido nos ambientes de nuvem em constante evolução.

Muitas organizações podem não ter conhecimento do número e tipos de seus recursos de nuvem, aqueles em execução e suas respectivas configurações. Em muitos casos, a falta de visibilidade em seu ambiente de nuvem pode levar à execução de vários serviços com diversas configurações inadequadas.

Uma ferramenta CSPM comum examina continuamente o ambiente de nuvem para proporcionar visibilidade da postura de segurança. Ao fazer isso, ela identifica os ativos, serviços e outros recursos da nuvem enquanto avalia a segurança, verificando configurações incorretas e outras vulnerabilidades.

Geralmente, a ferramenta visualiza os ativos e auxilia as organizações na descoberta e compreensão de interconexões de rede, serviços, cargas de trabalho, rotas de dados e outros recursos. Isso permite que as equipes identifiquem configurações inadequadas, vulnerabilidades de segurança, ativos e serviços não utilizados, além de verificar a integridade de sistemas de hardware ou software recém-instalados, entre outros.

Por exemplo, a ferramenta CSPM detecta ativos de nuvem, como máquinas virtuais e buckets do Amazon S3, entre outros recursos. Em seguida, ela oferece visibilidade do ambiente de nuvem, incluindo seus ativos, configurações de segurança, conformidade e riscos. Além disso, a visibilidade permite que as equipes identifiquem e resolvam pontos cegos.

Fonte: zscaler.com

Fonte: zscaler.com

Desafios do Gerenciamento de Postura de Segurança na Nuvem

Embora as ferramentas CAPM ofereçam vários benefícios de segurança, elas também apresentam algumas desvantagens, que incluem:

- Algumas ferramentas CSPM, sem recursos de verificação de vulnerabilidade, dependem de outras soluções, o que pode complicar a implementação e a resposta.

- Falta de habilidades adequadas para implementar e manter a solução CSPM.

- A correção automática pode gerar problemas. Geralmente, a resolução automática de problemas é mais rápida e eficiente quando bem executada, mas certos problemas podem exigir intervenção manual.

- Na prática, a maioria das ferramentas do CSPM não interrompe proativamente ransomware, malware e outros ataques. A mitigação de um ataque pode levar várias horas, o que pode resultar em mais danos. Adicionalmente, a ferramenta pode não detectar ameaças que se propagam lateralmente pelo ambiente de nuvem.

- Algumas funcionalidades do CSPM geralmente estão disponíveis como produtos do provedor de serviços em nuvem ou recursos de outras ferramentas baseadas em nuvem, como a plataforma de proteção de carga de trabalho em nuvem (CWPP) e o Cloud Access Security Broker (CASB). Infelizmente, essas ferramentas que priorizam a nuvem não proporcionam segurança no local.

Recursos de Aprendizagem

A seguir, alguns cursos e livros que podem ajudá-lo a entender melhor o gerenciamento de postura de segurança na nuvem e outras práticas.

#1. Check Point Jump Start: CloudGuard Posture Management: Udemy

Check Point Jump Start: CloudGuard Posture Management é um curso online gratuito, simples e informativo, oferecido pela Udemy. Apenas conhecimentos básicos de informática são necessários para compreender o CSPM.

#2. Segurança de Contêiner e Segurança em Nuvem usando AQUA – Udemy

O curso Container Security & Cloud Security using AQUA irá ajudá-lo a aprender sobre imagens de contêineres, sua segurança e como escaneá-las com as soluções de segurança da Aqua.

Você também aprenderá sobre como detectar configurações incorretas em uma plataforma AWS, sobre o gerenciamento de postura de segurança na nuvem e como implementá-lo usando a solução Aqua.

#3. Guia Completo de Autoavaliação do Gerenciamento de Postura de Segurança na Nuvem

O livro orienta você sobre como avaliar sua postura de segurança, visualizar seus recursos de nuvem e determinar quem os está usando. Também inclui ferramentas digitais para avaliar as medidas de segurança, políticas e outras soluções em vigor.

Adicionalmente, você examinará ataques e desafios anteriores que sua organização enfrenta para proteger as cargas de trabalho. Além disso, você avaliará a segurança de seus aplicativos e dados, quem tem acesso a eles e quem está autorizado a realizar determinadas ações.

O guia de autoavaliação CSPM o ajudará a identificar os desafios do CSPM e como superá-los, protegendo seu ambiente de nuvem.

#4. Arquitetura de Referência Técnica de Segurança em Nuvem

O livro apresenta a arquitetura de referência recomendada pela CISA, OBD e outras agências de segurança.

Ele demonstra que organizações e agências que migram suas cargas de trabalho para a nuvem devem proteger sua coleta de dados e relatórios usando diversas ferramentas, incluindo o CSPM.

Palavras Finais

A infraestrutura de nuvem está em constante mudança, e organizações sem visibilidade adequada podem expor seu ambiente a ataques. Portanto, é fundamental auditar regularmente as configurações, ajustes e controles de segurança para garantir a conformidade, mesmo após adicionar um novo componente. As equipes devem resolver qualquer desvio na configuração o mais rápido possível.

Uma forma de atingir esse objetivo é por meio do uso de uma solução confiável de gerenciamento de postura de segurança em nuvem. A ferramenta fornece visibilidade, permitindo que organizações protejam seus ativos de nuvem contra não conformidade e configurações inadequadas, como atualizações de segurança desatualizadas, permissões incorretas, dados não criptografados, chaves de criptografia expiradas etc.

Em seguida, verifique como encontrar vulnerabilidades de servidor web com o scanner Nikto.