A técnica de criptografia que se fundamenta em reticulados representa um método notável para salvaguardar informações, empregando uma série de fórmulas matemáticas intrincadas.

A criptografia manifesta-se em diversas abordagens, geralmente utilizando uma variedade de códigos para a codificação de dados.

Por um período considerável, as ferramentas criptográficas, tais como os esquemas de cifragem, seguiram designs construídos de maneira improvisada. A segurança era predominantemente baseada em heurística e intuição.

Adicionalmente, os códigos tradicionais mostram-se mais suscetíveis a quebras; portanto, a proteção de dados torna-se um desafio para aqueles que adotam projetos de segurança baseados em códigos convencionais.

Outro obstáculo reside na falta de confiabilidade dos padrões de criptografia existentes. O desenvolvimento de computadores quânticos pode comprometer ainda mais tais padrões, resultando em um aumento da preocupação entre os utilizadores.

Dessa forma, a criptografia de dados pessoais torna-se essencial para todos. Consequentemente, surgiu a necessidade de uma nova abordagem ou técnica que permanecesse inviolável. Necessitávamos de padrões aprimorados que pudessem proteger os dados mesmo diante do poder dos computadores quânticos.

Após extensa reflexão, emergiu um novo método: a Criptografia Baseada em Reticulados.

Neste artigo, abordarei a criptografia baseada em reticulados, sua relevância, seu funcionamento e outros detalhes.

Vamos começar!

O que é Criptografia?

Criptografia é a arte de proteger comunicações e informações através do uso de uma ampla variedade de códigos. Esse processo visa garantir que a informação seja legível e processada apenas por aqueles que são os destinatários pretendidos, impedindo o acesso não autorizado aos dados.

O termo “criptografia” tem origem na combinação de duas palavras: cripto e grafia.

Neste contexto, “cripto” significa “oculto” e “grafia” refere-se a “escrita”.

Os métodos empregados na proteção de informações derivam de diversos conceitos matemáticos e cálculos baseados em regras, ou seja, algoritmos para transformar as mensagens em um problema complexo e aparentemente difícil de decifrar.

Existem três tipos principais de Criptografia:

- Criptografia de chave simétrica: Neste modelo, o remetente da mensagem e seu destinatário utilizam uma única chave para codificar e decodificar mensagens. Este método é geralmente mais simples e rápido.

- Funções Hash: Este algoritmo não requer chaves. Um valor de hash é calculado a partir do texto original, dificultando a recuperação do conteúdo. Diversos sistemas operacionais utilizam este método para encriptar senhas.

- Criptografia de chave assimétrica: Esta técnica utiliza um par de chaves para codificar e decodificar informações – uma chave para codificação e outra para decodificação. A primeira chave é pública, enquanto a segunda é privada e conhecida apenas pelo destinatário.

O que é Criptografia Baseada em Reticulados?

A criptografia baseada em reticulados é um termo utilizado para descrever a construção de algoritmos criptográficos que envolvem reticulados. É uma abordagem usada para a criptografia pós-quântica, visando proteger informações contra ameaças futuras. Diferentemente dos esquemas públicos bem conhecidos, os sistemas baseados em reticulados são mais robustos e podem resistir a ataques de computadores quânticos.

Para aqueles que se questionam sobre o que é um reticulado no contexto da criptografia baseada em reticulados, esclareço a seguir.

Um reticulado assemelha-se a uma grade como um papel quadriculado, utilizando um conjunto de pontos interconectados. A diferença é que um reticulado não é finito; ele define um padrão que continua infinitamente. Um conjunto desses pontos é denominado vetor, onde se podem adicionar números em múltiplos inteiros. O desafio reside em encontrar os pontos nessa grade infinita que estão próximos de um ponto, como por exemplo, o ponto 0.

Além disso, a criptografia baseada em reticulados utiliza problemas matemáticos complexos para cifrar os dados, dificultando a intrusão e o roubo de dados por terceiros.

Em relação à sua história, a criptografia baseada em reticulados foi introduzida por Miklos Ajtai em 1996, cuja segurança se baseava em problemas envolvendo reticulados.

Em 1998, Joseph H. Silverman, Jill Pipher e Jeffrey Hoofstein apresentaram um esquema de criptografia de chave pública baseado em reticulados. No entanto, este esquema de criptografia não era tão difícil de resolver. Finalmente, em 2005, Oded Regev introduziu o primeiro esquema de criptografia de chave pública que comprovadamente resistia mesmo no pior cenário.

Desde então, trabalhos subsequentes têm se dedicado a melhorar a eficiência do esquema de criptografia original. Em 2009, Craig Gentry apresentou o primeiro esquema de criptografia homomórfica baseado em problemas complexos de reticulados.

Exemplos incluem CRYSTALS-Dilithium (algoritmo de assinatura digital) e CRYSTALS-KYBER (algoritmo de criptografia de chave pública e algoritmo de estabelecimento de chave).

Como Funciona a Criptografia Baseada em Reticulados?

Para entender o princípio de funcionamento dos reticulados, vamos explorar alguns termos importantes:

- Reticulados: Os reticulados podem ser vistos como uma grade de espaçamento regular, composta por um conjunto de pontos que se estendem infinitamente.

- Vetor: Um vetor é o nome dado a um ponto, e os números nele são chamados de coordenadas. Por exemplo, (2,3) é um vetor com duas coordenadas, 2 e 3. Um reticulado é uma coleção desses vetores, estendendo-se numa série infinita.

- Base: Os reticulados são objetos extensos, mas os computadores possuem uma quantidade finita de memória. Assim, matemáticos e criptógrafos procuraram uma forma concisa de utilizar reticulados. Eles utilizam a “base” de um reticulado, que é uma coleção de vetores usados para apresentar qualquer ponto na grade que forma um reticulado.

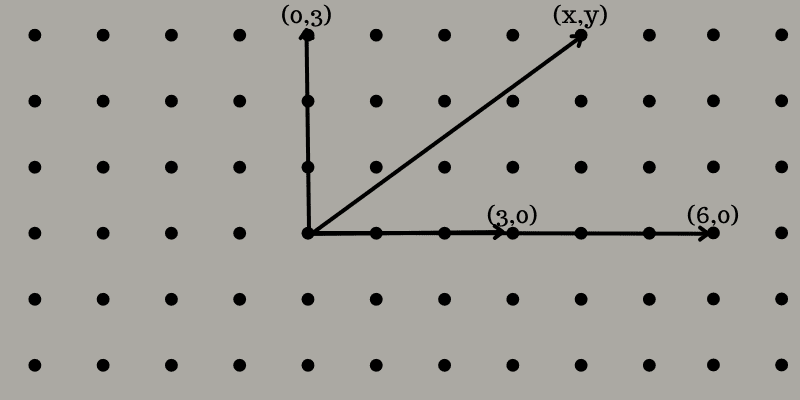

Agora, tomemos um reticulado 2D como exemplo para facilitar a compreensão. Imagine uma grade de pontos em uma superfície plana, como uma folha de papel. Escolha dois ou mais pontos que não estejam em uma única linha que passe pela origem.

Por exemplo, escolha (3,0) e (0,3). Para gerar um terceiro ponto utilizando estes pontos, selecione dois números inteiros, como 2 e -1. Multiplique as coordenadas de (3,0) por 2 para obter (6,0) e (0,3) por -1 para obter (0,-3). Adicione os pontos resultantes para obter (6,-3).

Com este método, é possível gerar toda a grade de pontos, uniformemente espaçados vertical e horizontalmente. Pode-se nomear as coordenadas como (x,y), onde x e y são números pares, incluindo 0.

Os reticulados são classificados em três categorias:

- Aperiódico: Um reticulado aperiódico é um padrão que não se repete exatamente, mas não apresenta sobreposições nem lacunas.

- Caótico: Um reticulado caótico é um padrão que contém sobreposições e lacunas, introduzindo um elemento de aleatoriedade na sua estrutura.

- Periódico: Um reticulado periódico é um padrão que se repete continuamente, sem sobreposições ou lacunas.

Cada reticulado funciona como um padrão onde apenas aquele que conhece o vetor correto pode descriptografar a mensagem. Como existem muitos padrões, para o invasor é difícil encontrar o ponto de origem e a chave para descriptografar. Seja com 10 ou 100 pontos, apenas quem possui a chave correta pode descriptografar a informação.

Se um invasor tentar escolher dois pontos aleatórios, será difícil determinar qual ponto nos padrões do reticulado de 10 pontos leva ao reticulado de 100 pontos. Assim, com o conhecimento da chave, é possível decodificar a mensagem.

Benefícios da Criptografia Baseada em Reticulados

A criptografia baseada em reticulados oferece inúmeros benefícios para indivíduos e empresas.

Menor Consumo de Energia

O consumo de energia tende a aumentar com o uso intensivo de qualquer sistema. Apesar de sua maior velocidade, a criptografia baseada em reticulados consome menos energia em comparação com outros esquemas criptográficos. Isto é devido à sua implementação em hardware, resultando em menor consumo energético.

Por exemplo, processadores projetados para mineração de criptomoedas mostram-se mais eficientes em termos energéticos do que os processadores convencionais ao utilizar a criptografia baseada em reticulados.

Computação de Alta Velocidade

Diferentemente de outros algoritmos de criptografia, o esquema de criptografia de reticulados realiza cálculos mais rapidamente. Tempos de computação mais rápidos traduzem-se em melhor desempenho, proporcionando respostas em tempo real mais eficientes, como em jogos online ou streaming de mídia.

Fácil de Implementar e Flexível

Atualmente, as empresas buscam opções flexíveis e que economizem tempo. A criptografia baseada em reticulados é fácil de implementar, pois requer menos recursos e possui alta acessibilidade. Sua implementação em hardware convencional também é simples.

Além disso, a criptografia baseada em reticulados é aplicada em diversas situações, como assinaturas digitais, troca de chaves e criptografia baseada em senhas. Em vez de se limitar a um único design, é possível construir reticulados de diversas formas, oferecendo grande flexibilidade.

Tamanhos de Chave Adequados

Os tamanhos das chaves da criptografia baseada em reticulados são pequenos, embora não tão pequenos quanto os algoritmos clássicos ou os esquemas quânticos seguros baseados em isogenia. Isso possibilita a utilização dessas chaves em protocolos padrão.

Diversidade de Uso

Os reticulados permitem que os usuários abordem uma variedade de desafios de segurança, incluindo construções práticas como assinaturas e esquemas de acordo de chaves. Além disso, é possível construir canais de segurança em toda a organização para proteger os dados de todos, como a criptografia totalmente homomórfica e a criptografia baseada em identidade.

Fundamentação Matemática

Como o algoritmo é totalmente fundamentado em problemas matemáticos, obter uma solução sem a chave torna-se extremamente difícil. Isto assegura a indivíduos e profissionais a segurança de suas informações.

Compreensibilidade

Os algoritmos utilizados na criptografia baseada em reticulados são baseados em álgebra linear simples, requerendo menos conhecimento matemático para entender seu funcionamento. Assim, sua implementação é rápida, proporcionando segurança e eficiência.

Recursos de Aprendizagem

Para aqueles interessados em aprender mais sobre esta tecnologia, seguem alguns livros e cursos que podem ser consultados. Disponíveis online, eles podem auxiliar na sua jornada para se tornar um profissional nesta área. Exploraremos esses materiais.

#1. Criptosistemas Baseados em Reticulados: Uma Perspectiva de Design

Os autores do livro, Jiang Zhang e Zhenfeng Zhang, abordam os sistemas criptográficos baseados em reticulados, amplamente considerados os esquemas criptográficos pós-quânticos mais promissores. Este livro oferece informações fundamentais sobre a construção de camadas de segurança em problemas de reticulados complexos.

O principal objetivo é apresentar ferramentas que auxiliem na escolha do reticulado adequado para o design de sistemas criptográficos. Isso inclui o design de criptografia baseada em atributos, assinaturas digitais, alteração de chaves, criptografia baseada em identidade e criptografia de chave pública.

#2. Criptografia de Chave Pública Baseada em Reticulados em Hardware

O livro, de Sujoy Sinha Roy e Ingrid Verbauwhede, descreve como a implementação da criptografia de chave pública pode ser eficiente, abordando os desafios críticos de segurança associados a grandes volumes de dados gerados por redes de dispositivos conectados. Tais dispositivos podem variar de pequenas etiquetas de identificação por radiofrequência a computadores de mesa, entre outros.

Os autores também exploram a implementação de criptografia homomórfica pós-quântica e esquemas de criptografia de chave pública.

#3. Reticulados e suas Aplicações em Criptografia:

Este não é um livro, mas uma tese escrita por Merve Cakir em 2014, durante sua graduação em Engenharia da Computação. O objetivo da tese é identificar as características dos criptossistemas baseados em reticulados e analisar como a utilização de esquemas de assinatura e criptografia está se tornando insegura com o surgimento dos computadores quânticos.

Na tese, o autor propõe uma criptografia alternativa baseada nos problemas mais complexos de reticulados. A complexidade e a segurança dos problemas computacionais são analisadas, oferecendo uma colaboração entre a teoria da complexidade, criptografia de chave pública e álgebra linear.

#4. Criptografia de Nível Básico a Avançado

Este curso, apresentado pela Udemy, oferece uma visão clara da criptografia e de sua terminologia. Ele aborda tópicos como criptografia, hashing, técnicas de hacking e quebra de código, criptoanálise e descriptografia.

O curso é dividido em 5 seções, com 17 aulas e uma duração total de 2 horas e 7 minutos. Para se inscrever, é necessário ter conhecimento básico de informática e matemática do ensino médio.

Conclusão

A criptografia é uma ferramenta simples, mas poderosa, para proteger informações armazenadas nos sistemas. Ela utiliza problemas matemáticos complexos e algoritmos para proteger os dados, que é o objetivo principal para todos na atualidade.

A criptografia baseada em reticulados é um dos mecanismos de segurança mais robustos, utilizando álgebra linear simples para criptografar os dados. Ela envolve reticulados, vetores e bases para construir um padrão resistente. A descriptografia depende dos padrões; portanto, é fundamental conhecer o ponto de origem. Com a chave correta, é possível descriptografar os dados facilmente.

Assim, a criptografia baseada em reticulados se destaca como uma técnica eficaz para proteger os dados de indivíduos e empresas em diversos setores, desde empresas de TI e serviços de segurança até finanças e outras áreas.

Recomenda-se também a leitura sobre Criptografia em Nuvem.