Atualmente, as empresas enfrentam uma pressão considerável para manter suas operações em pleno funcionamento. Caso sua organização esteja estruturada para operar sem falhas, sua equipe de segurança deve proteger sua infraestrutura contra todas as ameaças que possam prejudicar sua continuidade.

O desafio reside no fato de que o que é considerado seguro hoje pode se tornar vulnerável amanhã. Essa situação ocorre porque, com a evolução dos algoritmos, surgem novas vulnerabilidades e os cibercriminosos desenvolvem técnicas mais sofisticadas para quebrar a criptografia da qual muitas empresas dependem.

A criptoanálise, também conhecida como análise de códigos, é o estudo aprofundado das técnicas utilizadas para decifrar e interpretar códigos, cifras ou textos criptografados. A criptoanálise emprega princípios matemáticos para identificar as vulnerabilidades de um algoritmo, estendendo-se também à segurança da informação em sistemas.

Este guia abrange tudo o que você precisa saber sobre criptoanálise. Você obterá uma compreensão detalhada do assunto e aprenderá como proteger sua organização contra ataques de criptoanálise.

O que é Criptoanálise?

A criptoanálise é o processo de estudo de sistemas criptográficos com o objetivo de identificar suas fraquezas e possíveis vazamentos de informações. Pode-se dizer que é a exploração das falhas na estrutura matemática subjacente de um sistema criptográfico, incluindo vulnerabilidades de implementação como ataques de canal lateral e entradas de entropia insuficientes.

Sistemas criptográficos referem-se a sistemas computacionais que utilizam a criptografia, um método para proteger informações e comunicações por meio de códigos, assegurando que apenas os destinatários pretendidos possam acessá-las.

Criptoanálise vs. Criptografia

Enquanto a criptografia se dedica a ocultar uma mensagem, transformando-a em texto cifrado antes de sua transmissão por canais inseguros, a criptoanálise se preocupa em obter o texto original a partir de mensagens ocultas transmitidas em canais inseguros.

A criptografia é uma ferramenta valiosa na transmissão de informações. Um exemplo claro de sua aplicação é nas transações bancárias e mensagens de e-mail, onde a proteção de informações confidenciais é fundamental. Os esquemas de criptografia incluem chaves secretas, chaves públicas e funções hash.

A criptoanálise é a arte de decifrar um texto cifrado para sua forma original. Nesse cenário, um indivíduo não autorizado tenta decifrar a mensagem, interceptando o canal de comunicação.

Quem usa a Criptoanálise?

Diversas entidades utilizam a criptoanálise, incluindo governos que buscam decifrar comunicações privadas de outras nações, empresas que testam os recursos de segurança de seus produtos, hackers, crackers, pesquisadores independentes e profissionais acadêmicos que buscam identificar vulnerabilidades em algoritmos e protocolos criptográficos.

O avanço da criptologia é impulsionado pelo embate contínuo entre os criptógrafos, que buscam proteger os dados, e os analistas de cripto, que trabalham para quebrar os sistemas criptográficos.

Os objetivos de um invasor estão relacionados às suas necessidades específicas ao realizar a criptoanálise. O sucesso na criptoanálise geralmente não vai além da dedução de informações a partir do texto cifrado. No entanto, isso é suficiente, com base nas necessidades dos invasores, cujos objetivos variam de um atacante para outro, incluindo, mas não se limitando a:

- Quebra total: Descobrir chaves secretas.

- Dedução global: Encontrar algoritmos funcionais equivalentes para criptografia e descriptografia sem conhecimento das chaves secretas.

- Dedução de informações: Obter informações sobre textos cifrados e textos originais.

- Algoritmo de distinção: Diferenciar a saída de criptografia de uma permutação aleatória de bits.

Para ilustrar, vamos considerar um exemplo prático e simples. É importante observar que este exemplo não se aplica a cifras criptográficas modernas, mas é útil para construir sua compreensão.

A técnica de análise de frequência pode ser aplicada em algoritmos de criptografia básicos. Algoritmos de criptografia básicos geralmente realizam substituições monoalfabéticas, onde cada letra é substituída por uma letra predefinida do mesmo alfabeto.

Este modelo é uma melhoria sobre as técnicas mais rudimentares que trocavam as letras por um número fixo de posições, substituindo as letras originais por novas letras na posição alfabética resultante.

Embora as cifras de substituição monoalfabéticas sejam resistentes a buscas aleatórias, elas não são invulneráveis e podem ser facilmente quebradas com papel e caneta. Como? A análise de frequência explora o fato de que a linguagem natural não é aleatória e que a substituição monoalfabética não oculta as propriedades estatísticas da linguagem.

Vamos analisar mais de perto, considerando o alfabeto e uma letra específica como “E”, que tem uma frequência de ocorrência de 12,7%. Ao substituir “E” no texto original para gerar o texto cifrado, a frequência original é preservada. Se esta frequência for conhecida pelo criptoanalista, ele poderá determinar rapidamente as substituições para decifrar o texto.

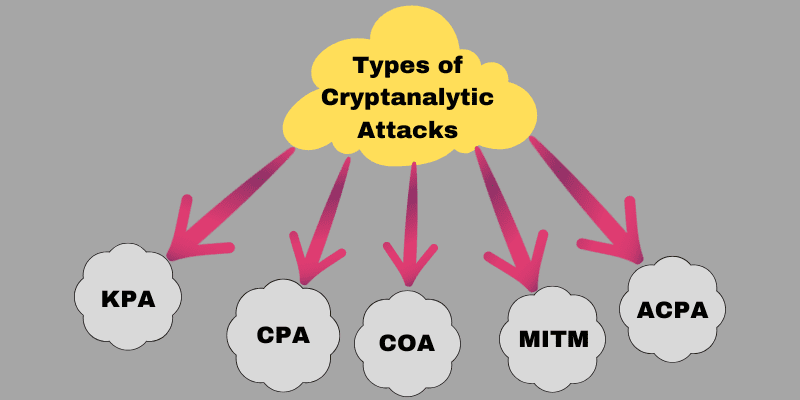

Tipos de Ataques Criptoanalíticos

Ataques criptoanalíticos exploram as vulnerabilidades de seu sistema, decifrando a criptografia. Para realizar um ataque de criptoanálise, é necessário conhecer a natureza dos métodos e as propriedades gerais do texto original. Um texto original pode estar em qualquer idioma, como inglês ou código Java.

A seguir, apresentamos uma lista dos tipos de ataques. Os cinco primeiros são os mais comuns; os outros são mais raros e, às vezes, são ignorados; no entanto, é útil estar familiarizado com eles.

- Análise de Texto Original Conhecido (KPA): Neste cenário, o atacante tem algum acesso aos pares de texto original-texto cifrado. Com isso, o invasor mapeia os pares para descobrir a chave de criptografia. Este ataque é fácil de realizar, pois o invasor já possui um grande volume de informações.

- Análise de Texto Original Escolhido (CPA): Neste caso, o invasor escolhe textos originais aleatórios, usa-os para obter o texto cifrado correspondente e, eventualmente, quebra a chave de criptografia. Este método é semelhante ao KPA, mas tem uma menor probabilidade de sucesso.

- Análise Apenas de Texto Cifrado (COA): Nesta situação, o invasor tem acesso a algum texto cifrado e tenta encontrar o texto original correspondente e a chave de criptografia. O invasor tem conhecimento sobre o algoritmo utilizado. Esta técnica é o método mais desafiador. No entanto, tem uma taxa de sucesso significativa, pois requer apenas texto cifrado.

- Ataque Man-In-The-Middle (MITM): Ocorre quando duas partes utilizam uma chave para trocar informações por um canal aparentemente seguro, mas que foi comprometido.

- Análise Adaptativa de Texto Original Escolhido (ACPA): Este caso se assemelha ao CPA. O ACPA utiliza texto original e texto cifrado identificados com base nos dados obtidos em criptografias anteriores.

- Ataque de Força Bruta: Neste cenário, o invasor emprega algoritmos para prever as possíveis combinações lógicas de textos originais. O texto original especulado é criptografado e comparado com o texto cifrado inicial.

- Ataques de Dicionário: Aqui, o invasor testa textos originais ou chaves utilizando um dicionário de palavras. Esta técnica é frequentemente utilizada para tentar quebrar senhas criptografadas.

Como Funciona a Criptoanálise?

O objetivo principal da criptoanálise é expor as falhas ou contornar algoritmos criptográficos. Os criptógrafos utilizam as pesquisas realizadas pelos criptoanalistas para aprimorar algoritmos existentes ou atualizar métodos que apresentem deficiências.

Enquanto a criptografia cria e aprimora cifras de criptografia e outras técnicas, a criptoanálise se concentra em decifrar dados criptografados. Ambas as operações estão interligadas e pertencem ao campo da criptologia, o estudo matemático de códigos, cifras e algoritmos relacionados.

Pesquisadores trabalham diligentemente para desenvolver estratégias de ataque que superem os esquemas de criptografia, realizando a decifração de algoritmos de texto cifrado sem a necessidade de chaves de criptografia. A criptoanálise é utilizada para identificar falhas nos métodos de concepção e execução.

Como se Proteger Contra Ataques Criptoanalíticos

Infelizmente, não há muito que se possa fazer para se tornar imune à criptoanálise, além de utilizar esquemas de criptografia seguros, implementar cifras em toda a infraestrutura digital e manter o software atualizado. No entanto, aqui estão algumas recomendações que você pode seguir para aumentar sua segurança.

- Utilize algoritmos de criptografia e hash atualizados. Uma boa prática seria evitar ferramentas como SHA1 e MD5, que não são mais consideradas seguras.

- Utilize chaves de criptografia longas. Por exemplo, suas chaves RSA devem ter um comprimento mínimo de 2048 bits para handshakes de VPN.

- Certifique-se de destruir chaves que foram substituídas.

- Utilize senhas fortes e implemente um gerador de números aleatórios testado para selecionar suas chaves.

- Adicione sal aos seus hashes. Isso consiste em adicionar dados aleatórios aos hashes. É fundamental manter o sal longo e aleatório, como ao trabalhar com senhas.

- Implemente o sigilo de encaminhamento perfeito (PFS) para evitar que sessões passadas e futuras sejam descriptografadas caso suas chaves sejam comprometidas. Isso é geralmente utilizado em redes virtuais privadas (VPNs).

- Ofusque o tráfego criptografado – Certifique-se de que seu tráfego pareça normal, ocultando o fato de que ele está criptografado. Ferramentas como o Obfsproxy são exemplos de softwares que funcionam bem com a rede Tor.

- Integre um sistema de detecção de intrusão (IDS) em sua infraestrutura – Este sistema irá notificá-lo sobre uma violação ou ataque. No entanto, isso não impede a violação. Mas reduz o tempo de resposta, protegendo o sistema contra danos graves. É recomendável ter um bom IDS integrado ao seu sistema.

Aplicações da Criptoanálise

A criptoanálise possui diversas aplicações no mundo real. Em alguns casos, ela pode ser combinada com a criptografia para atingir seu pleno potencial. Aqui estão algumas aplicações:

#1. Integridade no Armazenamento

É possível utilizar a análise criptográfica para manter a integridade no armazenamento. Neste caso, você usa travas e chaves em seu sistema de controle de acesso para proteger os dados contra acessos indesejados. Você também pode criar somas de verificação criptográficas para determinar a autenticidade dos dados armazenados em ambientes dinâmicos onde vírus podem modificar os dados.

A soma de verificação é desenvolvida e comparada a um valor esperado durante a transmissão de dados. A criptoanálise ajuda a proteger mídias de armazenamento que são vulneráveis a ataques devido ao grande volume de dados ou que foram expostas por longos períodos.

#2. Autenticação de Identidade

Na autenticação de identidade, o principal foco é confirmar a autoridade de um usuário para acessar os dados. A criptoanálise facilita esse processo durante a troca de senhas. Os sistemas modernos combinam transformações criptográficas com os atributos de uma pessoa para identificar usuários de maneira confiável e eficaz.

As senhas são armazenadas em formatos criptografados, onde aplicativos autorizados podem utilizá-las. Assim, como as senhas não são armazenadas em texto simples, a segurança de seus sistemas não é comprometida.

#3. Credenciais do Sistema

Você pode usar a criptoanálise e a criptografia para criar credenciais do sistema. Quando os usuários acessam seu sistema, eles precisam sempre apresentar uma prova de suas credenciais pessoais antes de serem autorizados a entrar.

Credenciais eletrônicas estão sendo criadas para facilitar as verificações eletrônicas. Essa técnica é frequentemente utilizada em cartões inteligentes para realizar operações criptográficas, incluindo o armazenamento de dados.

#4. Assinaturas Digitais

As assinaturas digitais são frequentemente utilizadas em comunicações para confirmar que as mensagens são de um remetente conhecido. Isso é semelhante à assinatura de documentos em papel e caneta. Obviamente, se as assinaturas digitais forem substituir as assinaturas analógicas, elas serão criadas utilizando a tecnologia de criptoanálise.

Isso se torna útil quando organizações têm equipes espalhadas em diferentes locais e ainda precisam se reunir pessoalmente para realizar tarefas colaborativas. Com formatos de assinatura digital, qualquer pessoa que tenha a chave pública pode verificar um documento, uma prática amplamente adotada no universo das criptomoedas.

#5. Transferências Eletrônicas de Fundos (TEFs)

Recentemente, vimos o dinheiro eletrônico substituir as transações em dinheiro. Transferências eletrônicas de fundos, moedas virtuais, ouro digital, criptomoedas e depósitos diretos são todos ativos baseados em criptografia. Saques em caixas eletrônicos, pagamentos com cartão de débito e transferências eletrônicas são exemplos de operações com dinheiro eletrônico.

Como se Tornar um Criptoanalista

Depois de conhecer a ampla variedade de aplicações da criptoanálise, você pode considerar se tornar um criptoanalista. Se decidir seguir este caminho, você provavelmente estará envolvido no desenvolvimento de algoritmos, cifras e sistemas de segurança para criptografar dados. Você também estará envolvido na análise e decifração de informações em métodos criptográficos e protocolos de telecomunicações.

Além disso, você poderá projetar sistemas de segurança, proteger informações críticas contra interceptação, testar modelos computacionais quanto à confiabilidade, criptografar dados financeiros, desenvolver modelos estatísticos e matemáticos para analisar dados e resolver problemas de segurança. Se isso parecer interessante, continue lendo para saber como se tornar um criptoanalista.

Você pode obter um diploma de bacharel em ciência da computação, engenharia, matemática ou áreas afins como engenharia elétrica e eletrônica. Algumas organizações podem contratá-lo com base em treinamento intensivo e experiência prática, mesmo sem um diploma técnico. Ter algumas certificações em segurança cibernética é uma vantagem adicional.

Considerações Finais

A criptoanálise é mais um instrumento para a realização de um ataque cibernético do que um ataque propriamente dito. E, como a maioria dos sistemas de criptografia é resistente a tentativas de criptoanálise, compreender aqueles que são vulneráveis exige habilidades matemáticas sofisticadas, que não são fáceis de adquirir.

Se você está considerando estudar criptoanálise, saiba que é um campo estimulante para trabalhar em diversos setores, como o financeiro, o de armazenamento e o de identidade.

Vimos como a criptoanálise é poderosa e como ela pode contribuir na criação de aplicativos para o mundo real. Seria ótimo buscar a análise criptográfica e melhor ainda utilizar essas habilidades para construir ferramentas mais seguras.

Em seguida, você pode verificar informações sobre criptografia de dados: terminologia essencial.