O cenário digital atual é um verdadeiro campo de batalha, onde entidades mal-intencionadas estão constantemente à espreita, visando principalmente os seus dados. Já não se trata apenas de vírus; uma variedade de ataques sofisticados pode comprometer seriamente a sua rede e organização. A proliferação de sistemas de proteção como antivírus, firewalls e sistemas de detecção de intrusão, embora essencial, gerou uma enorme quantidade de informações que os administradores de rede precisam analisar e correlacionar. É neste contexto que os sistemas de Gestão de Informações e Eventos de Segurança (SIEM) se tornam indispensáveis, automatizando grande parte do trabalho árduo de gestão e análise de grandes volumes de dados. Para facilitar a sua escolha, apresentamos uma análise das melhores ferramentas SIEM disponíveis.

Inicialmente, abordaremos o atual panorama de ameaças, que vai muito além dos simples vírus. Em seguida, detalharemos o conceito de SIEM, incluindo os seus componentes fundamentais, cuja importância pode variar dependendo das necessidades específicas de cada utilizador. Por fim, apresentaremos a nossa seleção das seis melhores ferramentas SIEM, oferecendo uma breve análise de cada uma.

O Cenário de Ameaças Contemporâneo

A segurança computacional, outrora focada quase exclusivamente na proteção contra vírus, evoluiu significativamente nos últimos anos. Hoje, enfrentamos uma diversidade de ataques, desde ataques de negação de serviço (DoS) a roubo de dados, com ameaças provenientes tanto do exterior como do interior das redes. Para uma proteção eficaz, foram desenvolvidos múltiplos sistemas de segurança, incluindo sistemas de Detecção de Intrusão (IDS) e Prevenção de Perda de Dados (DLP), complementando os tradicionais antivírus e firewalls.

A complexidade aumenta com a adição de cada novo sistema, exigindo um esforço considerável para gerir e monitorizar as suas atividades. Cada sistema regista e alerta sobre anomalias, e a gestão eficiente de todos estes dados pode ser desafiante. A automatização do monitoramento e a correlação de eventos relacionados são essenciais, uma vez que ataques podem ser detetados por diferentes sistemas em várias fases. É exatamente aí que o SIEM se destaca, permitindo uma resposta integrada e eficaz.

O Que É Exatamente um SIEM?

O acrónimo SIEM, que significa Gestão de Informações e Eventos de Segurança, descreve o processo de gestão de informações e eventos de segurança. Um sistema SIEM não oferece proteção direta, mas facilita o trabalho dos administradores de rede e segurança. O seu papel principal é coletar informações de diversas fontes, correlacionar eventos, e responder a atividades significativas de várias formas, incluindo a geração de relatórios e painéis de controlo.

Componentes Essenciais de um Sistema SIEM

Vamos analisar os componentes principais de um sistema SIEM. Nem todos os sistemas incluem todos os componentes, e as funcionalidades podem variar. No entanto, estes são os elementos fundamentais que se encontram em qualquer sistema SIEM eficaz.

Recolha e Gestão de Logs

A recolha e gestão de logs são o alicerce de qualquer sistema SIEM. Sem esta funcionalidade, não há SIEM. O sistema precisa obter dados de diversas fontes, sendo que alguns sistemas enviam os dados e outros o SIEM os recolhe. Uma vez que cada sistema regista dados de maneira diferente, o SIEM normaliza-os para garantir uniformidade, independentemente da sua origem.

Após a normalização, os dados são comparados com padrões de ataque conhecidos para detetar atividades maliciosas o mais cedo possível. Os dados também são comparados com dados anteriores para estabelecer uma linha de base que melhora a deteção de anomalias.

Resposta a Eventos

Após a deteção de um evento, é necessária uma resposta. O módulo de resposta a eventos do SIEM trata exatamente disso. A resposta pode variar, desde o envio de mensagens de alerta no console do sistema até notificações por e-mail ou SMS.

Sistemas SIEM mais avançados iniciam processos de correção, muitas vezes através de um sistema de fluxo de trabalho personalizável. Este fluxo de trabalho pode ser adaptado para fornecer a resposta desejada, dependendo do tipo de evento. A flexibilidade na resposta a incidentes é um ponto forte nos melhores sistemas.

Relatórios

Os relatórios são um componente essencial de um sistema SIEM. A gestão de topo precisa de relatórios para validar o investimento no sistema, e as auditorias de conformidade com normas como PCI DSS, HIPAA ou SOX podem ser facilitadas com relatórios gerados pelo SIEM. Embora não estejam no centro de um sistema SIEM, os relatórios são um fator de diferenciação entre sistemas, e a capacidade de criar relatórios personalizados é crucial.

Painéis de Controlo

Os painéis de controlo oferecem uma visão geral do estado do sistema SIEM, com diferentes painéis adaptados a diferentes funções. Um administrador de rede precisará de um painel diferente de um administrador de segurança ou um executivo. É importante escolher um sistema SIEM com os painéis necessários e a capacidade de personalizá-los.

As Nossas 6 Melhores Ferramentas SIEM

Existem muitas soluções SIEM no mercado, por isso selecionámos e analisámos as seis melhores, que apresentamos por ordem de preferência. Todos são excelentes sistemas que recomendamos que experimente por si mesmo.

A nossa seleção das 6 melhores ferramentas SIEM:

| SolarWinds Log & Event Manager |

| Splunk Enterprise Security |

| RSA NetWitness |

| ArcSight Enterprise Security Manager |

| McAfee Enterprise Security Manager |

| IBM QRadar SIEM |

1. SolarWinds Log & Event Manager (AVALIAÇÃO GRATUITA DE 30 DIAS)

SolarWinds é um nome conhecido no mundo do monitoramento de redes. O seu principal produto, o Network Performance Monitor, é uma das melhores ferramentas de monitoramento SNMP disponíveis. A empresa também oferece várias ferramentas gratuitas. O Log and Event Manager (LEM) da SolarWinds é um sistema SIEM de nível básico, mas altamente competitivo, com excelentes funcionalidades de gestão e correlação de logs, e um motor de geração de relatórios eficaz.

O sistema de resposta a eventos do LEM é reativo e baseado no comportamento, protegendo contra ameaças desconhecidas. O painel de controlo é simples e intuitivo, facilitando a rápida identificação de anomalias. Com um preço inicial acessível, e uma avaliação gratuita de 30 dias, esta é uma excelente opção.

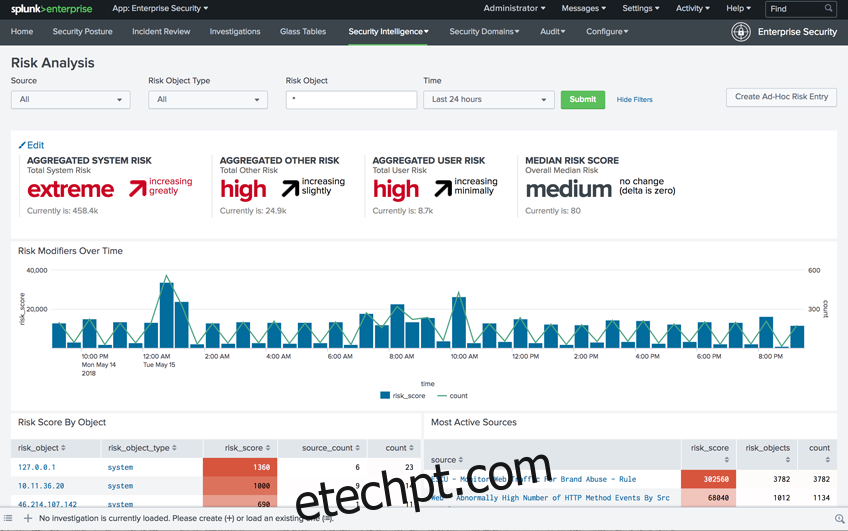

2. Splunk Enterprise Security

O Splunk Enterprise Security (Splunk ES) é conhecido pelas suas capacidades de análise e monitorização de dados em tempo real, identificando vulnerabilidades e sinais de atividade anormal. O sistema usa o Adaptive Response Framework (ARF), que se integra com equipamentos de mais de 55 fornecedores de segurança, automatizando a resposta e simplificando tarefas manuais.

Outras funcionalidades incluem a função Notáveis, que mostra alertas personalizáveis, e o Asset Investigator, que assinala atividades maliciosas. O Splunk ES é uma solução de nível empresarial, e o seu preço é determinado mediante contacto com o departamento de vendas. Apesar do custo, o Splunk ES é um produto de alta qualidade, com uma versão de avaliação gratuita.

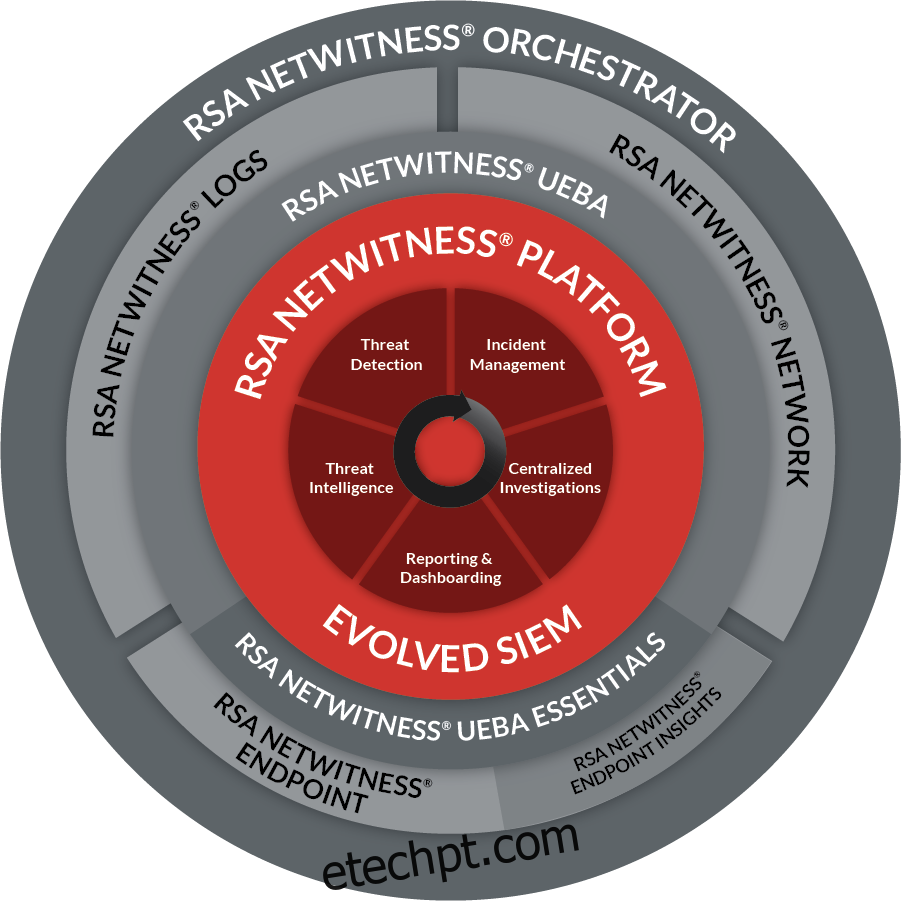

3. RSA NetWitness

A RSA NetWitness oferece uma solução abrangente de análise de rede, incorporando informações sobre o seu negócio para priorizar alertas. O sistema coleta dados de vários pontos de captura, plataformas de computação e fontes de inteligência de ameaças, combinando análise comportamental, técnicas de ciência de dados e inteligência de ameaças. A resposta avançada a ameaças possui recursos de orquestração e automação.

A complexidade da configuração do RSA NetWitness pode ser um desafio, mas a documentação abrangente auxilia na sua utilização. É um produto de nível empresarial, e as informações sobre preços são obtidas através do contacto com as vendas.

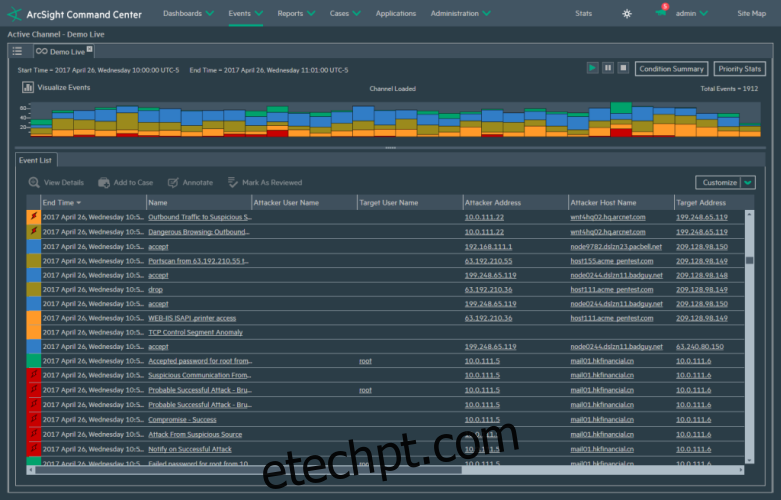

4. ArcSight Enterprise Security Manager

O ArcSight Enterprise Security Manager, anteriormente vendido sob a marca HP, ajuda a identificar e priorizar ameaças, organizar e rastrear a resposta a incidentes e simplificar auditorias de conformidade. O sistema coleta dados de diversas fontes e realiza análises extensivas, com visualização de resultados em tempo real.

O sistema oferece correlação de dados em tempo real, automação de fluxo de trabalho, orquestração de segurança e conteúdo de segurança orientado pela comunidade. O ArcSight também se integra com outros produtos ArcSight. Este é outro produto de nível empresarial, com informações sobre preços obtidas através do contacto com a equipa de vendas.

5. McAfee Enterprise Security Manager

A McAfee é conhecida pelos seus produtos de proteção contra vírus. O Enterprise Security Manager está disponível como appliance virtual ou físico. O sistema recolhe logs de uma variedade de dispositivos e normaliza os dados de forma eficaz.

Para uma solução SIEM completa, é necessário o Enterprise Log Manager e o Event Receiver, que podem ser agrupados num único dispositivo. A McAfee oferece uma avaliação gratuita para experimentação.

6. IBM QRadar

O IBM QRadar é uma das melhores soluções SIEM do mercado, permitindo aos analistas de segurança detetar anomalias, descobrir ameaças e eliminar falsos positivos em tempo real. A solução inclui gestão de logs, coleta de dados, análise e deteção de intrusão, com análises de modelagem de risco.

O QRadar é modular, permitindo uma fácil adição de capacidade de armazenamento e processamento. O sistema usa a inteligência do IBM X-Force e integra-se com centenas de produtos. Como um produto da IBM, o QRadar tem um preço elevado, mas pode valer o investimento para quem necessita de uma ferramenta SIEM de alta qualidade.

Conclusão

A escolha da melhor ferramenta SIEM pode ser difícil devido à grande variedade de opções excelentes. As seis ferramentas apresentadas são todas opções válidas. A escolha final dependerá das necessidades específicas da sua organização, orçamento e tempo disponível para a configuração. É crucial lembrar que uma configuração incorreta de um sistema SIEM pode comprometer a sua eficácia. Portanto, uma análise cuidadosa das necessidades e recursos antes da decisão final é fundamental.