Privacidade online é algo que todos pensam hoje em dia. Os usuários casuais da Internet estão preocupados com o destino de seus dados, quem tem acesso a eles e os danos que podem causar se as pessoas erradas colocarem as mãos neles. Até as empresas que prestam serviço de internet estão autorizadas a usar ou até mesmo vender dados privados, colocando todos em risco.

Felizmente, existem ferramentas como a rede Tor que ajudam a preservar algumas dessas liberdades básicas.

Um pouco de anonimato pode ajudar bastante.

últimas postagens

O que é Tor?

Quando você se conecta à Internet, um endereço IP é atribuído pelo seu provedor de serviços. Esse IP é facilmente rastreável ao seu nome e localização física e também está diretamente vinculado à sua atividade de navegação na Web não criptografada. Os ISPs podem monitorar, registrar e até vender esses dados a terceiros sem o seu consentimento. É aí que o Tor entra em ação.

Tor é uma rede construída em torno do anonimato. Ele é gerenciado pelo Projeto Tor e está em operação desde 2002, embora os precursores do Tor possam ser rastreados ainda mais. O Tor funciona usando o roteamento onion para encapsular dados em camadas de criptografia e passar esses dados por uma série de nós. Cada nó remove uma camada de criptografia, revelando a próxima camada junto com instruções sobre para onde os dados vão em seguida. Quando a camada final for descriptografada, os dados chegarão à sua localização, deixando quase nenhum rastro para trás.

Usar a rede Tor é um pouco como passar um bilhete por uma sala lotada de pessoas, cada uma com os olhos fechados. Você passa para alguém aleatoriamente, essa pessoa passa para outra pessoa e assim por diante. Quando chega ao outro lado da sala, ninguém sabe de quem veio o bilhete, nem pode dizer quem o entregou. A rede Tor protege sua identidade criptografando seu tráfego e tornando tudo o que você faz o mais anônimo possível.

Tor e o navegador Tor

A rede Tor é usada por vários pacotes de software diferentes, o mais conhecido deles é o Tor Browser. O navegador Tor funciona como qualquer outro navegador, só que em vez de enviar informações diretamente de e para o seu computador, ele aproveita a rede Tor para fornecer uma forte medida de privacidade e anonimato.

O navegador Tor é basicamente uma versão altamente personalizada do Firefox. Isso lhe dá a capacidade de acessar qualquer parte da web, assim como um navegador comum. No entanto, devido ao seu design consciente da segurança, o Tor Browser desativa uma série de tecnologias comuns da Web, como Adobe Flash e JavaScript, tornando muitos sites inutilizáveis.

O Tor Browser é um projeto de código aberto com versões disponíveis para computadores Windows, Mac e Linux, bem como versões para smartphones e tablets para dispositivos com Android. Terceiros criaram versões não oficiais do navegador que também usam a rede Tor, dando aos proprietários de iPhone e iPad a capacidade de garantir a segurança também.

Instalando o navegador Tor

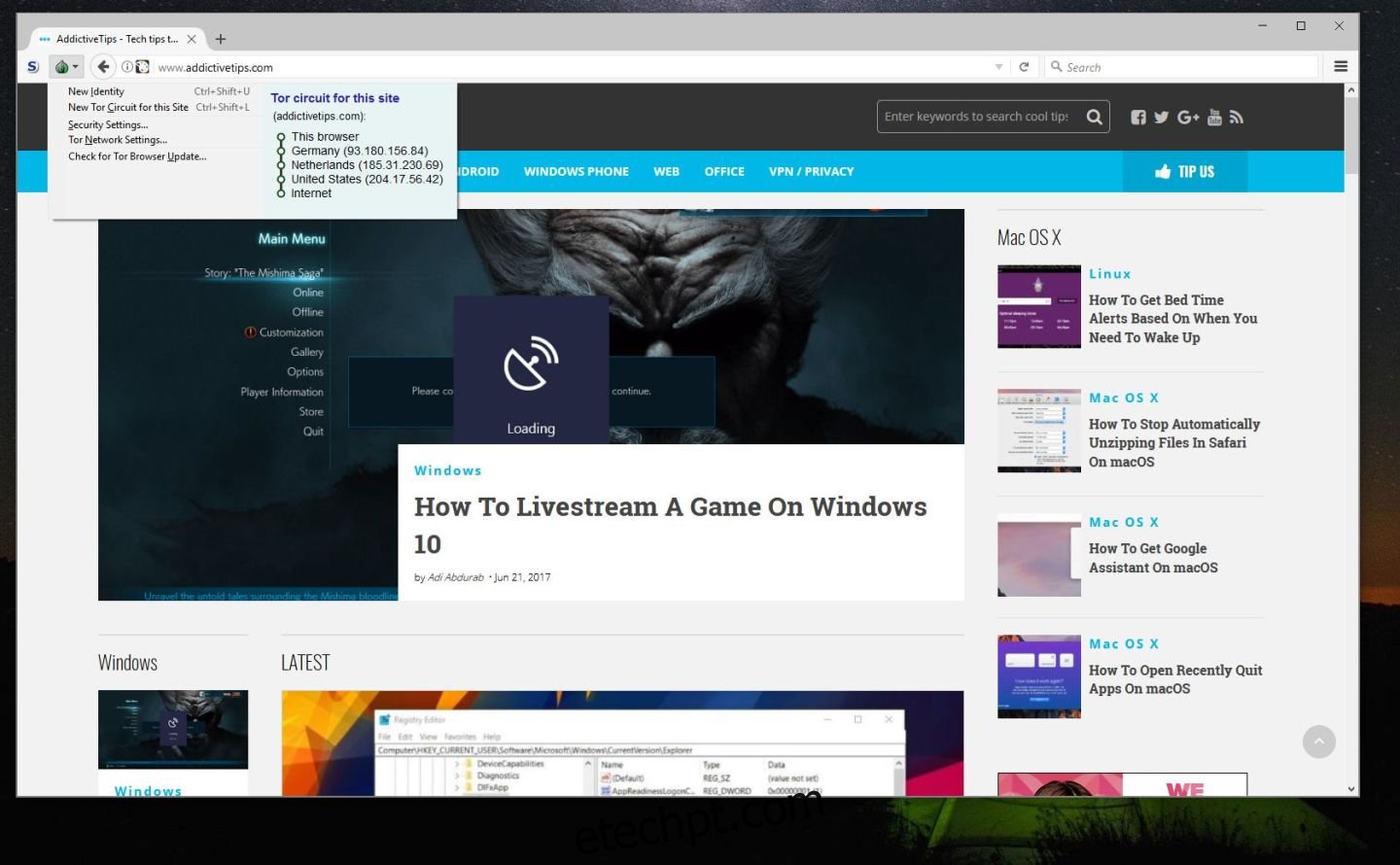

Usar o navegador Tor é a maneira mais direta de aproveitar o poder de privacidade da rede Tor. É simples, direto, gratuito e fácil de começar. Existem várias maneiras de baixar e instalar o navegador, incluindo versões portáteis, instáveis e compilando diretamente da fonte. A maioria das pessoas que usa o Tor Browser o obtém através do Tor Browser Bundle. Esta é de longe a maneira mais fácil de acessar a rede Tor, pois tudo o que você precisa está empacotado em um único download que você pode executar e instalar com apenas alguns cliques.

Instalar no Windows

Visite a Download do pacote do navegador Tor página em seu navegador.

Clique no botão roxo “Download”. Pode ser necessário alterar as opções do sistema operacional para obter a versão correta.

Quando o arquivo for baixado, execute o instalador.

Inicie o navegador Tor quando a instalação for concluída.

Clique em “Conectar” para acessar a rede Tor.

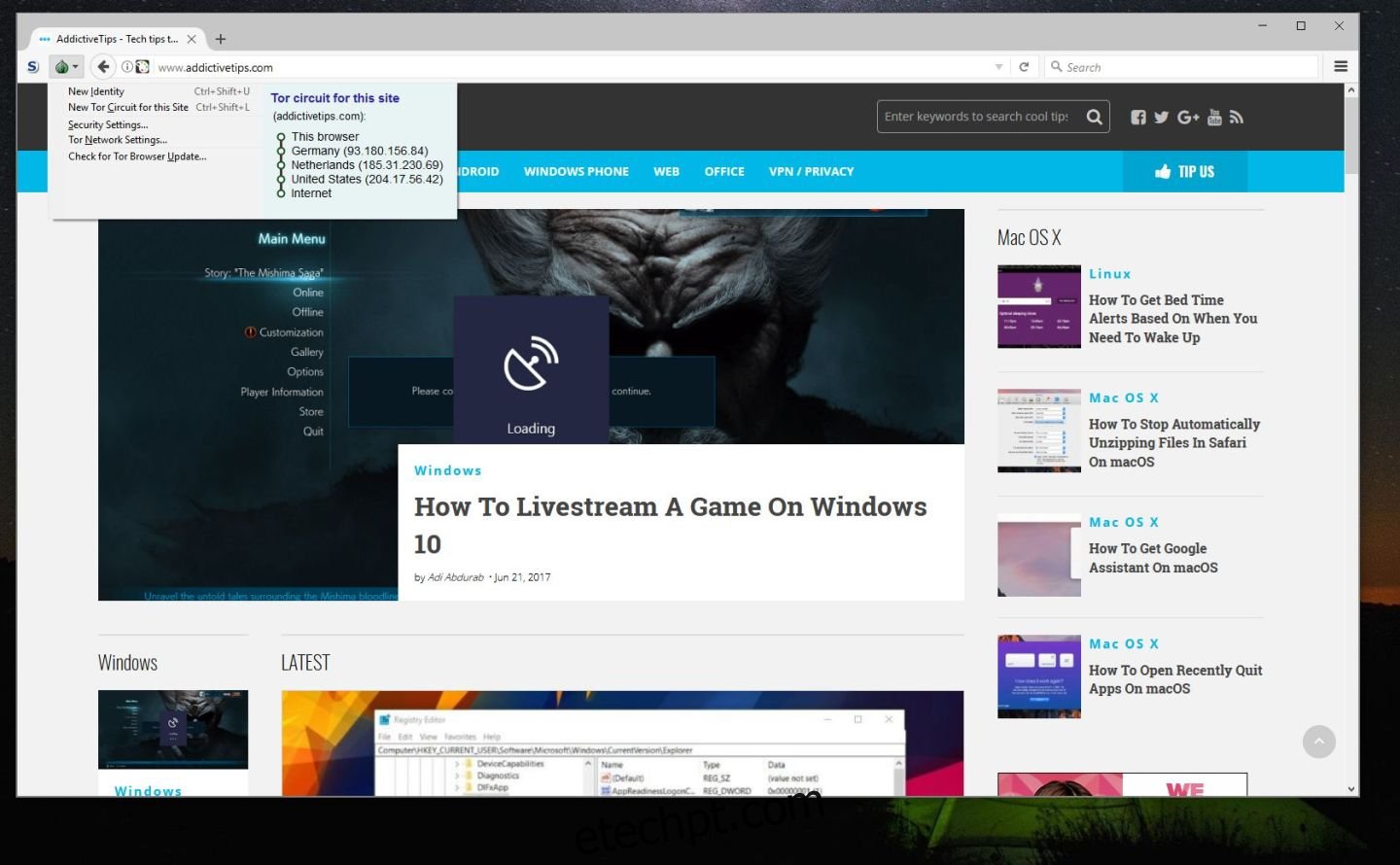

Clique no ícone de cebola à esquerda da barra de URL.

Escolha “Configurações de segurança”

Mova o controle deslizante até “Alto” para máxima privacidade.

Navegue na web através do navegador Tor.

Instalar no MacOS

Visite a Download do pacote do navegador Tor página em seu navegador.

Clique no botão roxo “Download”. Pode ser necessário alterar as opções do sistema operacional para obter a versão correta.

Salve o arquivo em seu computador.

Clique para abrir o arquivo .dmg.

Arraste o arquivo incluído para a pasta Aplicativos.

Fixe o navegador Tor em seu dock e inicie-o.

Clique em “Conectar” para acessar a rede Tor.

Clique no ícone de cebola à esquerda da barra de URL.

Escolha “Configurações de segurança”

Mova o controle deslizante até “Alto” para máxima privacidade.

Navegue na web através do navegador Tor.

Instalar no Linux

Visite a Download do pacote do navegador Tor página em seu navegador.

Clique no botão roxo “Download”. Pode ser necessário alterar as opções do sistema operacional para obter a versão correta.

Salve o arquivo em um diretório local.

Abra um terminal e digite o seguinte comando: tar -xvJf tor-browser-linux32-6.5.2_LANG.tar.xz

Na linha acima, substitua o 32 por um 64 se você baixou a versão de 64 bits e troque o LANG pelo idioma que você baixou. Talvez seja necessário ajustar os números de versão se o arquivo notar algo diferente também.

Mude para o diretório Tor Browser no terminal, substituindo LANG pelo código do seu idioma: cd tor-browser_LANG

Execute o navegador Tor.

O Tor Launcher aparecerá na sua tela. Conecte-se através disso e o navegador será aberto.

Navegue na web através do navegador Tor.

Instalar no Android

Existe um navegador Tor oficial para Android chamado Orfox. Para deixá-lo usar a rede Tor, no entanto, você precisará instalar outro programa primeiro. Ambos são de código aberto e estão disponíveis através do Google Play.

Primeiro, instale Orbot do Google Play.

Execute o Orbot e deixe-o ativo em segundo plano.

Instalar Orfoxo navegador Tor para Android, do Google Play.

Inicie o Orfox e use-o para navegar na web com segurança de rede Tor aprimorada.

Instalar no iOS

O Projeto Tor não mantém um navegador Tor oficial para iPhone, iPad ou outros dispositivos iOS. Existe um Onion Browser gratuito e de código aberto criado por Mike Tigas que aproveita a rede Tor executa a maioria das mesmas funções.

Visite a Download do navegador Onion página na iTunes App Store.

Instale o aplicativo no seu iPhone ou iPad.

Navegue na web através do Onion Browser.

Mude seus hábitos para uma melhor privacidade

É um equívoco comum que instalar e usar o Tor Browser é uma solução à prova de balas para todos os perigos online. O uso da rede Tor tem uma ampla gama de vantagens, mas está longe de ser uma cura rápida para a privacidade de dados. Você precisará alterar alguns de seus hábitos normais de navegação na web para garantir que permaneça anônimo. Isso envolve desabilitar certos plug-ins, ficar de olho nos programas de armazenamento em nuvem e ser esperto sobre quais sites você acessa.

Siga estas dicas para garantir um nível mais alto de privacidade online:

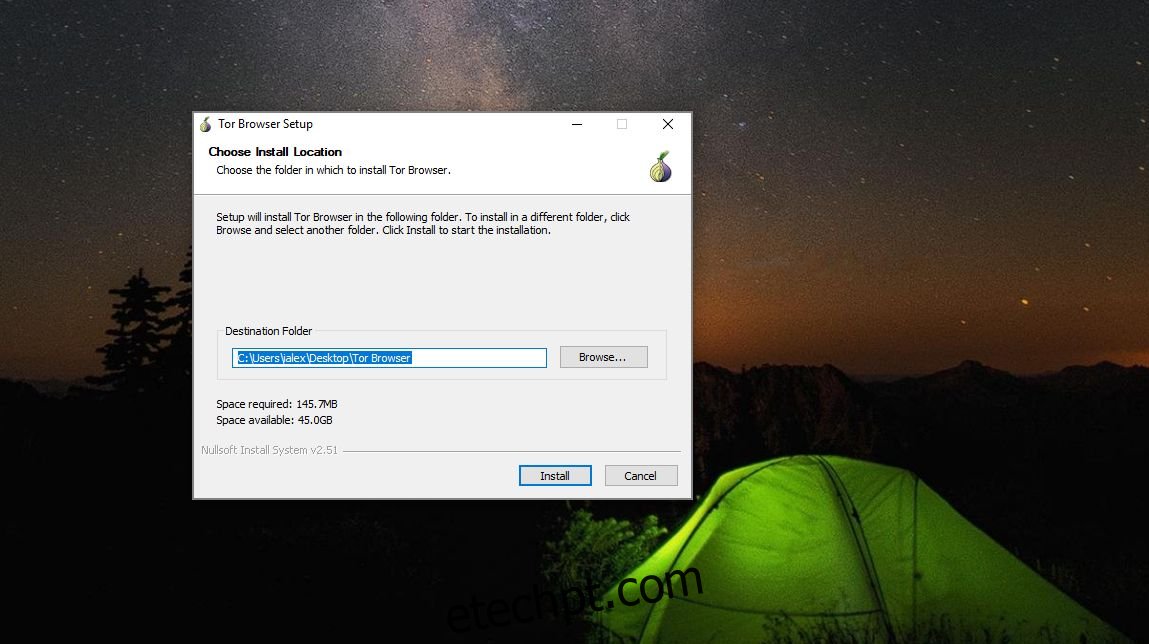

Use versões HTTPS de sites – Você provavelmente está familiarizado com as letras “http” usadas no início de sites. Esse “s” extra denota versões seguras desses sites e significa que eles criptografam os dados que entram e saem de seus servidores. A maioria dos serviços de compras, e-mail e serviços bancários usa HTTPS por padrão. Os dados passados de e para um nó de saída do Tor para o site pretendido não são criptografados, tornando-se uma parte extremamente fraca do processo. Se você se conectar a um site HTTPS seguro, estará muito mais seguro. O Tor Browser Bundle inclui a extensão HTTPS Everywhere, que força conexões seguras com os principais sites sempre que possível.

Não use plug-ins ou complementos – O navegador Tor é baseado no Firefox, o que significa que é possível usar vários complementos do Firefox como um navegador comum. O Tor Browser Bundle ainda vem com alguns complementos de segurança pré-instalados, como HTTPS Everywhere e NoScript, todos seguros de usar e aprimoram seu anonimato. Para ficar o mais seguro possível, você deve deixar a lista de plug-ins assim. A adição de novos plug-ins pode colocar sua privacidade em risco, contornando diretamente a proteção do Tor e incentivando você a relaxar seus hábitos enquanto usa o navegador Tor.

Desative JavaScript, Flash, ActiveX, Java e QuickTime – Tecnologias como essas potencializam grande parte do conteúdo interativo da web. Eles também podem comprometer sua privacidade compartilhando informações sobre seu sistema e localização com sites, mesmo se você estiver usando a rede Tor. O navegador Tor desabilita tudo isso em suas configurações de segurança alta e média.

Não use torrents no Tor – Muitos aplicativos de compartilhamento de arquivos e torrent são conhecidos por ignorar as configurações de proxy e se conectar diretamente aos rastreadores, mesmo quando instruídos de outra forma. Se você configurar seu software de torrent para usar a rede Tor, ele simplesmente pode não fazer isso. [In case you want to use it, we have found the best VPNs for torrenting, the ones that actually take your privacy serious]

Não faça login em nada através do Tor – Uma das primeiras coisas que as pessoas fazem quando acessam a internet é fazer login e verificar seus e-mails. Embora isso seja certamente possível através do navegador Tor, ele meio que anula o propósito de toda a rede, pois você ainda está compartilhando dados com fontes externas. Para o máximo em privacidade, não faça login em nenhum site ou forneça detalhes de qualquer conta enquanto estiver usando o Tor.

Não abra arquivos baixados através do Tor – Este é um conselho comumente ignorado que pode destruir completamente sua privacidade online. A maioria dos usuários que navegam pelo Tor estão interessados em acessar informações confidenciais. Se eles baixarem um arquivo pelo navegador Tor e o abrirem, esse arquivo poderá acessar a Internet sem passar pela rede Tor, compartilhando assim seu IP e localização reais. É melhor se desconectar da Internet antes de abrir qualquer conteúdo baixado.

Use Tails OS – O Tails OS foi projetado para usar a rede Tor. Tudo o que passa pelo sistema operacional é criptografado e anonimizado, e não há vestígios de dados deixados para trás. O Tails ainda funciona a partir de um DVD, cartão SD ou pendrive, sem necessidade de instalação. Com o Tails e o Tor Browser ambos em uso, suas atividades online são muito mais seguras. Consulte a seção abaixo para obter mais informações sobre como instalar e usar o Tails OS.

Usando Tor com o sistema operacional Tails

O Tails é um sistema operacional leve e ao vivo, projetado para manter os dados privados seguros e não deixar rastros de informações no dispositivo em que está sendo executado. Ele usa ferramentas criptográficas de última geração para proteger seus dados e permitir que você contorne a censura em praticamente qualquer lugar que você vá. Melhor ainda, o Tails roda em quase qualquer computador simplesmente inserindo um DVD, pendrive ou cartão SD.

O Tails usa a rede Tor por padrão, criptografando e anonimizando todas as informações que saem do seu computador. Ele também vem com o Tor Browser e um serviço de mensagens instantâneas seguro para tornar todas as suas atividades online tão privadas e anônimas quanto possível.

Para usar o sistema operacional Tails, você precisará de dois pendrives e um dispositivo de internet separado para ler as instruções enquanto a instalação ocorre. O site abaixo orienta você pelo processo passo a passo.

Use seu navegador para baixar Tails OS.

Execute o instalador do Tails e siga as instruções na tela.

Reinicie o computador e inicialize diretamente no Tails OS.

Insira seus dados de Wi-Fi ou conexão para acessar a internet.

Abra o Tor (incluído no download do Tails) e navegue na web à vontade.

Tor e a Dark Web

Tor e a dark web têm uma longa história juntos. Usar a rede Tor é a única maneira de acessar links .onion, que é onde a maior parte do conteúdo da deep web está oculta. O navegador Tor também oferece um pouco de segurança para quem explora as profundezas ocultas da dark web. Os dois estão intimamente ligados, mas é importante perceber que todos os usuários do Tor não estão necessariamente usando o navegador ou a rede para acessar conteúdo ilícito. Privacidade ainda é o foco número um do Tor.

Se você pretende usar o navegador Tor para acessar a dark web, precisará tomar todas as precauções para preservar sua privacidade. Leia nosso guia completo sobre Como acessar a Dark Web e a Deep Web para obter mais informações.

Você pode usar o Tor para navegação diária?

Embora seja possível usar o Tor ou o navegador Tor para tarefas diárias na internet, a maioria dos usuários acha que é um exercício de frustração. Com toda a criptografia e redirecionamento que está acontecendo, o Tor tende a ser extremamente lento, às vezes até 70% mais lento que a sua internet doméstica. Isso leva a esperas intermináveis pelo carregamento das páginas e reduz as velocidades de download para praticamente nada. Além disso, como o Tor desativa tantas tecnologias modernas da web que são inerentemente inseguras, você descobrirá que muitos sites comuns, como o YouTube, são completamente inacessíveis.

O navegador Tor é uma ótima ferramenta para acessar determinados sites, especialmente conteúdo com restrição geográfica, sites censurados e conteúdo selado na dark web por meio de links de cebola. Quando você está viajando, também não é uma má ideia usar o Tor para tarefas básicas, e isso faz maravilhas para quem mora em uma área onde certos sites são bloqueados ou restritos. Também é ótimo para jornalistas que precisam preservar seu anonimato enquanto pesquisam e passam informações para outras fontes. No entanto, você precisará de muita paciência se usá-lo para todas as suas tarefas diárias na Internet.

Usar o modo de navegação anônima de um navegador comum não é seguro o suficiente?

As guias privadas em navegadores como Chrome, Firefox, Opera e Safari foram criadas para um propósito: ocultar a atividade online do seu computador local. Em essência, tudo o que eles fazem é garantir que tudo o que você acessa em uma guia privada não deixe um rastro em seu histórico de navegação local. O modo de navegação anônima não impede que os ISPs rastreiem você, nem protege sua privacidade quando os dados saem do seu computador.

Tor versus proxies

Usar um proxy para ocultar sua localização parece uma solução semelhante ao uso da rede Tor. Ambos ajudam a contornar as leis de censura, ambos tornam os usuários anônimos e protegem a localização e as atividades online de um usuário. A diferença está em como cada um desses serviços oferece anonimato.

Com um proxy, seu tráfego é direcionado por meio de um servidor não local, atribuindo a você um endereço IP diferente para que a atividade não possa ser vinculada ao seu computador. A desvantagem de usar um proxy é que ele cria um único ponto de falha. O provedor de proxy sabe quem você é, especialmente se você pagar para usar o serviço. Isso significa que eles podem desbloquear seus dados criptografados e usá-los para seus próprios fins, tudo sem o seu conhecimento. Usar um proxy pode ser perigoso se a privacidade for importante para você, especialmente se for um proxy gratuito ou de baixa qualidade.

O Tor contorna as limitações de um proxy distribuindo seus serviços de anonimização por milhares de computadores. Em vez de enviar seu tráfego por meio de um servidor não local, ele é enviado por pelo menos três, de forma totalmente aleatória e criptografada. É difícil, se não impossível, rastrear o caminho que os dados percorrem pela rede Tor.

Usando Tor com uma VPN

Usar o Tor sozinho não é suficiente para proteger seus hábitos de navegação online. Mesmo com a criptografia e o anonimato fornecidos pela rede, ainda é possível monitorar o tráfego de alguém, analisá-lo e encontrar sua origem. Embora medidas como essas sejam geralmente reservadas para alvos de alto valor, ainda há várias razões pelas quais você deve emparelhar o Tor com uma rede privada virtual.

Um pouco semelhante ao Tor, as VPNs criptografam seu tráfego de internet e permitem que ele passe pelo seu ISP local anonimamente. As informações são enviadas para um servidor de sua escolha e, em seguida, são descriptografadas e utilizadas de volta em seu próprio dispositivo. A privacidade oferecida por uma VPN é mais focada em evitar vazamentos de dados, não obscurecer sua identidade, mas há alguma sobreposição entre os dois.

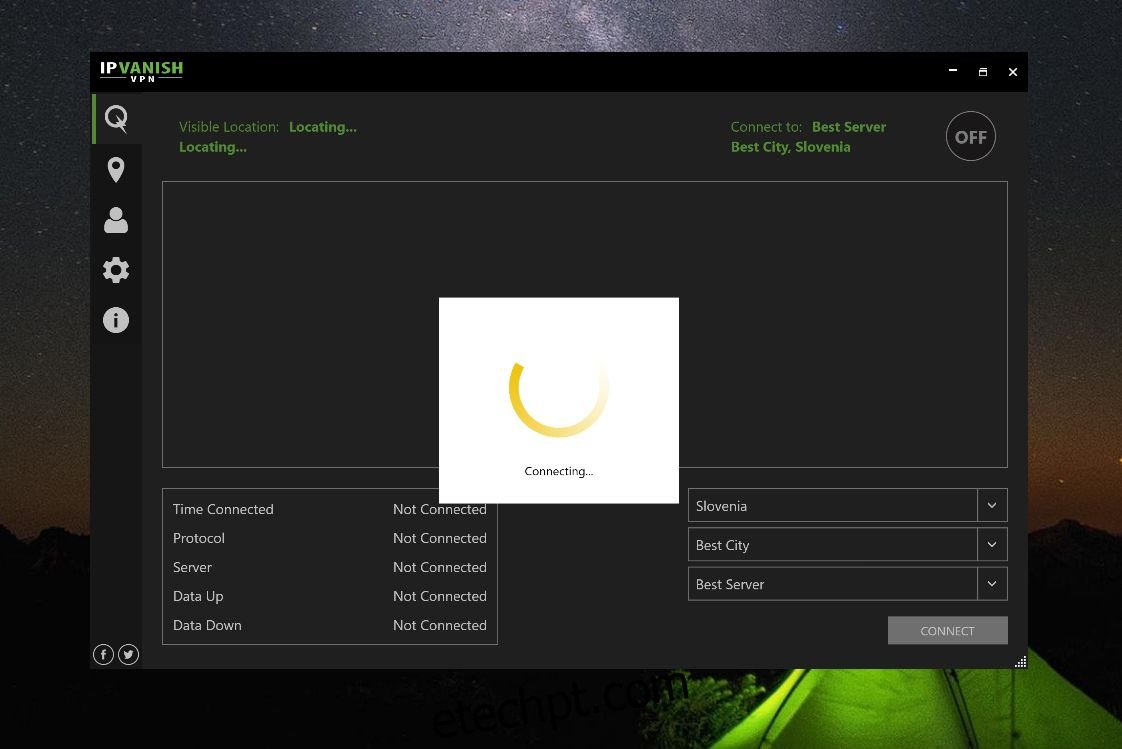

IPVanish é um serviço VPN altamente respeitável. Para nossos leitores, eles têm algumas ofertas extremamente competitivas. Seus planos variam de um mês a um ano, com um desconto impressionante de 60% para a assinatura completa de 12 meses – apenas US $ 4,87 por mês. E eles também oferecem uma garantia de reembolso de 7 dias sem perguntas, caso você precise testar o serviço deles.

Existem duas maneiras de usar o Tor com uma VPN. Ambos trazem algumas desvantagens e benefícios, mas ambos também fornecem privacidade extra ao usar um ou outro.

Método 1: VPN para a rede Tor – A maneira mais simples de usar uma VPN com Tor é se inscrever em um serviço VPN, baixar o navegador Tor e fazer com que ambos sejam executados ao mesmo tempo. Esse método envia os dados primeiro pela sua VPN e depois pela rede Tor para uma medida extra de anonimato. Também é extremamente fácil de fazer. A desvantagem é que a vulnerabilidade típica do nó de saída do Tor ainda se aplica, o que significa que seus dados podem teoricamente ser rastreados se alguém for determinado o suficiente para fazê-lo.

Método 2: Rede Tor para uma VPN – Este é o método comumente sugerido para combinar o Tor com uma VPN. Os dados vão do seu computador, pela rede Tor, onde são criptografados e anonimizados, e depois pela sua VPN. Isso reduz os riscos de uma VPN registrar suas informações, pois os dados que a VPN recebe já serão anonimizados pela rede Tor. A configuração é um pouco mais complicada, no entanto, pois você precisará usar um sistema operacional orientado à segurança, como Whonix para garantir que os dados sigam o caminho correto.