A superfície de ataque de uma rede de computadores é o conjunto de todos os pontos (ou vetores de ataque) que um usuário não autorizado pode penetrar para extrair dados ou causar problemas.

Para que uma rede seja bem protegida, é importante manter a superfície de ataque tão pequena quanto possível para protegê-la de maneira ideal. Mesmo que você mantenha a superfície de ataque de sua rede tão pequena quanto possível, ela deve ser constantemente monitorada, para que quaisquer ameaças em potencial possam ser identificadas e bloqueadas no menor tempo possível.

Depois que uma superfície de ataque é identificada e totalmente mapeada, é vital testar suas vulnerabilidades para identificar os riscos atuais e futuros. Essas tarefas fazem parte do monitoramento da superfície de ataque (ASM).

Existem ferramentas especialmente projetadas para monitoramento de superfície de ataque. Em geral, essas ferramentas funcionam verificando sua rede e ativos de TI (pontos de extremidade, aplicativos da Web, serviços da Web etc.) em busca de recursos expostos.

Após essa verificação, eles informam sobre os riscos detectados e começam a monitorar constantemente sua rede para detectar alterações na superfície de ataque ou o aparecimento de novos riscos.

A melhor dessas ferramentas usa bancos de dados de ameaças que são mantidos atualizados com cada nova ameaça para antecipar problemas. O seguinte é uma revisão das melhores ferramentas ASM.

últimas postagens

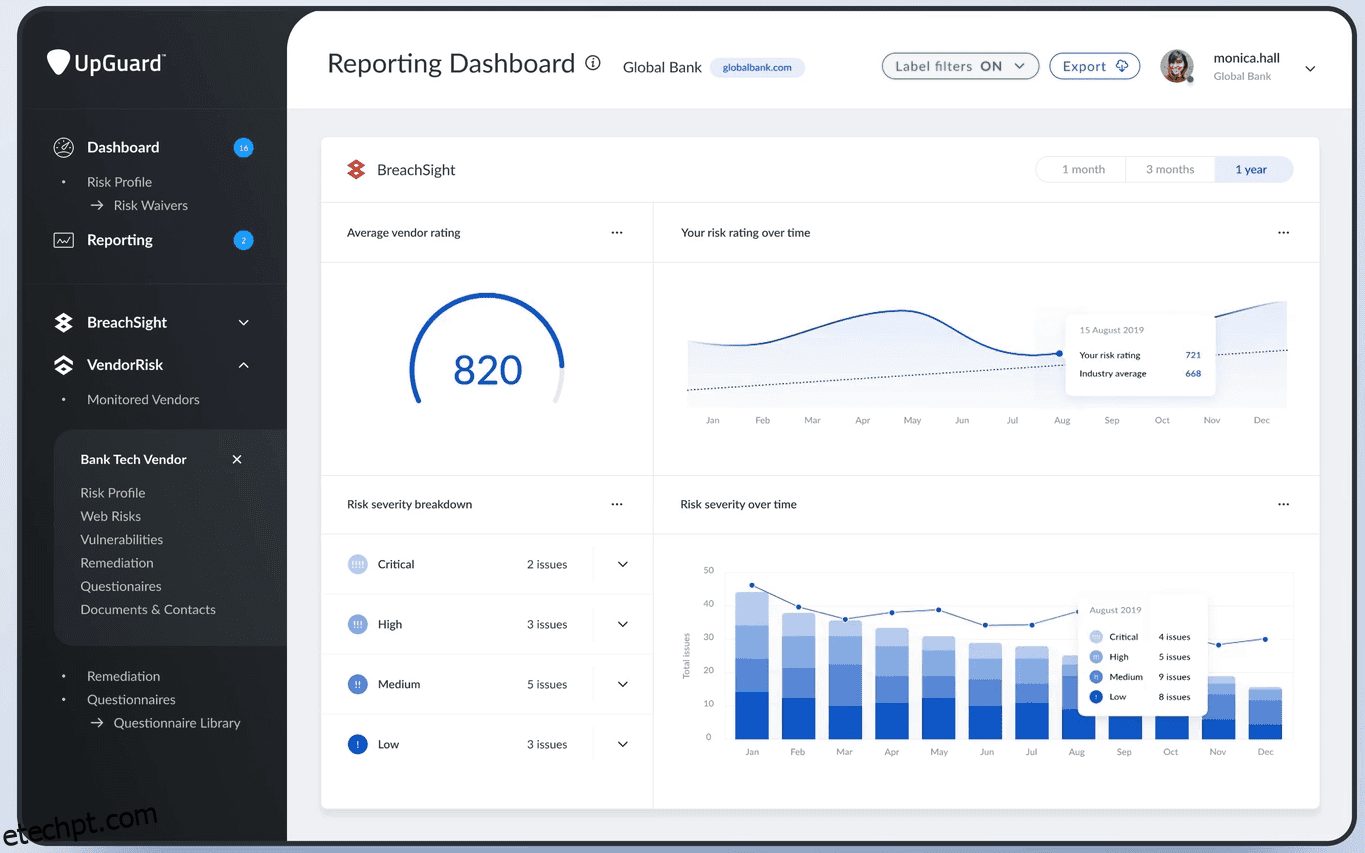

UpGuard

A plataforma oferecida pelo UpGuard constitui um software completo para gerenciamento de riscos e superfície de ataque de terceiros. É composto por três partes:

- UpGuard Vendor Risk: gerenciamento de risco de terceiros projetado para monitorar continuamente os fornecedores de tecnologia, automatizar questionários de segurança e reduzir os riscos de terceiros e quartos.

- UpGuard BreachSight: gerenciamento de superfície de ataque que evita violações de dados, descobre credenciais vazadas e protege os dados do cliente.

- UpGuard CyberResearch: Serviços de segurança gerenciados para estender a proteção contra riscos de terceiros. Os analistas do UpGuard unem forças para monitorar sua organização e seus fornecedores, detectando possíveis vazamentos de dados.

O UpGuard oferece um relatório de segurança cibernética gratuito para demonstrar os recursos da ferramenta. Com este relatório gratuito, você pode descobrir os principais riscos em seu site, seu sistema de e-mail ou sua rede. O relatório oferece insights instantâneos que permitem que você tome medidas imediatas sobre centenas de fatores de risco, incluindo SSL, portas abertas, integridade do DNS e vulnerabilidades comuns.

Depois de comprovar a utilidade do serviço com o relatório gratuito, você pode adquirir o serviço com diferentes opções de preços para se adequar ao tamanho do seu negócio ou rede.

A opção básica para pequenas empresas permite que você dê os primeiros passos no gerenciamento da superfície de ataque e, em seguida, pode expandir para adicionar recursos caso precise deles.

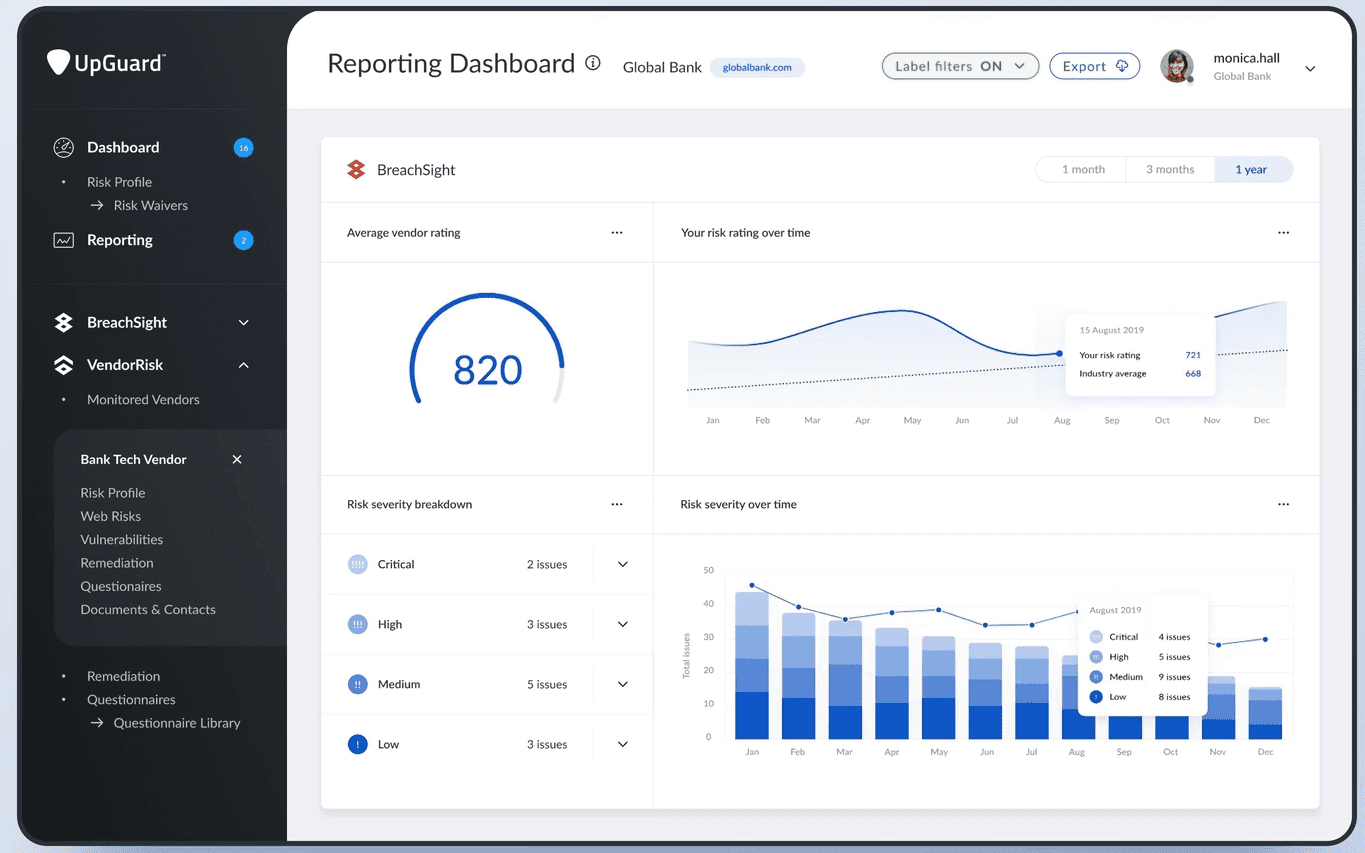

Reflectiz

O Reflectiz oferece às empresas uma visão completa de suas superfícies de risco, ajudando-as a mitigar os riscos decorrentes do uso crescente de ferramentas de código aberto e aplicativos de terceiros.

O aplicativo Reflectiz é de impacto zero, o que significa que não requer instalação e é executado remotamente, evitando o comprometimento de recursos de TI e acesso a informações confidenciais da empresa.

A estratégia da Reflectiz é baseada em um sandbox inovador onde aplicativos de primeira, terceira e quarta parte são verificados para detectar todas as vulnerabilidades por meio de análise comportamental proprietária.

Em seguida, dá visibilidade aos resultados da análise por meio de um único painel. Por fim, prioriza os riscos, depois os corrige e aborda quaisquer problemas de conformidade.

A eficácia da análise da Reflectiz do ecossistema online da empresa aumenta continuamente, graças à varredura regular da Internet para manter seu grande banco de dados de ameaças atualizado.

Dessa forma, a solução oferece aos seus clientes um alto valor desde o primeiro dia, independentemente do tamanho da empresa, pois suporta pequenas equipes, organizações de médio porte e até grandes corporações globais.

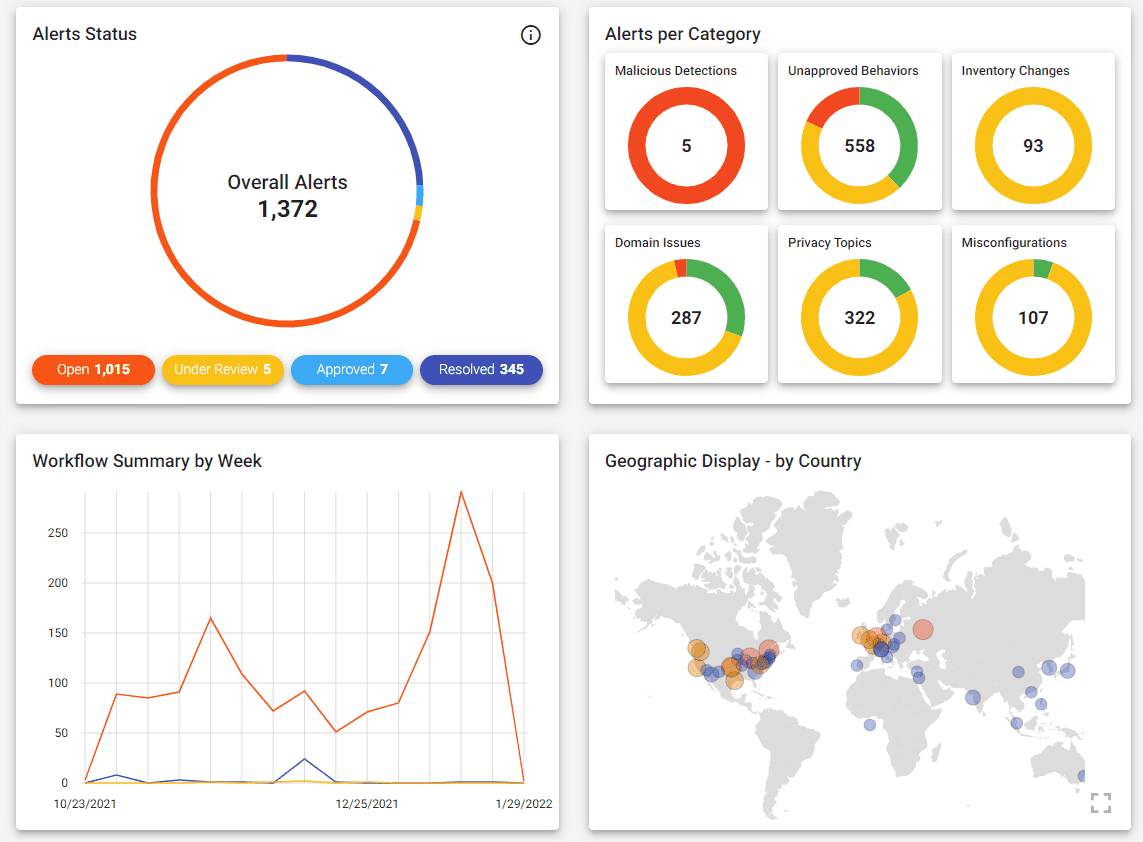

Intruso

Com o Intruder você pode descobrir todas as áreas de sua infraestrutura de TI que estão expostas à Internet, proporcionando maior visibilidade da superfície de ataque de sua empresa e maior controle, permitindo restringir o que não deve ser exposto.

O Intruder oferece uma ferramenta de pesquisa simples para portas e serviços abertos, com filtros adaptáveis que identificam as tecnologias que um invasor pode acessar.

Como a superfície de ataque de uma rede não é algo que permanece estático ao longo do tempo, o Intruder também oferece possibilidades de monitoramento constante para supervisionar quaisquer alterações em seu ambiente de TI.

Por exemplo, você pode obter um relatório sobre todas as portas ou serviços que foram abertos recentemente. A ferramenta também mantém você informado por meio de alertas sobre implantações das quais você pode não estar ciente.

Para empresas com redes muito grandes, o Intruder oferece o recurso exclusivo Smart Recon, que determina automaticamente quais ativos em sua rede estão ativos. Isso limita as operações de varredura apenas a alvos ativos, reduzindo a taxa para que você não precise pagar por sistemas inativos.

Para as tarefas de gerenciamento de superfície de ataque, o Intruder adiciona controle de expiração de certificados SSL e TLS. Graças a essa funcionalidade, você será notificado quando seus certificados estiverem prestes a expirar, mantendo a segurança e evitando o tempo de inatividade de seus serviços ou sites.

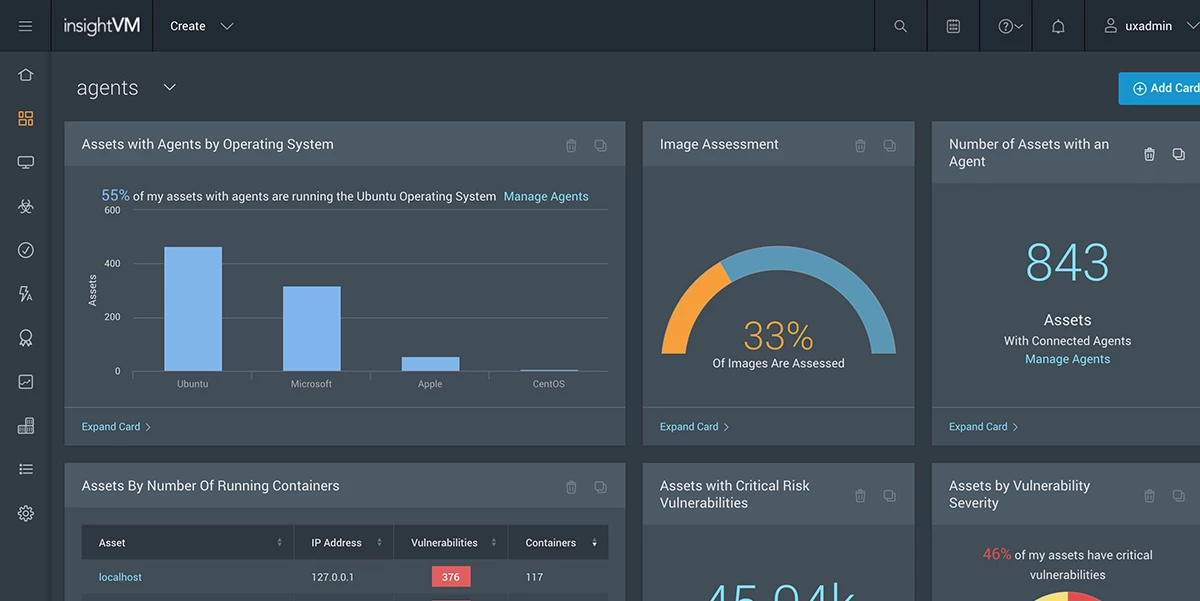

InsightVM

A plataforma InsightVM da Rapid7 visa fornecer clareza na detecção e correção de riscos. Com o InsightVM, você pode descobrir riscos em todos os endpoints em sua rede, sua infraestrutura de nuvem e sua infraestrutura virtualizada.

A priorização de riscos adequada, acompanhada de instruções passo a passo para os departamentos de TI e DevOps, fornece um procedimento de remediação mais eficiente e eficaz.

Com o InsightVM, você pode ver os riscos em sua infraestrutura de TI em tempo real, rapidamente, no painel da ferramenta. Esse painel também permite medir e relatar o progresso em relação aos objetivos do seu plano de ação de mitigação de riscos.

O InsightVM pode se integrar a mais de 40 tecnologias líderes, de SIEMs e firewalls a sistemas de rastreamento de tickets, para agregar valor compartilhando informações de vulnerabilidade com eles por meio de uma API RESTful.

A solução InsightVM coleta informações de endpoints usando um agente leve e universal – o mesmo usado com outras soluções Rapid7, como InsightIDR e InsightOps. Uma única implantação é suficiente para obter informações em tempo real sobre riscos de rede e usuários de endpoints.

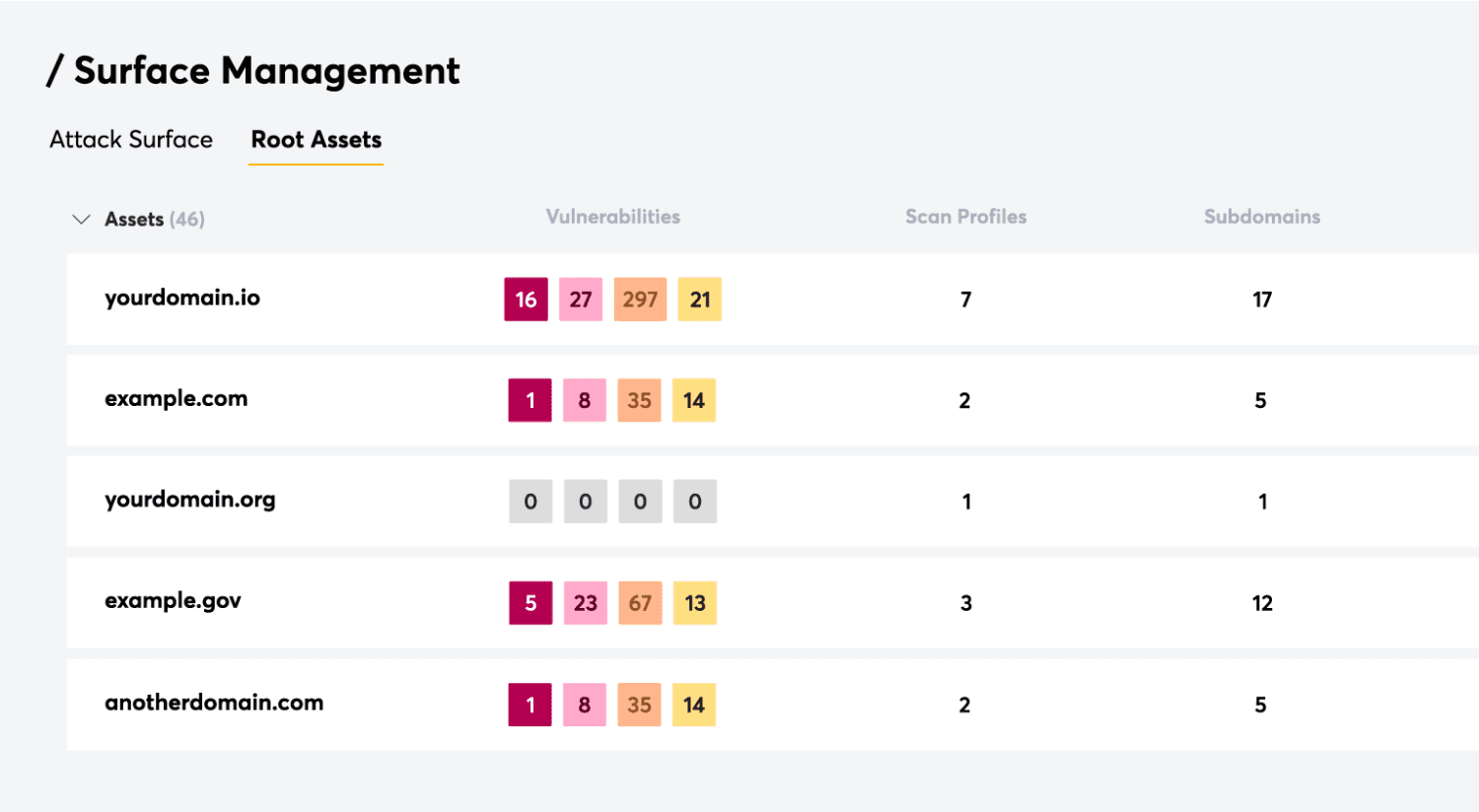

Detectar Monitoramento de Superfície

A solução de Monitoramento de Superfície do Detectify monitora tudo o que você expõe à Web em sua infraestrutura de TI, reforçando a segurança dos subdomínios de seus aplicativos e detectando arquivos expostos, falhas de configuração e vulnerabilidades.

Um dos pontos fortes do Detectify Surface Monitoring é a facilidade de começar, pois você simplesmente adiciona seu domínio e a ferramenta imediatamente começa a monitorar todos os subdomínios e aplicativos.

O Detectify incorpora diariamente os resultados da pesquisa de hackers éticos da Crowdsource em sua solução, para que você esteja sempre protegido contra as vulnerabilidades descobertas mais recentemente. Até os não documentados, exclusivos do Detectify.

Crowdsource é uma comunidade de mais de 350 hackers éticos que trabalham continuamente para incorporar seus resultados de pesquisa ao Detectify, o que leva apenas 15 minutos.

Além de rastrear todos os seus ativos de rede e tecnologias expostas à Internet, o Detectfiy analisa a postura de sua infraestrutura de DNS e evita invasões de subdomínios, ao mesmo tempo em que detecta vazamentos e divulgações não intencionais de informações. Por exemplo, chaves de API, tokens, senhas e outros dados são codificados em seus aplicativos ou texto simples sem a configuração adequada.

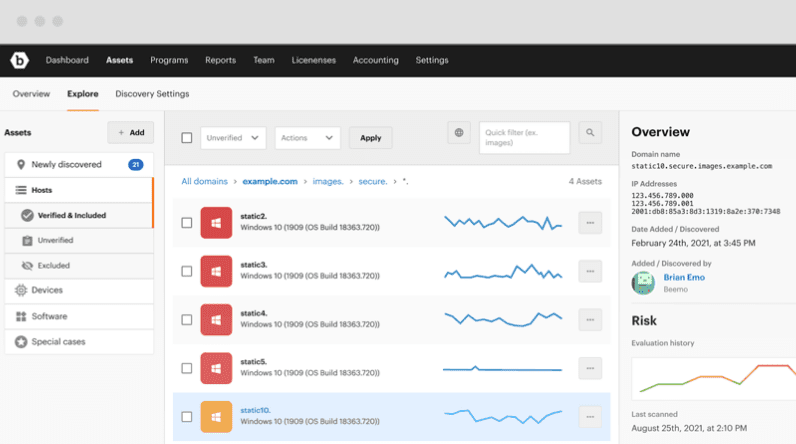

Multidão

O Bugcrowd é uma ferramenta de gerenciamento de superfície de ataque que permite localizar, inventariar e atribuir um nível de risco a dispositivos expostos, aplicativos esquecidos ou ocultos e outros ativos de TI ocultos. O Bugcrowd faz seu trabalho combinando tecnologia e dados com engenhosidade popular para fornecer a avaliação de risco mais abrangente de sua superfície de ataque.

Com o Bugcrowd, você pode analisar os resultados da verificação e empacotá-los para revisão por usuários e partes interessadas. Junto com os resultados, você pode incluir recomendações e planos de remediação, que podem ser muito valiosos, por exemplo, durante uma fusão ou aquisição. Por sua vez, as descobertas de vulnerabilidade podem ser transferidas para soluções Bug Bounty ou Penetration Testing para correção.

A plataforma da Bugcrowd conta com uma tecnologia, chamada AssetGraph, que monta um ranking de ativos em risco, com base em um extenso repositório de conhecimento de segurança.

O aspecto mais forte do Bugcrowd é justamente a palavra “crowd”: graças a uma rede global de pesquisadores especialistas em segurança, a ferramenta pode reduzir drasticamente a superfície de ataque de sua rede, antecipando que hackers descubram vulnerabilidades que ainda não detectaram.

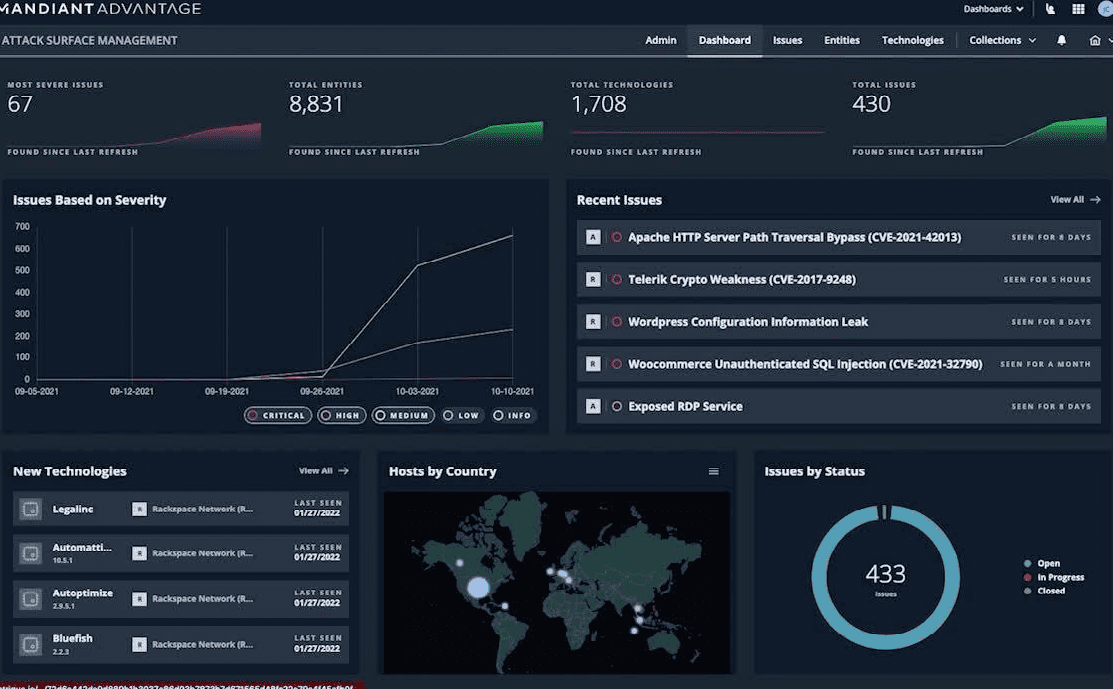

Vantagem Mandiant

A abordagem da Mandiant é transformar seu programa de segurança de reativo em proativo, realizando um mapeamento gráfico que ilumina seus ativos e aciona alertas sobre exposições de risco.

A Mandiant permite que você aplique automaticamente sua experiência e inteligência à sua superfície de ataque, informando o que está vulnerável, o que está exposto e o que está mal configurado.

Dessa forma, suas equipes de segurança podem implementar um esquema inteligente de detecção de ameaças, respondendo imediatamente para resolução e mitigação.

A proatividade da Mandiant é evidenciada pelo monitoramento em tempo real, apoiado por alertas que informam quando a situação do seu ativo muda para que nenhuma alteração na exposição do seu ativo passe despercebida e você fique vários passos à frente das ameaças.

Com a Mandiant, você pode adotar totalmente a tecnologia de nuvem e impulsionar a transformação digital da sua empresa sem riscos.

O mapeamento de ativos de TI da Mandiant oferece visibilidade completa de sua infraestrutura de TI, permitindo que você descubra recursos expostos na nuvem por meio de mais de 250 integrações. Ele permite identificar relacionamentos com parceiros e terceiros e examinar a composição de tecnologias, ativos e configurações expostos.

O valor da antecipação

Ao analisar os custos das ferramentas ASM, é importante não apenas observar seus preços absolutos, mas também considerar as economias que elas trazem ao simplificar a tarefa de detecção e mitigação de ameaças. O principal com essas ferramentas é que elas cobrem todo o seu ambiente de TI, incluindo recursos locais, remotos, em nuvem, em contêiner e de máquina virtual, para que nenhum de seus ativos saia do seu radar.

No entanto, não pense que uma ferramenta ASM é uma bala de prata que, sozinha, fará com que qualquer risco desapareça. O valor real dessas ferramentas é que elas permitem que você gerencie vulnerabilidades de forma proativa e rastreie e obtenha métricas que otimizam a tarefa dos remediadores.