Empresas como Microsoft, Google e Mozilla estão avançando com DNS sobre HTTPS (DoH). Essa tecnologia criptografará as pesquisas de DNS, melhorando a privacidade e a segurança online. Mas é polêmico: A Comcast está fazendo lobby contra isso. Aqui está o que você precisa saber.

últimas postagens

O que é DNS sobre HTTPS?

A web tem pressionado para criptografar tudo por padrão. Neste ponto, a maioria dos sites que você acessa provavelmente usa criptografia HTTPS. Navegadores modernos, como o Chrome, agora marcam todos os sites que usam HTTP padrão como “não seguro”. HTTP / 3, a nova versão do protocolo HTTP, tem criptografia incorporada.

Essa criptografia garante que ninguém possa adulterar uma página da web enquanto você a visualiza ou bisbilhotar o que você está fazendo online. Por exemplo, se você se conectar à Wikipedia.org, a operadora de rede – seja um hotspot Wi-Fi público de uma empresa ou seu ISP – só pode ver que você está conectado a wikipedia.org. Eles não podem ver qual artigo você está lendo e não podem modificar um artigo da Wikipedia em trânsito.

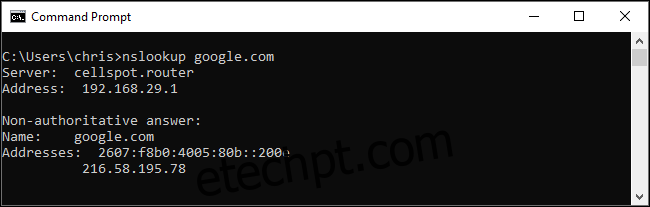

Mas, no esforço em direção à criptografia, o DNS foi deixado para trás. O sistema de nomes de domínio possibilita a conexão com sites por meio de seus nomes de domínio, em vez de usar endereços IP numéricos. Você digita um nome de domínio como google.com e seu sistema entrará em contato com o servidor DNS configurado para obter o endereço IP associado a google.com. Em seguida, ele se conectará a esse endereço IP.

Até agora, essas pesquisas DNS não foram criptografadas. Quando você se conecta a um site, seu sistema dispara uma solicitação dizendo que você está procurando o endereço IP associado a esse domínio. Qualquer pessoa no meio – possivelmente seu ISP, mas talvez também apenas um ponto de acesso Wi-Fi público que registra o tráfego – pode registrar a quais domínios você está se conectando.

DNS sobre HTTPS encerra essa supervisão. Quando DNS sobre HTTPS, seu sistema fará uma conexão segura e criptografada com seu servidor DNS e transferirá a solicitação e a resposta por essa conexão. Qualquer pessoa no meio não será capaz de ver quais nomes de domínio você está procurando ou adulterar a resposta.

Hoje, a maioria das pessoas usa os servidores DNS fornecidos por seu provedor de serviços de Internet. No entanto, existem muitos servidores DNS de terceiros, como 1.1.1.1 da Cloudflare, DNS público do Google, e OpenDNS. Esses provedores de terceiros estão entre os primeiros a habilitar o suporte do servidor para DNS sobre HTTPS. Para usar DNS sobre HTTPS, você precisará de um servidor DNS e de um cliente (como um navegador da web ou sistema operacional) que ofereça suporte a ele.

Quem o apoiará?

Google e Mozilla já estão testando DNS sobre HTTPS no Google Chrome e Mozilla Firefox. Em 17 de novembro de 2019, Microsoft anunciou seria a adoção de DNS sobre HTTPS na pilha de rede do Windows. Isso garantirá que cada aplicativo no Windows obtenha os benefícios do DNS sobre HTTPS sem ser explicitamente codificado para suportá-lo.

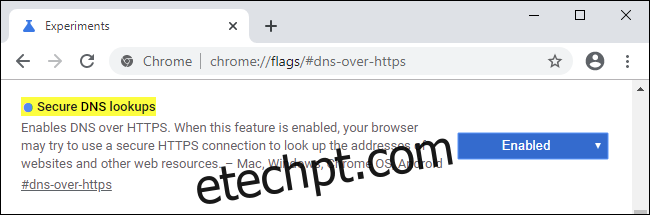

Google diz ele habilitará o DoH por padrão para 1% dos usuários a partir do Chrome 79, com lançamento previsto para 10 de dezembro de 2019. Quando essa versão for lançada, você também poderá acessar chrome: // flags / # dns-over -https para habilitá-lo.

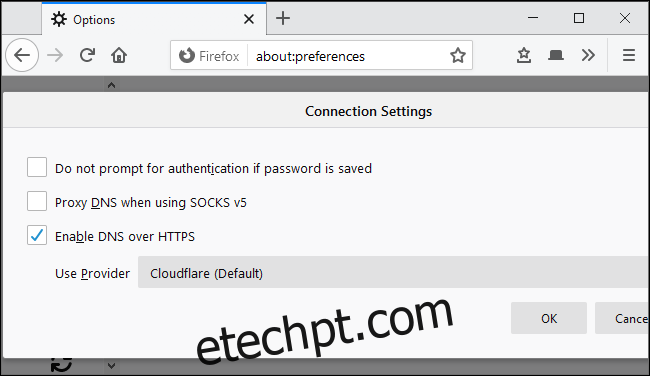

Mozilla diz ele habilitará DNS sobre HTTPS para todos em 2019. Na versão estável atual do Firefox hoje, você pode ir ao menu> Opções> Geral, rolar para baixo e clicar em “Configurações” em Configurações de rede para encontrar esta opção. Ative “Habilitar DNS sobre HTTPS”.

A Apple ainda não comentou sobre os planos para DNS sobre HTTPS, mas esperávamos que a empresa seguisse e implementasse suporte em iOS e macOS junto com o resto da indústria.

Ainda não está habilitado por padrão para todos, mas o DNS sobre HTTPS deve tornar o uso da Internet mais privado e seguro depois de concluído.

Por que a Comcast está fazendo lobby contra isso?

Isso não parece muito controverso até agora, mas é. A Comcast aparentemente tem feito lobby no Congresso para impedir o Google de lançar DNS sobre HTTPS.

Em apresentação apresentada aos legisladores e obtida por Placa-mãe, A Comcast argumenta que o Google está buscando “planos unilaterais” (“junto com o Mozilla”) para ativar o DoH e “[centralize] a maioria dos dados DNS mundiais com o Google ”, o que“ marcaria uma mudança fundamental na natureza descentralizada da arquitetura da Internet ”.

Muito disso é, francamente, falso. Marshell Erwin da Mozilla disse ao Motherboard que “os slides em geral são extremamente enganosos e imprecisos”. Em uma postagem do blog, o gerente de produto do Chrome Kenji Beaheux aponta que o Google Chrome não forçará ninguém a mudar seu provedor de DNS. O Chrome obedecerá ao provedor DNS atual do sistema – se não for compatível com DNS sobre HTTPS, o Chrome não usará DNS sobre HTTPS.

E, desde então, a Microsoft anunciou planos para oferecer suporte ao DoH no nível do sistema operacional Windows. Com a adoção da Microsoft, Google e Mozilla, este dificilmente é um esquema “unilateral” do Google.

Alguns teorizaram que a Comcast não gosta de DoH porque não pode mais coletar dados de pesquisa de DNS. No entanto, a Comcast tem prometido não está espionando suas pesquisas de DNS. A empresa insiste que oferece suporte a DNS criptografado, mas deseja uma “solução colaborativa para todo o setor” em vez de uma “ação unilateral”. As mensagens da Comcast são confusas – seus argumentos contra DNS sobre HTTPS eram claramente dirigidos aos olhos dos legisladores, não do público.

Como funcionará o DNS sobre HTTPS?

Deixando de lado as estranhas objeções da Comcast, vamos dar uma olhada em como o DNS sobre HTTPS realmente funcionará. Quando o suporte DoH for ativado no Chrome, o Chrome usará DNS sobre HTTPS somente se o servidor DNS atual do sistema oferecer suporte.

Em outras palavras, se você tem a Comcast como um provedor de serviços de Internet e a Comcast se recusa a oferecer suporte a DoH, o Chrome funcionará como hoje, sem criptografar suas pesquisas DNS. Se você tiver outro servidor DNS configurado – talvez você tenha escolhido Cloudflare DNS, Google Public DNS ou OpenDNS, ou talvez os servidores DNS de seu ISP sejam compatíveis com DoH – o Chrome usará criptografia para se comunicar com seu servidor DNS atual, “atualizando” automaticamente o conexão. Os usuários podem optar por se afastar dos provedores de DNS que não oferecem DoH – como o da Comcast – mas o Chrome não fará isso automaticamente.

Isso também significa que quaisquer soluções de filtragem de conteúdo que usem DNS não serão interrompidas. Se você usar o OpenDNS e configurar determinados sites para serem bloqueados, o Chrome deixará o OpenDNS como seu servidor DNS padrão e nada mudará.

O Firefox funciona de maneira um pouco diferente. A Mozilla optou por usar o Cloudflare como provedor de DNS criptografado do Firefox nos EUA. Mesmo se você tiver um servidor DNS diferente configurado, o Firefox enviará suas solicitações DNS para o servidor DNS 1.1.1.1 do Cloudflare. O Firefox permitirá que você desative isso ou use um provedor DNS criptografado personalizado, mas o Cloudflare será o padrão.

A Microsoft afirma que o DNS sobre HTTPS no Windows 10 funcionará de forma semelhante ao Chrome. O Windows 10 obedecerá ao seu servidor DNS padrão e somente habilitará o DoH se o servidor DNS de sua escolha oferecer suporte. No entanto, a Microsoft diz que guiará “usuários e administradores do Windows preocupados com a privacidade” nas configurações do servidor DNS.

O Windows 10 pode encorajá-lo a mudar os servidores DNS para um que seja protegido com DoH, mas a Microsoft diz que o Windows não fará a mudança para você.